2021年のBlockSecデビュー以来、私たちはコード監査だけではWeb3のセキュリティ問題は解決できないと長年主張してきました。そのため、Web3セキュリティの新しいパラダイムを探求することに投資してきました。その結果、世界初の暗号ハック阻止システムである**Phalcon**を開発しました。

Phalconのローンチに先立ち、このシステムは社内で2年間稼働し、20件以上のハッキングを阻止し、2,000万ドル以上の資産を救済しました。その中には、Saddle Finance の380万ドル、Platypus の240万ドル、ParaSpace の500万ドルなどが含まれます。

本記事シリーズでは、Phalconシステムの代表的な成功事例をご紹介します。今日は、業界初の「ハッキングバック」によって30万ドルを救済した事例を見てみましょう。

TransitSwap(およびBabySwap)から盗難された資金をどのように回収したか

攻撃と防御の絶え間ない競争は、現実世界の多様性と色彩を反映しています。私たちの経験は、プロアクティブな脅威防止は単一のスキルではなく、様々なセキュリティのノウハウと努力を組み合わせた体系的なアプローチであることを示しています。

この物語は、BSCでのBabySwapとTransitSwapの攻撃に関する私たちの経験を回想しながら、サイバーセキュリティの複雑なダンスを浮き彫りにします。詳細な分析については、以前のレポート を参照してください。

2022年10月1日、UTC 14:47に、当社の内部システムは攻撃トランザクションを識別しました。調査中に、このトランザクションは元の攻撃をフロントランしたボットアカウントによって開始されたことを発見しました。このアカウントは、脆弱なProfanity Toolによって生成されたことを示唆する、先頭に8つのゼロを持つパターンを示していました。

準備された者には機会が訪れます。私たちは、以前の取り組みに基づき、脆弱なProfanityアドレスの秘密鍵を回復するための救済ツールをすでに開発していました。

UTC 16:10までに、当社のツールはわずか20分でボットの秘密鍵を迅速に回復しました。私たちは、標準的な救済手順に従い、速やかに資金を安全なアカウントに転送しました。これにより、秘密鍵を回復した他の人がアカウントにアクセスして資金を危険にさらすことができないようにしました。

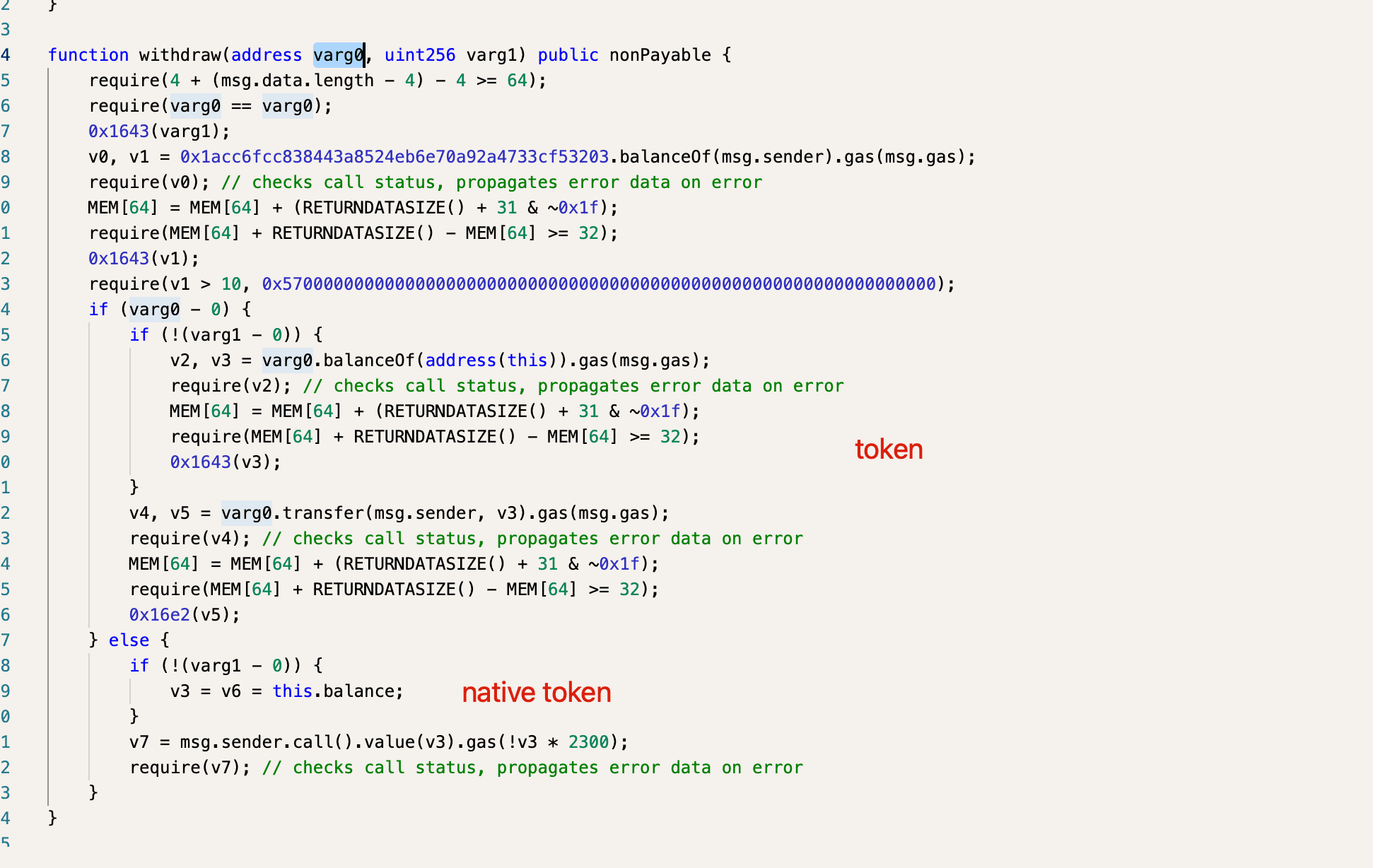

しかし、私たちは障害に直面しました。資金は、ボットがデプロイしたコントラクトにあり、EOAアカウントではありませんでした。コントラクトを逆コンパイルし、資金を引き出すために使用できるwithdraw関数を特定しました(以下の図を参照)。

トークンアドレスを最初の引数、ゼロを2番目の引数として、トランザクションを実行し、コントラクトからボットへ資金を正常に引き出し、その後安全なアカウントに転送しました。

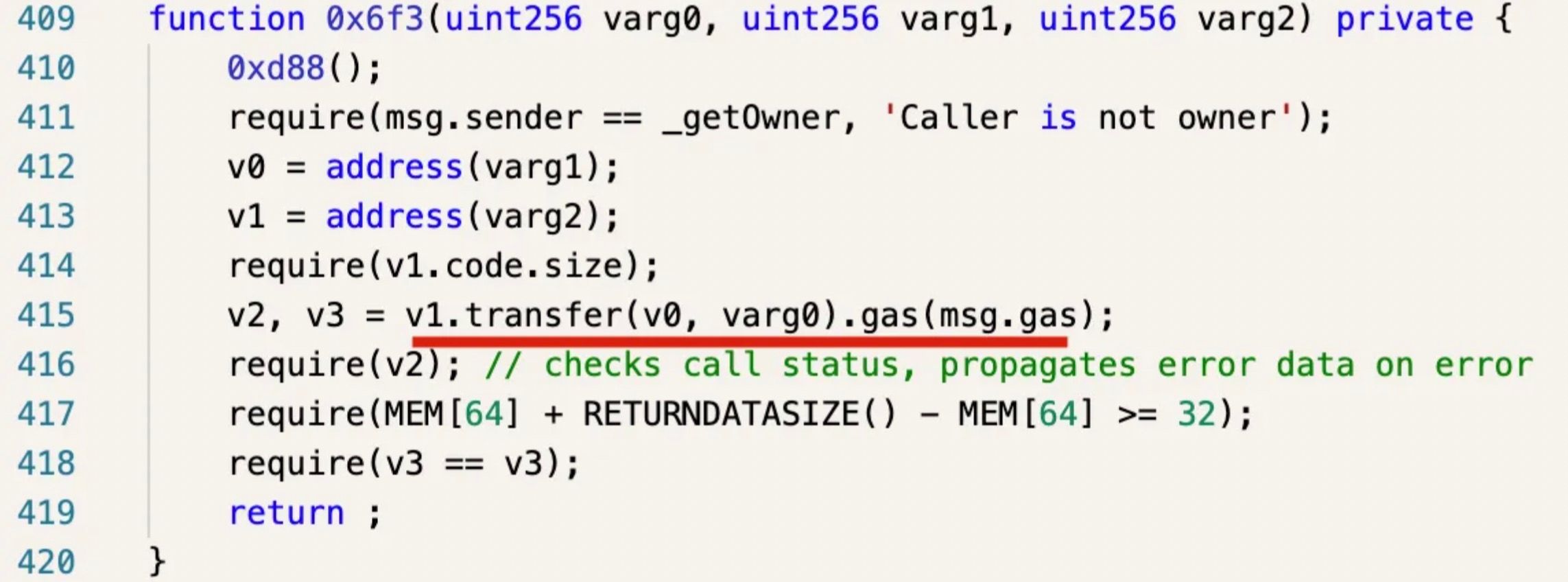

数時間後、当社のシステムはTransitSwapに対する別の攻撃を検出しました。いくつかの攻撃トランザクションの中で、1つは再びボットによってフロントランされました。しかし、ボットがデプロイしたコントラクトは以前のものとは異なっていたため、資金を転送する関数も異なっていました。

以下の理由から、資金を(ボットではなく)攻撃されたプロジェクトに返却することを決定しました。

- 第一に、ボットは攻撃トランザクションをフロントランすることで資金を入手しましたが、これは私たち自身も攻撃と見なしています。

- 第二に、資金は攻撃の被害者、すなわち影響を受けたDeFiプロトコルのユーザーのものでした。これらのユーザーはすでにDeFiプロトコルの脆弱性によって被害を受けており、攻撃者からの資金を受け取るに値しました。

この体系的なアプローチは、現実世界のセキュリティ脅威に対処する上で私たちに大きな利益をもたらし、絶えず変化するサイバーセキュリティの状況における継続的な学習と適応の重要性を強調しています。

サービスへのアクセス方法

- PhalconはSaaSプラットフォームです。当社のウェブサイトにログインして、機能を確認し、価格を表示し、直接購読することができます。

- また、デモを予約して、Phalconについてさらに学び、専門家によるセキュリティアドバイスを受けることもできます。

Phalconにあなたのプロトコルの防御ラインを構築させましょう。プロトコル側での作業はほとんど必要なく、追加のリスクをもたらすことはありません。それは単に安全性の追加レイヤーを提供する盾のようなものです。今すぐデモを予約してください!

Phalconの成功事例をもっと見る

- HomeCoin攻撃を阻止:業界初の成功した阻止事例

- Saddle Finance攻撃を阻止:380万ドルを救済した業界初の影響力のある阻止事例

- Platypus攻撃を阻止:ハッカーのコントラクトの業界初の対抗採掘事例

- ParaSpace攻撃を阻止:500万ドルを救済した業界で最も重要な阻止事例

- Loot攻撃を阻止:Phalconが不正な提案から120万ドルを救済した方法

Phalconについて

**Phalcon**は、BlockSecがローンチした攻撃監視および自動阻止プラットフォームです。このプラットフォームは、攻撃を正確に特定し、自動的に阻止することができます。Phalconは、Web3プロジェクトに包括的なローンチ後のセキュリティ保護を提供することを目指しており、継続的な監視、攻撃阻止、緊急対応を含み、プロトコルプロバイダー、LP、DAO組織参加者のオンチェーン資産を保護します。

現在までに、Phalconは20件以上のハッカー攻撃を成功裏に阻止し、2,000万ドル以上の資産を救済しています。初期の顧客段階でも、PhalconはトップDeFiプロトコルであるCompoundから認知と助成金を受け、そのための攻撃阻止プラットフォームを確立しました。

ウェブサイト:https://blocksec.com/phalcon

Twitter:@Phalcon_xyz

Telegram:https://t.me/BlockSecTeam