Seit dem Debüt von BlockSec im Jahr 2021 vertreten wir seit langem die Ansicht, dass die reine Code-Prüfung Web3-Sicherheitsprobleme nicht lösen kann. Daher investieren wir in die Erforschung neuer Paradigmen für die Web3-Sicherheit. So haben wir Phalcon entwickelt, das weltweit erste Krypto-Hack-Blockiersystem.

Vor der Einführung von Phalcon lief das System intern 2 Jahre lang, blockierte erfolgreich über 20 Hacks und rettete Vermögenswerte im Wert von mehr als 20 Millionen US-Dollar, darunter 3,8 Millionen US-Dollar für Saddle Finance, 2,4 Millionen US-Dollar für Platypus, 5 Millionen US-Dollar für ParaSpace und mehr.

In dieser Artikelserie werden wir repräsentative Erfolgsgeschichten unseres Systems Phalcon vorstellen. Heute werfen wir einen Blick auf die branchenweit erste "Gegenattacke", mit der 300.000 US-Dollar gerettet wurden.

Wie wir gestohlene Gelder für TransitSwap (und BabySwap) zurückholen

Der sich ständig weiterentwickelnde Wettstreit zwischen Angriff und Verteidigung spiegelt die Vielfalt und Farbe der realen Welt wider. Unsere Erfahrungen zeigen, dass proaktive Bedrohungsprävention keine einzelne, einzigartige Fähigkeit ist, sondern ein systematischer Ansatz, der verschiedene Sicherheitskenntnisse und Anstrengungen kombiniert.

Diese Geschichte beleuchtet den komplexen Tanz der Cybersicherheit, während wir uns an unsere Erfahrungen mit den BabySwap- und TransitSwap-Angriffen auf BSC erinnern. Für eine detaillierte Analyse verweisen wir auf unseren vorherigen Bericht.

Am 1. Oktober 2022 um 14:47 UTC identifizierte unser internes System eine Angriffstransaktion. Während unserer Untersuchung stellten wir fest, dass die Transaktion von einem Bot-Konto initiiert wurde, das den ursprünglichen Angriff "front-rannt" hatte. Das Konto wies ein Muster mit acht führenden Nullen auf, was darauf hindeutet, dass es durch das anfällige Profanity Tool generiert wurde.

Gelegenheit begünstigt die Vorbereiteten, und wir hatten bereits ein Rettungswerkzeug entwickelt, um den privaten Schlüssel anfälliger Profanity-Adressen wiederherzustellen, basierend auf unseren bisherigen Bemühungen.

Bis 16:10 UTC stellte unser Werkzeug den privaten Schlüssel des Bots in nur 20 Minuten wieder her. Wir überwiesen die Gelder umgehend auf ein sicheres Konto, gemäß unserer Standard-Rettungsprozedur. Diese Maßnahme stellte sicher, dass andere, die möglicherweise den privaten Schlüssel wiederherstellen, keinen Zugriff auf das Konto und die Gelder hätten.

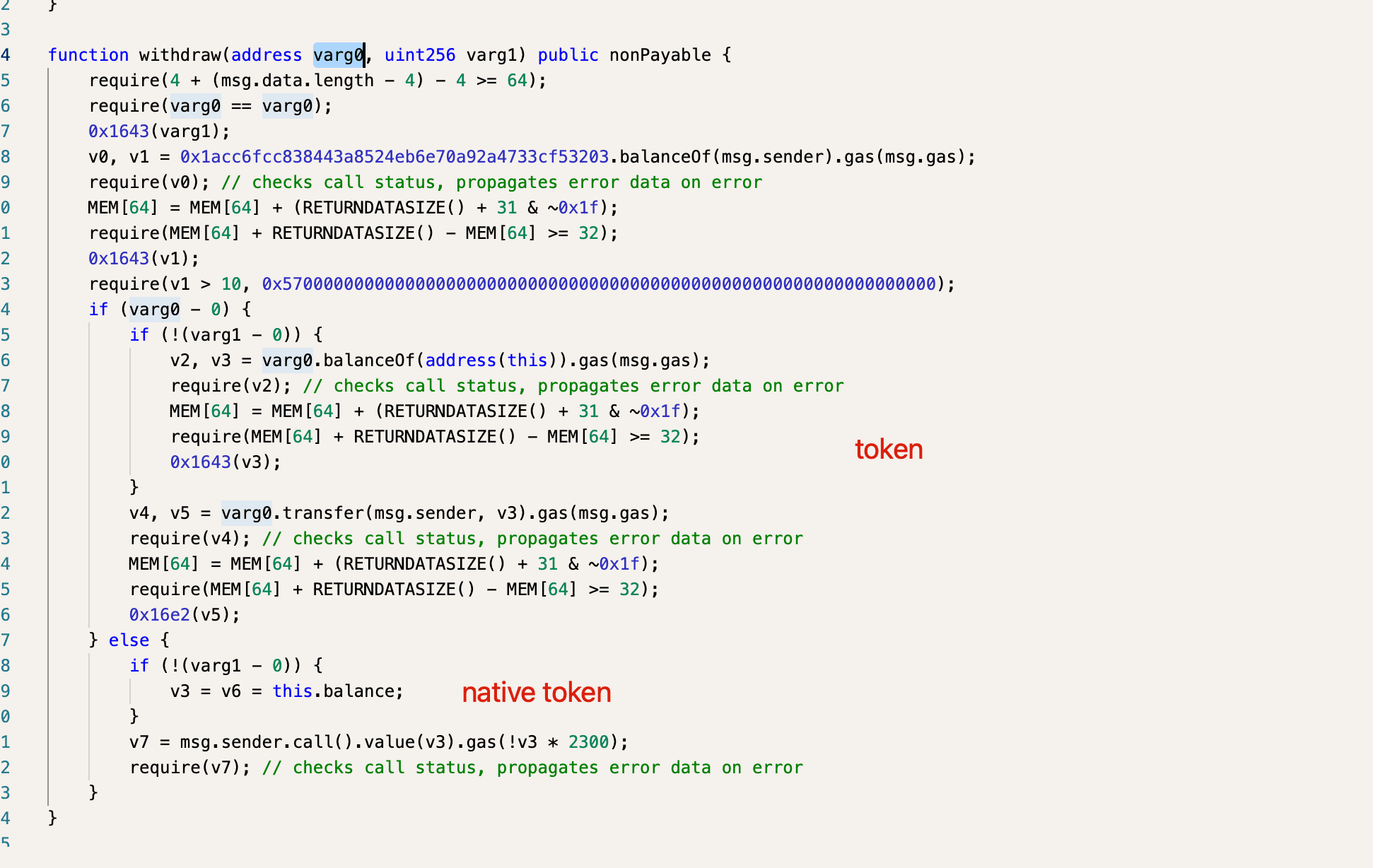

Wir stießen jedoch auf eine Hürde: Die Gelder befanden sich in dem vom Bot bereitgestellten Vertrag, nicht in seinem EOA-Konto. Nach der Dekompilierung des Vertrags identifizierten wir eine "withdraw"-Funktion, mit der die Gelder abgerufen werden konnten (wie in der folgenden Abbildung gezeigt).

Mit der Token-Adresse als erstem Argument und Null als zweitem führten wir eine Transaktion aus und zogen die Gelder erfolgreich aus dem Vertrag auf den Bot ab, um sie dann auf unser sicheres Konto zu übertragen.

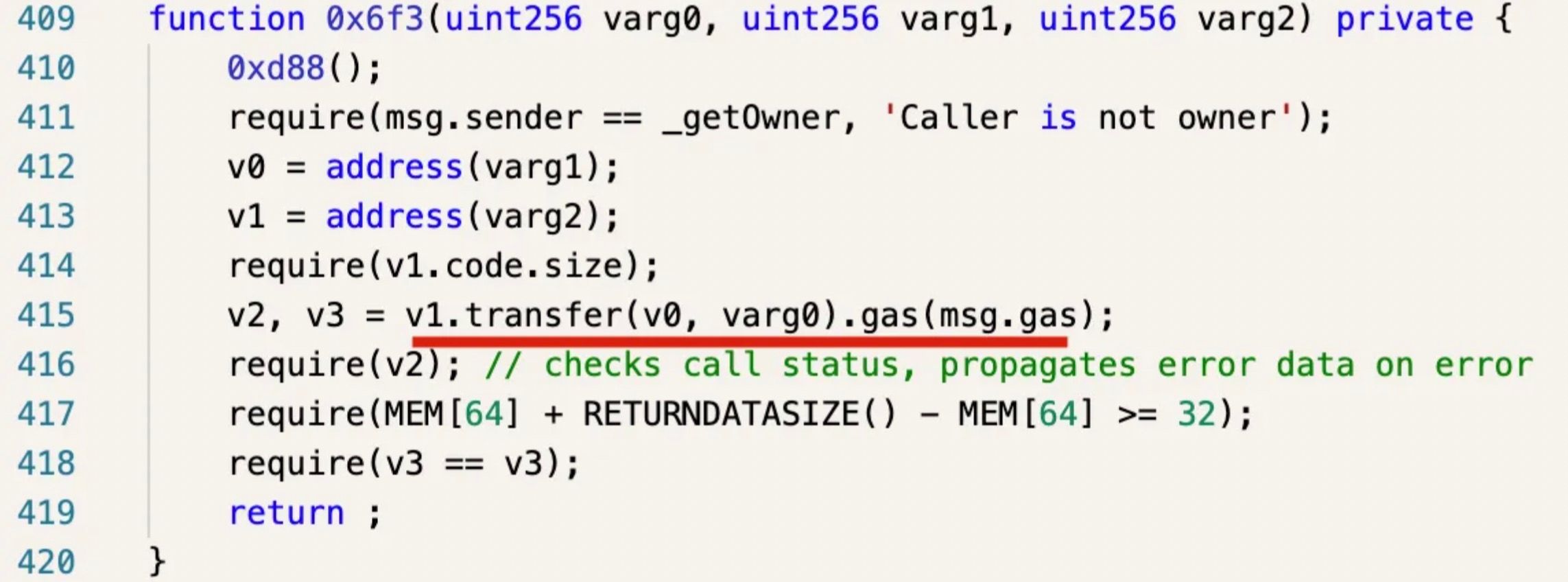

Wenige Stunden später erkannte unser System einen weiteren Angriff auf TransitSwap. Unter mehreren Angriffstransaktionen wurde eine erneut vom Bot "front-rannt". Da sich der vom Bot bereitgestellte Vertrag jedoch vom vorherigen unterschied, war auch die Funktion zur Übertragung der Gelder unterschiedlich.

Wir entschieden uns, die Gelder an die angegriffenen Projekte (anstatt an den Bot) zurückzugeben, aus folgenden Gründen:

- Erstens hat der Bot die Gelder durch Front-Running von Angriffstransaktionen erhalten, was wir als einen Angriff selbst betrachten;

- Zweitens gehörten die Gelder den Opfern des Angriffs, d. h. den Nutzern der betroffenen DeFi-Protokolle. Diese Nutzer hatten bereits unter den Schwachstellen des DeFi-Protokolls gelitten und verdienten es, die Gelder von den Angreifern zu erhalten.

Der systematische Ansatz bietet uns erhebliche Vorteile bei der Bewältigung realer Sicherheitsbedrohungen und unterstreicht die Bedeutung von kontinuierlichem Lernen und Anpassung in der sich ständig verändernden Landschaft der Cybersicherheit.

Zugriff auf den Dienst

- Phalcon ist eine SaaS-Plattform. Sie können sich auf unserer Website anmelden, um Funktionen zu erkunden, Preise einzusehen und direkt zu abonnieren.

- Sie können auch eine Demo buchen, um mehr über Phalcon zu erfahren und fachkundige Sicherheitsberatung zu erhalten.

Lassen Sie Phalcon eine Verteidigungslinie für Ihr Protokoll aufbauen. Es erfordert keine großen Anpassungen auf Protokollseite und birgt keinerlei zusätzliche Risiken. Es ist wie ein Schild, das eine zusätzliche Sicherheitsebene bietet. Buchen Sie jetzt eine Demo!

Weitere Erfolgsgeschichten von Phalcon

- Blockierter HomeCoin-Angriff: Die erste erfolgreiche Blockierungsgeschichte der Branche

- Blockierter Saddle Finance-Angriff: Branchenweit erste einflussreiche Blockierung zur Rettung von 3.800.000 US-Dollar

- Blockierter Platypus-Angriff: Branchenweit erste Gegen-Exploitation eines Hacker-Vertrags

- Blockierter ParaSpace-Angriff: Branchenweit wichtigste Blockierung zur Rettung von 5.000.000 US-Dollar

- Blockierter Loot-Angriff: Wie Phalcon 1,2 Mio. US-Dollar vor einem bösartigen Vorschlag rettete

Über Phalcon

Phalcon ist eine von BlockSec gestartete Plattform zur Überwachung und automatisierten Blockierung von Angriffen. Die Plattform kann Angriffe präzise erkennen und automatisch blockieren. Phalcon zielt darauf ab, umfassenden Sicherheitsschutz nach dem Launch für Web3-Projekte zu bieten, einschließlich kontinuierlicher Überwachung, Angriffsblockierung und Notfallreaktion, um On-Chain-Assets für Protokollanbieter, LPs und DAO-Organisationsmitglieder zu schützen.

Bis heute hat Phalcon über 20 Hacker-Angriffe erfolgreich blockiert und Vermögenswerte im Wert von mehr als 20 Millionen US-Dollar gerettet. Bereits in der frühen Kundenphase erhielt Phalcon Anerkennung und eine Förderung vom Top-DeFi-Protokoll Compound und etablierte für dieses eine Plattform zur Angriffsblockierung.

Webseite: https://blocksec.com/phalcon

Twitter: @Phalcon_xyz

Telegram: https://t.me/BlockSecTeam