分散型金融(DeFi)の急速に進化する世界において、サイバー攻撃の脅威は大きく、デジタル資産とトランザクションのセキュリティと完全性を危うくしています。フロントランニングは、悪用の可能性があることから伝統的に懸念視されてきた戦術であり、保留中のトランザクションの事前知識に基づいて取引を先取りして実行することを指し、多くの場合、一般ユーザーに不利益をもたらします。しかし、この手法がサイバーセキュリティの専門家によって再利用されると、そのような脅威に対する強力な防御ツールへと変貌を遂げることができます。

本稿では、フロントランニングを略奪的な戦術から保護的な戦略へと転換させる最先端のプラットフォーム、**BlockSec Phalcon**を紹介します。Phalconの具体的な内容に入る前に、まずはフロントランニングとは何か、そして仮想通貨セクターで通常どのように機能するのかを理解しましょう。

フロントランニングの概要

フロントランニングとは何か?

フロントランニングとは、個人やシステムが、保留中のトランザクションに関する事前知識を利用して、それらのトランザクションが処理される前に有利な取引を実行する取引活動のことです。

分散型金融(DeFi)においてこれは、アクターがブロックチェーンのメモリプール(mempool)内の保留中のトランザクションを検出し、より高いガス代を設定した自分自身のトランザクションを迅速に送信して先に処理されることを確実にし、経済的な優位性を得ることを指します。これは、多くの場合、メモリプールをスキャンしてこうした機会を探すフロントランニングボットによって、あるいは検証中のブロックにおいて自分たちのトランザクションを優先させることができるマイナーによって行われます。

仮想通貨におけるフロントランニングの仕組み

仮想通貨市場におけるフロントランニングの手順は、通常以下のようになります。

- 注文の保留: トレーダーが仮想通貨の売買注文を待ち行列に入れます。

- 事前知識の入手: ボットやその他の当事者が、メモリプール内でこれらの保留中のトランザクションを検出します。

- フロントランニングの実行: フロントランナーが、より高いガス代を設定したトランザクションを送信し、先に処理されるようにします。

- 利益の確定: フロントランナーは、最初の大きなトランザクションによって引き起こされた価格変動から利益を得ます。

脅威から防御へ:DeFiにおけるフロントランニングの再利用

フロントランニングは、分散型金融(DeFi)において不公平な優位性や悪影響を生み出すことが多いものの、責任ある当事者が行使すれば、逆説的に善のための強力なツールとなり得ます。伝統的に、フロントランニングは市場の非効率性、取引コストの上昇、潜在的な価格操作を招き、一般ユーザーにとって大きな課題となります。しかし、サイバーセキュリティ企業のようなブロックチェーンエコシステムの擁護者が使用する場合、この手法は効果的な防御戦略へと転換し得るのです。

この肯定的な適用の代表例が、著名なブロックチェーンセキュリティ企業である**BlockSecです。同社は、暗号資産ハッキングの監視・遮断システムであるPhalcon**の一部としてフロントランニング戦術を採用することで、数多くの悪意ある活動を事前に傍受し、ブロックすることに成功しています。

過去2年間、彼らの革新的なアプローチは複数の攻撃の試みを阻止し、1,500万ドル以上の価値がある資産を保護しました。これは、一般的に有害と見なされるフロントランニングが、責任を持って使用されれば、ブロックチェーンネットワークの完全性を守り、維持するために再利用できることを示しています。

BlockSec Phalcon:DeFiプロトコルのセキュリティのためにフロントランニングを活用する

BlockSec Phalconとは何か?

**BlockSec Phalcon**は、リアルタイムでハッキングの試みを監視し、遮断するために特別に設計された革新的なプラットフォームです。ユーザーやプロトコル運営者が不審なトランザクションを検出し、即座にアラートを受け取り、自動的なアクションを起こして損害を防止または最小限に抑えるのを支援します。このシステムは、DeFiプロトコルへのハッカー攻撃を防ぎ、ブロックチェーンアプリケーションのセキュリティと信頼性を維持するために不可欠です。

BlockSec Phalconの用途

Phalconはどのようにフロントランニングを使用して攻撃を防ぐのか

Phalconの検出エンジンは、あらゆるメモリプールおよびオンチェーンのトランザクションをスキャンし、悪意あるトランザクション、提案、コントラクトコードなど、その他の潜在的な脅威がないかを確認します。

トランザクションは「攻撃(Attack)」「不審(Suspicious)」「通常(Regular)」の3つのリスクレベルに分類され、ユーザーが定義したトリガールールによって補完されます。トランザクションが指定されたリスクレベルとトリガールールの両方に合致した場合、事前に定義された応答アクションが自動的に開始されます。

応答アクション(すなわち、トランザクションの遮断)を開始する際、Phalconは独自の入札戦略を採用して遮断トランザクションの速度を上げ、攻撃トランザクションをフロントランニングします。

なぜPhalconはフロントランニングを成功させることができるのか?

- メモリプール内での精密な検出: Phalconはメモリプール内の悪意あるトランザクションを正確に特定します。これにより、Phalconは攻撃が発生する前にフロントランニングで遮断し、潜在的な損失をゼロに保つことができます。

- 独自の入札戦略: Phalconは戦略的に高いガス代を入札し、そのトランザクションが攻撃者のそれよりも先に処理されるよう確実にし、実行優先順位を確保します。

Phalconのフロントランニングはレイヤー2ネットワークでも発生し得るのか?

レイヤー2ネットワークにはメモリプールが存在しないため、Phalconはメモリプール段階で攻撃トランザクションを検出して、チェーン上で確定する前にブロックすることはできません。

しかし、Phalconはレイヤー2プロトコルにとっても依然として非常に価値があります。なぜなら、多くの場合、ハッカーは単一の攻撃を行うのではなく、短期間にさまざまなチェーンをまたいで複数の攻撃を実行するからです。最初の攻撃トランザクションがブロックチェーンに記録されると、Phalconは即座にそれを検出できます。L2プロトコルがPhalconを採用していれば、システムは直ちにチームに警告し、自動的にプロトコルを一時停止することで、被害を最初の攻撃のみに限定できます。

Phalconはプライベートメモリプールのトランザクションをフロントランニングできるか?

トランザクションがプライベートメモリプール内で実行される場合、そのトランザクションはブロックチェーン上で実行されるまで不可視であるため、Phalconはそれを検出できません。

この制限にもかかわらず、Phalconは攻撃が実行された直後に非常に有効です。なぜなら、その攻撃を即座に検出し、プロトコルチームに警告し、遮断トランザクションを開始できるからです。攻撃の90%以上は複数のトランザクションを伴うため、最初の攻撃が検出された後にさらなる損失を防ぐ上で、Phalconは極めて重要な役割を果たせます。

さらに、BlockSecはコンプライアンス要件を満たすプライベートメモリプールプロバイダーと積極的に協力し、攻撃トランザクションを検出・遮断する能力を高め、防御機能をさらに強化しています。

Phalconシステムでフロントランニングを設定する方法

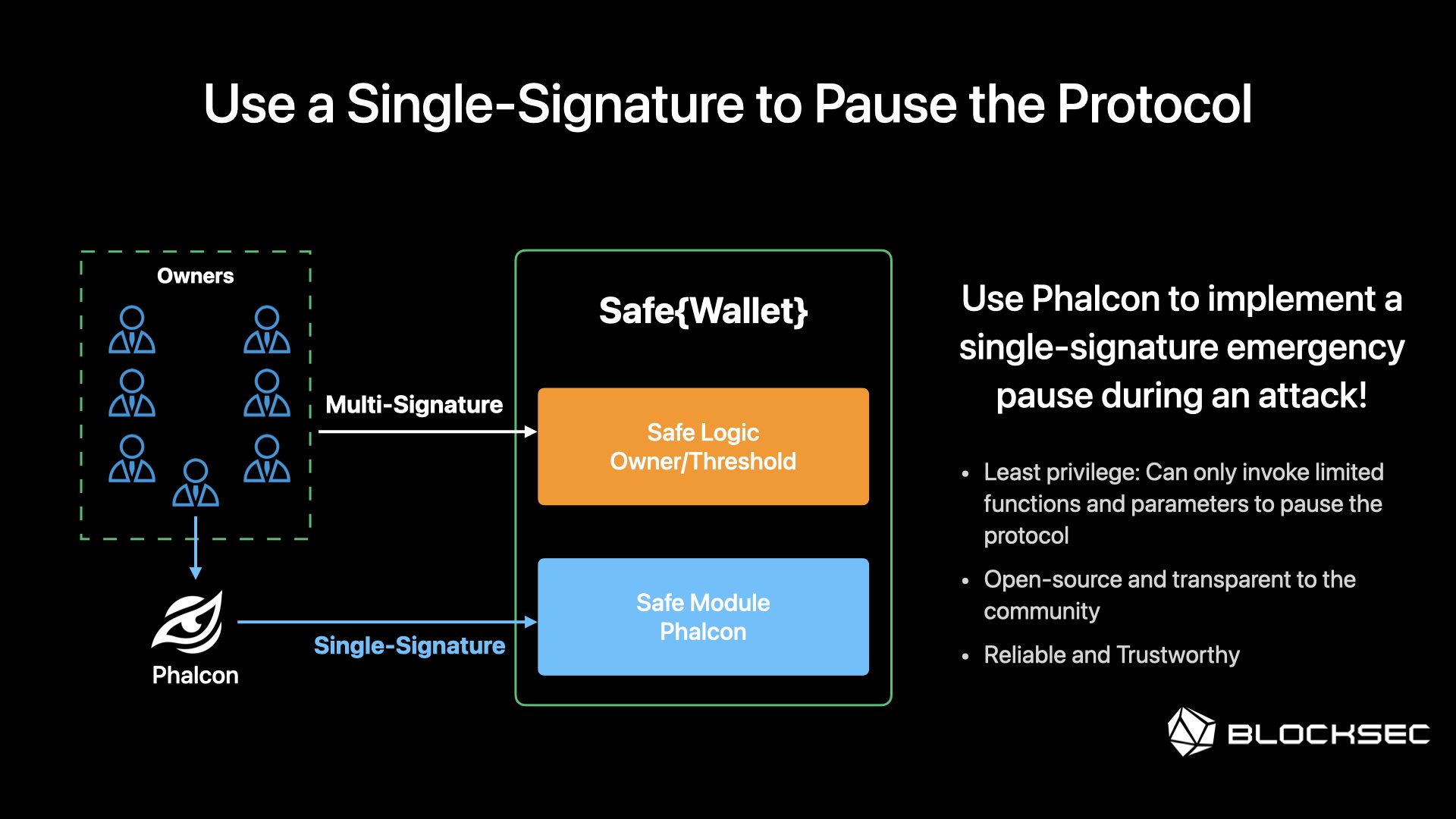

Phalconがフロントランニングを行う主なアプローチは、システムが攻撃トランザクションを検出した際、事前に署名された一時停止トランザクションを自動的に開始することです。コントラクトの一時停止には、一般的にEOAウォレット経由とマルチシグ・ウォレット経由の2種類があります。

-

EOAウォレット: ユーザーは自身のEOAを使用して遮断トランザクションに事前署名し、それをPhalconにアップロードする必要があります。

-

マルチシグ・ウォレット: マルチシグ・ウォレットは通常、複数の署名者を必要とします。しかし、PhalconはSafe{Wallet}向けのカスタムモジュールにより、合理化された代替手段を提供します。このモジュールは通常のマルチシグプロセスを回避し、ユーザーが指定したEOAが自律的に遮断トランザクションに署名できるようにします。私たちはすでにそのモジュールコードを作成済みです。ユーザーは、そのアドレスを追加するだけで、Safe{Wallet}にモジュールを統合できます。モジュールは、選択したコントラクトのみを一時停止するように設定したり、特定の関数を実行したりできるように構成可能であり、リスクを増やすことなく正確な制御を提供します。

ユーザーはどのようにPhalconに登録できるのか?

Phalconの詳細な料金情報については、興味のあるユーザーはPhalcon公式サイトにログインすることで、利用可能なさまざまな機能オプションとそれぞれのコストを確認できます。PhalconはSaaS(Software as a Service)プラットフォームとして運営されています。登録は、ユーザーがログインした後、Phalconシステムを通じて直接行うことができます。

Phalconの提供内容について質問がある場合や詳細が必要な場合は、BlockSec Phalconのセキュリティ専門家によるデモ予約が可能です。専門家がセキュリティに関する懸念に対処し、プラットフォームの機能を解説します。

さらに、Phalconバーチャル体験ジャーニーを通じて、Phalconの機能を体験する機会も用意されています。

このインタラクティブなゲームでは、Phalconがどのように攻撃トランザクションを効果的にブロックするかを参加者が確認できます。ジャーニーを完了すると、参加者はPhalconを7日間、月額4,600ドルの通常価格から大幅に割引された9ドルの特別価格で試せるクーポンを受け取れます。このトライアルは、現実のシナリオでPhalconの保護能力を評価する実用的な機会となります。

結論

ダイナミックかつ絶えず進化する分散型金融(DeFi)の環境において、強固なセキュリティ対策の必要性はいくら強調してもしすぎることはありません。BlockSecのPhalconは、単なるソリューションとしてだけでなく、ハッカーによる洗練された脅威からデジタル資産を保護するために設計された先制的な警備員として現れました。フロントランニングという通常は有害な戦術を防御メカニズムに変換することで、Phalconはブロックチェーンセキュリティにおける新しい基準を打ち立てています。

ブロックチェーン技術の成長は、デジタル上の脅威の景観がますます複雑かつ巧妙化していることを浮き彫りにしています。そのため、DeFiエコシステムは、革新的な形のサイバー攻撃から身を守るために、そのセキュリティ戦略を継続的に進化させなければなりません。高度な監視ツールと戦略的な防御の統合は、デジタルファイナンスプラットフォームの完全性と信頼性を維持するために不可欠です。この全体的なアプローチは、私たちのデジタル経済においてブロックチェーン技術の持続可能な成長と導入を支えるために非常に重要です。