BlockSecは2021年のデビュー以来、コード監査だけではWeb3のセキュリティ問題は解決できないと長年主張してきました。そのため、Web3セキュリティの新しいパラダイムを探求するために投資を続けてきました。その結果、世界初の仮想通貨ハック阻止システムである**Phalcon**を開発しました。

Phalconのローンチに先立ち、このシステムは社内で2年間稼働し、20件以上のハックを阻止し、Saddle Financeの380万ドル、Platypusの240万ドル、ParaSpaceの500万ドルを含む、2000万ドル以上の資産を救出しました。

本記事シリーズでは、当社のシステムPhalconによる代表的な成功事例をご紹介します。本日は、380万ドルを救出した業界初の画期的な阻止事例を見てみましょう。

Saddle Financeへの攻撃を阻止した方法

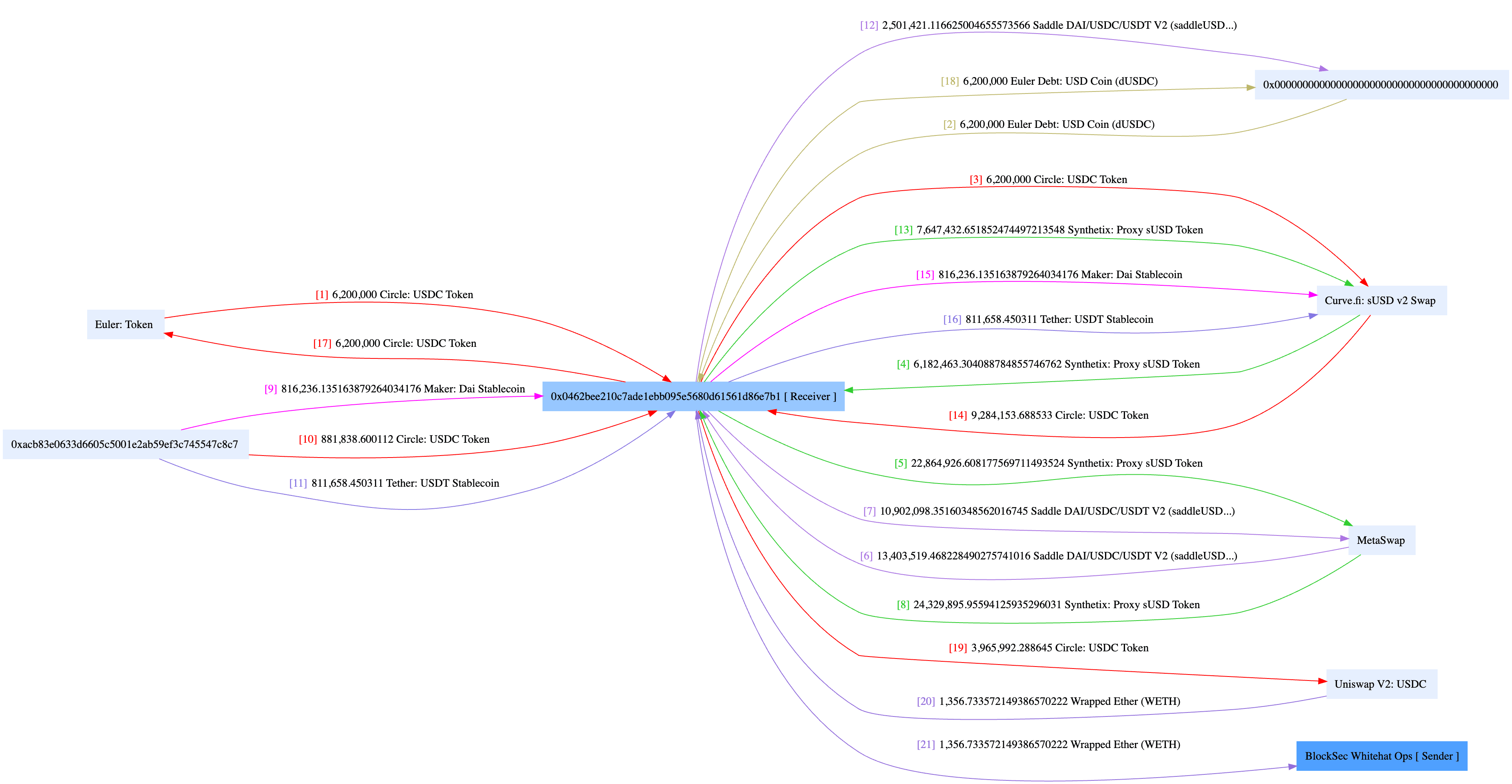

2022年4月30日、Saddle Financeは攻撃者の標的となりました。攻撃中、合計4,900 Etherが危険にさらされていました。幸いなことに、当時は380万ドル相当であった1,360 Etherを無事確保することができました。

脆弱性の根本原因分析と攻撃の実行方法は、以前のレポートをご覧ください。

攻撃者は、試行ごとに同じパターンに従いました。まず、攻撃コントラクトを作成し、次にデプロイされたコントラクトの関数0xaf8271f7を呼び出して攻撃を開始しました。攻撃者は合計3回試行しました。1回目は成功しましたが、2回目はガス不足によりブロック14684432で失敗しました。そのため、攻撃者は3回目の試行を開始しました。

当時、当社のシステムはまだ未熟で、最初の試行はすり抜けましたが、2回目の試行に備えて準備ができていました。ぎりぎりのところで、失敗したトランザクションを検知し、スーパーヒーローのマントを身につけて、救出トランザクションをブロック14684434で送信し、その後の試行を阻止しました。そして、攻撃者の3回目の試行は阻止され、彼らが期待していたよりもはるかに少ない戦利品しか得られませんでした。

完璧ではありませんでしたが、これは継続的な脅威を積極的に防御する、業界初の画期的な阻止行動としてマイルストーンとなりました。 この勝利は、私たちの自信を強化し、さらなる進歩を追求する意欲を掻き立てました。特に、この経験は、改善の余地のある分野を明らかにし、システムの改善を導きました。より洗練された強力なシステムが間もなく登場しますので、ご安心ください!

サービスへのアクセス方法

- PhalconはSaaSプラットフォームです。弊社のウェブサイトにログインして、機能の確認、価格の閲覧、直接の購読が可能です。

- また、デモを予約して、Phalconについてさらに学び、専門家によるセキュリティアドバイスを受けることもできます。

Phalconの成功事例をもっと見る

- HomeCoin攻撃を阻止:業界初の成功した阻止事例

- Saddle Finance攻撃を阻止:380万ドルを救出した業界初の画期的な阻止事例

- TransitSwap攻撃を阻止:30万ドルを救出した業界初の「ハッキングバック」事例

- Platypus攻撃を阻止:業界初のハッカーコントラクトに対するカウンターエクスプロイテーション

- Loot攻撃を阻止:Phalconが不正な提案から120万ドルを救出した方法

Phalconについて

**Phalcon**は、BlockSecがローンチした攻撃監視および自動阻止プラットフォームです。このプラットフォームは、攻撃を正確に特定し、自動的に阻止する能力を備えています。Phalconは、プロトコルプロバイダー、LP、およびDAO組織の参加者のオンチェーン資産を保護するため、継続的な監視、攻撃阻止、緊急対応を含む、Web3プロジェクトのローンチ後の包括的なセキュリティ保護を提供することを目的としています。

現在までに、Phalconは20件以上のハッカー攻撃を阻止し、2000万ドル以上の資産を救出しています。初期の顧客段階でも、PhalconはトップDeFiプロトコルであるCompoundから認識と助成金を受け、そのための攻撃阻止プラットフォームを確立しました。

ウェブサイト:https://blocksec.com/phalcon

Twitter:@Phalcon_xyz

Telegram:https://t.me/BlockSecTeam