Sicherheit auf einen Blick 👀

DeFi-Exploits

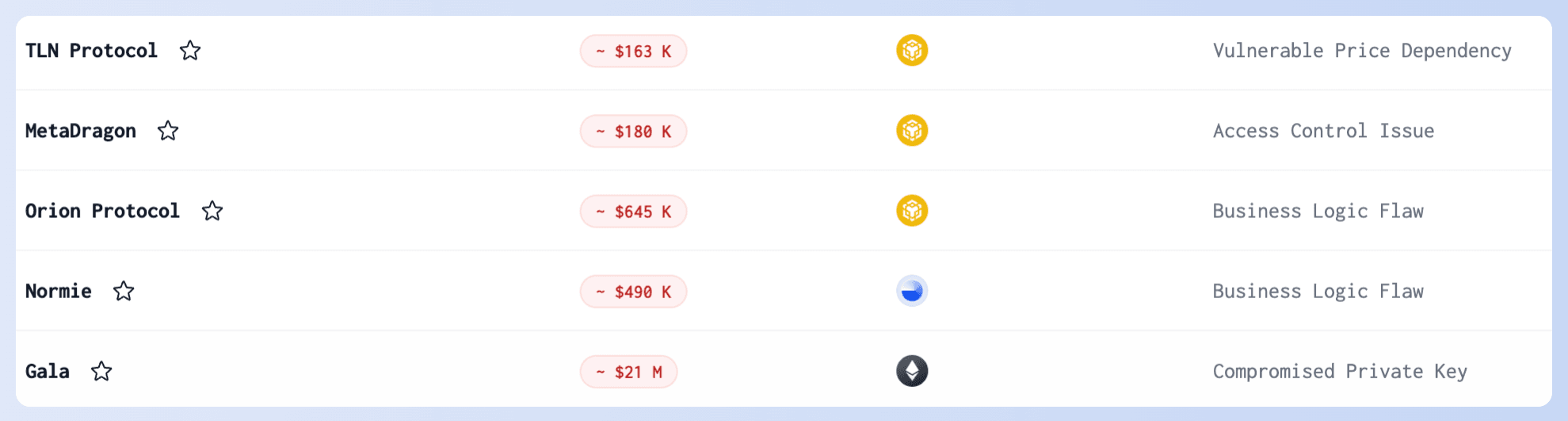

- Gala Game

Am 20. Mai wurde der Private Key eines Gala-Administrators gestohlen, und der Angreifer mintete 5 Milliarden GALA-Token, die er gegen Token im Wert von 21 Mio. $ auf der Blockchain tauschte. Anschließend gab ein offizieller Bericht von Gala an, dass die Sicherheitsverletzung einen Drittanbietervertrag betraf und interne Verfahren seitdem korrigiert wurden, einschließlich der Entfernung unbefugter Benutzer. Nach einer Untersuchung interner Spuren wurde die Identität des Angreifers bestätigt und die gestohlenen Vermögenswerte vollständig zurückgegeben.

Offizieller Bericht: Gala News

Für Projektteams ist die Einrichtung eines notwendigen Überwachungssystems für privilegierte Operationen von entscheidender Bedeutung. Eine unzureichende Verwaltung von privaten Schlüsseln birgt erhebliche Risiken für interne und externe Angriffe, die Administratorprivilegien oder den Zugriff auf private Schlüssel erlangen. In diesem Beispiel hätte die Verwendung von Phalcon geholfen, Verluste zu vermeiden.

- Sonne Finance Vorfall

Am 14. Mai wurde Sonne Finance auf Optimism ausgenutzt, was zu einem Verlust von über 20 Millionen Dollar führte. Die Hauptursache war ein Präzisionsverlust in Compound V2. Obwohl das Sonne-Team sich dieses Problems bewusst war und plante, während der Markteinführung Liquidität hinzuzufügen, um das Problem zu vermeiden, nutzte der Angreifer einen Fehler aus. Mehrere geplante Transaktionen im Timelock blieben für jedermann ausführbar, und der Angreifer führte die Markteinführung aus, ohne Liquidität hinzuzufügen, und schloss damit den Exploit ab.

Wenn Sonne Phalcon verwendet hätte, hätten sie den Angriff früher erkannt und den Verlust auf 3 Millionen Dollar statt auf 20 Millionen Dollar begrenzt. Mehr erfahren

- TCH

Am 17. Mai wurde TSC im BSC-Netzwerk angegriffen und erlitt aufgrund eines Signatur-Replay-Problems Verluste von über 11.000 $. Entwickler sollten sich mindestens dreier Arten von Signatur-Malleability bewusst sein:

Aufgrund der Eigenschaften von ECDSA ist es gültig, wenn (r, s, v) gültig ist, dann ist auch (r, secp256k1n-s, 55-v) gültig, da Ethereum's ecrecover beides erlaubt. Um dies zu beheben, beschränkt die OpenZeppelin-Signatur-Bibliothek s auf kleiner als secp256k1n/2+1. (OpenZeppelin Contracts)

Bezüglich des Wertes von v bedeuten 0 und 27 dasselbe, ebenso wie 1 und 28, wobei 27 ein Kodierungsstandard ist. Einige Bibliotheken konvertieren 0 und 1 vor der Verifizierung in 27 und 28, aber OpenZeppelin unterstützt derzeit nur 27 und 28.

OpenZeppelin unterstützte zuvor zwei Arten von Byte-Signaturen, eine mit v als separatem Byte nach s und eine andere mit v im höheren Bereich von s. (Malleable Signatures)

- TonUP

TonUP, ein Projekt auf der TON-Kette, kündigte an, dass sein Staking-Vertrag gehackt wurde und plant, Gelder für den Rückkauf von 307.264 Token zur Entschädigung von Benutzern bereitzustellen. Da neue Ökosysteme neue Möglichkeiten mit sich bringen, bergen sie auch die Gefahr von Hacks.

🫡 Die Angriffstransaktionen, Ursachen und PoC der größten Angriffe im Mai sind alle in unserer Liste der Sicherheitsvorfälle für Ihre Überprüfung aufgeführt.

Phishing

- Pink Drainer

Pink Drainer kündigte seine Schließung an und behauptete, genug verdient zu haben und plante, sich zur Ruhe zu setzen. Allerdings ist der Ausstieg aus der Szene vielleicht nicht so einfach, wie sie erwarten.

- Wallets Adressvergiftungsangriff

Am 3. Mai wurde ein Wal durch einen Adressvergiftungsangriff um 1.155 WBTC im Wert von rund 70 Millionen Dollar geschädigt. Glücklicherweise gab der Angreifer die Gelder nach hartnäckigen Bemühungen der Community zurück. Phishing-Angriffe beinhalten Social Engineering und können selbst die erfahrensten DeFi-Experten ins Visier nehmen. Bleiben Sie wachsam!

Rechtliche Schritte

Am 15. Mai gab das US-Justizministerium die Verhaftung zweier Brüder bekannt, die die Ethereum-Blockchain angegriffen und 25 Millionen Dollar an Kryptowährung gestohlen haben. Diese Angreifer nutzten Schwachstellen im Flashbot Relay aus, um MEV-Bots anzugreifen. Dies war ein hochkomplexer Angriff, und unsere eingehende Analyse ist hier verfügbar.

Lesen Sie die Pressemitteilung des DOJ hier.

Blogartikel

Phalcon Virtuelle Erlebnisreise

😎 Bereit für einen KAMPF AUF LEIB UND SEELE gegen Hacker?

Wir laden Sie ein, kostenlos an der "Phalcon Virtual Experience Journey" teilzunehmen.

Kämpfen Sie gegen Hacker, stellen Sie sich ECHTEN On-Chain-Angriffen und nutzen Sie unsere automatisierte Angriffsblockierungsplattform Phalcon, um Millionen von Vermögenswerten zu retten! Sind Sie bereit, ein Held zu sein?

MetaSuites unterstützt jetzt Solana!

Das große Upgrade MetaSuites 5.0 führt die Unterstützung für Solana ein, fügt lokale Cross-Site-Labels hinzu und verbessert DeBank, Arkham und Merlin Scan! Klicken Sie hier, um mehr zu erfahren.

🎉🎉🎉

Wir freuen uns außerordentlich mitteilen zu können, dass unser geschätzter Partner DeFiHackLabs einen Zuschuss in Höhe von 35.000 USDT von GCC erhalten hat. Diese Finanzierung dient als anfängliches Betriebskapital, unterstützt ihre unermüdlichen Bemühungen im Bereich der Web3-Sicherheit und fördert die Ausbildung weiterer Talente.

Herzlichen Glückwunsch an DeFiHackLabs zu dieser wohlverdienten Anerkennung und auf viele weitere bahnbrechende Erfolge gemeinsam! 👏