Sicherheit auf einen Blick 👀

Im Februar 2024 führten DeFi-Exploits zu Verlusten von etwa 8 Millionen US-Dollar. Zahlreiche böswillige Vorschläge wurden erkannt, was ein Warnsignal für DAOs darstellt. Zudem ermöglichte eine Hintertür im Frontend von Tornado Cash einem Akteur, mehr als 3200 Ether zu stehlen.

DeFi-Exploits

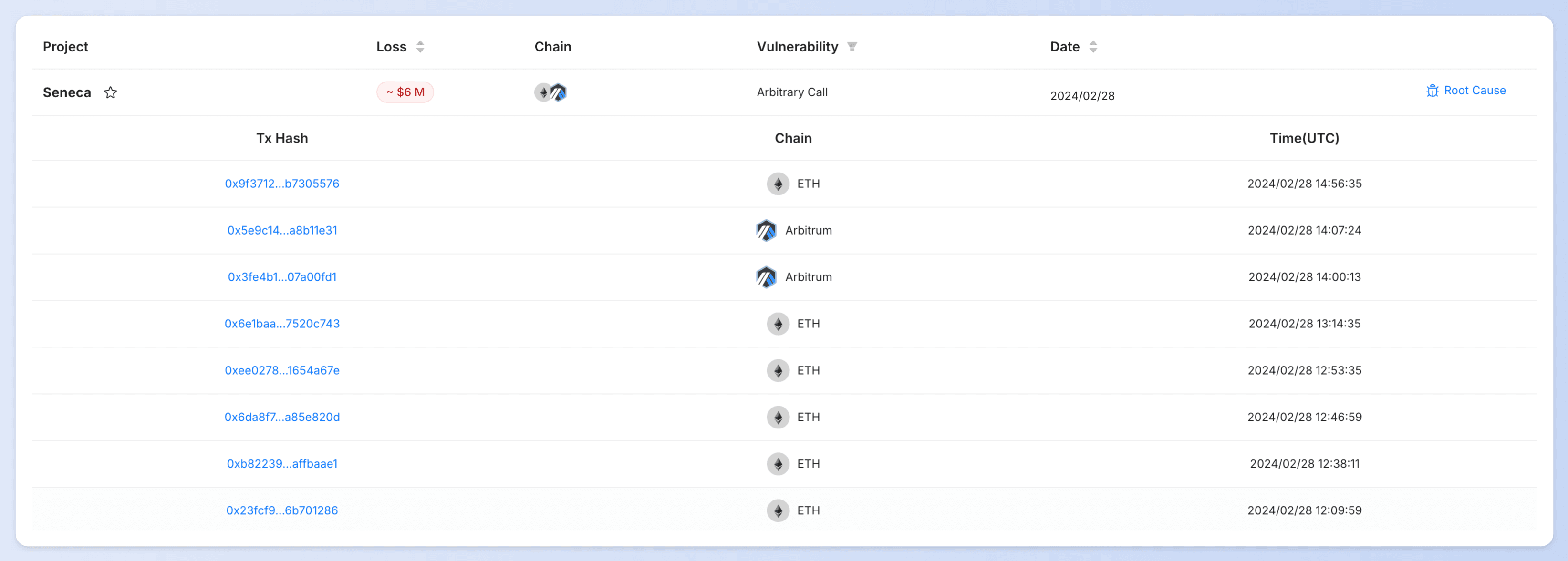

- Seneca-Exploit-Vorfall

Am 29. Februar erlitt Seneca auf Ethereum und Arbitrum einen Exploit, der zu einem Verlust von 6 Millionen US-Dollar führte. Die Ursache war ein Problem mit willkürlichen Aufrufen (Arbitrary Call). DeFi-Nutzer sollten ihre Freigaben regelmäßig überprüfen und wachsam bleiben! Erfahren Sie hier mehr darüber.

- Blueberry-Exploit-Vorfall

Am 23. Februar erlitt Blueberry auf Ethereum einen Exploit, der zu einem Verlust von 1,4 Millionen US-Dollar führte. Die Ursache war die Verwendung inkonsistenter Logik zur Token-Preisnormalisierung, wobei eine Diskrepanz zwischen den Preisquellen und ihren jeweiligen Normalisierungsmethoden bestand. Der MEV-Bot von coffeebabe_eth war erfolgreich darin, den Exploit per Front-Running zuvorzukommen, und gab 367 Ether zurück. Erfahren Sie hier mehr darüber.

- DeezNutz_404-Exploit-Vorfall

Am 22. Februar wurde DeezNutz_404 auf Ethereum angegriffen, wobei sich die Gesamtverluste auf etwa 170.000 US-Dollar beliefen. Die Ursache war ein Berechnungsfehler durch Selbsttransfer. Die ERC404-Token-Serie hat bereits mehrere ähnliche Exploits erlebt. Bitte seien Sie vorsichtig bei Investitionen. Erfahren Sie hier mehr darüber.

- Particle Trade-Exploit-Vorfall

Am 15. Februar wurde Particle Trade auf Ethereum angegriffen, was zu Verlusten von etwa 140.000 US-Dollar führte. Ursache war nicht verifizierte Benutzereingabe. Erfahren Sie hier mehr darüber.

- CheckDot Protokoll: Vorfall mit bösartigem Vorschlag

Am 1. Februar reichte ein Akteur einen bösartigen Vorschlag bei Checkdot Protocol ein, mit potenziellen Verlusten von 120.000 US-Dollar. Nachdem wir das Checkdot-Team informiert hatten, erkannten sie die Schwere der Bedrohung als kritisch an und implementierten eine Korrektur.

We thwarted a sneaky attack on @Checkdot_proto and kept users' assets safe. The team acknowledged the severity of the threat as critical and has implemented a fix.

— BlockSec Phalcon (@Phalcon_xyz) February 4, 2024

Here's a breakdown of the incident.

🚨 Wir haben im Februar mehrere bösartige Vorschläge erkannt (nounsbr, LeagueDAO, wearecultdao etc.) und möchten DAOs daran erinnern, sich des Risikos von Vorschlagsangriffen bewusst zu sein.

👉 Sie können Angriffstransaktionen, die Ursache und PoCs der oben genannten Vorfälle in unserer Liste der Sicherheitsvorfälle einsehen.

Hintertür

- Tornado Cash Frontend-Hintertür-Vorfall

Ein böswilliger Entwickler pflanzte eine Hintertür in das Frontend von Tornado Cash ein, um die Anmeldedaten der Einzahler und mindestens 3200 Ether an Einlagen zu stehlen. Nachdem Tornado Cash sanktioniert wurde, ging das Projekt zur Community-Governance über. Seitdem war das Projekt Ziel mehrerer Vorschlagsangriffe.

Blogartikel

Die zehn "beeindruckendsten" Sicherheitsvorfälle im Jahr 2023

"Was wir aus der Geschichte lernen, ist, dass wir nichts aus der Geschichte lernen."

In diesem Blog skizzieren wir die zehn erwähnenswerten Sicherheitsvorfälle des Jahres 2023 und ihre Ursachen.

Für jeden Sicherheitsvorfall präsentieren wir zudem die Ursache und die Angriffsschritte in den folgenden separaten Blogbeiträgen.

-

#1: MEV-Bots durch Ausnutzung von Schwachstellen in Flashbots-Relays ernten

-

#3: KyberSwap-Vorfall: Meisterhafte Ausnutzung von Rundungsfehlern mit äußerst subtilen Berechnungen

-

#4: Curve-Vorfall: Compilerfehler erzeugt fehlerhaften Bytecode aus unschuldigem Quellcode

-

#5: Platypus Finance: Überleben von drei Angriffen mit einer Portion Glück

-

#8: SushiSwap-Vorfall: Ein unbeholfener Rettungsversuch führt zu einer Reihe von Nachahmerangriffen

-

#9: MEV-Bot 0xd61492: Vom Raubtier zur Beute in einem genialen Exploit

-

#10: ThirdWeb-Vorfall: Inkompatibilität zwischen vertrauenswürdigen Modulen legt Schwachstelle offen

Der Zugriffssteuerungsmechanismus im Puffer-Protokoll entmystifiziert

Neugierig, wie #PufferProtocol seine Gelder schützt? Werfen Sie einen Blick auf BlockSecs tiefgehende Analyse seiner Zugriffssteuerungsarchitektur! Verstehen Sie die Rollen, Smart Contracts und Strategien zur Verwaltung von über 900 Millionen US-Dollar. Wissen ist Macht!

BlockSecs Perspektiven und Lösungen zur Sicherheit von L2-Blockchains

In diesem Blog werden wir zunächst systematisch die Sicherheitsherausforderungen von L2-Blockchains überprüfen und dann unsere Lösungen vorschlagen.

Podcast: Wie BlockSec 15 Mio. USD an Web3-Exploits in Echtzeit abfing

Andy Zhou, unser CEO, sprach mit dem Gastgeber DeGatchi im Scraping Bits-Podcast darüber, wie wir Angriffe im Web3 blockieren. Dieser Blog ist eine Transkription des Podcast-Inhalts.

Aufregende Partnerschaft

Wir freuen uns, unsere Zusammenarbeit mit Puffer Finance (einem der führenden Restaking-Protokolle mit einem TVL von 461 Mio. USD) für ein umfassendes Audit der Kampagne bekannt zu geben.

Darüber hinaus integrieren wir Phalcon (unsere Plattform zur Beobachtung und Blockierung von Angriffen) in das Puffer-Protokoll, um deren Sicherheitsmaßnahmen zu verbessern.

Veranstaltungen

Vom 1. bis 9. März begibt sich das BlockSec-Team auf unsere USA-Reise.

Wir sind offen für Kooperationen, Gespräche und alles, was mit Blockchain zu tun hat. Schreiben Sie uns eine DM für Treffen!

📍 Erster Halt: #ETHDenver, 1. bis 2. März

📍 Zweiter Halt: Silicon Valley, 3. bis 9. März

Produkt-Updates

Im Februar veranstalteten wir das Phalcon 3.0-Webinar und sammelten wertvolles Feedback von Nutzern zu Phalcon.

Im März werden wir Phalcon 3.0 starten – eine SaaS-Plattform der nächsten Generation, die Hacks automatisch erkennt und blockiert, maßgeschneidert für Protokolle, LPs/Trader, L1/L2-Chains und Börsen.

Machen Sie sich bereit für eine Web3-Sicherheitsrevolution! 🚀

Bleiben Sie informiert, bleiben Sie sicher! Bis zum nächsten Mal! 👋