在去中心化金融(DeFi)这个快速发展的领域中,网络攻击的威胁日益严峻,危及数字资产和交易的安全与完整性。抢先交易(Front-running) 是一种因其潜在的滥用可能而通常备受忌惮的策略,它涉及利用待处理交易的预知信息提前执行交易,通常以牺牲普通用户利益为代价。然而,当网络安全专家将这一技术重新利用时,它便可以转化为一种对抗此类威胁的强大防御工具。

在本文中,我们将介绍 BlockSec Phalcon,这是一个尖端平台,它将抢先交易从一种“掠夺性”手段转变为一种“保护性”策略。但在深入探讨 Phalcon 的具体细节之前,我们先来了解一下什么是抢先交易,以及它在加密货币领域通常是如何运作的。

抢先交易简介

什么是抢先交易?

抢先交易是指个人或系统利用对即将发生的交易的预知信息,在这些交易被处理之前执行有利可图的交易的行为。

在去中心化金融(DeFi)中,这涉及参与者检测区块链内存池(mempool)中的待处理交易,并迅速以更高的 gas 费用提交自己的交易,以确保其被优先处理,从而获得经济优势。这通常由旨在扫描内存池寻找此类机会的抢先交易机器人(Bots)执行,或者由能够在他们正在验证的区块中优先处理其交易的矿工完成。

抢先交易在加密货币领域是如何运作的?

在加密货币市场中,抢先交易的顺序通常如下:

- 待处理订单:交易者排队等待买卖加密货币。

- 提前获知:机器人或其他方在内存池中检测到这些待处理交易。

- 抢先执行:抢先交易者提交一笔支付更高 gas 费用的交易,以抢先获得处理。

- 利润实现:抢先交易者从原始大额交易引发的价格变动中获利。

从威胁到防御:在 DeFi 中重新利用抢先交易

抢先交易虽然在去中心化金融(DeFi)中经常制造不公平竞争并带来负面影响,但当由负责任的一方掌握时,却能产生意想不到的正面效应。传统意义上的抢先交易会导致市场效率低下、交易成本增加,并可能引发价格操纵,这为普通用户带来了巨大挑战。然而,当区块链生态系统的守护者(如网络安全公司)使用这一技术时,它便能转化为一种有效的防御策略。

这一正面应用的典型案例是知名区块链安全公司 BlockSec。通过将抢先交易策略纳入其加密黑客监控与拦截系统 Phalcon 中,该公司能够主动拦截并阻止大量的恶意活动。

在过去两年中,他们的创新方法已成功挫败了多次攻击尝试,保护了超过 1500 万美元的资产。这充分展示了原本被视为有害的抢先交易,在被负责任地使用时,可以被重新利用来保护和维护区块链网络的完整性。

BlockSec Phalcon:利用抢先交易保障 DeFi 协议安全

什么是 BlockSec Phalcon?

BlockSec Phalcon 是一个创新的平台,专门用于实时监控和拦截黑客攻击尝试。它帮助用户和协议运营商检测可疑交易、接收即时警报,并采取自动措施以防止或最大限度地减少损失。该系统对于预防 DeFi 协议遭受黑客攻击、从而维护区块链应用的安全性和可信度至关重要。

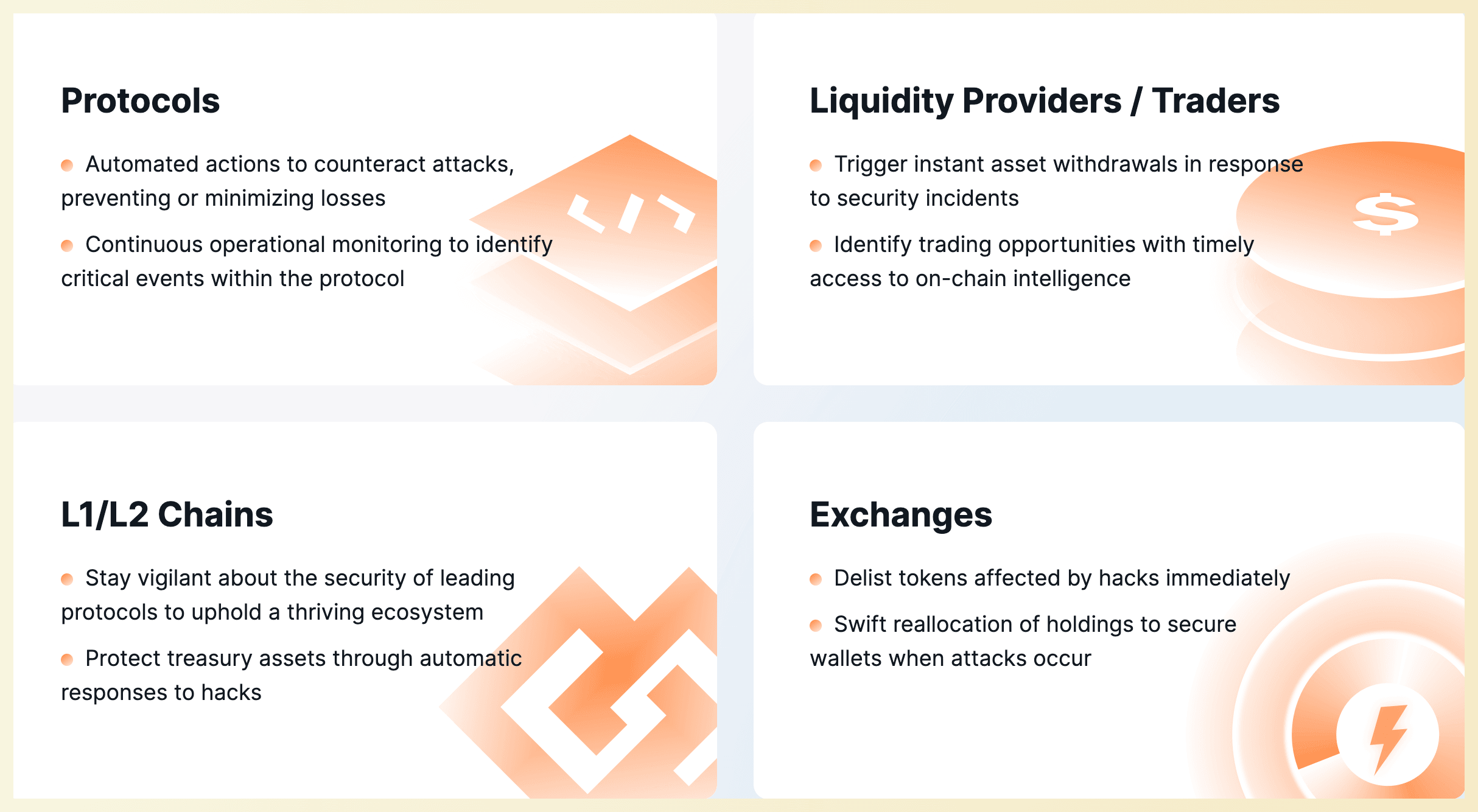

BlockSec Phalcon 的应用场景

Phalcon 如何利用抢先交易预防攻击

Phalcon 的检测引擎会扫描内存池和每一笔链上交易,以发现恶意交易、提案、合约以及其他潜在威胁。

它将检测到的交易分为三个风险等级:攻击(Attack)、可疑(Suspicious)和常规(Regular),并辅以用户定义的触发规则。当一笔交易同时符合指定的风险等级和触发规则时,预定义的响应操作便会自动启动。

在启动响应操作(即拦截交易)时,Phalcon 会采用独特的竞价策略来加速我们的阻断交易,从而在抢先交易层面先于攻击交易执行。

为什么 Phalcon 能成功执行抢先交易?

- 内存池中的精确检测:Phalcon 能准确识别内存池中的恶意交易。这使得 Phalcon 能够在攻击发生前抢先执行并拦截攻击,将潜在损失降为零。

- 独有的竞价策略:Phalcon 会策略性地出价更高的 gas 费用,确保其交易在攻击者交易之前被处理,从而获得执行的优先级。

Phalcon 的抢先交易能在 Layer 2 网络上实现吗?

Layer 2 网络没有内存池,因此 Phalcon 无法在内存池阶段检测到攻击交易,也无法在交易确认上链之前将其拦截。

然而,Phalcon 对于 Layer 2 协议依然具有极高的价值。因为在大多数情况下,黑客不会只发起单次攻击,而是在短时间内跨多个链执行多次攻击。当第一笔攻击交易被记录在区块链上时,Phalcon 可以立即检测到它。如果 L2 协议采用了 Phalcon,系统可以迅速向团队发出警报并自动暂停协议,从而将损失限制在首次攻击范围内。

Phalcon 能抢先拦截私有内存池中的交易吗?

Phalcon 无法检测私有内存池内的交易,因为这些交易在执行上链之前是不可见的。

尽管存在这一局限,Phalcon 在攻击执行后依然非常有效,因为它能立即检测到攻击、提醒协议团队并启动拦截交易。这一能力至关重要,特别是考虑到超过 90% 的攻击涉及多笔交易,这使得 Phalcon 能够在检测到首次攻击后,在防止进一步损失方面发挥关键作用。

此外,BlockSec 正在与符合合规要求的私有内存池提供商积极合作,以增强我们检测和拦截攻击交易的能力,进一步巩固我们的防御能力。

如何在 Phalcon 系统中配置抢先交易

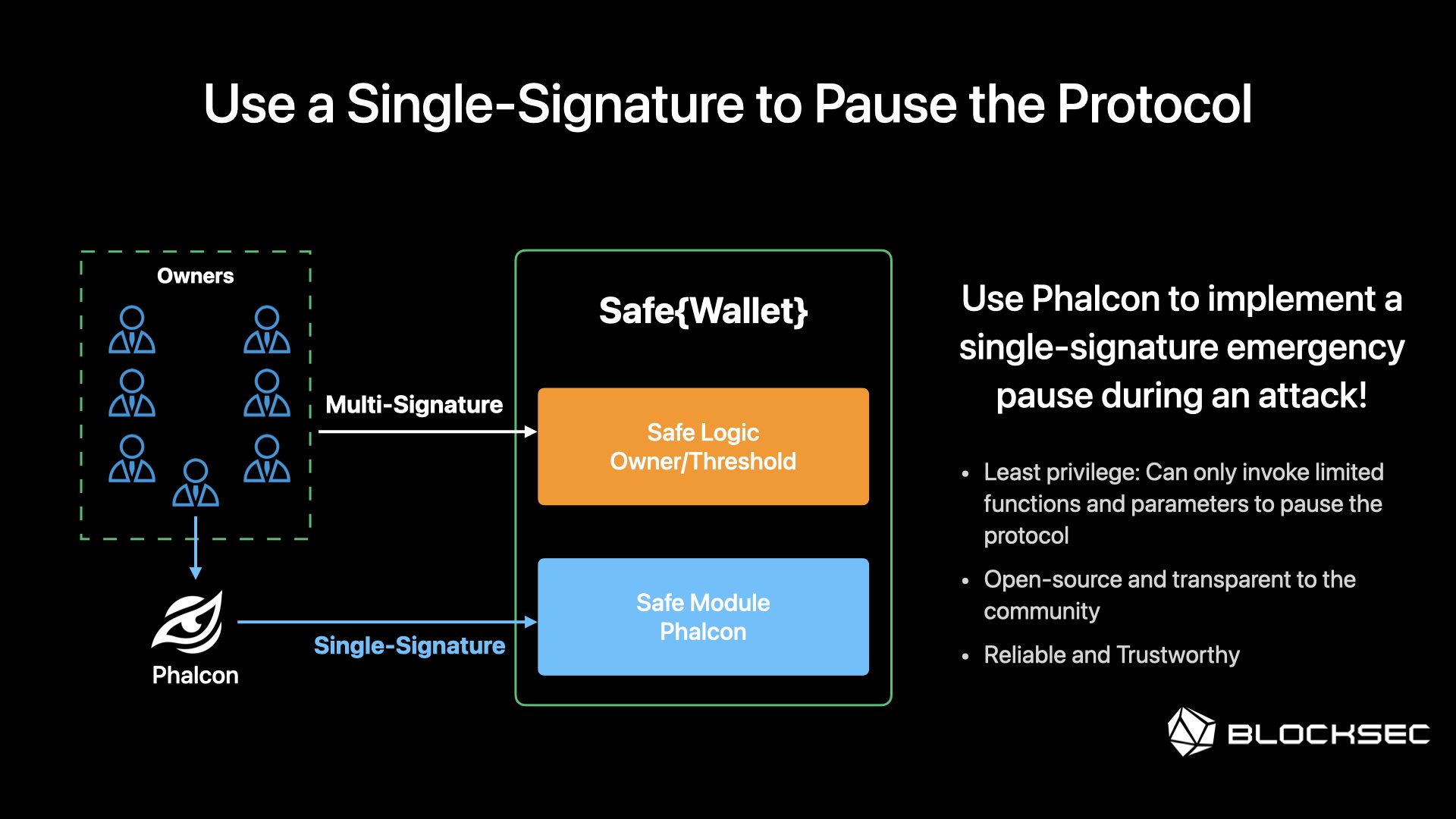

Phalcon 处理抢先交易的主要方法是:一旦系统检测到攻击交易,便自动发起一笔预先签署的协议暂停交易。合约暂停通常有两种类型:通过 EOA 钱包和多签钱包。

-

EOA 钱包:用户需要使用其 EOA 预先签署拦截交易并将其上传至 Phalcon。

-

多签钱包:多签钱包通常需要多位签名者。然而,Phalcon 为 Safe{Wallet} 提供了一种带有自定义模块的简化替代方案。该模块绕过了常规的多重签名流程,允许用户指定的 EOA 自主签署拦截交易。我们已经编写好了该模块的代码。用户只需通过添加地址将该模块集成到其 Safe{Wallet} 中即可。该模块可以配置为仅暂停选定的合约或执行特定功能,从而提供精确的控制,且不会产生额外的风险敞口。

用户如何订阅 Phalcon?

有关 Phalcon 的详细定价信息,感兴趣的用户可以 登录 Phalcon 官方网站,其中列出了各种功能选项及其相关费用。Phalcon 作为 SaaS(软件即服务)平台运营。用户登录后,可以直接通过 Phalcon 系统进行订阅。

对于有疑问或需要了解 Phalcon 服务详情的用户,可以 预约演示,BlockSec Phalcon 的安全专家将为您解答安全顾虑并展示平台的功能。

此外,用户还有机会通过 Phalcon 虚拟体验之旅(Phalcon Virtual Experience Journey) 来体验 Phalcon 的功能。

这款互动游戏可以让参与者直观地看到 Phalcon 如何有效地拦截攻击交易。在完成体验之旅后,参与者将获得一张优惠券,可以以 9 美元的特惠入门价试用 Phalcon 7 天,这相比每月 4,600 美元的常规价格是一个巨大的折扣。此次试用提供了一个在真实场景中评估 Phalcon 防护能力的实践机会。

结语

在去中心化金融(DeFi)这个动态且不断演进的环境中,对稳健安全措施的需求毋庸置疑。BlockSec 的 Phalcon 不仅仅是一个解决方案,更是一个主动的哨兵,旨在保护数字资产免受黑客构成的复杂威胁。通过将通常被视为有害的抢先交易策略转化为一种防御机制,Phalcon 为区块链安全树立了新标准。

区块链技术的增长凸显了数字威胁形势日益复杂和精细化的特征。因此,DeFi 生态系统必须不断升级其安全策略,以防御各种创新的网络攻击。集成先进的监控工具和战略防御手段,对于维护数字金融平台在完整性与可信度方面至关重要。这种全局性的安全方法对于支持区块链技术在我们数字经济中的可持续增长与采用至关重要。