自 BlockSec 于 2021 年首次亮相以来,我们一直坚称仅靠代码审计无法解决 Web3 安全问题。因此,我们一直在投入探索 Web3 安全的新范式。为此,我们创建了 Phalcon,这是世界上第一个加密货币黑客攻击拦截系统。

在 Phalcon 推出之前,该系统已在内部运行了 2 年,成功阻止了 20 多起黑客攻击,挽救了价值超过 2000 万美元的资产,其中包括为 Saddle Finance 挽回的 380 万美元,为 Platypus 挽回的 240 万美元,为 ParaSpace 挽回的 500 万美元,以及更多。

在过去的四天里,我们自豪地分享了我们系统 Phalcon 的非凡成功案例。今天,让我们深入探讨行业最重要的拦截案例,即挽救了惊人的 500 万美元。

我们如何阻止针对 Paraspace 的攻击

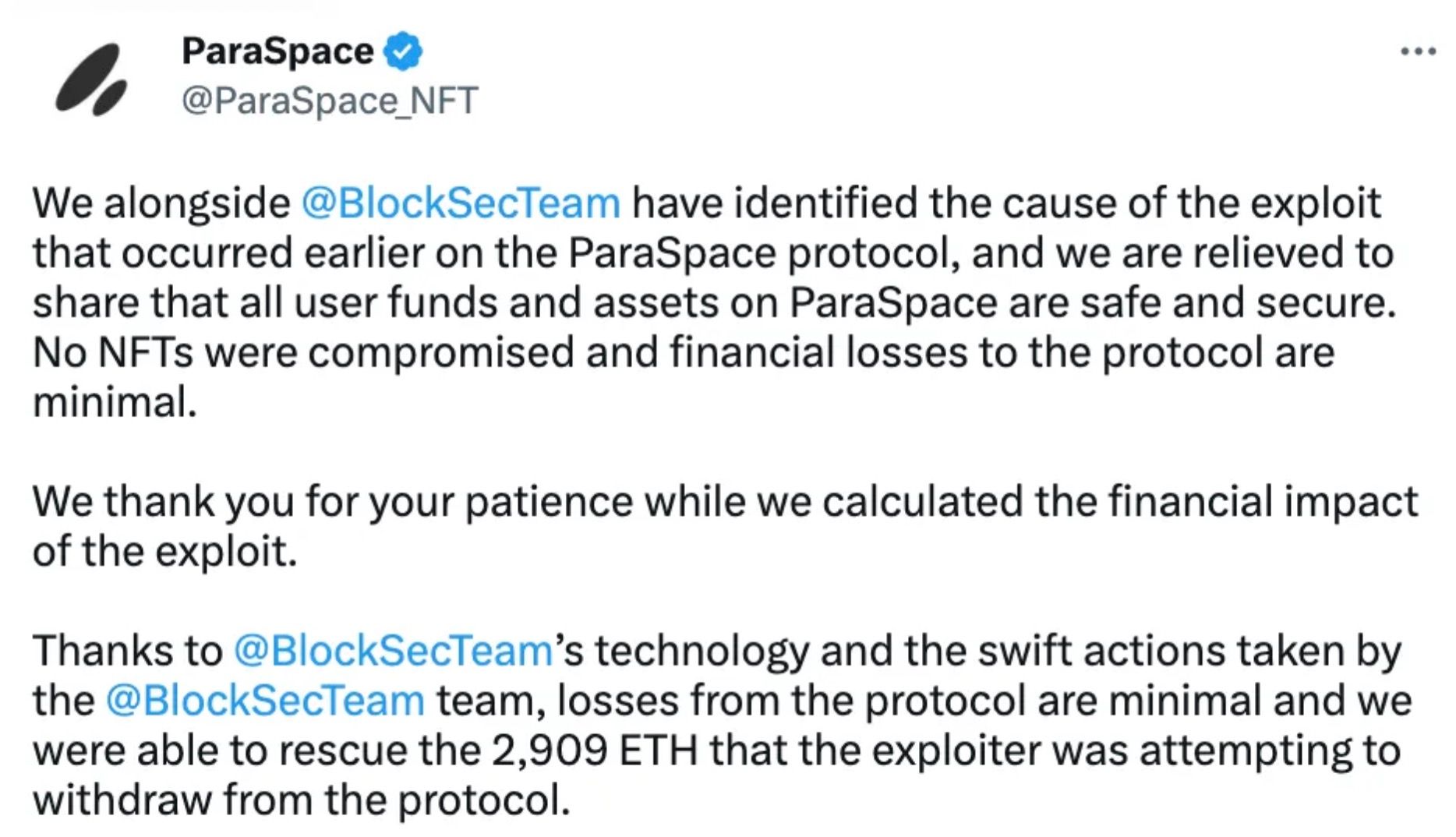

2023 年 3 月,Paraspace 遭到攻击。幸运的是,我们在最后一刻成功进行了救援,追回了所有损失:超过 2900 个 Ether。

在本文中,我们将揭示此次救援的内部故事,而不会提供任何复杂的技术细节。

Paraspace 是以太坊上的一个顶级 NFT 借贷协议。对于任何借贷协议来说,确保抵押品价值高于借出资金是关键。许多针对借贷协议的攻击都是操纵抵押品价值,Paraspace 的这次攻击也不例外。

2023 年 3 月 17 日,攻击者部署了攻击合约并完成了设置。他在 UTC 时间 3:51:23 到 4:36:23 之间进行了三次不成功的攻击。

事后分析显示,攻击者主要失败的原因是“Gas Limit”不足以执行这次“复杂”的攻击。在三次失败的攻击中,攻击者逐渐增加了 Gas Limit,到了第三次尝试时,他们离成功非常近。(Gas Limit:6,721,975 -> 9,000,000 -> 13,000,000)

幸运的是,这三次失败的交易耗尽了他为攻击准备的资金。现在他需要找到更多资金来继续攻击。这给了我们一些时间。

我们在攻击者发送第一笔交易时就检测到了攻击,尽管交易失败了。 UTC 时间 2023 年 3 月 17 日上午 5:47:11,我们的救援合约已经准备就绪。我们立即发送了 救援交易,并成功挽救了 2906 个 Ether。

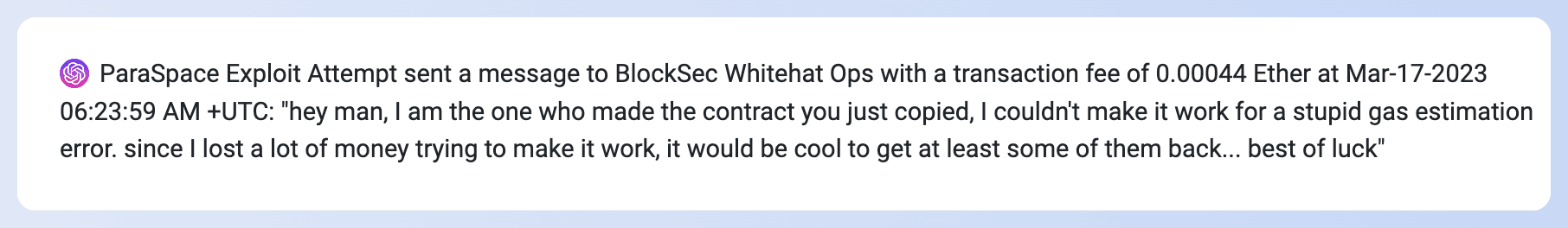

下图显示,在未能窃取资金后,黑客在链上留下了一条消息,要求我们的团队退还他为黑客攻击支付的一些 Gas 费用。

如果攻击者在我们之前再尝试一次,他就会窃取这笔钱。正是 Phalcon 在与攻击者的战斗中发挥了至关重要的作用,确保了我们的胜利。这是正义的胜利!

如何访问服务

让 Phalcon 为您的协议构建一道防御线。它不需要协议方做太多工作,也不会带来额外的风险。它就像一面盾牌,提供了额外的安全层。立即预约演示!

查看更多 Phalcon 的成功案例

- 拦截 HomeCoin 攻击:行业首个成功拦截案例

- 拦截 Saddle Finance 攻击:行业首个挽回 380 万美元的有影响力拦截案例

- 拦截 TransitSwap 攻击:行业首个“反击”挽回 30 万美元案例

- 拦截 Platypus 攻击:行业首个针对黑客合约的反利用案例

- 拦截 Loot 攻击:Phalcon 如何从恶意提案中挽救 120 万美元

关于 Phalcon

Phalcon 是 BlockSec 推出的攻击监控和自动化拦截平台。该平台能够准确识别攻击并自动拦截。Phalcon 旨在为 Web3 项目提供全面的上线后安全保护,包括持续监控、攻击拦截和紧急响应,从而保护协议提供商、LP 和 DAO 组织参与者的链上资产。

迄今为止,Phalcon 已成功拦截了 20 多起黑客攻击,挽救了超过 2000 万美元的资产。即使在早期客户阶段,Phalcon 也获得了顶级 DeFi 协议 Compound 的认可和资助,并为其建立了攻击拦截平台。

网站:https://blocksec.com/phalcon

Twitter:@Phalcon_xyz