BlockSecは2021年のデビュー以来、コード監査だけではWeb3のセキュリティ問題を解決できないと長年主張してきました。そのため、Web3セキュリティの新たなパラダイムを探求するために投資を続けてきました。その結果、世界初の仮想通貨ハック阻止システムである**Phalcon**を開発しました。

Phalconのローンチに先立ち、このシステムは2年間社内で稼働し、20件以上のハッキングを阻止し、Saddle Financeの380万ドル、Platypusの240万ドル、ParaSpaceの500万ドルを含む2,000万ドル以上の資産を救出しました。

過去4日間、私たちはPhalconシステムの驚異的な成功事例を誇らしげに共有してきました。今日は、業界で最も重要な、500万ドルという驚異的な金額を救出したブロックについて掘り下げてみましょう。

Paraspaceへの攻撃を阻止した方法

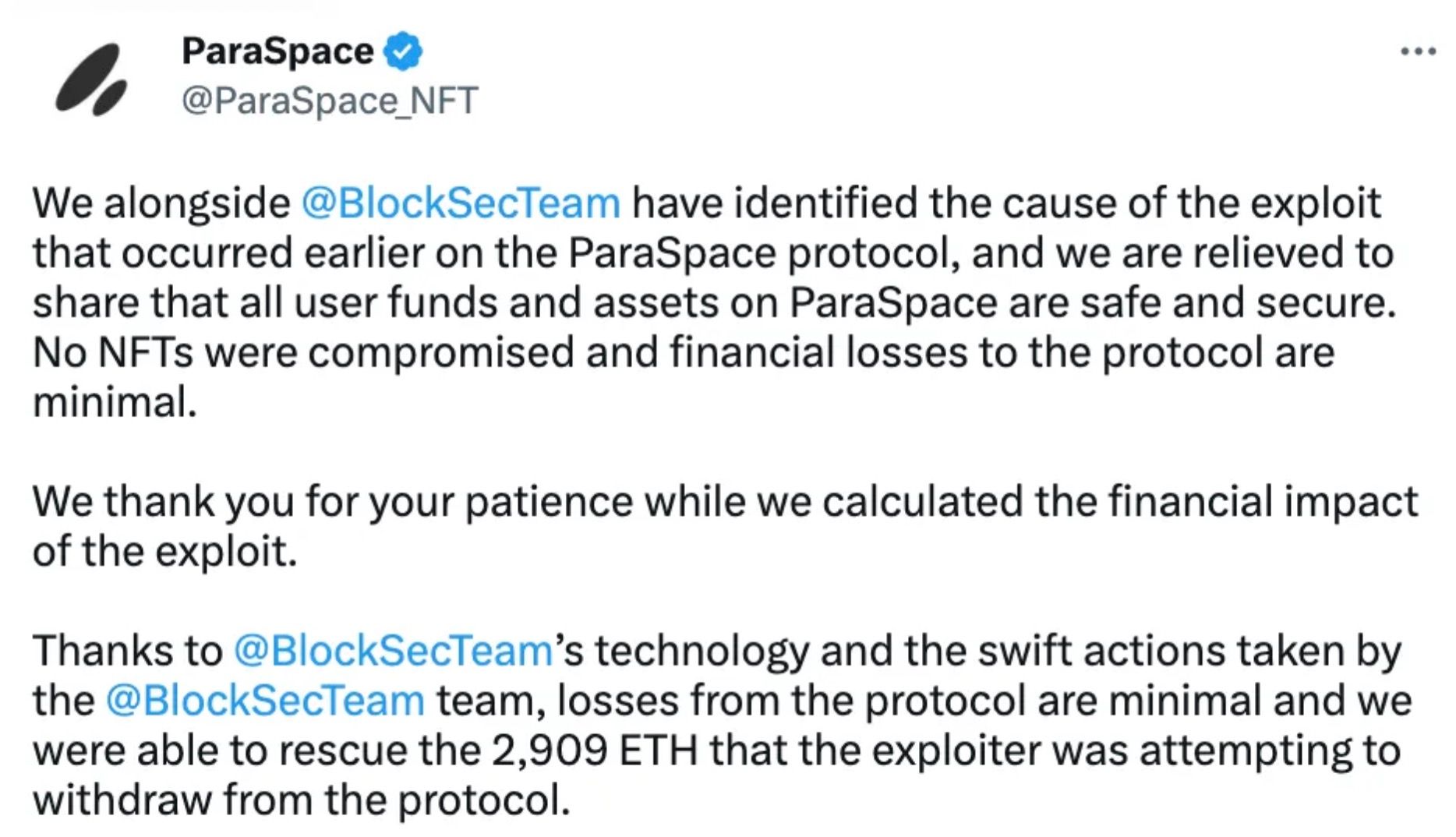

2023年3月、Paraspaceは攻撃を受けました。幸いなことに、私たちは土壇場で救出に成功し、2900 Ether以上の損失をすべて回復しました。

この記事では、複雑な技術的詳細を省き、救出の内部ストーリーを明らかにします。

Paraspaceは、Ethereum上のトップNFT貸付プロトコルです。貸付プロトコルにとって、担保価値が貸付額を上回っていることを保証することが鍵となります。貸付プロトコルへの多くの攻撃は担保価値を操作しますが、Paraspaceへのこの攻撃も例外ではありませんでした。

2023年3月17日、攻撃者は攻撃コントラクトをデプロイし、セットアップを完了しました。彼は3:51:23 UTCから4:36:23 UTCにかけて、3回の攻撃を試みましたが、いずれも失敗しました。

事後分析によると、攻撃者の主な失敗は、「Gas Limit」がこの「複雑な」攻撃を実行するには十分でなかったことによるものです。3回の失敗した攻撃中、攻撃者は徐々にガスリミットを増やしており、3回目の試みでは成功に非常に近づいていました。(Gas Limit: 6,721,975 -> 9,000,000 -> 13,000,000)

幸いなことに、3回の失敗したトランザクションで、攻撃者が攻撃のために準備した資金はすべて使い果たされました。彼は攻撃を続けるために、さらに資金を見つける必要がありました。これにより、私たちは時間を得ることができました。

攻撃者が最初のトランザクションを送信した時点で、トランザクションは失敗しましたが、私たちは攻撃を検知しました。 2023年3月17日5:47:11 UTCに、私たちの救出コントラクトが準備完了しました。私たちは直ちに救出トランザクションを送信し、2906 Etherを無事救出しました。

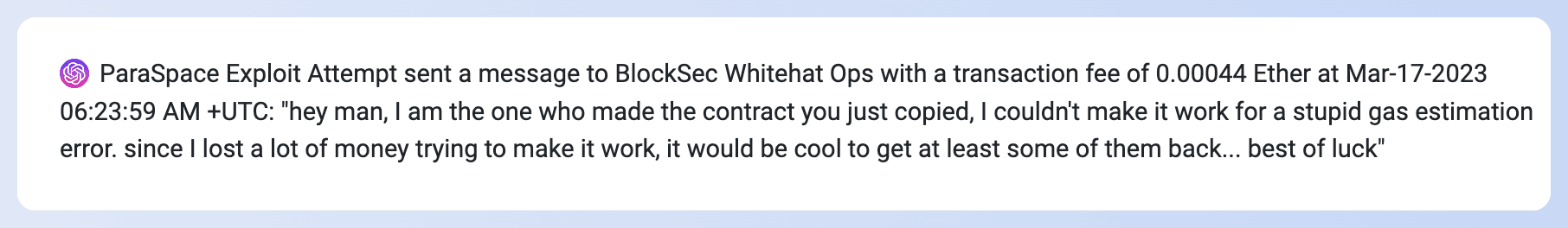

次の画像は、資金を盗むのに失敗した後、ハッカーがガス料金の一部を返還するように私たちのチームにオンチェーンメッセージを残したことを示しています。

もし攻撃者が私たちよりも一歩先に試みを行っていれば、彼は資金を盗んでいたでしょう。攻撃者との戦いで勝利を収める上で、Phalconが極めて重要な役割を果たしました。それは正義の勝利でした!

サービスへのアクセス方法

- PhalconはSaaSプラットフォームです。当社のウェブサイトにログインして、機能を確認し、価格を表示し、直接購読することができます。

- または、デモを予約して、Phalconについてさらに学び、専門家によるセキュリティアドバイスを受けることもできます。

Phalconにあなたのプロトコルの防御ラインを構築させましょう。プロトコル側での作業はほとんど必要なく、追加のリスクをもたらすことはありません。それは単に安全性の追加レイヤーを提供する盾のようなものです。デモを予約してください!

Phalconのその他の成功事例を見る

- HomeCoin攻撃を阻止:業界初の成功した阻止事例

- Saddle Finance攻撃を阻止:380万ドルを救出した業界初の影響力のある阻止事例

- TransitSwap攻撃を阻止:30万ドルを救出した業界初の「ハッキングバック」

- Platypus攻撃を阻止:業界初のハッカーコントラクトの対抗利用

- Loot攻撃を阻止:Phalconが不正な提案から120万ドルを救出した方法

Phalconについて

**Phalcon**は、BlockSecがローンチした攻撃監視・自動阻止プラットフォームです。このプラットフォームは、攻撃を正確に識別し、自動的に阻止する能力を持っています。Phalconは、Web3プロジェクトに包括的なローンチ後のセキュリティ保護を提供することを目指しており、継続的な監視、攻撃阻止、緊急対応を含み、プロトコルプロバイダー、LP、DAO組織の参加者のオンチェーン資産を保護します。

現在までに、Phalconは20件以上のハッカー攻撃を成功裏に阻止し、2,000万ドル以上の資産を救出しています。初期の顧客段階でも、PhalconはトップDeFiプロトコルCompoundから認知と助成金を得て、そのための攻撃阻止プラットフォームを確立しました。

ウェブサイト: https://blocksec.com/phalcon

Twitter: @Phalcon_xyz

Telegram: https://t.me/BlockSecTeam