Sicherheit auf einen Blick 👀

Im April 2024 führten Sicherheitsvorfälle im Zusammenhang mit der Ausnutzung von DeFi-Schwachstellen zu einem Gesamtverlust von ca. 5 Millionen US-Dollar. Die meisten Sicherheitsvorfälle wurden durch „nicht verifizierte Benutzereingaben“ (Unverified User Input) und „Zugriffskontrollprobleme“ (Access Control Issues) verursacht, wobei Hedgey Finance und SaitaChain signifikant betroffen waren.

Hinweis für Entwickler: Überprüfen Sie sorgfältig die Zugriffskontrolle kritischer Funktionen und den Inhalt von Benutzereingaben, insbesondere bei Protokollen mit flexiblen Calldaten. Klicken Sie hier, um vergangene, ähnliche Vorfälle zu überprüfen.

- Hedgey Finance-Vorfall

Am 19. April wurde @hedgeyfinance auf Ethereum angegriffen, was zu einem Verlust von mehr als 1,8 Mio. USD führte. Die Grundursache ist eine nicht verifizierte Benutzereingabe. Es ist wichtig anzumerken, dass der tatsächliche Gewinn für den Angreifer begrenzt war, da die Liquidität des Tokens fehlte, obwohl das Projektteam und ein Sicherheitsunternehmen Verluste von 40 Mio. USD meldeten. Letztendlich hat der Angreifer möglicherweise nur einige hundert Dollar realisiert, weshalb wir diesen Statistiken nicht trauen. Klicken Sie hier, um die Grundursache einzusehen.

- SaitaChain-Vorfall

Am 24. April wurde SaitaChains Xbridge angegriffen, wobei aufgrund eines Zugriffskontrollfehlers etwa 1 Mio. USD verloren gingen. Der Angreifer konnte alle Token transferieren, indem er einen Token für nur 0,15 Ether listete. Wir haben den Angriff sofort erkannt und das Projektteam benachrichtigt.

- Unbekannter Vertrag (0x80a0)

Am 15. April wurde ein unbekannter Vertrag (0x80a0) auf der BSC angegriffen, was zu einem Verlust von ca. 600.000 USD führte. Die Grundursache waren nicht verifizierte Benutzereingaben. Hier geht es zum Alarm.

- Pike Finance-Vorfall

Am 26. April verlor Pike Finance ca. 300.000 USD auf den Chains Ethereum, Arbitrum und Optimism. Die Grundursache ist eine nicht verifizierte Benutzereingabe, die durch eine gefälschte CCTP-Nachricht zum Abfluss von USDC führte. Wir haben den Vorfall sofort erkannt, aber da der Vertrag nicht quelloffen war, mussten wir warten, bis das Projektteam dies bestätigte und Maßnahmen ergriff, bevor wir die Angriffstransaktion offenlegen konnten.

- Der erste Fall von Smart-Contract-Ausnutzung in den USA

Im ersten Fall in den Vereinigten Staaten, der eine Smart-Contract-Ausnutzung behandelte, wurde der Angeklagte wegen der Veruntreuung von Vermögenswerten im Wert von mehr als 12 Mio. USD schuldig gesprochen und zu 3 Jahren Gefängnis verurteilt, wobei der Erlös beschlagnahmt wurde.

Die Ausnutzung betraf CremaFinance und NIRVANA FINANCE. Allein bei CremaFinance wurden mehr als 8,8 Mio. USD unterschlagen. Nach Verhandlungen stimmte CremaFinance der Zahlung von 1,5 Mio. USD (45.455 SOL) als White-Hat-Belohnung zu. Hier ist die Analyse des Geldflusses des CremaFinance-Vorfalls, die wir mit MetaSleuth durchgeführt haben.

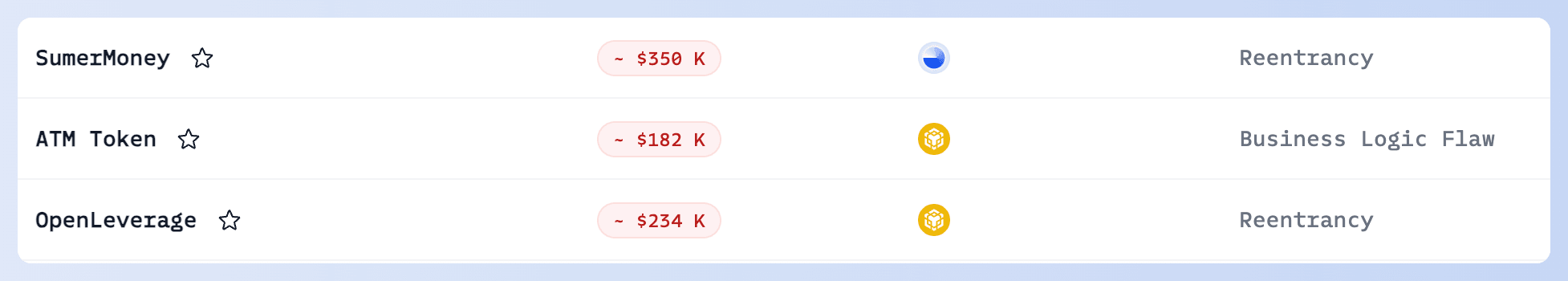

👉 Um mehr über Angriffstransaktionen, Grundursachen und Proof-of-Concepts (PoCs) für verschiedene Sicherheitsvorfälle zu erfahren, besuchen Sie bitte unsere Liste der Sicherheitsvorfälle.

Blog-Artikel

Dieser Blog stellt die Grundidee von EigenLayer vor und veranschaulicht die neuen Sicherheitsbedrohungen im Restaking-Ökosystem.

In diesem Blog zeigen wir, wie man MetaSleuth verwendet, um das "Smart Money" beim Meme-Token $TIM auf Solana zu verfolgen, der als Projekt-Insider kritisiert wurde, da er Millionen von US-Dollar durch den Kauf von $TIM-Token verdiente.

Der Blog deckt den "Inferno Drainer"-Phishing-Betrug auf, der erhebliche Verluste verursacht, und rät Benutzern zu vorsichtigen Transaktionen, um solche Betrügereien zu vermeiden.

In diesem Blog zeigen wir eine neue Art von Web3-Phishing und geben Vorschläge, wie man vermeidet, Opfer von Phishing zu werden.

Der Blog bietet einen Überblick über Drainer-bezogene Hacking-Vorfälle, die auf Web3-Benutzer abzielen, hebt die von Hackern angewandten Methoden hervor und zielt darauf ab, das Bewusstsein und den Schutz der Benutzer gegen diese Taktiken zu verbessern.

Produkt-Updates

- 🥳 Phalco’s großes Upgrade!

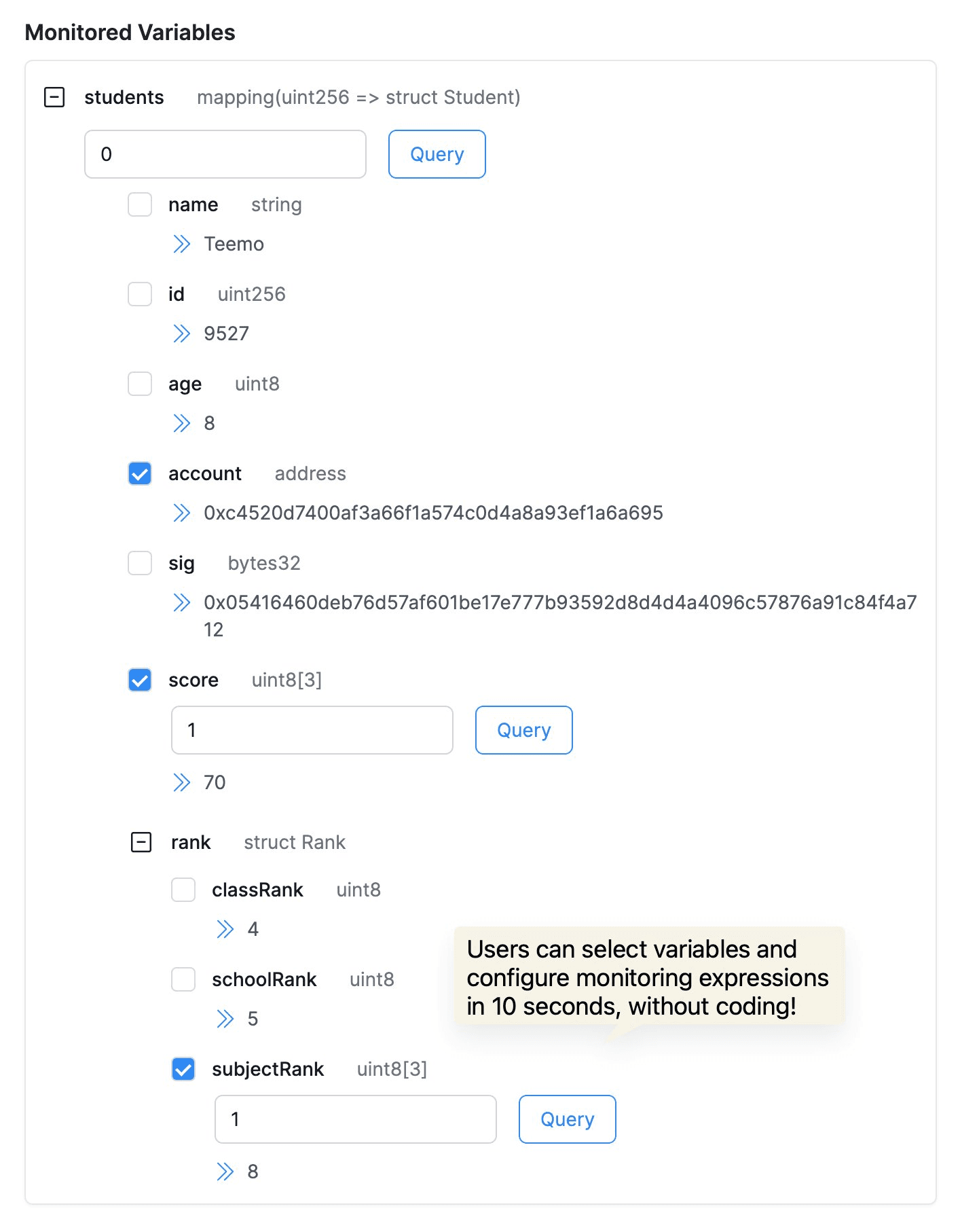

Protokolle und LPs können nun Schlüsselvariablen überwachen, einschließlich verschachtelter Strukturen, Mappings und Arrays – insbesondere solche mit komplexen Datenstrukturen. Benutzer können Variablen auswählen und Überwachungsanweisungen in 10 Sekunden konfigurieren, ganz ohne Programmierung! Mehr erfahren

Dieses Upgrade ermöglicht es Entwicklern, Sicherheitsforschern und LPs, Transaktionen und Protokollstatus besser zu verstehen und zu überwachen, um Sicherheitsbedrohungen oder Konfigurationsfehler schnell zu identifizieren und die Protokollstabilität sowie die Sicherheit der Gelder aufrechtzuerhalten.

- 🥳 Wir haben die Benutzeroberfläche von Phalcon Explorer verbessert!

Er unterstützt jetzt den Vollbildmodus (Tastenkürzel Shift+F), was Entwicklern und Sicherheitsforschern eine immersivere Nutzung und Konzentration auf die Analyse ermöglicht. Probieren Sie es aus!

Vollbildunterstützung für BlockSec Phalcon Explorer @Phalcon_xyz https://t.co/w4YFhCxpjT pic.twitter.com/vshmXAW3m8

— BlockSec (@BlockSecTeam) 12. April 2024

Partnerschaft

- Merlin ✖️ BlockSec

BlockSec Phalcon unterstützt jetzt vollständig Merlin, das führende BTC L2! 🎉 Nach ETH, BSC und Arbitrum ist Merlin die vierte Chain, die von Phalcon unterstützt wird!

🛡️ BlockSec Phalcon überwacht die On-Chain-Aktivitäten auf der Merlin-Chain rund um die Uhr und stellt rechtzeitig Warnmeldungen bereit. Ab sofort können Protokollteams und Investoren auf der Merlin-Chain ebenfalls Phalcon abonnieren, um Funktionen zur Überwachung von Krypto-Hacks und deren Blockierung zu nutzen.

🚀 Phalcon Explorer unterstützt nun auch Merlin! Untersuchen Sie Transaktionsspuren, Bilanzänderungen und Geldflüsse ganz einfach. Für einige gängige Verträge ohne Quellcode im Merlin Block-Explorer bietet er Zugriff auf verifizierte Verträge.

- Forta ✖️ BlockSec

Wir fühlen uns geehrt, Teil des @FortaNetwork-Ökosystems zu sein! Lasst uns zusammenarbeiten, um Web3 sicherer zu machen! 🙌 https://t.co/e87inYgJKN

— BlockSec (@BlockSecTeam) 25. April 2024

Über BlockSec

BlockSec ist ein wegweisendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit anerkannter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich dafür, die Sicherheit und Benutzerfreundlichkeit für die aufstrebende Web3-Welt zu verbessern, um deren Masseneinführung zu erleichtern. Zu diesem Zweck bietet BlockSec Sicherheitsaudit-Dienste für Smart Contracts und EVM-Chains, die Phalcon-Plattform für Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth-Plattform für die Verfolgung und Untersuchung von Geldern sowie die MetaSuites-Erweiterung für Web3-Builder, die effizient durch die Krypto-Welt navigieren möchten.

Bis heute hat das Unternehmen über 300 geschätzte Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und zweistellige Millionen-Dollar-Beträge in zwei Finanzierungsrunden von renommierten Investoren wie Matrix Partners, Vitalbridge Capital und Fenbushi Capital erhalten.

Offizielle Webseite: https://blocksec.com/

Offizieller Twitter-Account: https://twitter.com/BlockSecTeam