Seit dem Debüt von BlockSec im Jahr 2021 vertreten wir den Standpunkt, dass Code-Audits allein nicht alle Sicherheitsprobleme im Web3 lösen können. Daher haben wir in die Erforschung neuer Paradigmen für die Web3-Sicherheit investiert. So entstand Phalcon, das weltweit erste System zur Abwehr von Krypto-Hacks.

Vor der Einführung von Phalcon war das System bereits zwei Jahre lang intern im Einsatz. Dabei konnten über 20 Hacks erfolgreich blockiert und Vermögenswerte im Wert von mehr als 20 Millionen USD gerettet werden, darunter 3,8 Millionen USD für Saddle Finance, 2,4 Millionen USD für Platypus, 5 Millionen USD für ParaSpace und mehr.

In dieser Artikelserie präsentieren wir repräsentative Erfolgsgeschichten unseres Phalcon-Systems. Mit dem Teilen dieser Fälle möchten wir mehr als nur die Wirksamkeit unseres Systems belegen. Wir wollen auch die transformative Wirkung proaktiver Verteidigungsmaßnahmen aufzeigen.

Angesichts dieser Bedrohungen sind wir nicht machtlos. Gemeinsam können wir eine neue Ära der Web3-Sicherheit einläuten.

Analyse: Ein umfassender Überblick

Über Phalcon

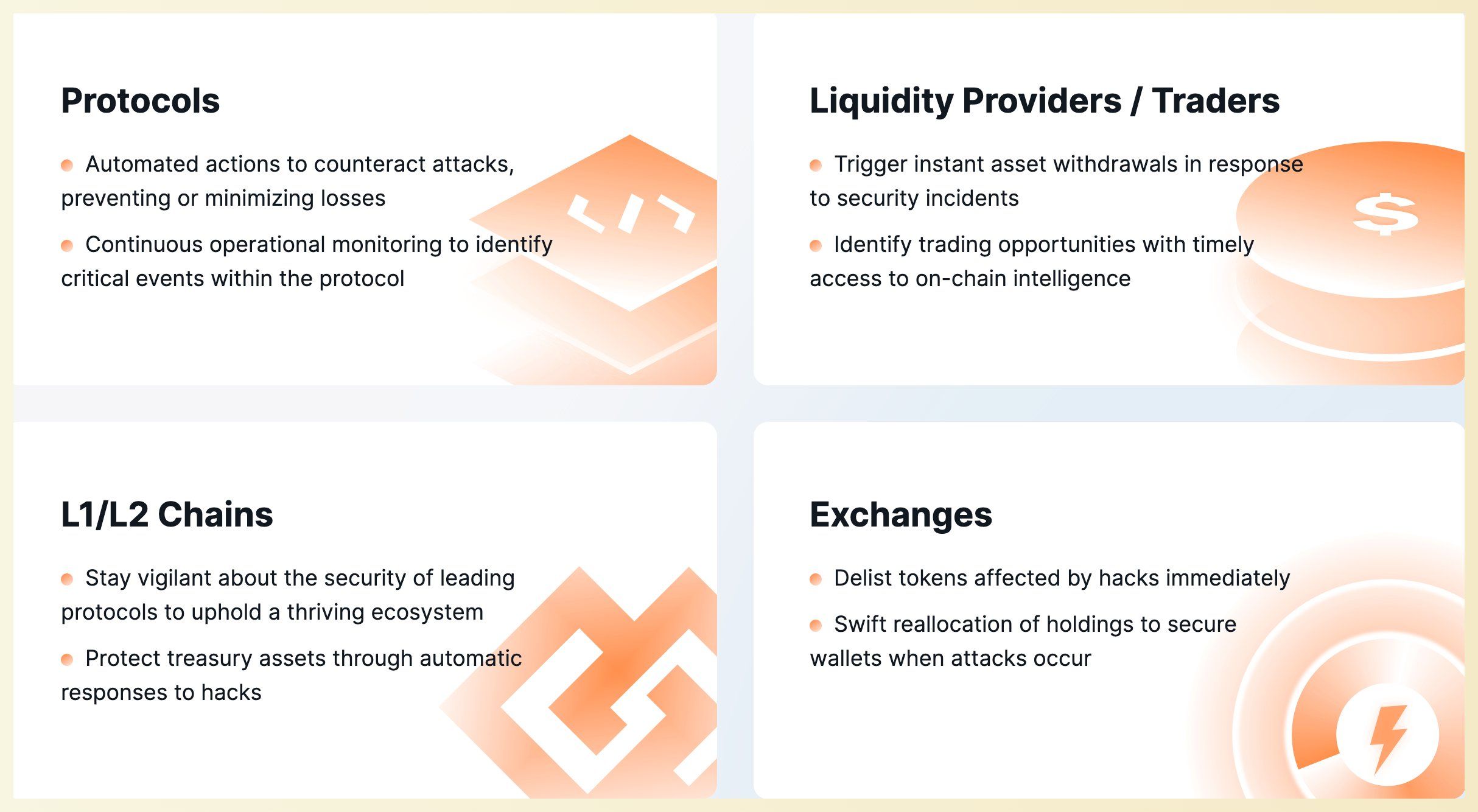

Phalcon ist eine von BlockSec entwickelte Sicherheitsplattform zur Überwachung und Blockierung von Hacks. Das System erkennt verdächtige Transaktionen, benachrichtigt Nutzer sofort und ergreift automatisierte Maßnahmen als Reaktion.

Phalcon ist eine SaaS-Plattform, bei der sich Nutzer direkt über unsere offizielle Website einloggen können, um verschiedene Preispläne und Funktionen einzusehen und sofort ein Abonnement abzuschließen (Zahlungen per Kreditkarte und Krypto werden unterstützt). Bei Fragen können Sie gerne einen Demo-Termin mit unseren Sicherheitsexperten vereinbaren, die Ihre Anliegen gerne besprechen.

Support-Tool: Phalcon Explorer

Der Phalcon Explorer ist ein Support-Tool für die Phalcon-Plattform. Dieser leistungsstarke Transaktions-Explorer wurde für die DeFi-Community entwickelt. Er bietet umfassende Daten zu Aufruf-Abläufen (Call Flows), Bilanzänderungen und Transaktions-Mittelabflüssen und unterstützt zudem die Transaktionssimulation. Dies hilft Entwicklern, Sicherheitsforschern und Tradern, Transaktionen intuitiver zu verstehen.