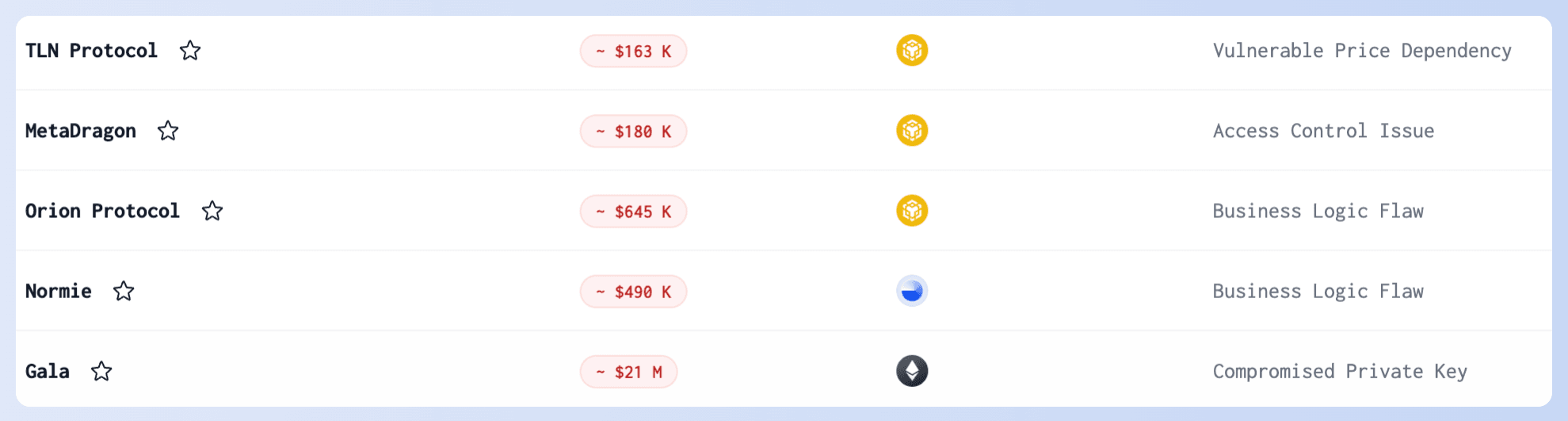

安全速览 👀

DeFi 漏洞利用

- Gala Game

5月20日,Gala 游戏管理员私钥被盗,攻击者铸造了50亿枚 GALA 代币,并在链上兑换成价值2100万美元的代币。随后,Gala 官方报告称,此次泄露涉及第三方承包商,内部流程已得到纠正,包括移除未经授权的用户。在内部排查后,攻击者身份已确认,被盗资产已全部追回。

官方报告:Gala News

对于项目团队来说,建立必要的特权操作监控系统至关重要。私钥管理不当会带来严重的风险,可能导致内外部攻击者获得管理员权限或访问私钥。在此案例中,使用 Phalcon 本可以避免损失。

- Sonne Finance 事件

5月14日,Optimism 上的 Sonne Finance 遭受了超过2000万美元的损失。根本原因是 Compound V2 的精度损失。尽管 Sonne 团队意识到了这个问题,并计划在市场部署时增加流动性来避免该问题,但攻击者利用了一个漏洞。TimeLock 中的多个预定交易对任何人开放执行,攻击者执行了市场部署而未添加流动性,完成了攻击。

如果 Sonne 使用 Phalcon,他们本可以更早地检测到攻击,并将损失限制在300万美元,而不是2000万美元。了解更多

- TCH

5月17日,TSC 在 BSC 网络上遭到攻击,由于签名重放问题,遭受了超过1.1万美元的损失。开发者应至少了解三种类型的签名易处理性:

由于 ECDSA 的特性,如果 (r, s, v) 有效,那么 (r, secp256k1n-s, 55-v) 也有效,因为以太坊的 ecrecover 允许两者。为解决此问题,OpenZeppelin 签名库将 s 限制为小于 secp256k1n/2+1。(OpenZeppelin Contracts)

关于 v 的值,0 和 27 表示相同,1 和 28 也一样,其中 27 是编码标准。一些库在验证前将 0 和 1 转换为 27 和 28,但 OpenZeppelin 目前仅支持 27 和 28。

OpenZeppelin 以前支持两种类型的字节签名,一种是将 v 作为 s 后面的独立字节,另一种是将 v 放在 s 的高位。(Malleable Signatures)

- TonUP

TON 链上的项目 TonUP 宣布其质押合约被黑客攻击,并计划分配资金回购 307,264 枚代币以补偿用户。新的生态系统带来新机遇的同时,也伴随着黑客攻击的威胁。

🫡 5月份主要攻击的攻击交易、根本原因和 PoC 都已记录在我们的安全事件列表中供您查阅。

钓鱼攻击

- Pink Drainer

Pink Drainer 宣布关闭,声称已赚够并将退休。然而,退出江湖可能不像他们想象的那么容易。

- 巨鲸地址投毒攻击

5月3日,一只巨鲸遭受了地址投毒攻击,损失了价值约7000万美元的 1,155 枚 WBTC。幸运的是,经过社区的不懈努力,攻击者归还了资金。钓鱼攻击涉及社会工程学,甚至可能针对最专业的 DeFi 从业者。保持警惕!

法律行动

5月15日,美国司法部宣布逮捕了两名兄弟,他们被指控攻击以太坊区块链并窃取了2500万美元的加密货币。这些攻击者利用了 Flashbot Relay 的漏洞来攻击 MEV 机器人。这是一次高度复杂的攻击,我们的深入分析可在此处查阅:here。

阅读司法部的新闻稿。

博客文章

Phalcon 虚拟体验之旅

😎 准备好与黑客进行一场生死搏斗了吗?

我们邀请您免费参加“Phalcon 虚拟体验之旅”。

与黑客作战,应对真实的链上攻击,并使用我们的自动化攻击阻止平台 Phalcon 来拯救数百万的资产!您准备好成为英雄了吗?

MetaSuites 现在支持 Solana!

MetaSuites 5.0 重大升级引入了对 Solana 的支持,增加了跨站点本地标签,并增强了 DeBank、Arkham 和 Merlin Scan!点击此处了解更多。

🎉🎉🎉

我们非常高兴地与您分享,我们尊贵的合作伙伴 DeFiHackLabs 获得了 GCC 提供的 35,000 USDT 拨款。这笔资金将作为其初始运营资本,支持他们在 Web3 安全领域的持续努力,并培养更多人才。

祝贺 DeFiHackLabs 获得这项当之无愧的认可,期待与您共同取得更多突破性成就!👏