1月5日,一名攻击者向LootDAO提交了一项恶意提案,企图在提案通过后从中盗取477个以太坊(价值120万美元)。Phalcon 检测到该提案后,立即通知了Loot社区。社区采取行动投票否决了该提案,随后又发起了一项新提案,将资金转移到安全钱包以防止进一步损失。在Phalcon精准的攻击检测能力协助下,120万美元的资金得以保全。

主要时间线

-

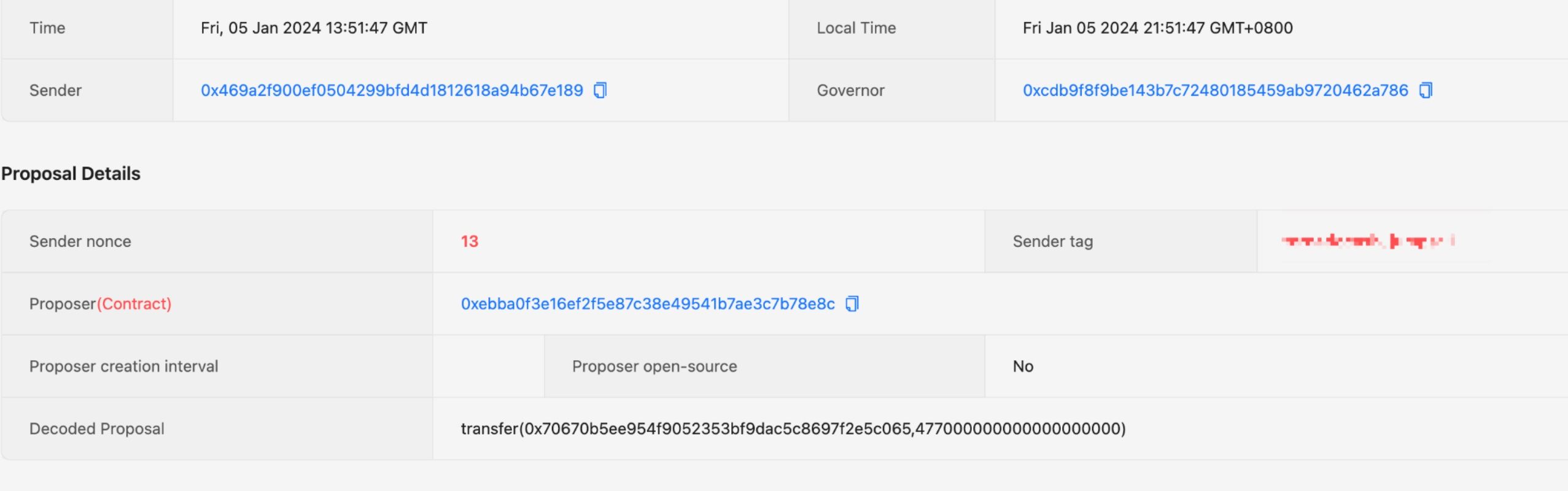

2024-01-05 13:51:47 (UTC) Phalcon检测到地址为0x469a2f900ef0504299bfd4d1812618a94b67e189的攻击者向LootDAO提交了盗取477个以太坊的提案。我们通过多种渠道尝试联系项目方。

-

2024-01-05 14:48:00 (UTC) 我们决定在Twitter上发布警报,以便Loot社区意识到这一威胁并投票否决恶意提案。

-

2024-01-05 15:42:00 (UTC) BlockSec与Loot项目核心贡献者成立了线上会议室。制定了缓解当前和未来威胁的措施。

-

2024-01-10 05:02:35 (UTC) 恶意提案未能通过,黑客攻击被阻止。

详情

我们的Phalcon系统主动监控交易并报告恶意交易。Phalcon的客户还可以配置自动操作来应对恶意交易。请参阅我们的文章(链接1 | 链接2 | 链接3),了解我们的系统如何为用户节省数百万资产。

攻击交易

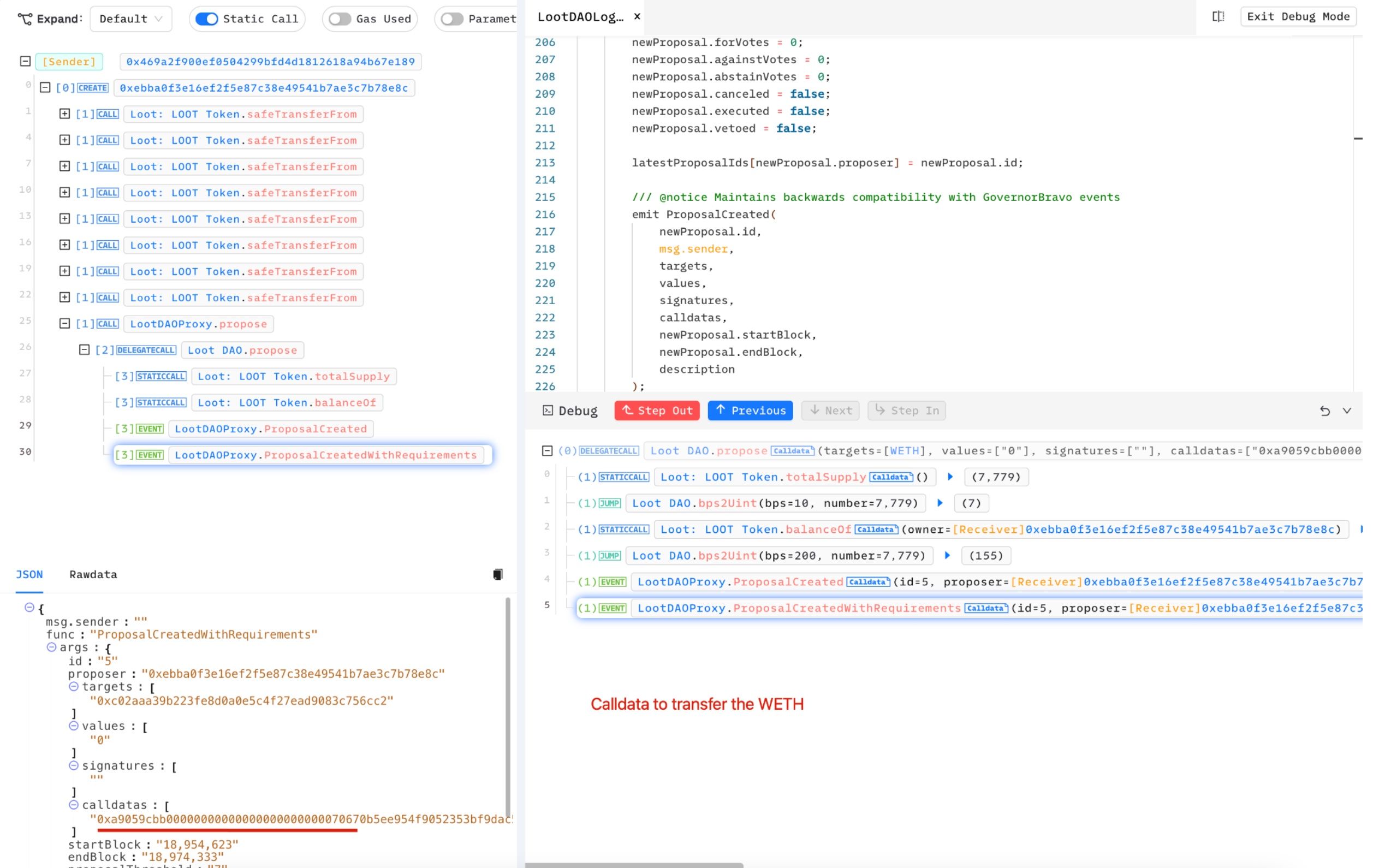

1月5日,我们的系统报告了一笔攻击交易,该交易是提交给Loot项目的提案。如果提案通过,将直接从LootDAOExecutor合约(0x8cFDF9E9f7EA8c0871025318407A6f1Fbc5d5a18)将477个以太坊转移到地址0x70670b5ee954f9052353bf9dac5c8697f2e5c065。要使此提案通过,至少需要155票赞成,且赞成票数必须大于反对票数。

合约中的漏洞

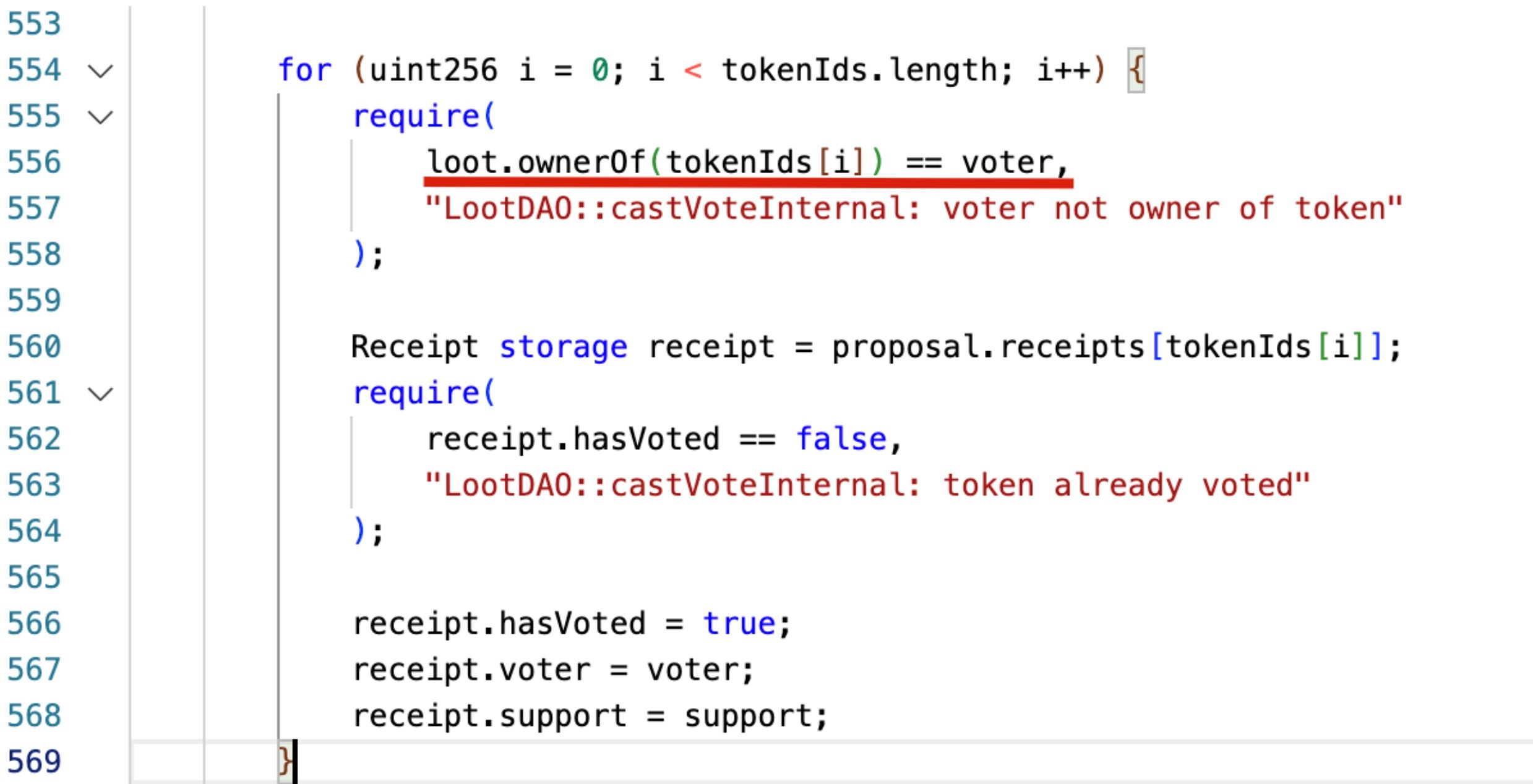

我们进一步发现LootDAO智能合约存在问题。具体来说,投票计数基于用户持有的代币数量,并且对已投票的代币没有锁定机制。

在这种情况下,攻击者可以从NFTX借入Loot,进行投票,然后将其归还给NFTX,并再次借入其他Loot。由于已用于投票的Loot没有锁定,攻击者可以在一次交易中完成此操作(在投票期结束前的最后几分钟)。

如何缓解

为了缓解此问题,直接的方法是使提案失败。由于合约存在问题,社区需要确保NFTX中没有足够的流动性,以便攻击者无法借入大量Loot进行投票。然而,攻击者可能与其他持有者勾结使提案通过。因此,最佳策略是要求Loot持有者尽快投票。

但是,攻击者可能会再次创建新的恶意提案。为了防范这一点,社区决定发起一项新提案,将LootDAOExecutor中的资金转移到安全钱包。

感谢社区的努力,攻击者未能获得足够的票数使提案通过,合约中的477个以太坊得以保存。此外,将资金转移到安全钱包的提案正在进行中。

总结

我们很高兴我们的Phalcon产品在多个项目成功案例之后,再次为社区节省了资产。

然而,如果协议一开始就采用Phalcon系统,它们将收到实时警报,更重要的是,可以自动采取行动保护协议,正如我们在Radiant、Gamma和Telecoin案例中讨论的那样。

与BlockSec合作,实现全栈安全

在DeFi领域,安全是多方面的且不断发展的。通过与BlockSec合作并将Phalcon集成到您的协议中,您可以获得一套全栈安全服务,满足您的所有安全需求。

以下是您将受益的方式:

-

专业代码审计:BlockSec顶级的代码审计服务在您的协议不断发展的同时进行持续审查,确保安全性与开发同步。

-

定制化安全规则:利用我们在详细审计中学到的知识,我们将Phalcon配置为针对您协议量身定制的安全规则。这意味着更强的保护,无需处理不同的公司以获得不同的服务,为您节省时间和金钱。

-

快速漏洞响应:凭借BlockSec在识别根本原因方面的专业知识,我们可以快速定位漏洞并建立专门的线上会议室以进行即时有效的缓解。

选择BlockSec意味着选择一个强大、集成化的安全解决方案。您不仅仅是获得一个工具;您是获得一个致力于在每一步保护您的协议完整性和用户资产的合作伙伴。

联系我们:[email protected] 获取更多信息。