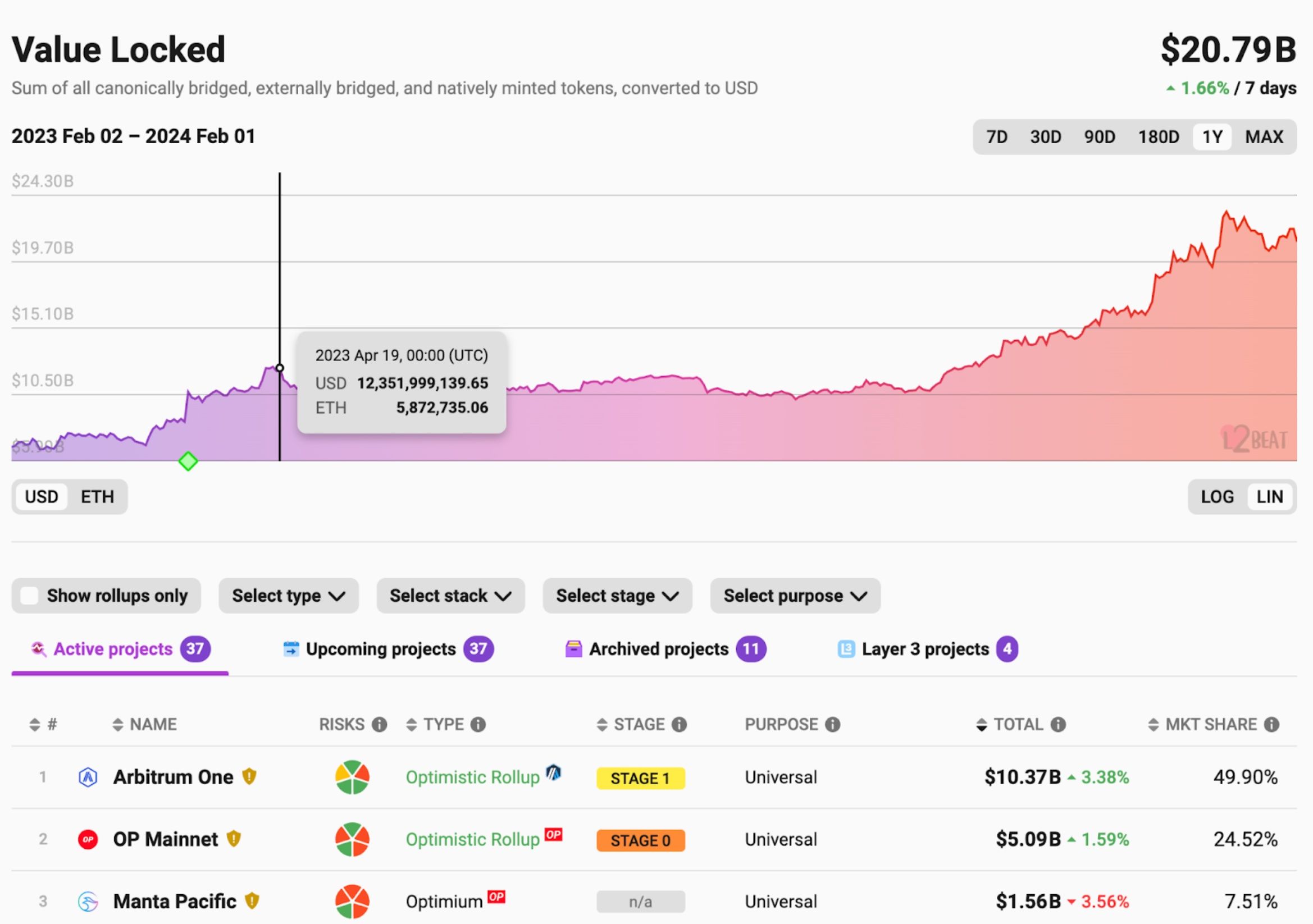

L2 解决方案最近在区块链领域广受欢迎,旨在解决区块链的可扩展性问题。借助 L2 解决方案,应用程序甚至可以开发属于自己的链,即应用链,以处理高频交易。根据 L2beat 上的数据,目前有 37 个活跃项目,TVL(截至 2024 年 2 月 1 日)为 207.9 亿美元。

然而,随着 L2 区块链的普及,我们发现了一些亟待解决的安全挑战,包括如何确保私钥安全、如何保障跨链和顶级协议交易的安全、如何为开发者提供安全开发基础设施等。

在本篇博文中,我们将首先系统地回顾这些挑战,然后提出我们的解决方案。

为什么选择 L2

为什么我们需要 L2 区块链?我们认为从技术和财务角度来看有不同的原因。

技术视角

L2 区块链背后的初衷是为了解决 L1 区块链的可扩展性问题。基本思路是:与其将所有交易提交到 L1 链(由于区块大小和共识机制,L1 链已然拥堵),不如在单独的链上(即 L2 链)执行交易,并仅将状态变更的摘要提交到 L1 链上,如下图所示,源自 Chainlink。

图片来源:ChainLink

图片来源:ChainLink

财务视角

另一个动力来自财务角度,即在新的应用链上构建生态系统。这可以为应用程序带来多项好处。

-

首先,应用链可以具备更快的交易处理速度和更低的 Gas 消耗,从而节省用户成本并提升可用性。这能带动应用链的经济增长。

-

其次,该链可以为开发者和业务合作伙伴提供定制化的激励机制。例如,他们可以与开发者共享 Gas 费,甚至可以引入新的市场,如链上交易拍卖。

-

第三,通过构建生态系统,该链可以邀请更多的业务合作伙伴加入,并满足在 L1 区块链上无法实现(或成本过高)的需求。

当然,我们目前所讨论的是基于以太坊的 L2 链。我们也看到了一些被称为 BTC L2 的解决方案。我们不会详细介绍它们,但我们观察到其中一些正在利用 BTC 网络提供的流动性(包括 BTC 和 NFT、铭文等其他代币),并将其桥接到兼容 EVM 的链上。

安全需求与挑战

我们认为 L2 区块链运营商需要考虑几个安全挑战。这一点尤为重要,因为 L2 区块链发展过快,导致其底层基础设施、运营经验和安全知识积累相对滞后。这可能会对每个 L2 链所属的整个生态系统造成损害。

-

首先,L2 链本身应对链上顶级协议的安全性有良好的感知能力,尤其是对于那些主要 TVL 来源于少数几个协议的应用链而言。这要求具备实时检测可疑及恶意智能合约与交易的能力,并能立即采取行动。应建立安全事件响应流程,以应对攻击。

-

其次,应采用一种架构来保护 L2 链所使用的私钥。例如,在 OP rollup 堆栈中,排序器(sequencer)用于对 L2 区块进行签名,而批处理程序(batcher)用于在 L1 上发布交易。如果这些关键私钥泄露,L2 链的整体安全将受到威胁。

-

第三,应为该链开发安全工具或框架。例如,开发用于分析可疑交易和进行安全测试的工具。社区的安全研究人员可以利用这些工具深入分析交易,快速了解其安全影响。

-

最后但同样重要的是,应考虑 L2 链底层云基础设施的安全性。例如,L2 节点可能会遭受 DDoS 攻击,云基础设施的访问令牌也可能通过社交工程攻击等各种方式泄露。应提前制定缓解措施和安全策略。

我们的解决方案

作为全栈安全提供商,BlockSec 可以成为深度的安全合作伙伴,通过我们的服务和工具帮助保障 L2 区块链的安全。

-

高质量的代码安全审计。BlockSec 为 DeFi 协议提供严谨的代码审计服务。通过利用学术研究支持的静态分析工具、动态模糊测试和差分测试框架,我们的代码审查涵盖了协议及其底层的 EVM 执行引擎。我们已经在区块链执行引擎(EVM 和 RBPF)中检测到多个漏洞,并获得了超过 100 万美元的漏洞赏金。

-

攻击交易监控与阻断。凭借久经沙场的实战技术,BlockSec Phalcon 可以帮助 L2 监控攻击交易,包括直接指向 L2 的交易以及来自 L1 的跨链交易。此外,我们还可以通过代币桥(例如 LayerZero 或 Celer)帮助保护跨链资产的安全。同时,一种更主动的防范攻击交易的解决方案可以深度集成到 L2 链中(请联系我们获取更多相关信息)。

-

基于硬件的私钥安全解决方案。我们提供在安全硬件内部生成、管理私钥并进行交易签名的服务。它具备热钱包的所有便利性,同时拥有冷钱包的安全性。它能够安全地对交易进行签名,并具有可扩展性,可在必要时支持更多算法。与 MPC 和 HSM 等其他解决方案相比,它更灵活、更高效且更实用。

-

安全开发工具与平台。Phalcon Explorer 是安全社区事实上的分析工具,用于分析攻击交易并理解根本原因。它已被社区用于 分析数百起安全事件。Phalcon Fork 是一个可以在具有镜像状态的分叉网络上执行安全测试的平台。请随时联系我们,使用我们的工具支持您的 L2 链。

-

安全事件响应。BlockSec 始终是识别 DeFi 黑客攻击根本原因和漏洞速度最快(若非最早)的安全厂商。我们可以帮助协议检查安全补丁(例如 Telcoin)、提供白帽救援(例如 AnySwap、TransitSwap、Paraspace、Loot])、追踪黑客资金流向 以及确定 Hope 攻击者 的身份。

总结

L2 区块链的繁荣带来了机遇,但也面临严峻的安全挑战。我们的安全解决方案可以帮助 L2 区块链进行代码审计、检测并阻断黑客攻击、保护私钥安全、提供安全开发工具,并协助解决安全事件。

立即行动,联系我们 ([email protected]) 以保卫您的 L2 链,赢得用户的信任!