Web3は急速に、そして時には不快なほど急速に進化します。

DeFiは、コンポーザブルなレゴブロックのように積み重なります。レイヤー2ソリューションは、スループットの限界を押し広げます。ミームコインは、ライブな経済的インセンティブを実験します。RWAは着実にオンチェーンに移行しています。技術の最前線は、ほぼ毎日変化しています。

しかし、一つだけ変わらないものがあります。それはセキュリティです。

この分散化された荒野では、単一のオーバーフロー、微妙なロジックのずれ、あるいは見落とされた設定パラメータさえも、数億ドルを瞬時に消失させる可能性があります。セキュリティはもはやバックエンドのKPIではありません。それは、あらゆるWeb3プロジェクトの生命線であり、ユーザーの信頼の基盤であり、短命な熱狂と長期的な業界リーダーシップを分ける境界線です。

BlockSecは、最先端の研究だけでなく、実戦で鍛えられた経験によって形成された、ブロックチェーンセキュリティにおけるグローバルリーダーです。数十件の実際のインシデントを通じて、私たちは20件を超える重大な攻撃を阻止し、2,000万ドル以上の損失を防ぎました。これらは理論上の主張ではなく、検証可能な成果です。

この現場経験が、私たちの哲学を定義しています。Web3では、99%のセキュリティは依然としてゼロなのです。

したがって、私たちの監査は「表面的なバグを見つける」ことをはるかに超えています。学術レベルの分析と攻撃者レベルの推論を組み合わせ、基盤となる仮定から高レベルのビジネスロジックまで、すべてを網羅する多層防御を構築します。

スマートコントラクト監査:コードからロジックまで深く掘り下げ、ゼロデイ脅威にも対応

1. なぜWeb3で「スタンプラリー」コードスキャンは失敗するのか

多くのチームは依然としてセキュリティをチェックリストのように扱っています。自動スキャナーを一度実行し、「監査済み」と宣言して次に進みます。歴史は反対を示しています。多くのプロジェクトが監査を受けているにもかかわらず、ハッキングされています。問題は監査が行われたかどうかではなく、どのように行われたかです。

従来の監査は、構文レベルの正確性に焦点を当てます。例えば、言語レベルのチェックをパスすることです。Web3監査はそうではありません。

Web3では、スマートコントラクトが金融システムです。資産はコードによって直接制御されます。攻撃者は、プロトコルの「ルール内」で、すべての構文ルールに従いながら、完全にトレジャリーを空にすることができます。

一般的なパターンには、以下が含まれますが、これらに限定されません。

- フラッシュローン駆動の価格操作

- ボールトとファンドの流れを連携させるクロスプロトコル攻撃

- 組み合わせやエスカレーションが可能な不適切な権限制御

- 清算、インセンティブ、またはボンドカーブの悪用

- プロキシメカニズムを介したガバナンス乗っ取り

これらは「チェック漏れ」や「初期化されていない変数」ではありません。これらは、ルールセット内で実行される経済的および論理的なエクスプロイトです。

自動スキャナーは、価格が資産とどのように相互作用するか、単一トランザクション内で複数コントラクトの状態変化がどのように起こるか、エッジケースの実行順序が結果にどう影響するか、あるいは経済モデルがどのように操作されるかを、信頼性をもってモデル化できません。これらは、これらのシステムリスクに対して構造的に盲目です。

問題は、どれだけの労力を費やすかではなく、どのような方法論を採用するかです。論理的な欠陥や深いアーキテクチャ上の弱点は、従来のツールが決して特定できなかったレベルに存在します。

したがって、BlockSecの監査哲学はシンプルです:攻撃者のように考え、科学者のように検証する。私たちは単にコードが構文的に正しいかどうかを問いません。論理的に堅牢で、経済的に健全で、最悪の敵対的条件下で回復力があるかどうかを問います。

2. BlockSecスマートコントラクト監査:コードを超えて、ビジネスロジックと経済モデルのレビューへ

BlockSecにおいて、スマートコントラクト監査は単なる静的コードレビューではありません。それは、ビジネスロジック、クロスプロトコルインタラクション、ステートマシン動作、および経済的インセンティブの深い検査です。

多くのインシデントは、コードが開発者の意図を実装できていないからではなく、その意図が敵対的な環境にさらされたときに脆弱であるために発生します。

私たちはいくつかの主要な次元に焦点を当てています。

-

DeFiのコンポーザビリティリスク

- 単一のオラクルソースに依存し、価格をフラッシュローン操作に対して脆弱にする

- AMMの状態を清算またはミントの基礎として使用し、操作される可能性がある

- ユーザーが公正なシェアよりも多く償還できるようにする、不適切なLPトークン会計

- 外部プロトコルの状態(Aave、Uniswap、Curveなど)に依存し、同じトランザクション内で変動する可能性がある

- 極端な条件下で損失を増幅するイールド戦略

-

トークノミクスの脆弱性: 経済モデルは、危険なインセンティブ構造を隠しながら、紙の上ではエレガントに見えることがあります。

- ストレス下で反射的な死のスパイラルに陥るインフレまたはミントモデル

- スクリプトによる無限ファーミングを招く、キャップのない報酬計算式

- ルーピングと繰り返し請求によって悪用される可能性のあるステーキングスキーム

- ユーザーがロックアップを回避できる境界条件を持つ、権利確定ロジック

-

ステートマシンの境界バグ: 多くのプロトコルは、本質的にステートマシンです。攻撃はしばしば境界で発生します。

- 状態が完全に設定されていない最初のインタラクション時の初期化ギャップ

- チェックがバイパスされることを可能にする時間ウィンドウ遷移

- 一部のパスにのみ適用される制約により、攻撃者が代替ルートを介してクリティカルなロジックをトリガーできる

- 「許可」されているが、特定の状態の組み合わせの下で予期される実行順序を破るリエントランシー

-

複雑なデリバティブにおける数学的弱点: デリバティブプロトコルでは、一見些細な設計上の選択が極端なリスクを生み出す可能性があります。

- ストレス下で特異点が発生する価格設定曲線

- 決済と清算の間の順序の不一致

- エッジケース値を増幅する証拠金計算アルゴリズム

- 安価で高レバレッジの露出を可能にする、不適切に選択されたリスクパラメータ

BlockSecは、これらのロジックおよび経済レベルのリスクを、第一原理から監査します。ビジネスモデル、インセンティブ構造、ステートマシン、および権限設計を分析し、プロトコルが敵対的な取引や洗練された悪用戦略の下で安定性を維持できるようにします。

3. 動的な脅威インテリジェンスとゼロデイカバレッジ

Web3の攻撃テクニックは毎日進化しています。先を行くためには、セキュリティチームは単なるツールではなく、長期的で実際のオンチェーン経験が必要です。

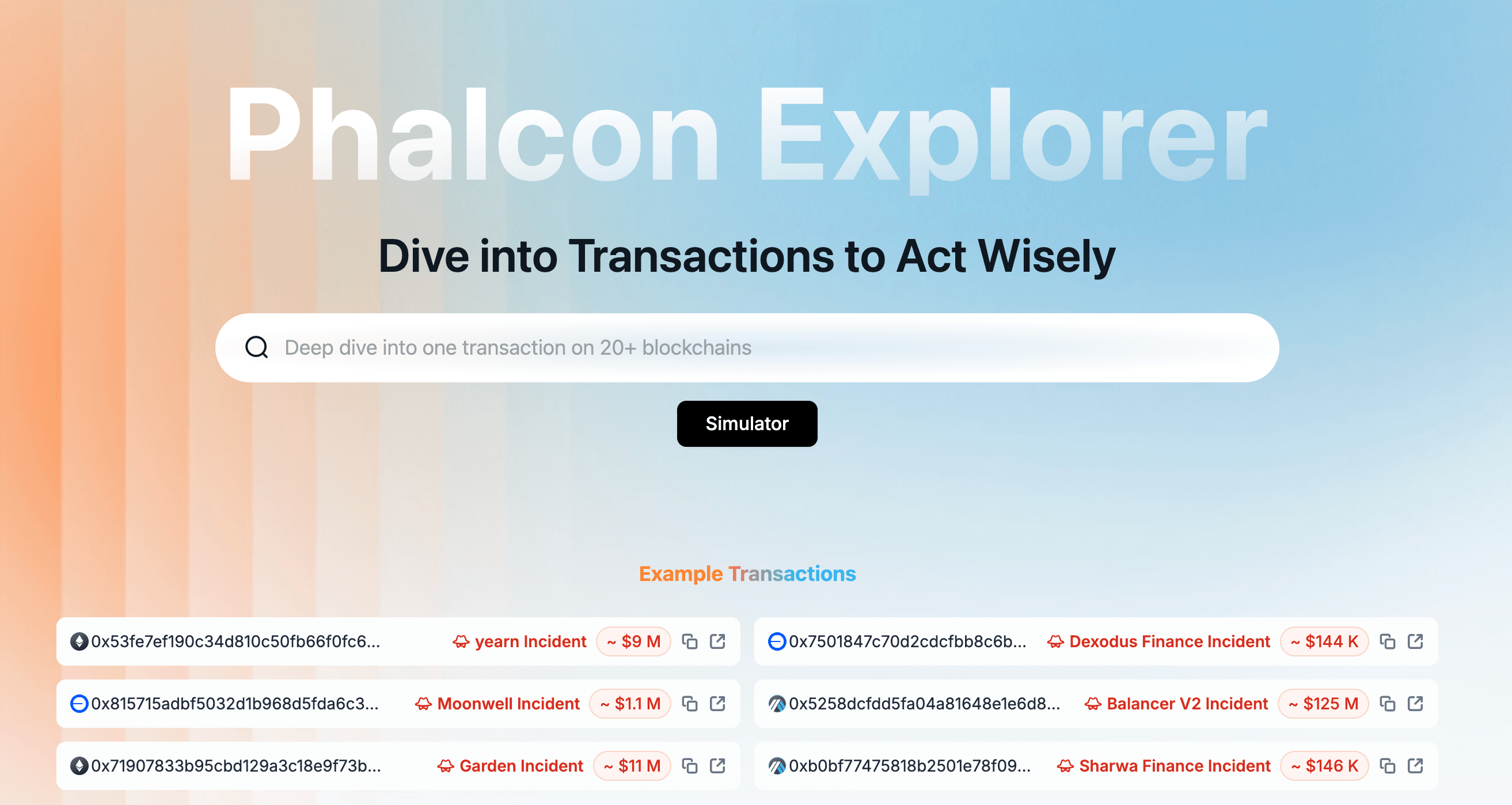

BlockSecの主要な利点の一つは、リアルタイムのオンチェーン監視とインシデント対応システムであるPhalcon Securityを通じて構築された大規模な脅威インテリジェンスです。

3.1 ゼロデイ攻撃の早期検知:「攻撃を見る」から「攻撃を予測する」へ

Phalcon Securityは、オンチェーンの行動をリアルタイムで監視します。多くの場合、コミュニティが攻撃の進行に気づく前に異常なトランザクションパターンをフラグ付けします。主な機能は以下のとおりです。

- 未知の攻撃パターンのリアルタイム識別(ゼロデイエクスプロイト検出)。

- シグネチャマッチングではなく、行動ベースの監視(攻撃者が回避するのが困難)。

- 攻撃チェーンの開始時点での早期警告(損失が発生するずっと前)。

- エクスプロイトチェーン内のクリティカルなトランザクションの傍受(可能な場合)。

これは、継続的なオンチェーンセキュリティセンシングを維持しない、従来の「監査のみ」の企業が一般的に欠いている能力です。

Phalconのハック阻止サーガに関するブログシリーズを公開しました。Phalcon's Hack Blocking Saga。

3.2 複雑なエクスプロイトの迅速な分析:インシデントアラートから詳細なエクスプロイト分析へ

攻撃が検出されると、BlockSecの研究チームは迅速に以下を実行できます。

- 完全な攻撃パスの再構築

- コアエクスプロイトプリミティブの特定

- 状態遷移の分析(ステートマシンの差分)

- チェーンとプロトコルを横断する資産フローの追跡

- 複雑なマルチコントラクトエクスプロイトのクロスコントラクト呼び出しグラフの構築

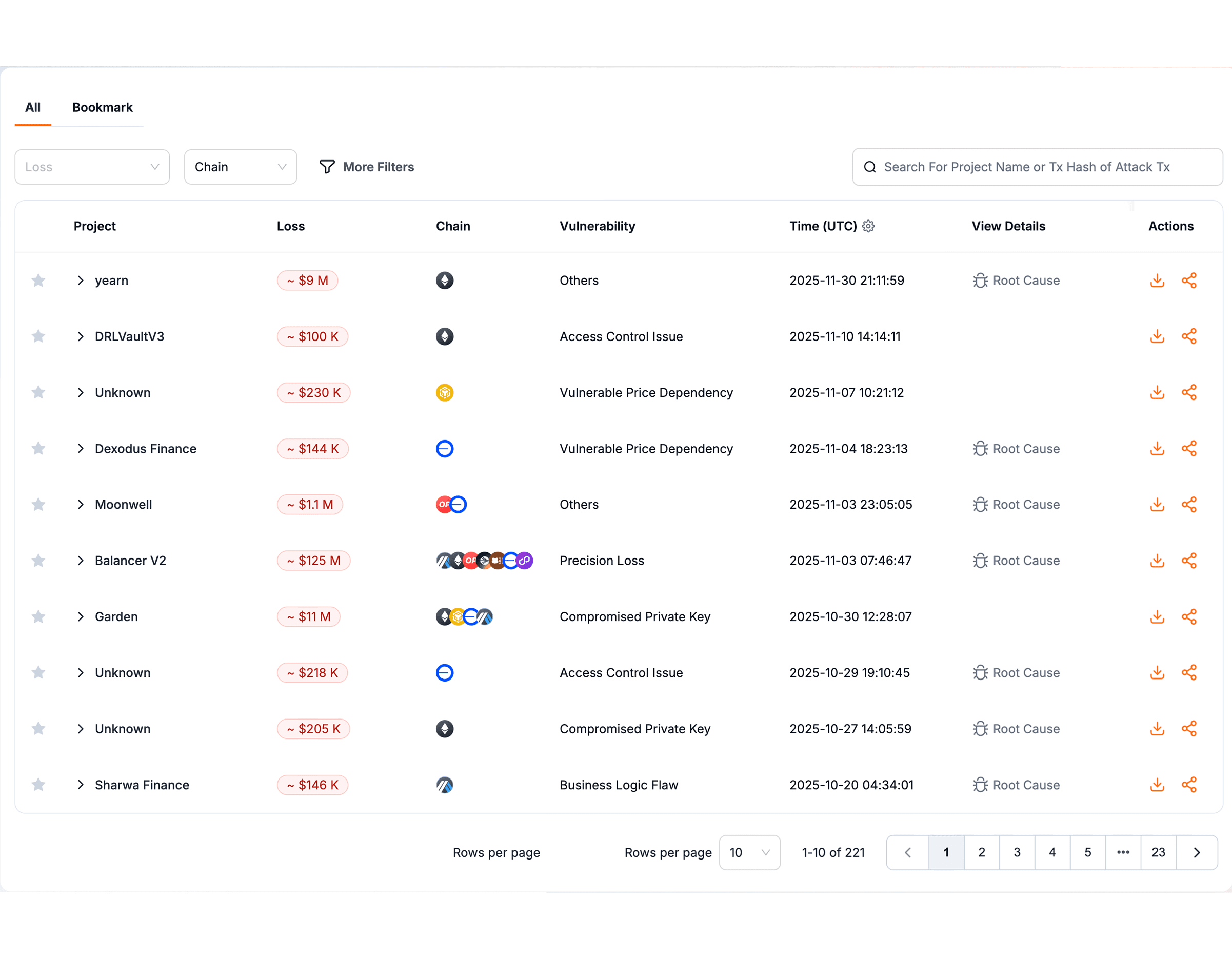

私たちは、多くの著名なインシデントに関する詳細な技術分析を世界で最初に公開したチームの一つです。私たちの監査は、スピードと深さを兼ね備えています。この洞察は、実際の攻撃経験から得られます。それは、ほとんどの企業が匹敵できない、攻撃者の視点を明確に提供します。私たちはPhalcon Explorerというセキュリティ分析ツールを作成しました。多くの研究者やインシデント対応者が、エクスプロイトを調査するためにこれを使用しています。それは、多くのチェーンにわたる資金の流れを追跡し、トランザクション実行をリプレイするのに役立ちます。

私たちのセキュリティインシデント分析をカバーする記事がいくつかあります。

Resupply Protocol Attack Incidentに関する詳細分析と考察

Bybit $1.5Bハック:悪意のあるSafe Walletアップグレード攻撃の詳細分析

これらの分析は、公開レポートのためだけではなく、私たちの内部知識ベースに直接フィードされます。私たちの監査担当者は、昨年のプレイブックではなく、最新の攻撃テクニックと防御戦略を常に扱っています。

3.3 最先端のエクスプロイト研究を武器化:監査手法を日々アップグレード

BlockSecでは、エクスプロイト研究は論文やブログ記事で止まりません。それをシステムとワークフローに転換します。

- 最新の攻撃テクニックを内部攻撃シミュレーションフレームワークに追加します。

- エクスプロイトプリミティブを自動的に検出ルールに変換します。

- 実世界の攻撃チェーンをファジングケースとシンボリック実行ケースに変換します。

- 繰り返し発生するエクスプロイトパターンを監査チェックリストと推論テンプレートに抽出します。

また、Security Incidents Libraryに学習内容を記録しています。これは、10万ドル以上の損失を伴うオンチェーン攻撃ケースのキュレーションされたデータベースです。コミュニティ学習のために構築されています。

結果はシンプルです。BlockSecの監査担当者は、最新の攻撃手法を使用してプロトコルリスクを評価します。私たちの監査手法は、脅威ランドスケープと共に継続的に進化するように設計されています。

EVMチェーン監査:より強力なWeb3基盤を構築する

スマートコントラクトはWeb3の超高層ビルです。ブロックチェーンインフラストラクチャは、その下の基盤です。これには、L1、ロールアップ、クロスチェーンブリッジ、コンセンサスプロトコル、スマートコントラクトVMが含まれます。基盤にひび割れがあれば、最高のアプリでさえ最終的には失敗します。

チェーンレベルの監査は、本質的に困難です。標準的なスマートコントラクトレビューよりも少なくとも1桁複雑です。 nghiêm trọngなインフラストラクチャ監査には、オペレーティングシステム、ネットワーキング、データベース、仮想マシン、暗号化、およびコンセンサス理論のシステムレベルの理解が必要です。

ここで、BlockSecは通常の監査プロバイダーと真の差別化を図ります。

1. ブロックチェーンインフラストラクチャスタック全体にわたる深い専門知識。

ブロックチェーンインフラストラクチャの監査は、「Solidityを知っている」だけではできません。ブロックチェーンが実際にどのように実行されるかについてのシステムレベルの理解が必要です。ここでBlockSecは稀有な深みを持っています。

(1) トップティアの出版物で証明された研究の深さ

BlockSecのインフラストラクチャ研究は、以下のようなトップのシステムおよびセキュリティ会場で発表されています。

- USENIX ATC 2024(トップティアのシステムカンファレンス)

- EuroSys 2025(トップティアのヨーロッパシステムカンファレンス)

- CCS 2024、最優秀論文賞を含む(トップティアのセキュリティカンファレンス)

これらの作品は、以下のようなトピックを扱っています。

- セマンティック整合性保証によるEVMパフォーマンス最適化。

- Solanaの並列実行モデルのセキュリティ境界。

- 高性能ノードアーキテクチャにおけるエクスプロイトサーフェス。

- レイヤー2システム全体にわたる潜在的な攻撃サーフェス。

(2) 名誉あるインフラストラクチャ&セキュリティカンファレンスでの招待講演

BlockSecは、以下のような主要なグローバルカンファレンスでこの作業を発表するために招待されています。

- ETHCC

- Ethereum Berlin

- DSS(コアブロックチェーンセキュリティカンファレンス)

- Solana Summit

- ACM DeFi(DeFiセキュリティに焦点を当てる)

- Black Hat(プレミアセキュリティカンファレンス)

したがって、BlockSecは単なる外部監査人ではありません。私たちは、基盤となるブロックチェーンインフラストラクチャ自体に積極的に貢献しています。

私たちの研究は以下で見つけることができます:https://blocksec.com/research

2. 私たちの主要な優位性:差分テストとファジング

インフラストラクチャシステムは、手動レビューだけに頼るには複雑すぎます。BlockSecは、MegaETHやEOSなどの主要なパブリックチェーンに成功裏に適用されてきた、フルサイクルの自動テストパイプラインを構築しました。

- 差分テストエンジン:私たちは独自の差分テストフレームワークを使用して、クライアント実装をGethなどのリファレンスと比較します。わずかな状態の不一致でさえ、最終的にはコンセンサス分岐やチェーンフォークを引き起こす可能性があります。差分テストは、深い潜在的なバグを露出させるための最も効果的なツールの1つです。

- カスタマイズされたファジング:私たちは、ノードに何億ものランダムおよび不正な入力を浴びせるプロトコル固有のファジングシステムを構築します。目標は、攻撃者が発見する前にクラッシュ、アサーション失敗、または未定義の動作をトリガーすることです。

3. 実戦で証明された結果:7桁のバグバウンティとマルチチェーンゼロデイ発見

これらの技術は、Solana VM、Aurora、Moonbeam、Filecoinなどの主要なエコシステムで高深刻度の脆弱性を発見しました。これらの発見を通じて、BlockSecは100万ドル以上のバグバウンティを受け取りました。これらは、私たちが単に「監査が得意」なだけでなく、ブロックチェーンインフラストラクチャで真のゼロデイ脆弱性を発見する能力があることの証拠です。

BlockSecのコアアドバンテージ:学術的厳密さとハッカー思考の融合

なぜBlockSecか?セキュリティは究極的には敵対的なゲームだからです—人対人です。BlockSecは、熟練したセキュリティ研究者、博士号取得者、経験豊富なホワイトハットハッカーのトップチームを擁しています。

私たちの監査は、流れ作業ではありません。専門家主導でカスタマイズされており、実際の攻撃および防御演習のように形作られています。各プロジェクトは、少なくとも4人の独立した監査担当者によってレビューされます。その後、監査スーパーバイザーが正式なクロスレビュープロセスを主導し、発見事項を再確認します。

1. 学術的基盤:研究主導、証拠に基づく

ブロックチェーンセキュリティにおいて、規模はアドバンテージではありません。理解こそが重要です。強力な基礎知識が必要です。攻撃がどのように進化するかを知る必要があります。さらに、損失に変わる前にシステムリスクを特定する必要があります。この洞察は、長年の研究、強力な出版物、および良好な人材パイプラインから得られます。

BlockSecのコアチームには、世界中の主要大学出身のセキュリティ研究者、博士号取得者、修士号取得者が含まれています。私たちは、ブロックチェーンセキュリティとスマートコントラクト分析に継続的に取り組んでいます。IEEE S&P、USENIX Security、NDSS、CCSなどの主要な国際会場で50以上の論文を発表しました。これらの論文は、研究の最前線を押し進めています。また、産業界の実践にも直接フィードバックされています。私たちの研究は以下で見つけることができます:https://blocksec.com/research

また、香港特別行政区および中国本土、およびそれ以降の大学とも緊密に協力しています。

- 合同Web3セキュリティ研究ラボの共同構築 [Link1 Link2 Link3]

- BlockSec Blockchain Security Awardのスポンサー [Link1 Link2]

- Web3セキュリティにおける修士・博士課程学生の共同指導 [参照:BlockSec Research]

- 香港イノベーション・テクノロジー委員会からの支援を受けた研究提案の共同作成

これが私たちの方法です:研究を核とし、現場で影響を与える。それは私たちの視点を常に一歩先に保ちます。システムリスクの根本原因を見つけるのに役立ちます。そして、この分野で技術的にリードし続けるための重要な理由です。

2. ハッカー思考:システムレベル、リスク指向の監査方法

ブロックチェーンセキュリティは、「コードが増えればバグが増える」という単純な問題ではありません。それは敵対的なゲームです。限られたリソースを攻撃者の視点から分割する必要があります。真の脅威は、深刻で広範囲な損失を引き起こす可能性のある攻撃サーフェスから生じます。だからこそ、BlockSecは監査の優先順位を設定するためにリスク指向のアプローチを使用します。

エンゲージメントの開始時に、プロジェクトチームと緊密に協力します。システムとその脅威モデルをマッピングします。次に、最大の財務的影響、最も複雑な、そして主要なビジネスロジックを持つモジュールに焦点を当てます。典型的な例には以下が含まれます。

- ユーザー資金を保管するコアトレジャリー/ボールトコントラクト

- トークンミントとバーンの権限管理

- 複雑なクロスチェーンブリッジロジック

- コアガバナンスコントラクト

ハッカーの視点から見ると、これらのコンポーネントはシステムのコマンドセンターです。1つが崩壊すれば、被害はシステム全体に及び、しばしば回復不能です。

これらの高価値ターゲットに労力を集中し、層状の段階的レビュー戦略を適用することで、プロトコルの最もクリティカルで脆弱なコンポーネントが最も強力な保護を受けることを保証します。私たちの目標は明確です:システムリスクを最大限の精度で特定し、無力化すること。

3. より良いツール、より良い監査:静的/動的分析とLLM駆動の次世代自動化の組み合わせ

AI時代に入っても、大規模言語モデルが単独でセキュリティを解決できるわけではありません。それどころか、人間の専門知識を増幅するための強力な新しい方法を提供します。

従来の静的および動的分析ツールは、正確なコードパターンを一致させ、既知の脆弱性クラスを特定するのに優れています。一方、LLMは、意味を理解し、長距離のコンテキストを推論し、特定の動作がリスクが高い理由を説明するのに優れています。

これら2つを組み合わせることで、特に微妙なロジックの欠陥や複雑なエクスプロイトパスにおいて、カバレッジと分析の深さを大幅に拡張します。

BlockSecは、成熟した静的/動的分析とLLM機能を深く統合しています。私たちは独自の次世代自動検出ツールを構築しています。そして、それらを監査ワークフローに直接組み込みます。結果として、監査効率が向上し、セキュリティ研究の生産性が大幅に向上します。

4. 継続的なコラボレーションとクローズドループデリバリー:レポートを超えた、フルライフサイクルセキュリティサポート

監査は、単発の取引ではありません。Web3では、展開後に真のリスクが蓄積し始めます。流動性は移動します。ユーザー行動は変化します。外部依存関係が変更されます。これらのそれぞれが、新しい攻撃サーフェスを開く可能性があります。

したがって、BlockSecのデリバリーは決して「単なるレポート」ではありません。それはフルライフサイクル、クローズドループのセキュリティサービスです。

4.1 修正検証:発見から解決までのループを閉じる

すべての問題について、結論を述べるだけではありません。影響分析、可能性のあるエクスプロイトパス、およびベストプラクティスと業界標準に沿った修正ガイダンスを提供します。修正が実装された後、更新されたコードに対して2回目の検証を実行します。

プロジェクトのエンジニアリングチームと頻繁かつ直接的なコミュニケーションを維持します。目標は、脆弱性が単にドキュメントで「解決済み」と記録されるのではなく、真に修正されたことを確認することです。

修正検証は、BlockSecの監査プロセスにおける必須ステップです。オプションではありません。

4.2 継続的なアドバイザリー:あなたの長期的なセキュリティパートナー

Web3製品がイテレーションするにつれて、セキュリティニーズは変化します。BlockSecは、監査中にチームを支援し、ローンチ後もサポートを継続します。これには以下が含まれます。

- 新機能アドバイザリー(例:ガバナンスモジュール、クロスチェーンフロー、トークンモデル/トークノミクス)。

- アップグレードとロールアウトパスのセキュリティレビュー。

- パラメータチューニングと経済モデル最適化のアドバイス。

- コントラクト移行とリファクタリングのリスク分析。

- 特定の敵対的シナリオ(MEV、アービトラージ、および極端なオンチェーン状態)に対するセキュリティ判断。

私たちの目標は、レポートを引き渡すことではありません。プロトコルが実際の市場条件で安全性を維持できるように支援することです。

4.3 オンチェーン攻撃監視:Phalconの「ウォーグレード」検出による強化

BlockSecには、主要な利点があります:Phalcon Security。これは、リアルタイムのオンチェーン監視のためのトップクラスのシステムです。実際の攻撃および防御エンゲージメントで鍛えられました。ゼロデイ検出と自動応答機能をもたらします。

要するに、BlockSecは監査レポートを提供するだけではありません。私たちはフルライフサイクルセキュリティループを提供します。

脆弱性の発見 → 修正の確認 → リスク監視 → 攻撃への対応 → 継続的なアップグレード

このクローズドループ能力だけが、実際の敵対的な環境でWeb3プロトコルを強力にすることができます。

結論:セキュリティをあなたの優位性に

Web3は不確実性に満ちています。セキュリティは唯一の定数です。

BlockSecは、実際のインシデントでその能力を証明しました。私たちは500以上のチームと協力してきました。そして、数千億ドルのオンチェーン資産を保護するのを支援しています。

BlockSecを選択すれば、レポート以上のものが手に入ります。エリートセキュリティチームが手に入ります。博士号取得者、ホワイトハットハッカー、シニアエンジニアで構成されています。差分テスト、ファジング、静的および動的分析、高度な推論を使用して、地雷を特定し、防御を構築し、攻撃者の先を行くのを支援します。

スマートコントラクト監査またはEVMチェーン監査をリクエストするには、以下にアクセスしてください。https://blocksec.com/expert-contact?service=codeAuditingService

BlockSecは、あなたのプロジェクトをローンチから長期運用まで安全に保つのを支援します。