セキュリティ概要 👀

DeFiエクスプロイト

- Gala Game

5月20日、Galaの管理者秘密鍵が盗まれ、攻撃者は50億GALAトークンをミントし、ブロックチェーン上で2100万ドル相当のトークンと交換しました。その後、Galaからの公式報告によると、この侵害はサードパーティの請負業者によるもので、不正ユーザーの削除を含む内部手順はすでに是正されたとのことです。内部調査の結果、攻撃者の身元が確認され、盗まれた資産は全額返還されました。

公式レポート: Gala News

プロジェクトチームにとって、特権操作のための監視システムの確立は極めて重要です。秘密鍵の不適切な管理は、内部および外部の攻撃による管理者権限や秘密鍵へのアクセスという深刻なリスクをもたらします。この例では、Phalconを使用していれば損失を回避できた可能性があります。

- Sonne Financeインシデント

5月14日、Optimism上のSonne Financeがエクスプロイトされ、2000万ドル以上の損失が発生しました。根本原因はCompound V2における精度の損失でした。Sonneチームはこの問題に気づいており、市場展開時に流動性を追加して問題を回避する計画でしたが、攻撃者は脆弱性を突きました。タイムロック内の複数のスケジュールされたトランザクションは誰でも実行できる状態になっており、攻撃者は流動性を追加せずに市場展開を実行し、エクスプロイトを完了しました。

SonneがPhalconを使用していれば、攻撃をより早く検知し、損失を2000万ドルではなく300万ドルに抑えることができたでしょう。詳細はこちら

- TCH

5月17日、TSCがBSCネットワーク上で攻撃を受け、署名リプレイ問題により11,000ドル以上の損失を被りました。開発者は少なくとも3種類の署名改ざん可能性について認識しておくべきです。

ECDSAの特性により、(r, s, v)が有効な場合、(r, secp256k1n-s, 55-v)も有効となります。これはEthereumのecrecoverが両方を許可するためです。これに対処するため、OpenZeppelinの署名ライブラリはsをsecp256k1n/2+1未満に制限しています。(OpenZeppelin Contracts)

vの値に関して、0と27は同じ意味を持ち、1と28も同様です。27はコーディング標準です。一部のライブラリは検証前に0と1を27と28に変換しますが、OpenZeppelinは現在27と28のみをサポートしています。

OpenZeppelinは以前、2種類のバイト署名をサポートしていました。1つはvがsの後に別のバイトとして続くもの、もう1つはvが高位のsにあるものです。(Malleable Signatures)

- TonUP

TONチェーン上のプロジェクトTonUPは、ステーキングコントラクトがハッキングされたことを発表し、ユーザー補償のために307,264トークンを購入するための資金を割り当てる計画です。新しいエコシステムは新たな機会をもたらしますが、ハッキングの脅威も伴います。

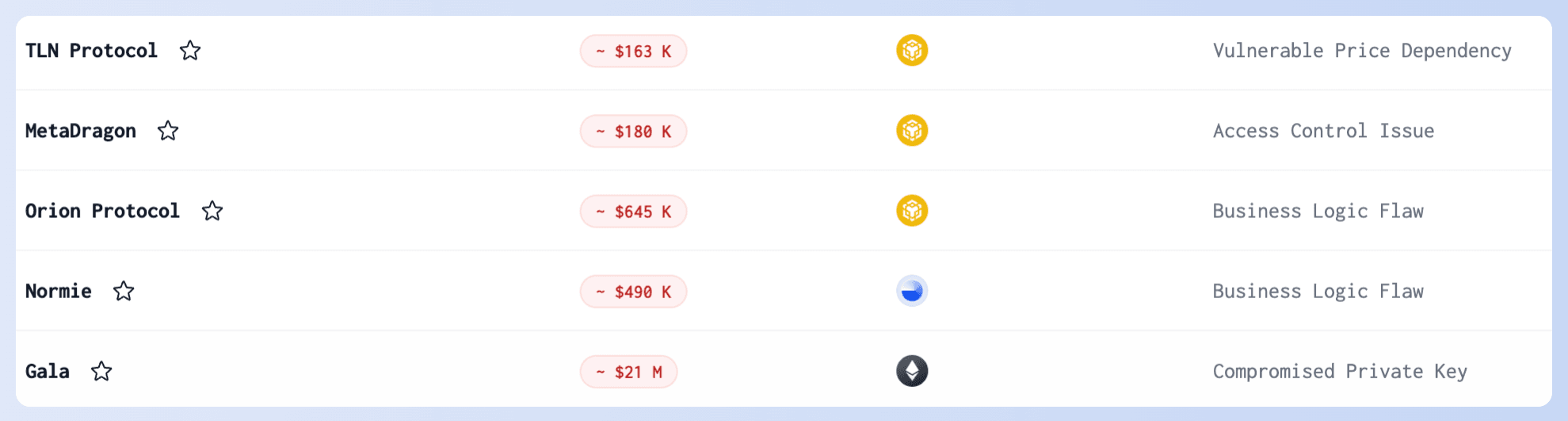

🫡 5月の主要な攻撃の攻撃トランザクション、根本原因、およびPoCはすべて、レビューのためにセキュリティインシデントリストに記録されています。

フィッシング

- Pink Drainer

Pink Drainerは、十分な収益を得たと主張し、引退する予定であることを発表しました。しかし、シーンからの撤退は彼らが予想するほど簡単ではないかもしれません。

- クジラのウォレットアドレスポイズニング攻撃

5月3日、クジラがアドレスポイズニング攻撃を受け、約7000万ドル相当の1,155 WBTCを失いました。幸いにも、コミュニティの粘り強い努力により、攻撃者は資金を返還しました。フィッシング攻撃はソーシャルエンジニアリングを伴い、最も熟練したDeFi専門家でさえ標的になり得ます。警戒を怠らないでください!

法的措置

5月15日、米国司法省は、イーサリアムブロックチェーンを攻撃し、2500万ドルの暗号資産を盗んだとして2人の兄弟を逮捕したことを発表しました。これらの攻撃者は、Flashbot Relayの脆弱性を悪用してMEVボットを攻撃しました。これは非常に高度な攻撃であり、詳細な分析はこちらでご覧いただけます。

司法省のプレスリリースはこちらからお読みください。こちら

ブログ記事

Phalconバーチャル体験ジャーニー

😎 ハッカーとの死闘の準備はできていますか?

「Phalconバーチャル体験ジャーニー」に無料でご参加ください。

ハッカーと戦い、実際のオンチェーン攻撃に直面し、当社の自動攻撃ブロックプラットフォームPhalconを使用して数百万ドルの資産を救いましょう!あなたはヒーローになる準備ができていますか?

MetaSuitesがSolanaをサポート!

MetaSuites 5.0メジャーアップデートでは、Solanaのサポートが追加され、クロスサイトローカルラベルが追加され、DeBank、Arkham、Merlin Scanが強化されました。こちらをクリックして詳細をご覧ください。

🎉🎉🎉

親愛なるパートナーであるDeFiHackLabsが、GCCから35,000 USDTの助成金を授与されたことを共有できることを大変嬉しく思います。この資金は、Web3セキュリティ分野での絶え間ない努力と、より多くの人材育成を支援する初期運転資金となります。

DeFiHackLabsのこの当然の評価に心からお祝いを申し上げ、今後も共に画期的な成果を上げていきましょう!👏