あらゆる金融事業は資金を動かしますが、各トランザクション(取引)の背後に潜むリスクを真に理解している企業はごくわずかです。オンボーディング時にユーザーのスクリーニングを行っていても、リスクのある資金が後からプラットフォームを通過してしまう可能性があります。それが、ほとんどのコンプライアンス問題の始まりです。たった1件の高リスクなトランザクションが、制裁措置、調査、口座凍結、さらにはパートナーシップの喪失さえも招く恐れがあります。

これこそが、KYTが存在する理由です。Know Your Transaction(取引の把握)は、高コストなコンプライアンス違反へと発展するはるか前に、リアルタイムで取引リスクを可視化し、解釈し、管理することを可能にします。

KYTの意義

KYT(Know Your Transactionの略)とは、金融トランザクションを監視・分析・評価し、疑わしい活動や金融犯罪リスクを検知するための体系的なプロセスです。

簡単に言えば、KYTは顧客が誰であるかを見るだけでなく、資金が実際に何を行っているかに焦点を当てるものです。

この定義は、従来の金融、現代のフィンテック、そして暗号資産(仮想通貨)全体に幅広く適用されます。しかし、トランザクションが世界中で光の速さで移動するブロックチェーンベースのシステムにおいては、特に重要度が高まります。

KYT(Know Your Transaction)とは何か?

Know Your Transactionは、現代のコンプライアンスとリスク管理における、妥協の許されない中核的な要素です。これは、疑わしい行動、不正な資金の流れ、または規制リスクを特定するために、トランザクションを継続的に監視することを指します。

一度きりの単純なチェックとは異なり、KYTは継続的な取り組みです。トランザクションが発生するたびにそれを監視し、合計金額、頻度、関与しているカウンターパーティ(取引相手)、行動パターン、リスクエクスポージャーなどの複数のシグナルに基づいて評価します。

KYTとトランザクションモニタリング:これらは同じものか?

KYTとトランザクションモニタリングという用語はセットで使われることが多いですが、これらは全く同じものではありません。

トランザクションモニタリングは、トランザクションを観測するあらゆるシステムを指す広義の用語です。

一方、KYTはより具体的であり、リスクに焦点を当てています。これは、トランザクションデータに文脈と解釈を加えるものです。

以下のように考えると分かりやすいでしょう。

- トランザクションモニタリング: どのような活動が行われているかを表示する

- KYT: その活動がリスクの高いものかどうか、なぜそうなのかを説明する

最終的に、KYTとは、生のトランザクションデータを明確なコンプライアンス上の意思決定へと変えるエンジンなのです。

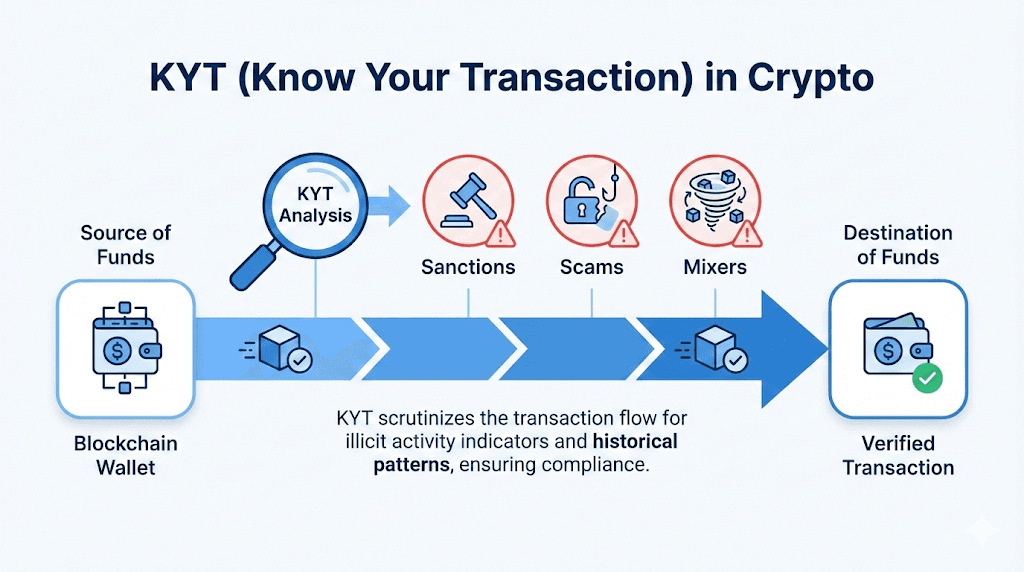

暗号資産におけるKYT:なぜウォレットリスクから始まることが多いのか

暗号資産の世界では、KYTは通常、ウォレットやアドレスを調査することから始まります。オンチェーン上には本名や従来の銀行口座が記録されないため、ユーザーの行動、リスクエクスポージャー、および取引履歴から、リスクをインテリジェントに推論する必要があります。そのため、暗号資産におけるKYTは、資金の最初の出所を追跡することと、最終的な宛先を追跡することに重点を置いています。また、ウォレットの過去のインタラクション履歴を注意深くレビューし、高リスクな組織との関わりがないかをスキャンすることも含まれます。この「ウォレット中心」のアプローチにより、KYTは暗号資産取引所、デジタルウォレット、DeFiアプリ、NFTプラットフォーム、およびブロックチェーン決済プロバイダーにとって不可欠なツールとなっています。

なぜKYTが重要なのか、誰に必要なのか

KYTは単なる規制上のチェックリストではありません。ビジネスを守るための非常に実用的なツールです。KYTがこれほど重要であるのには、主に3つの理由があります。第一に、規制遵守の観点です。マネーロンダリング防止(AML)およびテロ資金供与対策(CTF)規制は、金融機関に対してトランザクションの厳格な監視と疑わしい活動の報告を義務付けています。KYTは、これらの法的義務を確実に果たすための必要な構造を提供します。第二に、リスク防止の観点です。詐欺、マネーロンダリング、制裁違反といった問題は、ほとんどの場合トランザクションレベルで発生します。KYTは、リスクが拡大する前に早期発見を助けます。第三に、信頼と評判の構築です。パートナー、銀行、規制当局はすべて強力な取引管理を期待しており、不十分なKYTは、容易に口座凍結、ライセンスの剥奪、あるいは永続的な評判の失墜を招きかねません。

これらのリスクがあるため、KYTは非常に幅広い業種に関連します。従来の銀行、金融機関、フィンテックスタートアップ、決済プラットフォームには必須です。デジタル資産分野では、暗号資産取引所、カストディアン、ウォレットプロバイダーがこれに依存しなければなりません。また、DeFiプロトコル、インフラ開発者、ステーブルコイン発行体、法定通貨とのオンランプサービスにとっても重要です。簡単に言えば、あなたの製品が資金を動かすのであれば、KYTはあなたのリスク防御策の一部でなければなりません。

KYT vs KYC vs KYB:簡単な違い

これら3つのコンプライアンス概念は、それぞれ異なる役割を担っています。

| 用語 | 意味 | 焦点 | 実施タイミング |

|---|---|---|---|

| KYC | Know Your Customer | 個人の本人確認 | オンボーディング時 |

| KYB | Know Your Business | 企業の確認 | オンボーディング時 |

| KYT | Know Your Transaction | トランザクション行動の監視 | 継続的 |

例:

- KYC: 新規ユーザーの本人確認を行う

- KYT: ユーザーが操作を開始した後、不審なトランザクションを検知する

KYTの仕組み:ステップバイステップ

現代のKYTシステムは、通常、構築されたワークフローに従います。

ステップ1:トランザクションシグナルの収集

最初のステップは、トランザクションシグナルとデータを収集することです。これには、取引金額、頻度、資産タイプ、ブロックチェーンネットワーク、処理時間、ベロシティ(流動性)、送信者・受信者のアドレスなどが含まれます。また、プラットフォームに応じて関連するメタデータも取得します。暗号資産の場合、このデータはすべてパブリックブロックチェーンと専門的な分析ツールから直接取得されます。

ステップ2:カウンターパーティとエクスポージャーのスクリーニング

第二のステップは、カウンターパーティをスクリーニングし、エクスポージャーを測定することです。システムは、関与しているウォレットやエンティティが世界的な制裁リスト、既知の詐欺、不正、大規模なハッキングやエクスプロイト(脆弱性攻撃)に関連しているかどうかを積極的に評価します。また、プライバシーミキサーの使用や、高リスクな法域との繋がりがないかもチェックします。

このステップは、以下の重要な問いに答えます。

このトランザクションは誰とやり取りしているのか?

ステップ3:パターンの検知とリスクスコアの割り当て

第三のステップは、パターンの検知と具体的なリスクスコアの割り当てに焦点を当てます。KYTは単一のトランザクションを孤立して見るだけではないため、より広範な行動パターンを積極的に探します。リスクスコアリングと階層化を行うために、ルールベースの検知、詳細な行動分析、機械学習モデルを組み合わせて使用します。ここでの主な目的は、明確なリスクレベルを割り当て、その特定のスコアの背後にある理由を慎重に説明することです。

ステップ4:アラート、レビュー、報告

最後のステップは、アラート、レビュー、報告です。リスクスコアが許容しきい値を超えた場合、KYTシステムは即座にアラートを発します。コンプライアンスチームは、トランザクションをレビューし、その背景を調査した上で、移転を許可するか、ブロックするか、それともエスカレーションするかを確信を持って決定できます。必要に応じて、規制当局への報告を行うことも可能です。強力に設計されたKYTプロセスは、これらのすべてのステップの全監査証跡を自動的に保持します。

注意すべき主要なKYTのレッドフラッグ

効果的なKYTプログラムの運用は、一般的なリスクシグナルの認識に大きく依存します。コンプライアンスチームが監視すべき主要なレッドフラッグがいくつかあります。これには、法的報告のしきい値を回避するためにトランザクションを少額に分割する「ストラクチャリング」や、資金の出所を隠蔽するために複数のウォレット間で資金を急速に移動させる行為が含まれます。制裁対象アドレス、ブラックリスト入りアドレスとのやり取り、あるいはハッキングや盗難資金との関わりは極めて危険です。チームは、暗号資産ミキサーや匿名化サービスの利用、また突然の根拠のないトランザクション量の急増にもフラグを立てる必要があります。最後に、異常に高額なアクティビティを見せる新しいウォレットや、クロスチェーンブリッジの悪用パターンは直ちにレビューの対象とすべきです。これらのシグナルが直ちに犯罪を意味するわけではありませんが、即座の注意と調査が不可欠です。

KYTの課題と解決策

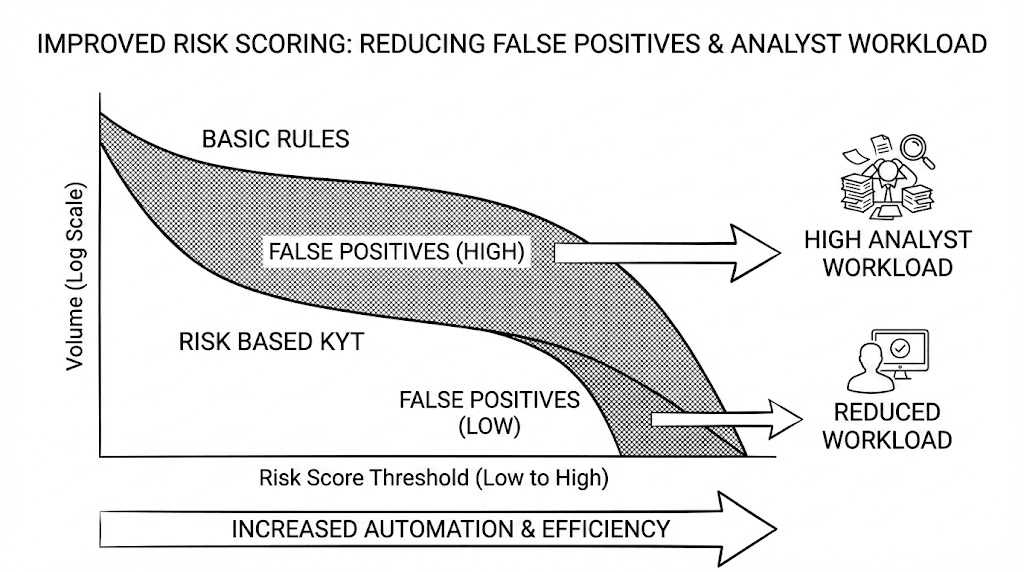

偽陽性(誤検知)

厳格なルールは、過剰なアラートを生成する可能性があります。

解決策:

バイナリ(AかBか)のルールではなく、リスクベースのスコアリングと文脈分析を活用します。

データカバレッジとクロスチェーンの複雑さ

暗号資産は複数のチェーンを移動します。

解決策:

以下をサポートするツールを採用します:

- マルチチェーン分析

- 包括的なラベリングデータベース

運用上のボトルネック

手動のレビュープロセスは遅く、コストがかかります。

解決策:

- 自動化

- リスク階層化

- 構造化されたケース管理

KYTツールに求めるべきこと

市場に出ているすべてのKYTツールが平等に作られているわけではないため、適切なツールを選ぶことは不可欠です。現代的なソリューションは、広範なブロックチェーンおよび資産のカバレッジに加え、リアルタイムのトランザクションスクリーニングを提供する必要があります。さらに、謎の数字スコアを提示するだけでなく、設定可能なリスクしきい値を備えた、分かりやすいリスク指標を提供する必要があります。組み込みのケース管理、詳細な監査ログ、スムーズな統合のためのAPIアクセス、そして必要な規制報告を作成するための強力なサポートが含まれていることを確認してください。何よりも、あなたのKYTツールは、無限のアラートを生成するだけではなく、あなたが自信を持って意思決定を下せるよう手助けしてくれるものであるべきです。

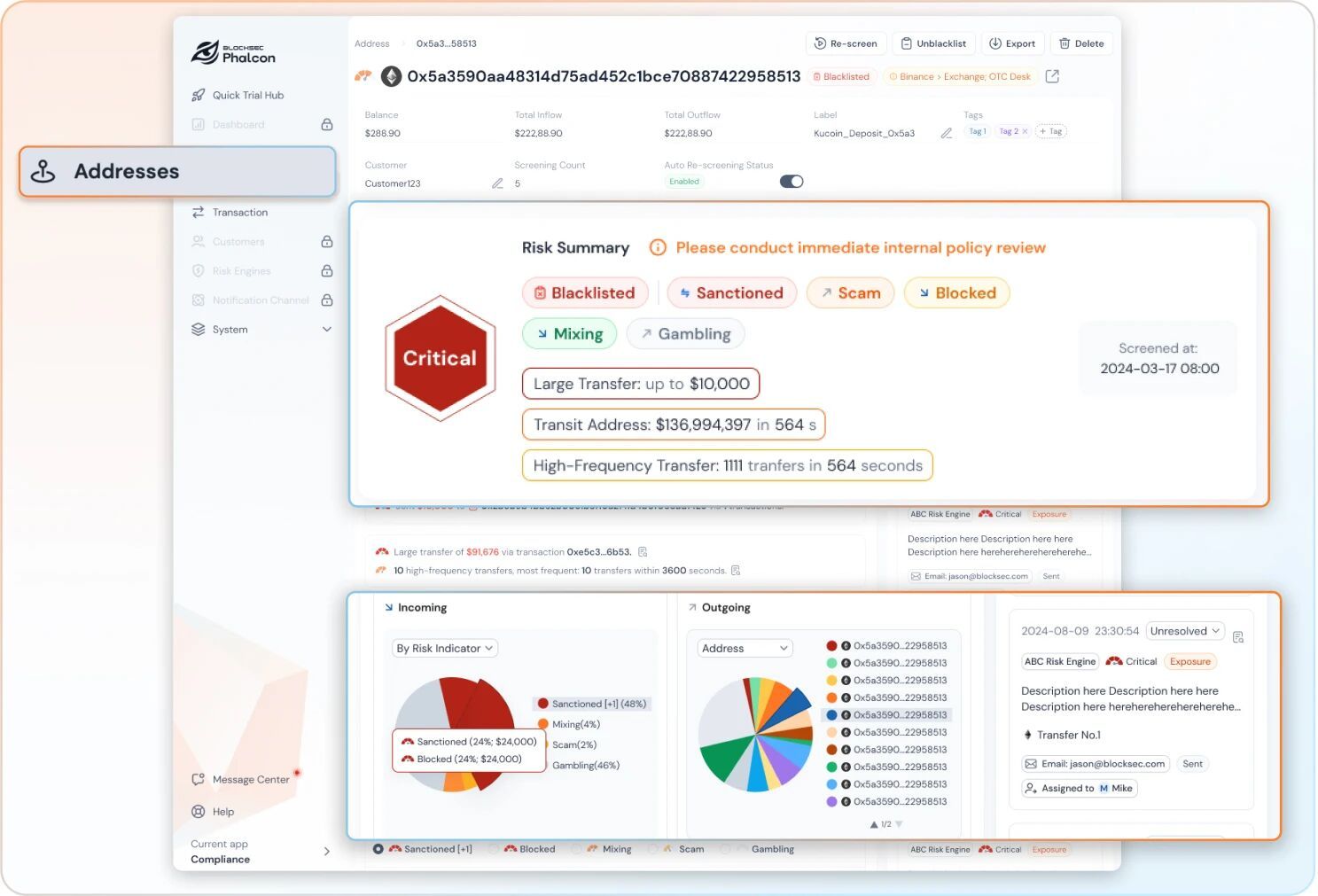

Phalcon Complianceが適している理由

Phalcon Compliance は、スピードと明快さが重要視される暗号資産環境のために設計されています。

チームがウォレットやトランザクションをリアルタイムでスクリーニングし、なぜトランザクションにリスクがあるのかを理解し、監査可能なコンプライアンスワークフローを構築するのを支援します。

単一のリスクスコアに頼るのではなく、Phalcon Complianceはエクスポージャーパス、行動指標、過去のパターンなどの詳細なリスクコンテキストを提供します。これにより、チームはトランザクションを許可するか、レビューするか、制限するかを確信を持って決定できます。

KYTベストプラクティス・チェックリスト

KYTプロセスを設計または改善する際には、いくつかのベストプラクティスを念頭に置くことで、適切に進めることができます。常にプラットフォームに対する明確なリスクポリシーと論理的なしきい値を定義してください。ユーザーやトランザクションをその特定のリスク階層ごとにセグメント化することを強くお勧めします。プログラムは、自動化されたルール、インテリジェントなスコアリング、そして人間による慎重なレビューを調和させるべきです。すべての意思決定に対して、完全で透明性の高い監査証跡を維持してください。さらに、新たな脅威に対応するためにモデルとルールを定期的に調整し、入金や出金などの重要な資金の流れに対するKYTのカバレッジを定期的にテストすることを忘れないようにしてください。優れたKYTは反復的なプロセスであり、リスクに対するあなた自身の理解が深まるにつれて、自然と改善されていくものです。

結論

KYTは、資金を移動させる企業にとって、もはや選択肢ではなくなりました。KYTの定義を理解することは、より安全でコンプライアンスに準拠した取引フローを構築するための第一歩です。

トランザクションを継続的に監視し、リスクシグナルを文脈の中で解釈することで、KYTはあなたのプラットフォーム、ユーザー、そして評判を守る手助けをします。

暗号資産やフィンテックの分野で事業を行っており、トランザクションリスクのより明確な可視化が必要な場合、Phalcon Complianceのような現代的なKYTソリューションが、反応的なアラートから自信を持った意思決定へと移行する助けとなります。

弊社のセキュリティ専門家によるデモをご予約の上、Phalconがいかにしてあなたのコンプライアンスワークフローを自動化できるかをご確認ください。

FAQ:KYTの定義とよくある質問

KYTは何の略ですか?

KYTは Know Your Transaction の略です。金融犯罪リスクを検知するために、トランザクションを監視・分析することを指します。

KYTは法律で義務付けられていますか?

はい。多くの司法管轄区において、KYTは必ずしも直接的にその名称で呼ばれるわけではありませんが、AMLおよびCTFの義務の下で実質的に義務付けられています。

暗号資産におけるKYTは何が異なりますか?

暗号資産のKYTは、個人の本人確認よりも、ウォレットの挙動、オンチェーン上のエクスポージャー、および取引パターンに焦点を当てます。

KYTにはどのようなデータが必要ですか?

一般的なデータには、トランザクション詳細、カウンターパーティに関する情報、行動パターン、および外部のリスクインテリジェンスが含まれます。

KYTにおける偽陽性(誤検知)を減らすにはどうすればよいですか?

静的なルールだけでなく、リスクベースのスコアリング、文脈分析、フィードバックループを活用することで軽減できます。