1月5日、攻撃者は提案が承認されればプロジェクトから477 Ether(120万ドル相当)を不正に引き出すという【悪意のある提案】を【LootDAO】に対して行いました。Phalconはこの提案を検出し、直ちにLootコミュニティに通知しました。コミュニティは反対票を投じる行動を取り、その後【さらなる損失を防ぐために資金を安全なウォレットに移動させるための新たな提案】を行いました。【Phalconの】精密な攻撃検知能力の助けにより、120万ドルが救われました。

主要なタイムライン

-

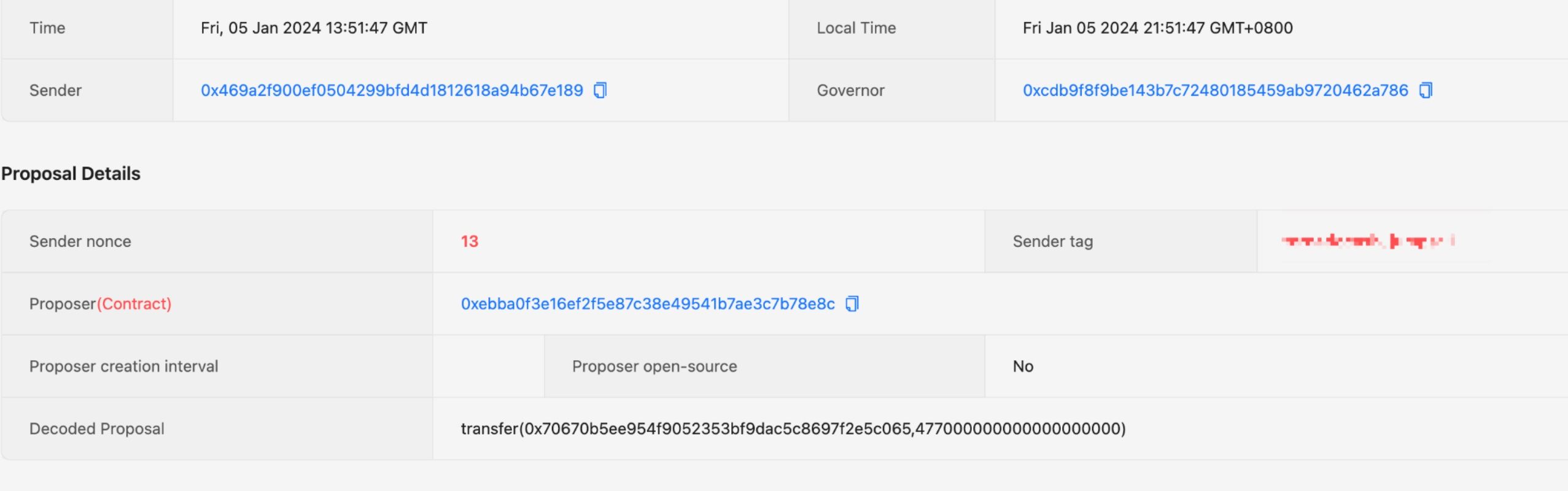

2024-01-05 13:51:47 (UTC) 【Phalcon】は、アドレス【0x469a2f900ef0504299bfd4d1812618a94b67e189】の攻撃者がLootDAOの477 Etherを不正に引き出す提案を行ったことを検出しました。我々は様々なチャネルを通じてプロジェクトへの連絡を試みました。

-

2024-01-05 14:48:00 (UTC) 警告がLootコミュニティにこの脅威を認識させ、悪意のある提案に反対票を投じさせるために、【Twitterでのアラート投稿】を決定しました。

-

2024-01-05 15:42:00 (UTC) BlockSecとLootプロジェクトのコアコントリビューターと共にウォー・ルームが設置されました。現在および将来の脅威を軽減するための対策が考案されました。

-

2024-01-10 05:02:35 (UTC) 【悪意のある提案は否決され】、ハッキングは阻止されました。

詳細

当社のPhalconシステムは、トランザクションを積極的に監視し、悪意のあるトランザクションを報告します。Phalconの顧客は、悪意のあるトランザクションに対応するための自動アクションを設定することもできます。当社のシステムが数百万ドル規模のユーザー資産をどのように救ったかについては、当社の記事(Link1 | Link2 | Link3)をご覧ください。

攻撃トランザクション

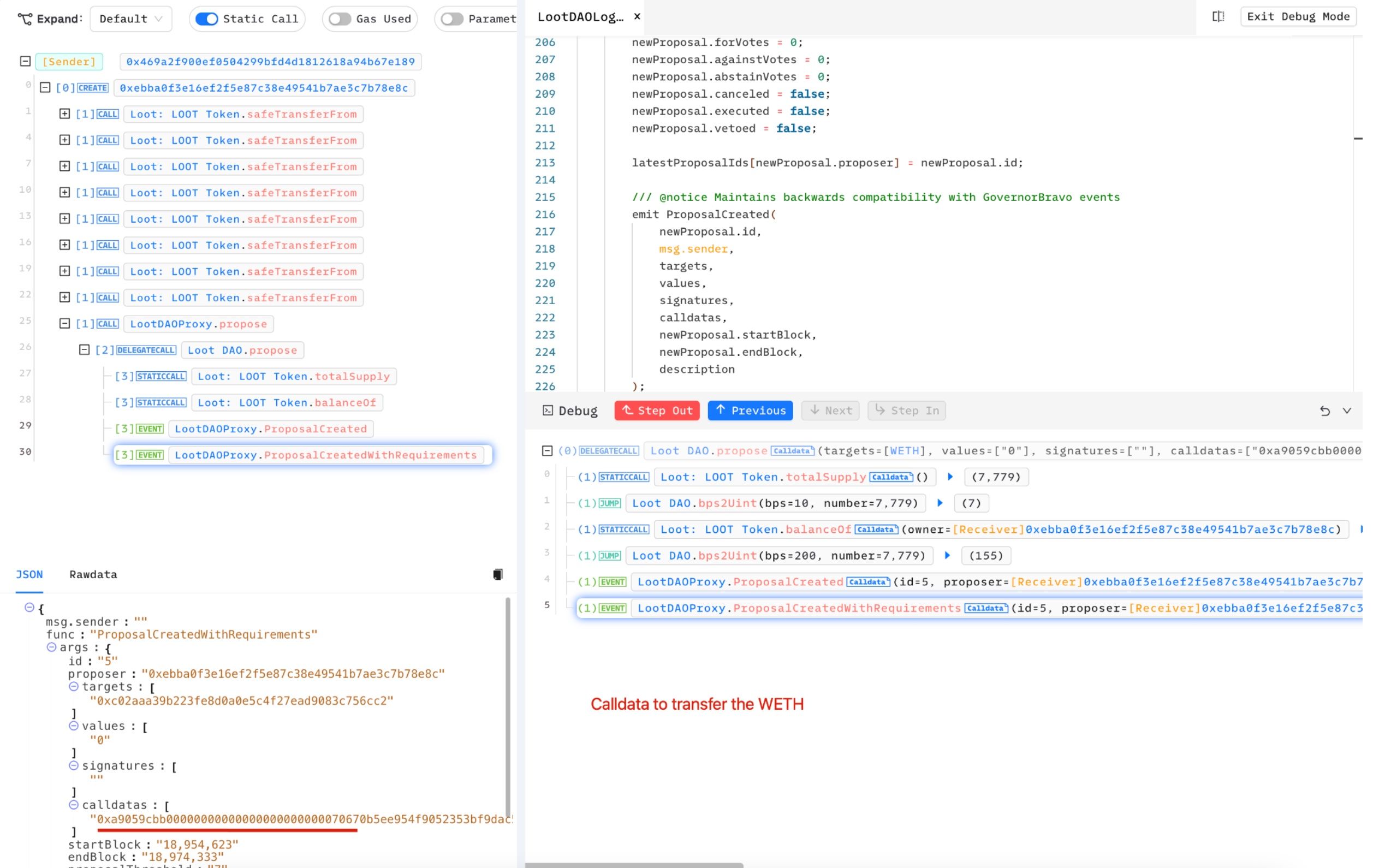

1月5日、当社のシステムはLootプロジェクトに提出された提案である攻撃トランザクションを報告しました。提案が承認された場合、それは【LootDAOExecutorコントラクト】(0x8cFDF9E9f7EA8c0871025318407A6f1Fbc5d5a18)からアドレス0x70670b5ee954f9052353bf9dac5c8697f2e5c065に477 Etherを直接送金することになります。この提案を承認するには、少なくとも155件の賛成票が必要であり、賛成票の数が反対票の数より多くなければなりませんでした。

コントラクトの脆弱性

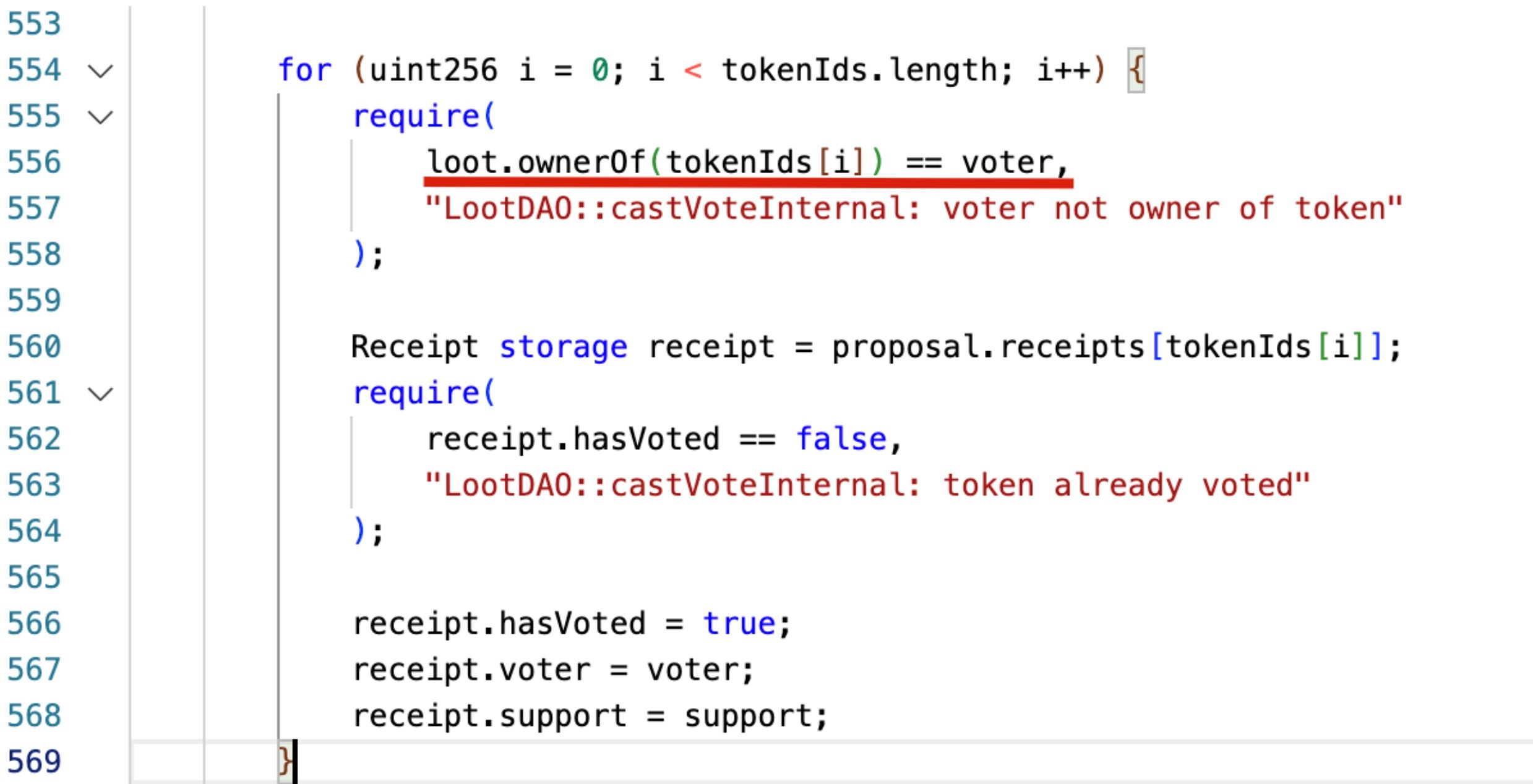

さらに、LootDAOスマートコントラクトに問題があることが判明しました。具体的には、投票のカウントはユーザーが保有するトークンの数に基づいており、投票済みのトークンにはロックがありません。

この場合、攻撃者はNFTXからLootを借り、投票を実行し、NFTXに返却し、その後別のLootを借りることができました。投票に使用されたLootにはロックがないため、攻撃者は投票期間終了前の最後の1分間に1つのトランザクションでこれを行うことができました。

軽減策

問題を軽減するために、直接的な方法は提案を否決させることでした。コントラクトの問題により、コミュニティは攻撃者が大量のLootを借りて投票できないように、NFTXに流動性がないことを確認する必要がありました。しかし、攻撃者は他の保有者と共謀して提案を承認させる可能性がありました。したがって、最善の戦略はLoot保有者にできるだけ早く投票を依頼することでした。

しかし、攻撃者は再度新たな悪意のある提案を作成する可能性がありました。これに対抗するために、コミュニティはLootDAOExecutor内の資金を安全なウォレットに移動させるための新しい提案を行うことを決定しました。

コミュニティの努力のおかげで、攻撃者は提案を承認させるのに十分な票を得られず、コントラクト内の477 Etherは救われました。また、資金を安全なウォレットに移動させる【提案】は進行中です。

まとめ

複数のプロジェクトの成功事例に続き、当社のPhalcon製品が再びコミュニティの資産を救うことができたことを嬉しく思います。

しかし、プロトコルが最初にPhalconシステムを採用していれば、リアルタイムのアラートを受け取り、さらに重要なことに、プロトコルを保護するための自動アクションを実行することができたでしょう。これは、【Radiant、Gamma、Telecoinの事例で議論した通りです】。

BlockSecと提携してフルスタックセキュリティを実現

DeFiの世界では、セキュリティは多角的かつ常に進化しています。BlockSecと協力し、Phalconをプロトコルに組み込むことで、すべてのセキュリティニーズに対応するフルスタックセキュリティサービススイートを利用できるようになります。

以下はそのメリットです。

-

専門家によるコード監査:BlockSecのトップクラスのコード監査サービスは、プロトコルの進化に合わせて継続的なレビューを提供し、開発に合わせてセキュリティを維持します。

-

カスタマイズされたセキュリティルール:詳細な監査から得た知識を活用して、Phalconにプロトコル専用のセキュリティルールを設定します。これにより、さまざまなサービスのために異なる会社とやり取りする必要がなくなり、時間とお金を節約できます。

-

迅速な脆弱性対応:BlockSecの根本原因特定に関する専門知識により、脆弱性を迅速に特定し、即時かつ効果的な緩和のための専用ウォー・ルームを設置できます。

BlockSecを選択することは、堅牢で統合されたセキュリティソリューションを選択することです。単なるツールではなく、プロトコルの整合性とユーザー資産をあらゆる段階で保護することに専念するパートナーを得ることになります。

詳細については、[email protected]までお問い合わせください。