EigenLayerによるリステーキングは、アクティブに検証されたサービス(AVS)がイーサリアムのステーキングプールの信頼を再利用し、グローバルな信頼モデルを強化できるようにします。しかし、これはエコシステム全体に以下の3つの潜在的なセキュリティリスクをもたらします。

- 悪意のあるオペレーター

- 悪意のあるAVS

- EigenLayer自体のセキュリティ

私たちは、EigenLayerおよびAVSの監査のような、エコシステムを強化するための特定のセキュリティサービスおよび製品の実装を提唱します。さらに、攻撃を検出した際に自動的なアクションを実行できる、堅牢な継続的セキュリティ監視および攻撃ブロックプラットフォームが不可欠です。

以下では、EigenLayerの基本的な考え方を紹介し、リステーキングエコシステムにおける新たなセキュリティ脅威を説明します。

はじめに

EigenLayerは、イーサリアム上に構築されたプロトコルで、リステーキングの概念を導入しています。これにより、参加者はステーキングされたETHをさらに活用して他の分散型プロトコルをサポートし、元のステーキングと報酬を維持しながら、資本の潜在的価値を最大化することができます。

EigenLayerの総ロックバリュー(TVL)が2024年初頭の10億ドルから現在の153億ドルへと指数関数的に成長していることは、その潜在能力の証です。現在、DeFiエコシステムにおいて、Lidoに次ぐ2番目に大きなプロトコルとなっています。この急速な拡大は、強い市場の関心を反映しており、EigenLayerの技術の実用性と影響力を裏付けています。Puffer FinanceやRenzoのようなEigenLayerエコシステム上に構築されたプロジェクトも、急速に資本とユーザーの注目を集め、市場におけるEigenLayerの地位をさらに確固たるものにしています。

リステーキングとは

リステーキングは、イーサリアムのプルーフ・オブ・ステーク(PoS)ステーキングプールが提供する信頼を活用して、特定の課題をさらに解決するメカニズムです。 これは新しい市場、「コンセンサスのフリーマーケットガバナンス」を導入し、イーサリアムのプールされたセキュリティに基づいて信頼の双方向取引を可能にします。

EigenLayerは、現在のイーサリアムエコシステムが「信頼の分断」というマクロレベルのセキュリティ問題に直面しており、EigenLayerがこの問題を効果的に緩和または解決できると主張しています。以降の議論では、「信頼の分断」の概念を探求し、EigenLayerの設計と動機に基づいてEigenLayerがこの課題をどのように解決しようとしているかを検証します。

フリーマーケットにおけるサービス対象は誰か?

EigenLayerは、イーサリアムステーキングプールが提供する信頼を販売する市場であるため、PoS信頼の売り手は当然イーサリアムのバリデーター、すなわちステーカーです。一方、買い手は、分散型信頼ネットワークを積極的に必要とするエンティティであるアクティブに検証されたサービス(AVS)です。このようなシナリオでは、買い手であるAVSは、この分散型信頼を購入したいという欲求を持っています。

この市場はどのような問題を解決しようとしているのか?

EigenLayerは、**満たされない呼び出しニーズと「信頼の分断」**という2つの問題を解決しようとしています。

満たされないイノベーションニーズ

イーサリアムは、主にコントラクトレイヤーでのみイノベーションを提供します。開発者はスマートコントラクトを活用して、DeFiプロトコルなどのさまざまな革新的な製品を実装できます。しかし、開発者は、ランタイム環境(イーサリアムの場合はイーサリアム仮想マシン、EVM)の変更を試みる、あるいはコンセンサスプロトコル自体を変更するという、より野心的な願望といった、「より根本的な」イノベーションを求めています。

EigenLayerの創設者は、開発者の根本的で低レベルなイノベーションへの欲求を満たされない市場ニーズとして認識しています。彼らは、イーサリアムの信頼を再利用するためのフリーマーケットを提供することで、これに対応します。

イーサリアムエコシステムにおける信頼の分断

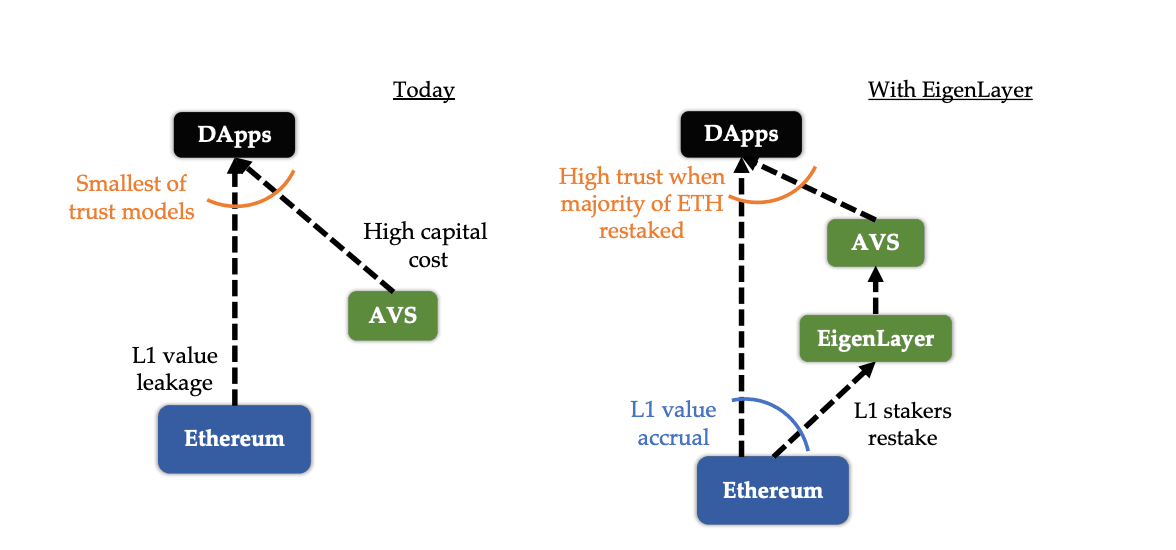

EigenLayerは、イーサリアムエコシステム内のイノベーションの制約から生じる「信頼の分断」の問題にも対処しようとしています。イーサリアムのプルーフ・オブ・ステーク(PoS)メカニズムでは、セキュリティは十分なステーキングされた資本とバリデーターノードの数に依存します。新しいプロジェクトが独自の信頼ネットワークを確立しようとすると、しばしば独自のトークンのステーキングが必要となり、イーサリアムメインネットからステーキングされた資金が流出し、全体的なセキュリティに影響を与えます。

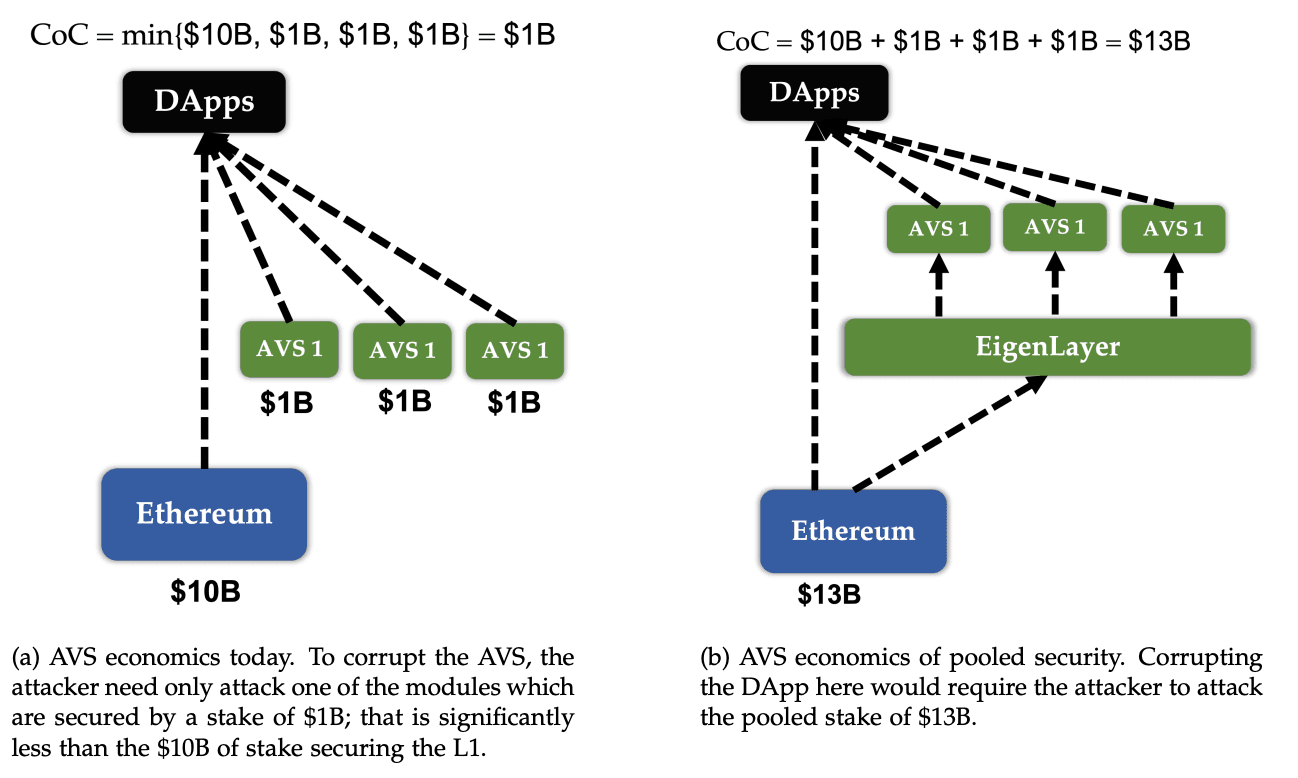

例えば、イーサリアムメインネットに100億ドルのステーキングされた資本があり、3つの個別のサブサービス全体で合計30億ドルがステーキングされているとします。これらの30億ドルのステーキングされた資金は、メインネットのセキュリティを直接強化するものではありませんが、イーサリアムメインネットには役立ちます。さらに、「信頼の分断」は分散型アプリケーション(dApps)のセキュリティリスクを高める可能性もあり、攻撃者はステーキングが少ないAVSを標的とし、システム内の弱いPoSを悪用して、より広範なセキュリティ問題を引き起こす可能性があります。

要約すると、現在のイーサリアムエコシステムは、イノベーションの制約という問題と、このイノベーションの制約から生じる「信頼の分断」という問題という、相互に関連する2つの課題に直面しています。EigenLayerはこれらの問題に対処しようとしています。

EigenLayerはこれらの問題をどのように解決するか?

既存のAVSは、イーサリアムステーキングプールへのアクセスがなく、スラッシングを実行できないため、イーサリアムの信頼を再利用できません。リステーキング手法は、AVSがイーサリアムステーキングプールにアクセスするためのインターフェースであり、EigenLayerがミドルウェアとして機能します。 EigenLayer内では、サービスはスマートコントラクトとして実装され、イーサリアムの基盤となるインフラストラクチャがこのプラットフォームの信頼性を保証します。このプラットフォームを通じて、AVSは検証要件とインセンティブメカニズムを定義し、より低いコストでETHバリデーターの参加を促進し、ネットワーク全体のセキュリティと効率を向上させることができます。これらのAVSは、専用のスラッシングおよび支払いコントラクトをデプロイする必要があり、バリデーターは収益性のニーズに応じて参加を選択できます。

EigenLayerは効果的にそれらを解決するか?そのコストは?

まず、イノベーションの制約という問題については、イーサリアムステーキングプールが提供する信頼を活用することで、AVSは間接的にイーサリアムの信頼を吸収し、そのようなサービスのブートストラップコストを効果的に削減し、ブロックチェーンエコシステムの繁栄の前提条件を提供します。

次に、イーサリアムの「信頼の分断」の問題が緩和されます。一方では、ETHステーカーはリステーキングを選択してEigenLayerを通じて選択したAVSをサポートでき、分散型AVSに流出したステーキング資金がイーサリアムのステーキングプールに効果的に戻ることを促進します。一方、バリデーターが検証に参加するコストが削減されます。AVS自体にとっては、より低いコストでより多くのリステーキングされた資産を引き付け、これにより、言及された攻撃シナリオの連鎖における最も弱いリンクを強化し、全体的なセキュリティを向上させることができます。

設計の観点から、Cosmos IBCやOP Stackのような多くのプロジェクトは、新興プロジェクトが比較的低コストで新しいブロックチェーンを立ち上げられるようにしています。しかし、それらは「信頼の分断」の問題を解決していません。 EigenLayerは「信頼の分断」問題を緩和し、AVSの障壁を減らし、ETHバリデーターに(リスクを伴いますが)より高いリターンを提供します。

EigenLayerエコシステムの新たなセキュリティ懸念

EigenLayer、すなわちコンセンサスのフリーマーケットガバナンスは、3つの主要なエンティティに分けることができます。

- オペレーター、一般的にはETHバリデーターまたはステーカーと見なされ、信頼の売り手として機能します。

- AVS、分散型PoS信頼を必要とするサービスを表し、買い手として機能します。

- オペレーターとAVSをサポートするEigenLayerプラットフォームは、マーケットプレイスとして機能します。

これらの3つのエンティティがEigenLayerエコシステムを構成しており、各部分はエコシステム全体の安定性に影響を与える可能性のあるセキュリティ脅威に対して脆弱です。

悪意のあるオペレーターのコスト削減

EigenLayerエコシステム内では、ETHバリデーターは単一の資本ステークをコミットするだけで、複数のリターンを潜在的に受け取ることができます。これにより、ステーキングされた資金の利用率が大幅に向上し、オペレーターがAVSのサービス信頼ネットワークに参入する障壁が低下します。それに応じて、オペレーターは選択したAVSによって指定された検証タスクを実行する必要があり、追加のリスクを負います。資金利用率の向上は、悪意のあるオペレーターによる不正行為のコストを大幅に削減します。

EigenLayerのホワイトペーパーでは、潜在的な解決策として、一般公開されるダッシュボードの確立を提案しています。このダッシュボードにより、AVSは、リステーキングコラテラルを提供するオペレーターが複数のステーキングインスタンスに関与しているかどうかなどを検証できます。ホワイトペーパーは、これが双方向のフリーマーケットであると強調していますが、AVSが悪意のある機能利用を無視して複数のリステーキングを許可することを選択した場合はどうなるでしょうか?そのようなアプローチは、明らかに、より多くのリステーキングコラテラルを引き付けることができます。これはAVS自身の考慮とトレードオフに依存します。

悪意のあるAVS

AVSは、EigenLayer市場におけるリステーキングコラテラルのための報酬および罰則メカニズムを主に提供します。これらのメカニズムは、AVS自体によって決定され、イーサリアムメインネットにデプロイされたコントラクトに対応します。もちろん、オペレーターとEigenLayerはAVSプロジェクト関係者にこれらのコントラクトをオープンソースにするよう要求できますが、すべてのオペレーターが必要な能力とリソースを持って、購入しようとしているAVSサービスの信頼性を検証できることを保証することはできません。これは、悪意のあるAVSエンティティが誤ったまたは誇張された情報を通じてオペレーターを引き付け、コントラクトの脆弱性や潜在的なバックドアの悪用による意図しないスラッシングにつながる可能性があります。市場は常に利益を追求する傾向があり、悪意のあるAVSは比較的盲目的なオペレーターを引き付け、最終的にそれらを悪意のあるスラッシングにさらして、修復不可能な損失を引き起こす可能性があります。

このようなインシデントを防ぐために、セキュリティ監査を実施して、AVSの報酬および罰則メカニズムの基本的なセキュリティと信頼性を確保することができます。 EigenLayerのホワイトペーパーでは、報酬および罰則に関連するすべてのコントラクトが、合理的な監査とセキュリティ評価を受けるべきであると述べています。さらに、ホワイトペーパーでは、スラッシング報酬および罰則メカニズムを規制する委員会の設立を提案しており、新興AVSエンティティが正しい道を歩むのを支援します。

EigenLayer自体のセキュリティ

最後に、EigenLayer自体のセキュリティ、つまりマーケットプレイスプラットフォームのセキュリティです。EigenLayerプラットフォーム自体にセキュリティ脆弱性がある場合、エコシステム全体に重大な損害を与える可能性があり、イーサリアムのPoSコンセンサスのセキュリティに直接脅威を与える可能性さえあります。 EigenLayerはオペレーターとAVSのための双方向の自由貿易市場を提供することを目指しているため、多様な要件をサポートするために両当事者によりカスタマイズされたインターフェースを提供する必要があります。これらの洗練された要求の増加は、EigenLayerをより複雑にし、その結果、追加の潜在的なセキュリティ脅威につながる可能性があります。

EigenLayer自体はイーサリアムスマートコントラクトを通じて実装されているため、その基本的な信頼性は、コード監査とデプロイ後のセキュリティ監視によっても保証できます。

ソリューション

EigenLayerは革新的にリステーキングメカニズムを導入しており、これにより資本利用率が最適化されるだけでなく、「信頼の分断」問題が緩和され、ネットワークスケーラビリティが向上します。しかし、その数多くの革新的な利点と同時に、資本利用率の増加による悪意のあるコストの削減のような、新たなセキュリティ上の課題と潜在的なリスクももたらします。したがって、ブロックチェーン開発者、投資家、セキュリティ専門家がこれらの関連問題に焦点を当て、解決策を模索することが不可欠です。

BlockSecは、ローンチ前およびローンチ後の両方の段階でセキュリティサービスと製品を提供しています。当社のセキュリティ監査サービスは、AVSのセキュリティとオープン性を確保するために、AVSのセキュリティレビューを実行できます。Phalcon製品は、継続的なセキュリティ監視と攻撃検出機能を提供します。これにより、ユーザー、AVS、および流動性プロバイダーは、AVS、EigenLayerを監視し、セキュリティリスクが検出された場合に自動的なアクションを実行できます。

関連資料

BlockSecについて

BlockSecは、フルスタックのWeb3セキュリティサービスプロバイダーです。同社は、Web3の世界のセキュリティとユーザビリティを向上させ、その大規模な普及を促進することに尽力しています。そのために、BlockSecはスマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、そしてWeb3ビルダーが仮想通貨の世界を効率的にサーフィンするためのMetaSuites拡張機能を提供しています。

現在までに、同社はUniswap Foundation、Compound、Forta、PancakeSwapなど300以上のクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2回の資金調達で数千万米ドルを受け入れています。

-

ウェブサイト:https://blocksec.com/

-

Twitter:https://twitter.com/BlockSecTeam

-

MetaSleuth:https://metasleuth.io/

-

MetaSuites:https://blocksec.com/metasuites