Diejenigen, die sich nicht an die Vergangenheit erinnern können, sind dazu verdammt, sie zu wiederholen.

Im Jahr 2023 haben wir viele Sicherheitsvorfälle erlebt, die der Gemeinschaft ernsthafte Verluste zugefügt haben. Für die Betroffenen waren sie Tragödien. Diese Vorfälle liefern jedoch Lektionen, die die Gemeinschaft warnen, dass Sicherheit Priorität haben sollte.

Unter den Vorfällen hat BlockSec zehn bemerkenswerte Fälle ausgewählt, jeder mit einem einzigartigen Grund. Einige waren voller Dramatik; einige zeigten "innovative" Angriffsstrategien, einige führten zu erheblichen finanziellen Verlusten, und einige nutzten bisher unbekannte Angriffsflächen aus.

In diesem Blog werden wir die zehn wichtigsten Sicherheitsvorfälle des Jahres 2023 und ihre Gründe beleuchten. Für jeden Sicherheitsvorfall werden wir auch die Ursache und die Angriffsschritte in separaten Blogbeiträgen darstellen.

Nr. 1: Ernte von MEV-Bots durch Ausnutzung von Schwachstellen im Flashbots Relay

Zusammenfassung

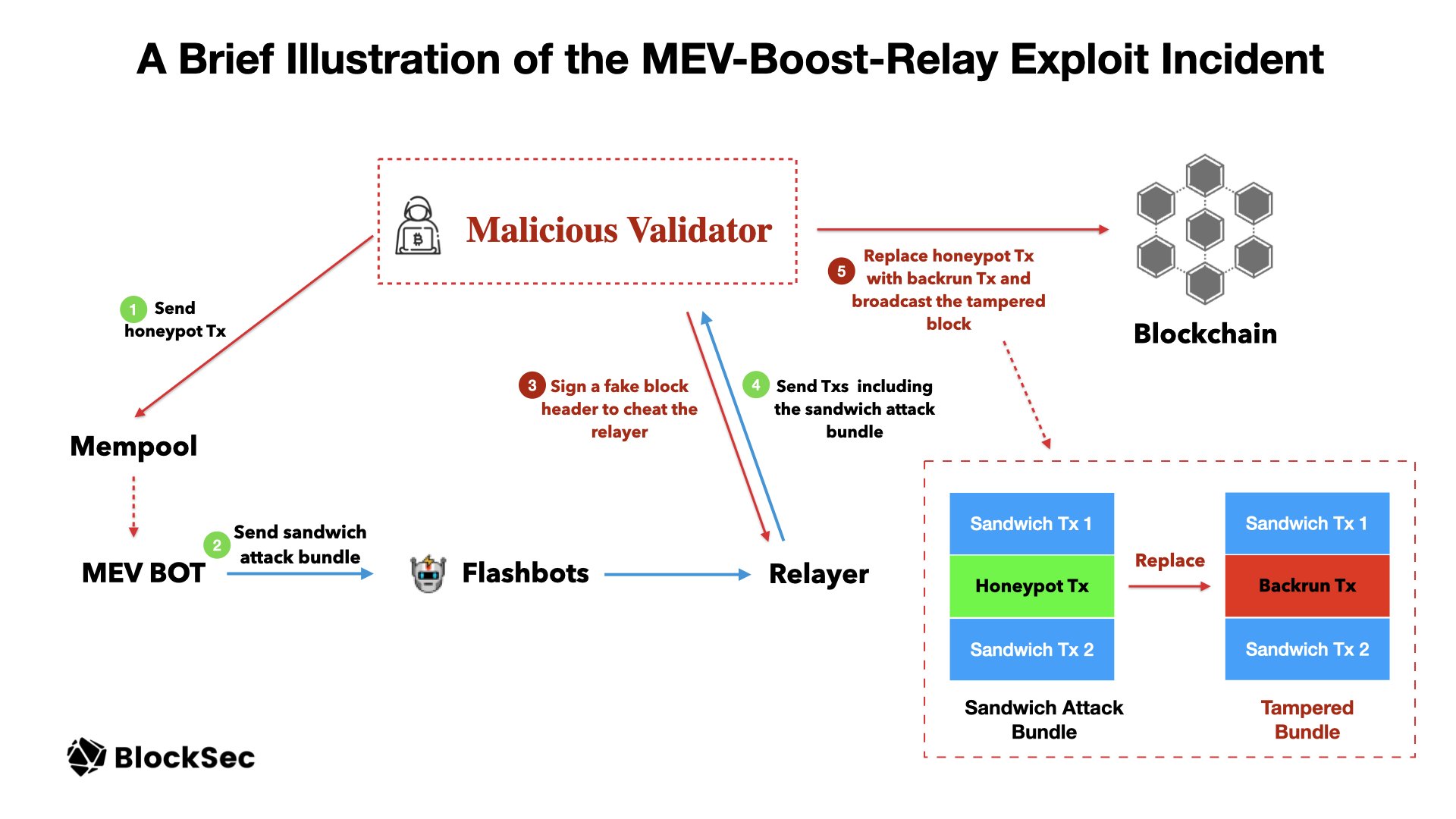

Am 3. April 2023 nutzte ein Angreifer eine Schwachstelle im Flashbots Relay aus, um mehrere MEV-Bots anzugreifen und rund 20 Millionen US-Dollar zu erbeuten. Die Ursache dieses Angriffs ist, dass eine private Transaktion unter bestimmten Bedingungen an den öffentlichen Pool weitergegeben werden konnte und der Angreifer die weitergegebene Transaktion zurückverfolgen konnte, um Gewinne zu erzielen.

Auswahlgrund

Der Angreifer setzte ausgeklügelte Methoden ein, um MEV-Bots zu ernten, indem er eine Zero-Day-Schwachstelle in Flashbots ausnutzte, Honeypot-Transaktionen erstellte, um Opfer anzulocken, und Taktiken zur Umgehung der Erkennung implementierte. Dies ist bisher der raffinierteste Angriff, der die Schwachstelle in der zugrundeliegenden Blockchain-Infrastruktur mit einer gehebelten Angriffsstrategie kombiniert, die erhebliche finanzielle Auswirkungen hatte.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 2: Euler Finance Incident: Der größte Hack des Jahres 2023

Zusammenfassung

Am 13. März 2023 wurde Euler Finance Ziel eines Flash-Loan-Angriffs auf seinen Kreditpool, was zu Verlusten von fast 200 Millionen US-Dollar führte. Der Angriff resultierte aus dem Fehlen von Insolvenzprüfungen in der donateToReserves()-Funktion. Diese Auslassung erlaubte es Angreifern, Vermögenswerte aus einer stark gehebelten Position beizutragen, was die Bonität der Position unter 100 % senkte und zu uneinbringlichen Forderungen führte.

Das Design von Euler beinhaltet einen dynamischen Schließungsfaktor für Soft Liquidations, was bedeutet, je niedriger die Bonität einer Position ist, desto mehr Sicherheiten sind zur Liquidation berechtigt – bis zu 75 % bei uneinbringlichen Forderungen, basierend auf den Daten dieses Vorfalls. Die Liquidation von stark diskontierten Sicherheiten ermöglichte es dem Angreifer daher, den Flash-Loan zu begleichen und einen Gewinn zu erzielen.

Auswahlgrund

Ein Rekordbetrag von 197 Millionen US-Dollar wurde von einem 20-jährigen Argentinier namens Federico Jaime gestohlen, der der Presse "eine verschlungene, manchmal verwirrende und sogar widersprüchliche Erzählung" präsentierte. Nichtsdestotrotz wurden "alle wiederbeschaffbaren Gelder" später an die Kassenadresse von Euler Finance zurückgegeben. Ein kleiner Teil davon (rund 200.000 US-Dollar) wurde jedoch "unwissentlich" an die Lazarus-Gruppe geschickt – ein angeblich staatlich unterstütztes nordkoreanisches Verbrechersyndikat, das von der US-Schatzkammer sanktioniert wurde.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 3: KyberSwap Incident: Meisterhafte Ausnutzung von Rundungsfehlern mit extrem subtilen Berechnungen

Zusammenfassung

Am 23. November 2023 gab es eine Reihe von Angriffen auf KyberSwap. Diese Angriffe führten zu einem Gesamtverlust von über 48 Millionen US-Dollar. Das grundlegende Problem entstand durch die falsche Rundungsrichtung während des Reinvestitionsprozesses von KyberSwap. Dies führte anschließend zu falschen Tick-Berechnungen und schließlich zur doppelten Erfassung der Liquidität.

Auswahlgrund

Dieser Angriff aus dem Jahr 2023 zeichnet sich durch seine Komplexität aus, mit außergewöhnlich nuancierten Berechnungen und als Paradebeispiel für die vielen präzisionsbedingten Sicherheitsvorfälle, die die Gemeinschaft stark beansprucht haben. Darüber hinaus stellte der Angreifer nach umfangreichen Verhandlungen mit den Behörden eine provokativ formulierte Nachricht an die Öffentlichkeit und forderte die vollständige Kontrolle über das Protokoll.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 4: Curve Incident: Compiler-Fehler erzeugt fehlerhaften Bytecode aus unbedenklichem Quellcode

Zusammenfassung

Am 30. Juli 2023 wurden eine Reihe von Exploits gegen mehrere Curve-Pools gerichtet, was zu Verlusten in Millionenhöhe führte. Es handelte sich um einen typischen Reentrancy-Angriff mit einer untypischen Ursache, der auf einem Compiler-Bug beruhte, der zum Fehlen eines Reentrancy-Schutzes führte. Speziell gab es einen Fehler, bei dem die Reentrancy-Sperren für verschiedene Funktionen innerhalb eines Smart Contracts unterschiedliche Speicherplätze zugewiesen bekamen. Folglich waren Smart Contracts, die mit Vyper-Versionen 0.2.15, 0.2.16 und 0.3.0 kompiliert wurden, anfällig.

Auswahlgrund

Die Schwachstelle entstand durch den Compiler, nicht durch den Quellcode. Es ist das erste Mal, dass ein Compiler-Bug zu einem enormen finanziellen Verlust geführt hat.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 5: Platypus Finance Vorfälle: Überleben von drei Angriffen mit Glück im Spiel

Zusammenfassung

Platypus Finance ist ein legendäres DeFi-Protokoll, das auf wundersame Weise drei aufeinanderfolgende Angriffe überstanden hat, wie folgt:

- Am 17. Februar 2023 erlebte es einen Hack aufgrund einer fehlerhaften Solvenzprüfung, was zu einem Gesamtverlust von etwa 9,05 Mio. US-Dollar führte. Davon wurden 2,4 Mio. US-Dollar mit Hilfe von BlockSec gerettet. Ungefähr 380.000 Token waren im Aave-Vertrag gefangen und wurden anschließend zurückgegeben.

- Am 12. Juli 2023 wurde es gehackt, wobei etwa 50.000 US-Dollar verloren gingen, da der Preisunterschied zwischen Stablecoins ignoriert wurde.

- Am 12. Oktober 2023 wurde es Opfer von Preismanipulationsangriffen, bei denen etwa 2,2 Millionen US-Dollar verloren gingen. Nach Verhandlungen mit dem Angreifer wurden 90 % der gestohlenen Gelder zurückgegeben.

Es heißt: "Das Schicksal eines Menschen hängt natürlich von seinen eigenen Anstrengungen ab, aber man muss auch den Lauf der Geschichte berücksichtigen." Offensichtlich hatte das Projekt Glück, all diese Angriffe zu überstehen. Unsere Analyse dieser drei Exploits zeigt, dass die logischen Fehler vermeidbar gewesen wären – wenn mit sorgfältiger Prüfung oder mehr aktiven Sicherheitsmaßnahmen.

Auswahlgrund

- Einmal zu überleben ist schwierig, aber dreimal zu überleben muss als legendär gelten.

- Das Projekt wurde von drei verschiedenen Angriffen getroffen, die jeweils eine andere Schwachstelle ausnutzten.

- Die proaktiven Maßnahmen von BlockSec halfen dem Projekt, 2,4 Millionen US-Dollar zu retten.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 6: Hundred Finance Incident: Katalysator für die Welle präzisionsbedingter Exploits in anfälligen Fork-Protokollen im gesamten Jahr 2023

Zusammenfassung

Am 16. April 2023 wurde Hundred Finance, ein Fork von Compound v2, angegriffen, was zu einem Verlust von etwa 6,8 Millionen US-Dollar führte. Der Angriff beinhaltete zwei Hauptursachen:

- Ein falsches Rundungsproblem;

- Leere Märkte, die es dem Angreifer erlaubten, den Wechselkurs zu manipulieren.

Insbesondere wurde das Präzisionsproblem ausgenutzt, um die Rücknahme und Auszahlung von Sicherheiten zu beeinträchtigen. Märkte oder Pools, die nicht ordnungsgemäß initialisiert sind, können einen Liquiditätsengpass aufweisen, der zu Manipulationen und einem daraus resultierenden Liquiditätsungleichgewicht zwischen dem zugrundeliegenden Vermögenswert und dem entsprechenden Anteilstoken (z. B. Compound's cToken) führen kann. Folglich kann der Preis des Anteilstokens steigen, was es ermöglicht, ihn als Sicherheit – mit nur einem minimalen Betrag oder etwas mehr des ursprünglichen Vermögenswerts – zu verwenden, um andere wertvolle zugrundeliegende Vermögenswerte zu leihen. Letztendlich konnten die Angreifer aufgrund eines Präzisionsverlusts den ursprünglichen zugrundeliegenden Vermögenswert zurücknehmen und auszahlen.

Dieser Vorfall bei Hundred Finance und ein nachfolgender Angriff auf HopeLend, einen Aave v2-Fork, enthüllten ein neues Paradigma von Exploits, die potenziell diese beiden prominenten Protokolle und ihre Forks durch Manipulation der LP-Token-Raten ausnutzen könnten. Anschließend wurde eine Reihe ähnlicher Angriffe beobachtet.

Auswahlgrund

Hundred Finance, der erste Compound V2-Fork, der von einem Präzisionsverlust-Hack betroffen war, ebnete den Weg für eine Reihe ähnlicher DeFi-Sicherheitsverletzungen. Darüber hinaus hat dieser Vorfall möglicherweise die nachfolgende Welle von Angriffen auf Aave V2-Fork-Protokolle katalysiert.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 7: ParaSpace Incident: Ein Wettlauf gegen die Zeit, um den bisher kritischsten Angriff der Branche zu vereiteln

Zusammenfassung

Am 17. März 2023 wurde ParaSpace aufgrund einer Schwachstelle im Preis-Orakel zum Ziel eines Hackerangriffs. Nach drei fehlgeschlagenen Versuchen des Hackers griff das BlockSec Phalcon-System rechtzeitig ein und rettete durch eine Rettungsaktion über 5 Millionen US-Dollar in ETH.

Auswahlgrund

Der wichtigste Block der Branche. Über 5 Mio. US-Dollar gerettet durch das BlockSec Phalcon-System

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 8: SushiSwap Incident: Ein Rettungsversuch führt zu einer Reihe von Nachahmungsangriffen

Zusammenfassung

Am 9. April 2023 wurde SushiSwap Opfer eines Exploits aufgrund eines nicht verifizierten externen Parameters. Das Protokoll selbst blieb unversehrt, aber Benutzer, die dem RouteProcessor2-Vertrag Berechtigungen erteilt hatten, waren die Hauptziele. Die Art des Angriffs, die sich auf Benutzer mit aktiver Autorisierung für den Vertrag und seine einfache Replikation konzentrierte, führte zu erheblichen Benutzerverlusten.

BlockSec hat erfolgreich 100 Ether gerettet und an das Opfer zurückgegeben. Ein Whitehat mit dem Benutzernamen @trust__90 unternahm den ersten Versuch, Gelder zu retten, aber diese Bemühung schlug leider fehl. Die vom Whitehat verwendete Methode war leicht replizierbar und zielte nur darauf ab, einen kleinen Teil der gesamten gefährdeten Gelder zu retten. Dies öffnete die Tür für Angreifer, mehrere Nachahmungstransaktionen durchzuführen und damit den Großteil der Gelder abzuschöpfen.

Auswahlgrund

- SushiSwap, das angegriffen wurde, ist ein führendes Protokoll auf Ethereum mit einer großen Nutzerbasis. Der Angriff hatte weitreichende Auswirkungen.

- Die Rettung durch den Whitehat schlug leider fehl und führte zu mehreren Nachahmungsangriffen. Dies wirft Fragen auf, wie man eine Whitehat-Rettung durchführt und wie man sie korrekt verwaltet.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 9: MEV Bot 0xd61492: Vom Jäger zum Gejagten im Flash-Loan-Exploit

Zusammenfassung

Am 3. August 2023 wurde ein MEV-Bot auf Arbitrum angegriffen, was zu einem Verlust von 800.000 US-Dollar führte. Die Ursache dieses Angriffs war die unzureichende Überprüfung von Benutzereingaben. Der Angreifer täuschte den "Arbitrage MEV Bot" (0x8db0ef) dazu, vom "Vault MEV Bot" (0xd61492) zu leihen und aktivierte so den Flash-Loan-Mechanismus. Gleichzeitig eignete sich der Angreifer, der sich als Flash-Loan-Anbieter ausgab, alle an den "Arbitrage MEV Bot" ausgeliehenen Vermögenswerte an und zog die Genehmigung vom "Vault MEV Bot" ein.

Angesichts der komplexen Interaktionen zwischen MEV-Bots und ihrer fehlenden Open-Source-Verifizierung ist es verwirrend, wie der Angreifer diesen aufwendigen Exploit-Pfad identifizierte und navigierte.

Auswahlgrund

Arbitrage MEV-Bots werden aufgrund ihrer nicht quelloffenen Natur oft als mysteriöse Raubtiere betrachtet. Das Verständnis der genauen Logik hinter diesen MEV-Bots kann schwierig sein. Die meisten von ihnen nutzen jedoch Flash-Loans, um die Auslastungsrate der Gelder zu maximieren, was Angreifern Möglichkeiten eröffnet. Der Hack des MEV-Bots 0xd61492 ist ein reales Beispiel für die Ausnutzung der Interaktion zwischen dem Bot und dem Flash-Loan-Anbieter.

Die interessanten Teile dieses Vorfalls sind:

- Erstens die Schwachstelle, die in den komplexen Callback-Funktionen der MEV-Bot-Module verborgen ist.

- Zweitens die Umgehung von Beschränkungen im Multi-Contract-MEV-Bot-System.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Nr. 10: ThirdWeb Incident: Inkompatibilität zwischen vertrauenswürdigen Modulen legt Schwachstelle offen

Zusammenfassung

Am 5. Dezember 2023 wurden die Smart Contracts von ThirdWeb als anfällig gemeldet. Das Problem ist ein Kompatibilitätsproblem zwischen den Standards ERC-2771 und Multicall. ERC-2771 definiert eine Schnittstelle zum Empfang von Meta-Transaktionen über einen vertrauenswürdigen Forwarder, während Multicall die Bündelung mehrerer Funktionsaufrufe in einer einzigen Transaktion ermöglicht. Die Schwachstelle tritt auf, wenn ein von einem vertrauenswürdigen Forwarder weitergeleiteter Aufruf die tatsächliche Aufruferadresse aus den Calldata abruft, die von einem Angreifer manipuliert werden kann. Obwohl jeder Standard für sich korrekt funktioniert, kann ihre gemeinsame Nutzung bestimmte Annahmen brechen und zu unerwarteten Sicherheitsproblemen führen.

Auswahlgrund

Sowohl die Standards ERC-2771 als auch Multicall werden in beliebten Entwicklungsbibliotheken wie OpenZeppelin und ThirdWeb implementiert. Entwickler vertrauen oft auf diese etablierten Codebasen und übersehen sie möglicherweise während der Code-Audits. Diese Nachlässigkeit kann zu neuen Sicherheitslücken führen, auch wenn die einzelnen Module nicht an sich fehlerhaft sind. Drittanbieterbibliotheken spielen eine entscheidende Rolle für die Softwaresicherheit, eine Tatsache, die oft übersehen wird.

🧐 Erfahren Sie mehr über die Ursache und die Angriffsschritte im Detail.

Fazit

In diesem Blogbeitrag haben wir zehn bedeutende Sicherheitsvorfälle aus dem Jahr 2023 umrissen. Wie das oft zitierte Sprichwort besagt: *"Was wir aus der Geschichte lernen, ist, dass wir nicht aus der Geschichte lernen." Dies bleibt schmerzlich relevant, insbesondere im Kontext von Sicherheitsvorfällen. Wir hoffen, dass dieser Blog zusammen mit den nachfolgenden Beiträgen es der Gemeinschaft ermöglicht, effektiver aus vergangenen Vorfällen zu lernen und ähnliche Fehler im kommenden Jahr zu vermeiden.

Als Anbieter von Full-Stack-Sicherheitsdiensten strebt BlockSec stets danach, die Gemeinschaft zu unterstützen. BlockSecs Ansatz zur Sicherheit von DeFi-Protokollen ist umfassend. Wir setzen modernste Auditing-Techniken, automatisierte Angriffsabwehrwerkzeuge und Management von Sicherheitsvorfällen ein. Dies positioniert uns als wichtigen Partner für Protokolle, die ihre Sicherheitslage stärken und die Vermögenswerte der Nutzer vor den sich entwickelnden Bedrohungen in der DeFi-Landschaft von 2024 schützen wollen.

Bleiben Sie dran für weitere Blogs in dieser Reihe.

Lesen Sie andere Artikel in dieser Reihe:

- Nr. 1: Ernte von MEV-Bots durch Ausnutzung von Schwachstellen im Flashbots Relay

- Nr. 2: Euler Finance Incident: Der größte Hack des Jahres 2023

- Nr. 3: KyberSwap Incident: Meisterhafte Ausnutzung von Rundungsfehlern mit extrem subtilen Berechnungen

- Nr. 4: Curve Incident: Compiler-Fehler erzeugt fehlerhaften Bytecode aus unbedenklichem Quellcode

- Nr. 5: Platypus Finance: Überleben von drei Angriffen mit Glück im Spiel

- Nr. 6: Hundred Finance Incident: Katalysator für die Welle präzisionsbedingter Exploits in anfälligen Fork-Protokollen

- Nr. 7: ParaSpace Incident: Ein Wettlauf gegen die Zeit, um den bisher kritischsten Angriff der Branche zu vereiteln

- Nr. 8: SushiSwap Incident: Ein Rettungsversuch führt zu einer Reihe von Nachahmungsangriffen

- Nr. 9: MEV Bot 0xd61492: Vom Jäger zum Gejagten im Flash-Loan-Exploit

- Nr. 10: ThirdWeb Incident: Inkompatibilität zwischen vertrauenswürdigen Modulen legt Schwachstelle offen