Am 5. Januar unterbreitete ein Angreifer einen bösartigen Vorschlag bei LootDAO, um 477 Ether (im Wert von 1,2 Millionen USD) aus dem Projekt abzuziehen, falls der Vorschlag angenommen werden könnte. Phalcon erkannte den Vorschlag und informierte umgehend die Loot-Community. Die Community ergriff Maßnahmen, stimmte gegen den Vorschlag und reichte dann einen neuen Vorschlag ein, um die Gelder auf eine sichere Wallet zu verschieben und weitere Verluste zu verhindern. Mit Hilfe der präzisen Angriffserkennungsfähigkeiten von Phalcon wurden 1,2 Millionen USD gerettet.

Hauptzeitachse

-

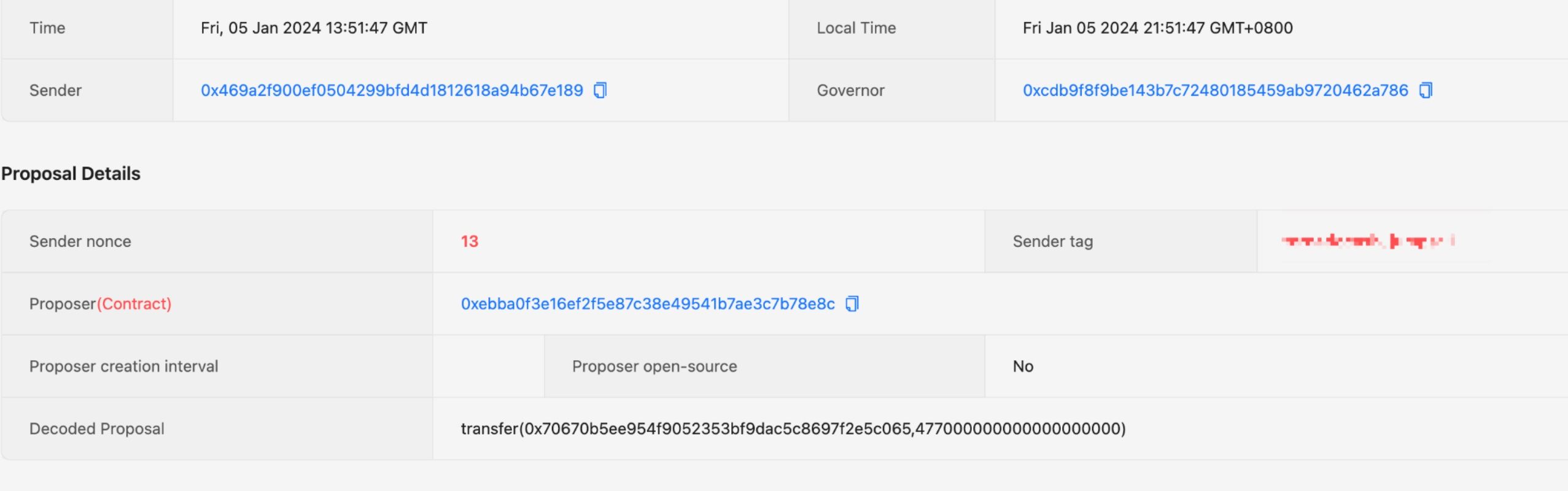

2024-01-05 13:51:47 (UTC) Phalcon erkannte, dass ein Angreifer mit der Adresse 0x469a2f900ef0504299bfd4d1812618a94b67e189 einen Vorschlag unterbreitete, um die 477 Ether in LootDAO abzuziehen. Wir versuchten, das Projekt über verschiedene Kanäle zu kontaktieren.

-

2024-01-05 14:48:00 (UTC) Wir beschlossen, eine Warnung auf Twitter zu veröffentlichen, da die Warnung die Loot-Community auf diese Bedrohung aufmerksam machen und sie dazu bewegen könnte, gegen den bösartigen Vorschlag zu stimmen.

-

2024-01-05 15:42:00 (UTC) Ein Krisenstab wurde mit BlockSec und Kernbeiträgern des Loot-Projekts eingerichtet. Es wurden Maßnahmen zur Abmilderung der aktuellen und zukünftigen Bedrohungen entwickelt.

-

2024-01-10 05:02:35 (UTC) Der bösartige Vorschlag wurde nicht angenommen, und der Hack wurde blockiert.

Details

Unser Phalcon-System überwacht aktiv Transaktionen und meldet bösartige. Kunden von Phalcon können auch automatische Aktionen konfigurieren, um auf bösartige Transaktionen zu reagieren. Bitte werfen Sie einen Blick auf unsere Artikel (Link1 | Link2 | Link3), wie unser System Millionen von Nutzerassets retten kann.

Die Angriffstransaktion

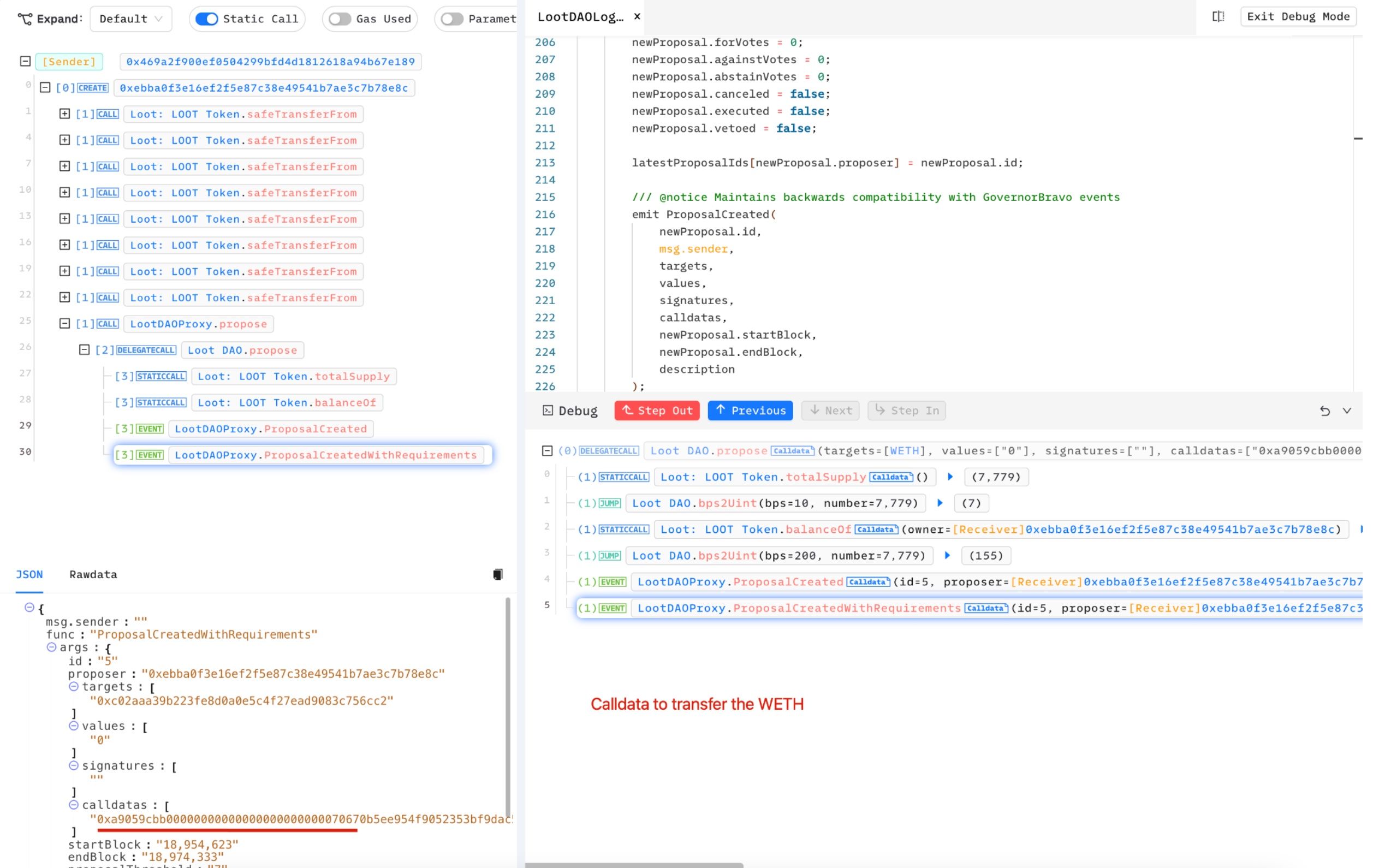

Am 5. Januar meldete unser System eine Angriffstransaktion, bei der es sich um einen Vorschlag handelte, der beim Loot-Projekt eingereicht wurde. Wenn der Vorschlag angenommen worden wäre, hätte er die 477 Ether direkt vom LootDAOExecutor-Vertrag (0x8cFDF9E9f7EA8c0871025318407A6f1Fbc5d5a18) an die Adresse 0x70670b5ee954f9052353bf9dac5c8697f2e5c065 übertragen. Damit dieser Vorschlag angenommen werden konnte, waren mindestens 155 Ja-Stimmen erforderlich, und die Anzahl der Ja-Stimmen musste größer sein als die Anzahl der Nein-Stimmen.

Die Schwachstelle im Vertrag

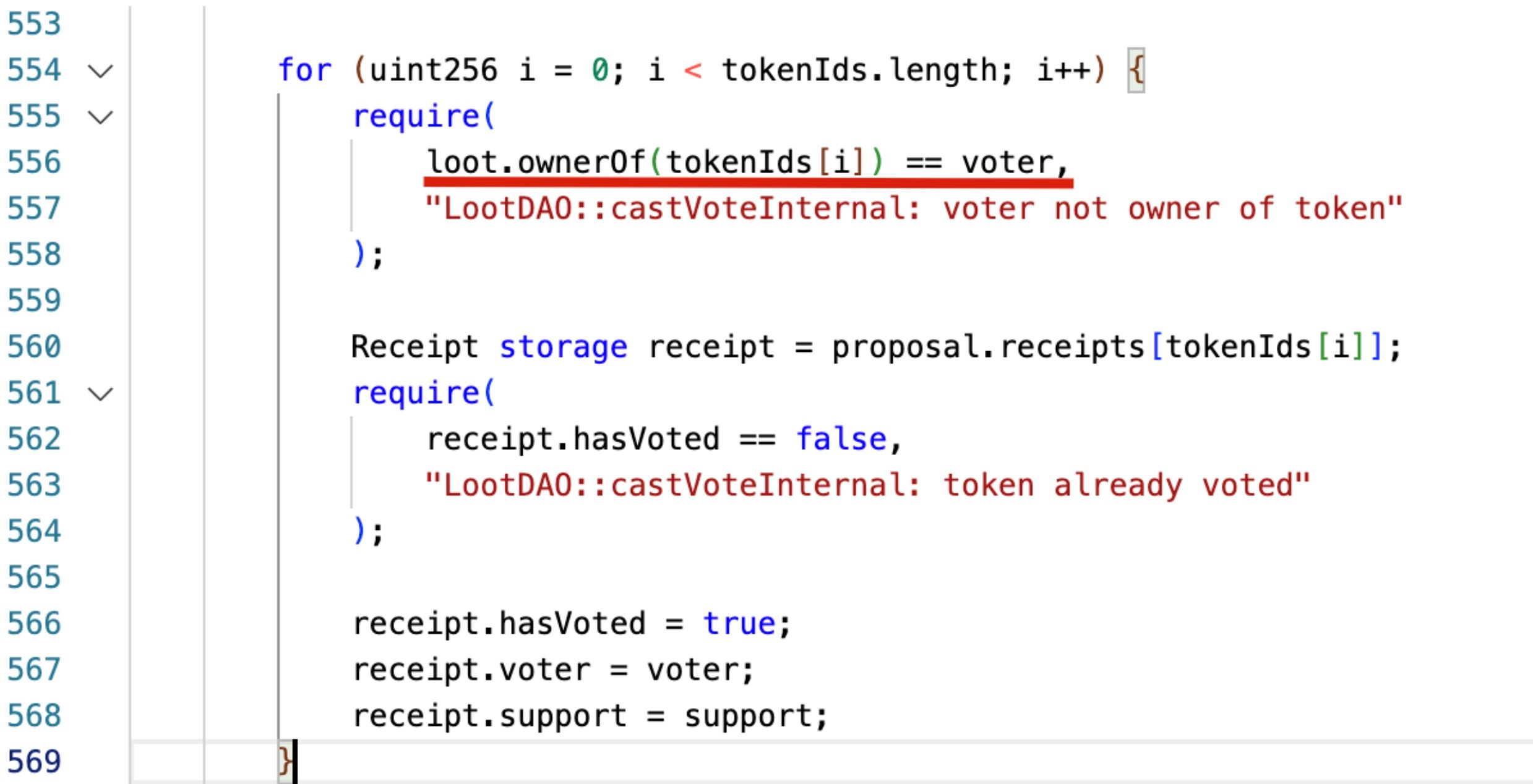

Wir stellten weiter fest, dass es Probleme im LootDAO-Smart-Contract gab. Insbesondere basiert die Stimmenzahl auf der Anzahl der vom Nutzer gehaltenen Token, und es gibt keine Sperre für die abgestimmten Token.

In diesem Fall konnte der Angreifer Loot von NFTX leihen, abstimmen, es an NFTX zurückgeben und dann wieder andere Loot leihen. Da es keine Sperre für den zur Abstimmung verwendeten Loot gibt, konnte der Angreifer dies in einer Transaktion tun (in der letzten Minute vor Ende der Abstimmungsfrist).

Wie man abhilft

Um das Problem zu lösen, war der direkteste Weg, den Vorschlag scheitern zu lassen. Aufgrund des Problems im Vertrag musste die Community sicherstellen, dass keine Liquidität in NFTX vorhanden war, damit der Angreifer keine große Menge Loot leihen konnte, um abzustimmen. Der Angreifer konnte sich jedoch mit anderen Haltern zusammenschließen, um den Vorschlag durchzubringen. Daher war die beste Strategie, Loot-Halter zu bitten, so schnell wie möglich abzustimmen.

Der Angreifer konnte jedoch erneut neue bösartige Vorschläge erstellen. Um sich dagegen zu schützen, entschied die Community, einen neuen Vorschlag einzureichen, um die Gelder in LootDAOExecutor auf eine sichere Wallet zu verschieben.

Dank der Bemühungen der Community erhielt der Angreifer nicht genügend Stimmen, um den Vorschlag anzunehmen, und die 477 Ether im Vertrag wurden gerettet. Außerdem läuft der Vorschlag zur Verschiebung der Gelder auf eine sichere Wallet.

Zusammenfassung

Wir freuen uns, dass unser Phalcon-Produkt nach den Erfolgsgeschichten mehrerer Projekte erneut Werte für die Community gerettet hat.

Wenn Protokolle jedoch das Phalcon-System von Anfang an einführen würden, würden sie Echtzeitwarnungen erhalten und, was noch wichtiger ist, automatische Aktionen zum Schutz der Protokolle ausführen, wie wir in den Fällen Radiant, Gamma und Telecoin besprochen haben.

Arbeiten Sie mit BlockSec für Full-Stack-Sicherheit zusammen

Im Bereich DeFi ist Sicherheit vielschichtig und entwickelt sich ständig weiter. Durch die Zusammenarbeit mit BlockSec und die Integration von Phalcon in Ihr Protokoll erschließen Sie eine Reihe von Full-Stack-Sicherheitsdiensten, die alle Ihre Sicherheitsanforderungen abdecken.

So profitieren Sie.

-

Experten-Code-Audits: Die erstklassigen Code-Audit-Dienste von BlockSec bieten eine fortlaufende Überprüfung, während sich Ihr Protokoll weiterentwickelt, und stellen sicher, dass die Sicherheit mit der Entwicklung Schritt hält.

-

Maßgeschneiderte Sicherheitsregeln: Basierend auf unseren Erkenntnissen aus detaillierten Audits konfigurieren wir Phalcon mit Sicherheitsregeln, die speziell für Ihr Protokoll erstellt wurden. Dies bedeutet besseren Schutz, ohne dass Sie sich mit verschiedenen Unternehmen für unterschiedliche Dienste befassen müssen, was Ihnen Zeit und Geld spart.

-

Schnelle Reaktion auf Schwachstellen: Mit der Expertise von BlockSec bei der Identifizierung von Grundursachen können wir Schwachstellen schnell identifizieren und einen dedizierten Krisenstab für eine sofortige und wirksame Abhilfe einrichten.

Die Wahl von BlockSec bedeutet die Entscheidung für eine robuste, integrierte Sicherheitslösung. Sie erhalten nicht nur ein Werkzeug, sondern einen Partner, der sich dafür einsetzt, die Integrität Ihres Protokolls und die Vermögenswerte Ihrer Benutzer auf Schritt und Tritt zu schützen.

Kontaktieren Sie uns unter: [email protected] für weitere Informationen.

Weitere Erfolgsgeschichten von Phalcon ansehen

- Paraspace-Angriff blockiert: Der wichtigste Block der Branche, der 5.000.000 US-Dollar rettete

- HomeCoin-Angriff blockiert: Die erste erfolgreiche Blockierungsgeschichte der Branche

- Saddle Finance-Angriff blockiert: Die erste einflussreiche Blockierung der Branche zur Rettung von 3.800.000 US-Dollar

- TransitSwap-Angriff blockiert: Die erste "Hack-Zurück"-Aktion der Branche zur Rettung von 300.000 US-Dollar

- Platypus-Angriff blockiert: Die erste Gegen-Exploitation eines Hacker-Vertrags der Branche