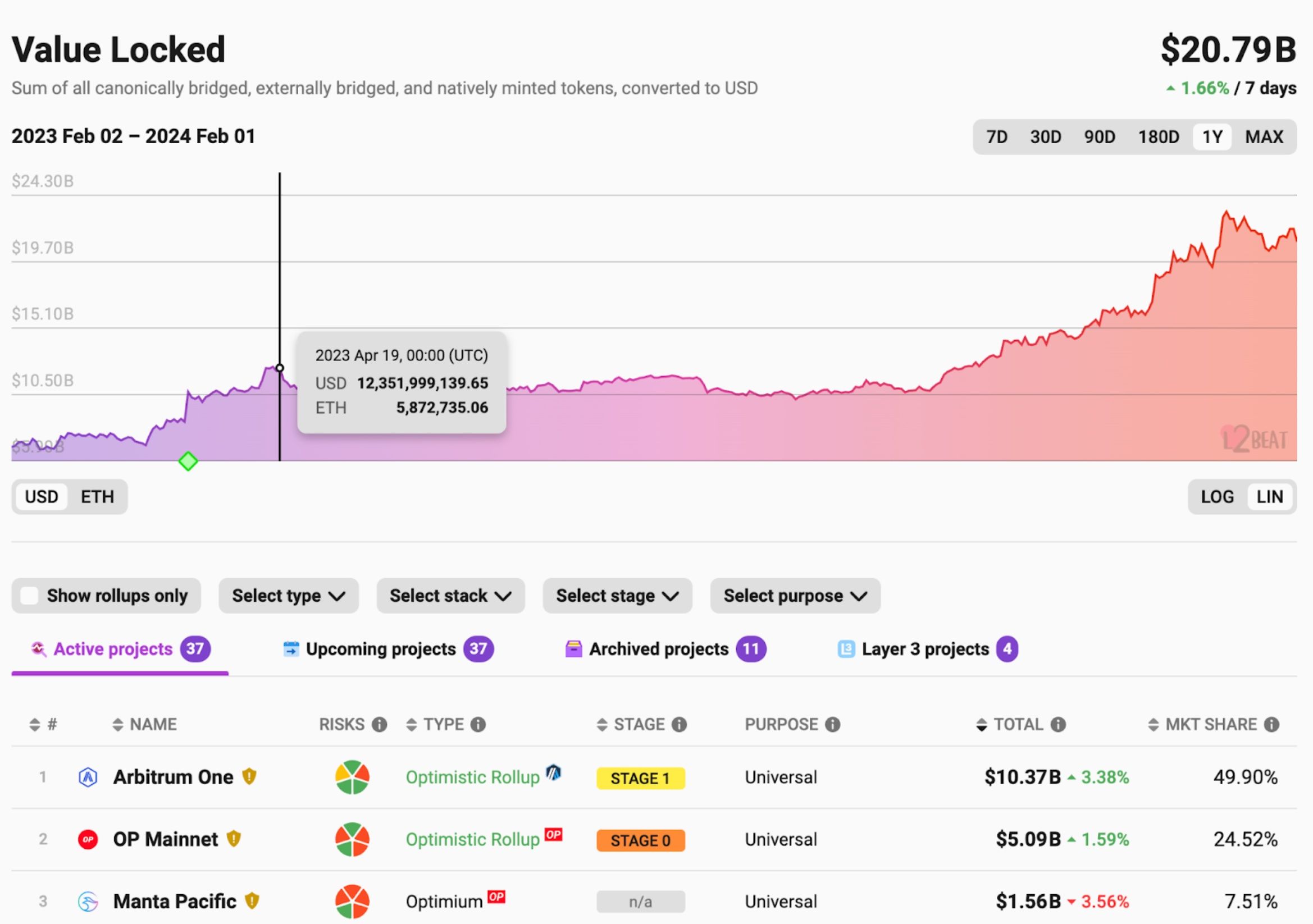

L2-Lösungen erfreuen sich in jüngster Zeit im Blockchain-Bereich großer Beliebtheit, um das Skalierbarkeitsproblem von Blockchains zu lösen. Mit L2-Lösungen können Anwendungen sogar ihre eigenen Ketten entwickeln, sogenannte App-Chains, um hochfrequente Transaktionen abzuwickeln. Laut den Daten von L2beat gibt es 37 aktive Projekte und der TVL (Stand: 1. Februar 2024) liegt bei 20,79 Milliarden US-Dollar.

Angesichts der Popularität der L2-Blockchains haben wir jedoch einige Sicherheitsherausforderungen identifiziert, die angegangen werden müssen. Dazu gehören Fragen wie die Sicherheit privater Schlüssel, die Absicherung von Cross-Chain- und Top-Protokoll-Transaktionen sowie die Bereitstellung einer sicheren Entwicklungsinfrastruktur für Entwickler.

In diesem Blog werden wir diese Herausforderungen zunächst systematisch beleuchten und anschließend unsere Lösungen vorstellen.

Warum L2

Warum benötigen wir L2-Blockchains? Wir glauben, dass es dafür unterschiedliche Gründe aus technischer und finanzieller Sicht gibt.

Technische Perspektive

Die Motivation hinter L2-Blockchains besteht darin, das Skalierbarkeitsproblem von L1-Blockchains zu lösen. Der Grundgedanke ist, dass Transaktionen nicht mehr alle auf L1-Ketten übermittelt werden müssen (die aufgrund von Blockgröße und Konsensmechanismen bereits überlastet sind), sondern auf einer separaten Kette (der sogenannten L2-Kette) ausgeführt werden können. Nur die Zusammenfassung der Zustandsänderungen wird an die L1-Kette übermittelt, wie in der folgenden Abbildung von Chainlink dargestellt.

Bildquelle: ChainLink

Bildquelle: ChainLink

Finanzielle Perspektive

Eine weitere Motivation ergibt sich aus finanzieller Sicht, nämlich der Aufbau eines Ökosystems auf einer neuen App-Chain. Dies kann Anwendungen mehrere Vorteile bieten:

-

Erstens kann die App-Chain eine schnellere Transaktionsverarbeitung und einen geringeren Gas-Verbrauch aufweisen, um Nutzerkosten zu sparen und die Benutzerfreundlichkeit zu verbessern. Dies kann zu einem gesteigerten wirtschaftlichen Wachstum für die App-Chain führen.

-

Zweitens kann die Kette maßgeschneiderte Anreizmechanismen für Entwickler und Geschäftspartner bieten. Sie können beispielsweise Gas-Gebühren mit ihnen teilen oder sogar neue Märkte wie Transaktionsauktionen darauf etablieren.

-

Drittens kann die Kette durch den Aufbau eines Ökosystems mehr Geschäftspartner einladen, diesem System beizutreten und Anforderungen zu erfüllen, die auf der L1-Blockchain nicht erfüllt werden können (oder zu teuer sind).

Natürlich bezogen sich unsere bisherigen Ausführungen auf L2-Ketten, die auf Ethereum basieren. Wir sehen auch einige L2-Lösungen, die als BTC-L2 bezeichnet werden. Wir werden diese hier nicht im Detail erläutern, aber wir beobachten, dass einige von ihnen die Liquidität des BTC-Netzwerks (einschließlich BTC und anderer Token wie NFTs und Inscriptions) nutzen und diese auf eine EVM-kompatible Kette übertragen.

Sicherheitsanforderungen & Herausforderungen

Wir sind der Meinung, dass es eine Reihe von Sicherheitsherausforderungen gibt, die von L2-Blockchain-Betreibern berücksichtigt werden müssen. Dies ist umso wichtiger, da sich L2-Blockchains zu schnell entwickelt haben, sodass die zugrunde liegende Infrastruktur, die Betriebserfahrung und das Sicherheitswissen der L2-Betreiber oft noch hinterherhinken. Dies kann dem gesamten Ökosystem einer jeden L2-Kette schaden.

-

Erstens sollte die L2-Kette selbst ein gutes Verständnis der Sicherheit der Top-Protokolle innerhalb der Kette haben, insbesondere bei App-Chains, bei denen der Großteil des TVL von nur wenigen Protokollen stammt. Dies erfordert die Fähigkeit, verdächtige und böswillige Smart Contracts sowie Transaktionen in Echtzeit zu erkennen und sofort Maßnahmen zu ergreifen. Ein Verfahren für die Reaktion auf Sicherheitsvorfälle sollte etabliert werden, um Angriffe effektiv zu bewältigen.

-

Zweitens sollte eine Architektur zur Sicherung der von L2-Ketten verwendeten privaten Schlüssel eingesetzt werden. Im OP-Rollup-Stack beispielsweise wird der Sequencer zum Signieren von Blöcken auf L2 verwendet, und der Batcher veröffentlicht Transaktionen auf L1. Wenn diese kritischen privaten Schlüssel geleakt werden, ist die gesamte Sicherheit der L2-Ketten gefährdet.

-

Drittens sollten Sicherheitstools oder Frameworks speziell für die Kette entwickelt werden. Beispielsweise müssen Tools zur Analyse verdächtiger Transaktionen und zur Durchführung von Sicherheitstests bereitgestellt werden. Sicherheitsforscher aus der Community können diese Tools nutzen, um Transaktionen schnell zu analysieren und deren Auswirkungen auf die Sicherheit zu verstehen.

-

Zu guter Letzt sollte auch die Sicherheit der zugrunde liegenden Cloud-Infrastruktur für die L2-Ketten berücksichtigt werden. L2-Knoten können beispielsweise durch DDoS-Angriffe lahmgelegt werden, und Zugriffstoken für die Cloud-Infrastruktur könnten auf verschiedene Weise geleakt werden, etwa durch Social-Engineering-Angriffe. Schutzmaßnahmen und Sicherheitsrichtlinien sollten im Voraus vorbereitet werden.

Unsere Lösung

Als Full-Stack-Sicherheitsanbieter kann BlockSec ein tiefgreifender Sicherheitspartner sein und dabei helfen, L2-Blockchains durch unsere Dienste und Tools abzusichern.

-

Hochwertiges Audit von Sicherheitscode. BlockSec bietet sorgfältige Code-Auditing-Dienste für DeFi-Protokolle an. Durch den Einsatz von statischen Analysetools, dynamischem Fuzzing und differenziellen Test-Frameworks, die von akademischer Forschung gestützt werden, decken unsere Code-Audits sowohl Protokolle als auch die zugrunde liegende EVM-Ausführungs-Engine ab. Wir haben bereits mehrere Schwachstellen in Blockchain-Ausführungs-Engines (EVM und RBPF) entdeckt und dafür mehr als 1 Million USD als Belohnung erhalten.

-

Monitoring und Blockierung von Angriffs-Transaktionen. Mit kampferprobten Techniken kann BlockSec Phalcon L2 dabei unterstützen, Angriffs-Transaktionen zu überwachen, einschließlich direkter Transaktionen auf L2 sowie Cross-Chain-Transaktionen von L1. Darüber hinaus können wir helfen, über Token-Bridges übertragene Assets von anderen L1/L2-Ketten abzusichern, etwa bei LayerZero oder Celer. Zudem kann eine proaktivere Lösung zum Blockieren von Angriffs-Transaktionen tief in L2-Ketten integriert werden (kontaktieren Sie uns für weitere Informationen hierzu).

-

Eine hardwarebasierte Lösung zur Sicherung privater Schlüssel. Wir bieten Dienste an, um private Schlüssel zu generieren, zu verwalten und Transaktionen in sicherer Hardware zu signieren. Dies vereint alle Vorteile einer Hot Wallet mit der Sicherheit einer Cold Wallet. Es ermöglicht das sichere Signieren von Transaktionen mit der Erweiterbarkeit, bei Bedarf weitere Algorithmen zu unterstützen. Es ist flexibler, effizienter und praxisorientierter als andere Lösungen wie MPC oder HSM.

-

Sicherheits-Entwicklungstools und -plattformen. Der Phalcon Explorer ist ein Standard-Analysetool für die Sicherheits-Community, um Angriffs-Transaktionen zu analysieren und die Grundursache zu verstehen. Es wurde von der Community bereits dazu genutzt, hunderte von Sicherheitsvorfällen zu analysieren. Phalcon Fork ist eine Plattform, mit der Sicherheitstests auf einem geforkten Netzwerk mit gespiegelten Zuständen durchgeführt werden können. Zögern Sie nicht, uns zu kontaktieren, um Ihre L2-Ketten mit unseren Tools zu unterstützen.

-

Reaktion auf Sicherheitsvorfälle. BlockSec ist stets einer der schnellsten (wenn nicht der erste) Sicherheitsanbieter, der die Grundursachen von Angriffen und Schwachstellen bei DeFi-Hacks identifiziert. Wir können Protokollen dabei helfen, Sicherheitspatches zu überprüfen (Telcoin), White-Hat-Rettungsaktionen von Geldern durchzuführen [z. B. AnySwap, TransitSwap, Paraspace, Loot], den Geldfluss von Hackern zu verfolgen und die Identität des Hopeland-Angreifers zu bestimmen.

Zusammenfassung

Die Verbreitung der L2-Blockchain schafft Chancen, birgt aber auch ernsthafte Sicherheitsherausforderungen. Unsere Sicherheitslösungen können L2-Blockchains dabei helfen, Code zu prüfen, Hacks zu erkennen und zu blockieren, private Schlüssel zu sichern, Sicherheits-Entwicklungstools bereitzustellen und Sicherheitsvorfälle zu lösen.

Handeln Sie noch heute und kontaktieren Sie uns ([email protected]), um Ihre L2-Ketten abzusichern und das Vertrauen Ihrer Nutzer zu gewinnen!