本研究已被首屈一指的计算机科学会议 SIGMETRICS 2025 接受,我们的数据集已在 https://github.com/blocksecteam/phishing_contract_sigmetrics25 开源。

自去中心化金融(DeFi)兴起以来,区块链领域吸引了大量的资本和用户投资。然而,这种增长伴随着网络钓鱼攻击的激增,导致用户遭受巨大损失。为了逃避检测,诈骗者不再仅仅依赖外部拥有账户(EOAs),而是转向部署智能合约。在本文中,我们展示了我们关于钓鱼合约的最新研究,并说明我们的及时、全面和准确的钓鱼情报如何帮助加密项目保护用户资金并保持合规性,从而增强整体区块链安全性。

钓鱼攻击的演变:从 EOA 到恶意智能合约

传统上,诈骗者会诱骗用户签署将 ETH 或代币直接发送到其 EOA 的交易。但这种策略很容易被发现:MetaMask 和 Coinbase 等钱包现在会警告用户不要将资金发送到已知的恶意 EOA。这种意识的提高促使攻击者进行创新,导致钓鱼合约的泛滥。

作为回应,诈骗者现在使用钓鱼合约来模仿合法项目的行为并混淆意图。受害者被诱骗签署与恶意合约交互的交易,而不是直接将资产转移到攻击者的 EOA,从而在不知不觉中交出其代币的控制权。这种新的攻击向量对 DeFi 安全构成了重大挑战。

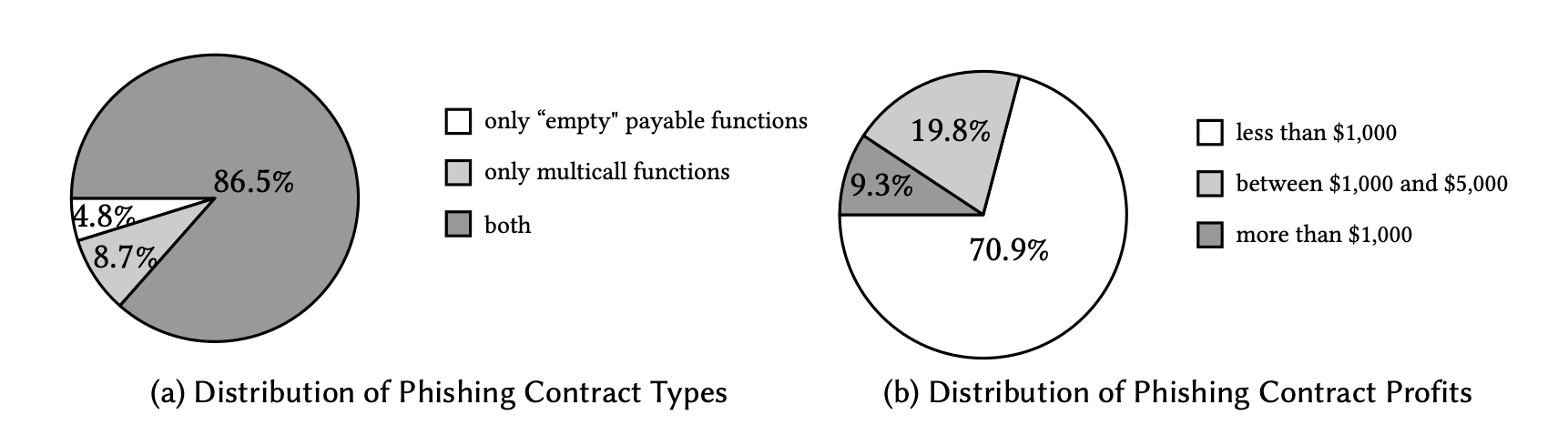

这些钓鱼合约通常包含:

- **欺骗性的可支付函数:**这些函数被命名为“Claim”或“SecurityUpdate”,诱骗用户直接将 ETH 发送给攻击者的合约。

- **Multicall 函数:**这些函数设计用于将多个代币转移打包到单个交易中——非常适合在用户在不知情的情况下授予批准后耗尽 ERC20 代币或 NFT。这是加密诈骗中的常见策略。

BlockSec 的研究:检测和分析钓鱼合约

本研究专注于以太坊上的钓鱼合约。为了实现大规模钓鱼合约检测,我们设计了一个系统,该系统可以从合约字节码中提取可疑函数选择器,模拟交易并分析结果。通过这种方法,我们识别了在 2022 年 12 月 29 日至 2025 年 1 月 1 日期间部署的 37,654 个钓鱼合约。这份广泛的数据集对于理解智能合约安全威胁的格局至关重要。

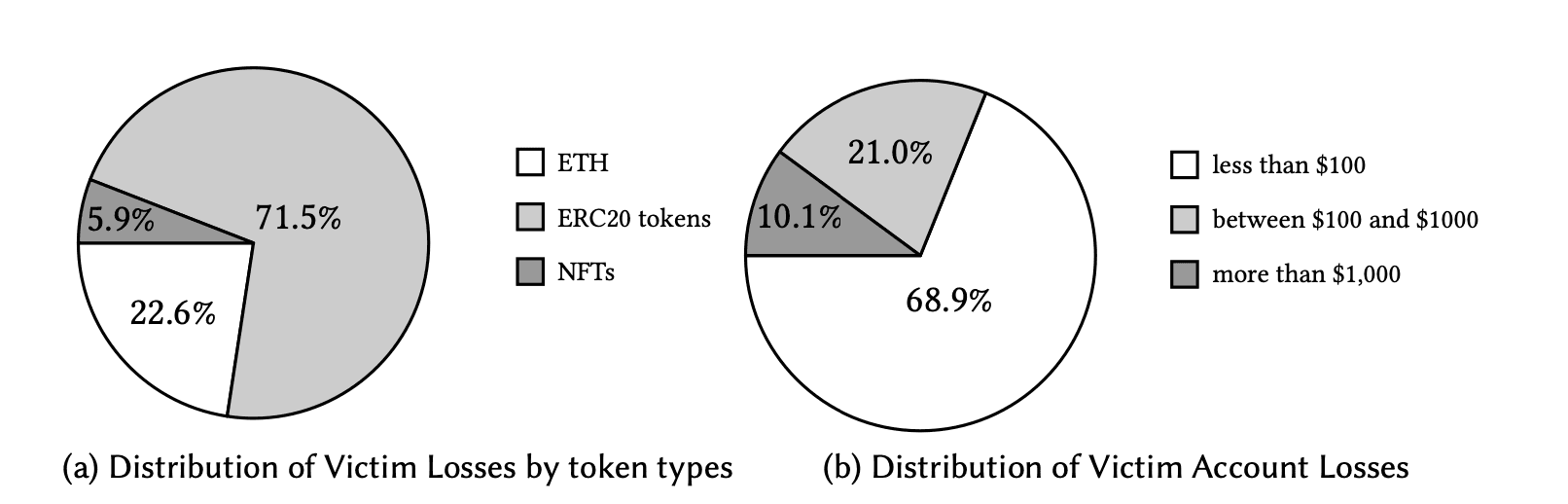

财务影响:用户损失分布

钓鱼合约已导致用户遭受巨额损失。从 2022 年 12 月 29 日到 2025 年 1 月 8 日,我们发现了 211,319 笔钓鱼交易,影响了 171,984 名受害者,总损失达到 1.907 亿美元。值得注意的是,89.9% 的受害者损失不到 1,000 美元。许多用户因未撤销的代币批准或反复签署恶意交易而多次落入钓鱼计划。其中,经验较少的 Web3 用户尤其容易受到这些加密诈骗的影响。

了解攻击者:钓鱼合约和部署者分布

大多数钓鱼合约(86.5%)同时具有“空”的可支付函数和 multicall 函数,以针对各种代币类型。70.9% 的合约收入不到 1,000 美元,96.2% 的合约活动不到一天。诈骗者会快速部署新合约以绕过账户标签机制,这凸显了对实时威胁情报的需求。

我们的研究进一步揭示了对攻击者本身的深刻见解。九个账户部署了所有钓鱼合约的 91.1%。诈骗者经常使用从受害者那里窃取的代币来资助新钓鱼合约的部署。值得注意的是,这九个主要部署者中有八个显示出资金流连接,表明他们作为一个协调的钓鱼团伙运作。他们共同部署了所有钓鱼合约的 85.7%,这表明许多这些区块链安全事件背后是一个高度有组织的犯罪企业。

缓解策略:防御钓鱼合约

我们的工作揭示了以太坊上钓鱼合约的普遍存在以及它们给用户造成的重大损失。因此,我们提出了切实有效的策略来保护用户免受这些威胁,并增强整体区块链安全性。

用户可以做些什么来保护自己

从用户角度来看,保持警惕是在防范加密诈骗的关键。在访问去中心化应用程序并请求服务时,用户应仔细检查网站,包括 URL、主页、子链接、Twitter 和 Discord 链接。在签署交易之前,用户应仔细审查交易详情,包括账户和函数调用参数。此外,他们可以验证 Etherscan 上的地址标签,以确定其是否为官方账户。对于未经请求的优惠或批准请求,要始终保持警惕。

服务提供商可以做什么:利用先进的威胁情报

服务提供商——包括 CEX、DEX、钱包、PayFi 平台、稳定币和桥梁——应积极维护和更新钓鱼网站和账户列表,以保护用户免受潜在威胁。当确定某些账户在其平台上部署钓鱼合约时,这些提供商应限制或拒绝其服务访问。然而,区块链固有的匿名性以及链上交互的复杂性——尤其是在跨链活动中——给机构进行有效风险评估和确保 DeFi 安全带来了重大挑战。

为了应对这些挑战,BlockSec 已将这些研究成果整合到 Phalcon Compliance APP 中。该平台利用了一个拥有超过 4 亿个地址标签的庞大实时数据库、无限的交易跳数追踪以及由 AI 驱动的行为分析引擎。凭借这些功能,该 APP 使机构能够快速识别钓鱼地址和与之交互的可疑实体,提供关键的链上取证。

除了钓鱼地址之外,Phalcon Compliance APP 还检测其他风险实体,例如攻击者、受制裁实体、混币器、洗钱者和暗网,以及高频交易、大额转账和中转地址等可疑行为。当检测到非法活动时,APP 会通过七种不同的渠道及时通知机构,确保它们能够立即响应。此外,该 APP 还提供一系列功能,包括任务委派、添加评论、黑名单以及一键生成可疑交易报告(STR)。总之,这些工具提供了一个全面的解决方案,用于识别和减轻风险,同时简化合规性工作流程并增强 Web3 安全性。