在迷雾笼罩、黑暗笼罩的森林中,

每一个灵魂都笼罩着一种难以言喻的不祥预感。

未知的恐惧随风沙沙作响,

仿佛一股不可预见的黑暗力量随时可能降临。

在这看似无边无际的黑暗中,

隐藏着一种被称为 Phalcon 的神秘力量。

在巨龙完全展开翅膀之前,

它敏锐地感知到逼近的阴影,

激活一种神秘而强大的能量

在巨龙猛扑之前彻底阻止其凶猛的攻击。

现在,我们将这份神秘的力量传授给你。

当你调用这种力量时,你会发现自己感知异常敏锐,

能够感知并抵御尚未出现的威胁。

更重要的是,这种力量还会赋予你勇气,

让你能够冷静无畏地面对挑战。

BlockSec Phalcon 虚拟体验之旅

Phalcon 是 BlockSec 开发的一个监控和阻止黑客攻击的安全平台。该系统检测可疑交易,即时警报用户,并采取自动措施进行响应。它协助协议团队、交易员、LP、DAO 组织、交易所和基金经理保护协议和数字资产。

Phalcon 以 SaaS 平台的形式开发,但我们的目标是提高其透明度,以便更多用户在订阅前了解 Phalcon 的基本原理和操作流程。这促成了“Phalcon 虚拟体验之旅系统”的创建。

无论您是否考虑订阅,或者只是好奇,都欢迎您参与此次虚拟体验。体验世界上唯一一个能够自动阻止黑客攻击的平台所拥有的强大功能!

欢迎来到“战场”

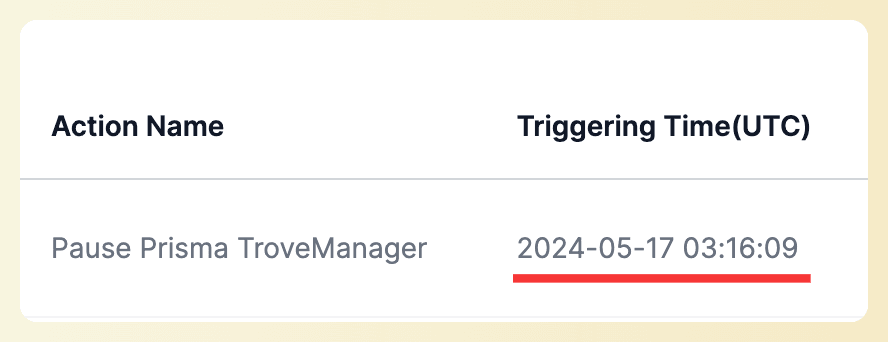

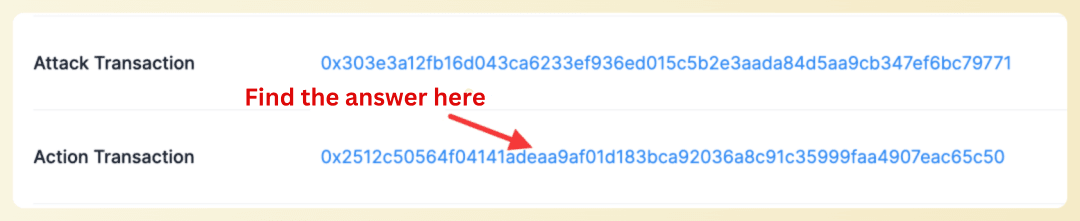

这是一起真实攻击事件,造成了 1160 万美元的损失(更多攻击事件待解锁……)。

选择你的玩家角色

-

您可以选择成为协议团队,在攻击发生时紧急暂停协议。

-

或者,您可以选择成为流动性提供者 (LP),在攻击期间紧急从协议中撤出资金。

开始冒险吧! 在这次虚拟体验中:

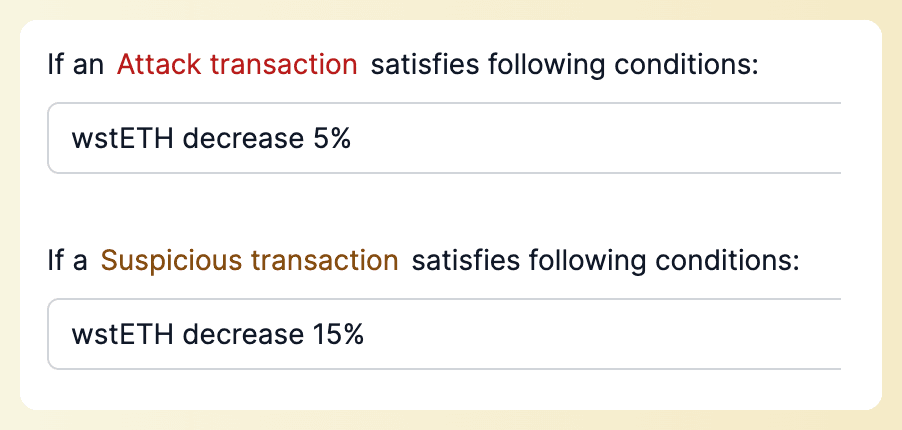

🌟 有了 Phalcon 在岗,攻击和可疑交易将无处遁形。

🌟 Phalcon 在攻击尚未在区块链上执行之前,就会主动发现并阻止它们。让我们见证 Mempool 监控的力量。

🌟 凭借其多样化的监控规则,Phalcon 提供了多种战术方法来保护您的协议和资产。

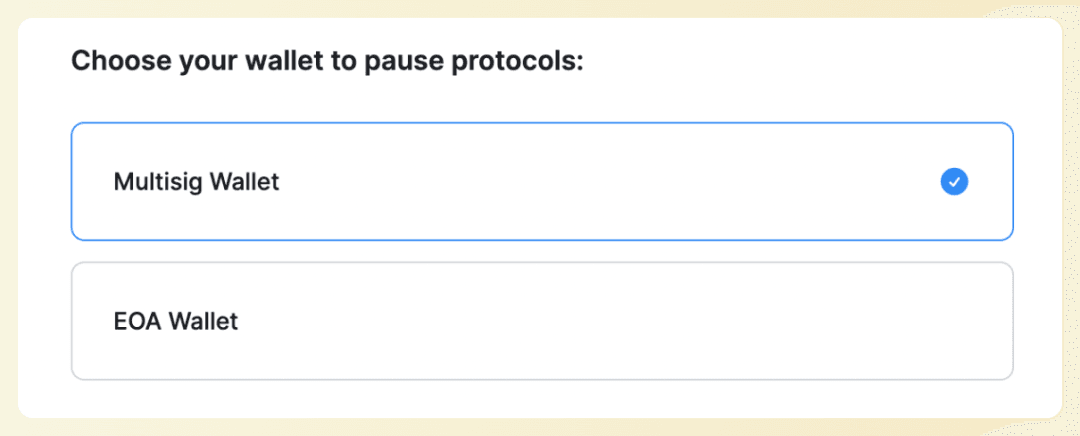

🌟 支持多签钱包和 EOA 钱包。

🌟 无需编码,对初学者友好!

只需单击几下,即可选择并设置监控和响应规则。

在设置了监控规则和响应操作后,我们欢迎一场真正的对决!

🌟 Phalcon 虚拟体验提供对真实黑客攻击的精确回放,准确重现真实场景。

面对迫在眉睫的黑客攻击,Phalcon 将如何应对?

跳出固有思维!立即发起交易,阻止黑客的攻击。😎

您通过 Phalcon 发起的这项交易是如何挽救价值 1160 万美元的资产的?

点击此处,自由探索 Phalcon 虚拟体验之旅

亲身揭开答案!

关于 Phalcon

Phalcon 是 BlockSec 开发的一个监控和阻止黑客攻击的安全平台。该系统检测可疑交易,即时警报用户,并采取自动措施进行响应。

-

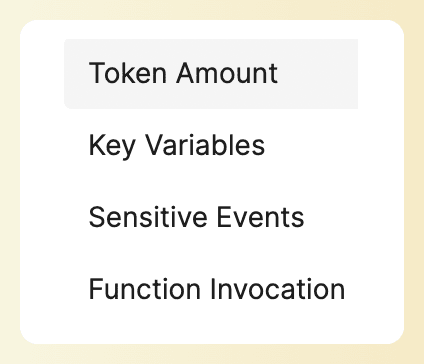

早期精确的攻击监控:Phalcon 的检测引擎会扫描每一个内存池和链上交易,以发现恶意提案和合约,以及其他潜在威胁。它利用 DeFi 语义和人工智能算法,将误报率降至最低。

-

运营风险监控:除了监控恶意活动外,该系统还密切关注管理员密钥、角色授予和关键变量的变化。这使得能够及时检测到私钥泄露、权限变更和其他安全风险。

-

带有定制化操作的自动化攻击阻止:当交易满足触发条件时,Phalcon 会在区块时间内启动自动化操作(支持多签钱包)。它提供标准的响应操作模板,用户也可以选择定制操作。

-

低代码配置:轻松监控交易、函数、事件和变量,利用各种预设监控模板。无需编码即可轻松设置监控规则和响应操作。

支持工具:Phalcon Explorer

Phalcon Explorer 是 Phalcon 平台的支撑工具。这个强大的交易浏览器专为 DeFi 社区设计。它提供关于调用流程、余额变化和交易资金流的全面数据,并支持交易模拟。这有助于开发人员、安全研究人员和交易员更直观地理解交易。

相关阅读