2024年,Solana 已成为最受欢迎的区块链之一。其闪电般的速度和低廉的费用提供了卓越的用户体验,而其高吞吐量和低延迟使其成为去中心化应用程序的首选平台。

BlockSec 很高兴地宣布,Phalcon Explorer 现在全面支持 Solana!

与其它 Solana 浏览器相比,Phalcon Explorer 提供:

对于普通用户,它通过以下方式使 Solana 交易更容易理解:

- 阐明账户关系,显示账户持有者持有的代币和变化

- 提供有用的功能,如 MEV 交易标记和地址标签

对于开发人员,它通过以下方式提供了对函数调用关系的清晰全面的视图:

- 显示更准确的函数调用层次结构,语义化地呈现结果,并使用最高的屏幕效率来显示信息

🧐 让我们以此交易为例,看看 Phalcon Explorer 带来的优势。

简化的账户关系和代币变化

与其他区块链网络相比,Solana 拥有独特的“代币账户”设计。例如,如果 Monica 想转账 USDT 给 Mike,将涉及四个账户:

- A(Monica 的账户)

- B(Mike 的账户)

- C(Monica 的 USDT 账户)

- D(Mike 的 USDT 账户)

让我们通过余额变化和资金流向来说明这一点。

余额变化

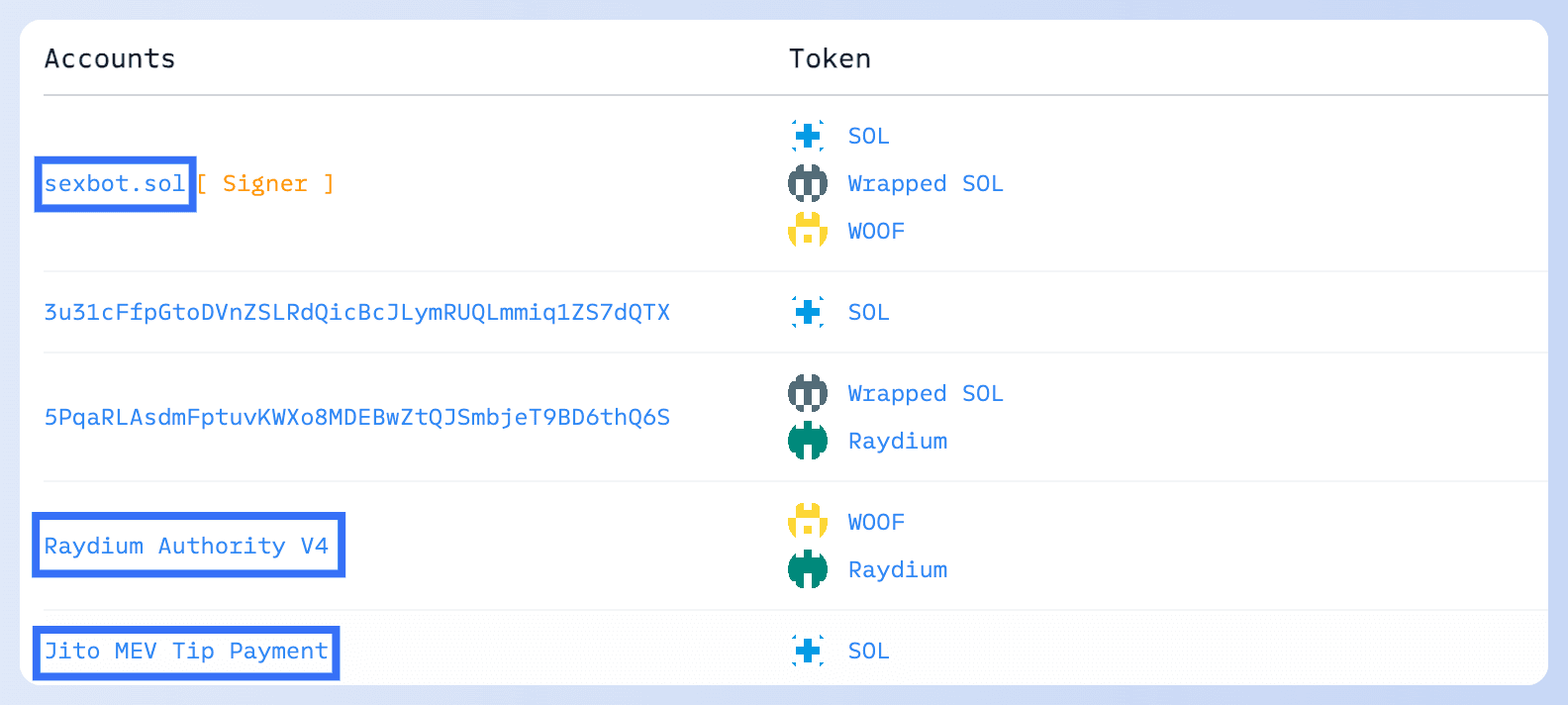

以余额变化为例,Phalcon Explorer 会自动梳理多个账户之间的关系,识别出账户 A 和 C、B 和 D 之间的内在联系。它消除了代币账户的概念,仅显示交易中两个主要实体 A 和 B 的 USDT 变化。

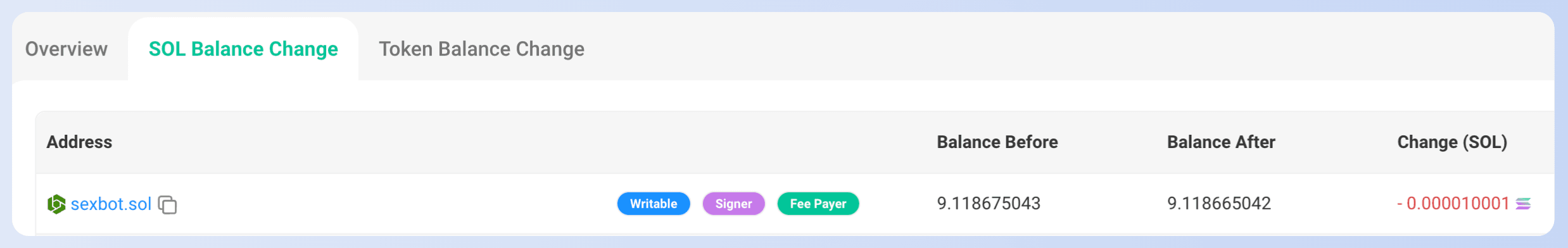

例如,在 Solscan 上查看账户 sexbot.sol 的余额变化时,您需要同时查看 SOL 余额变化和代币余额变化页面:

在 SOL 余额变化页面,“地址”代表所有者账户。

在代币余额变化页面,“地址”代表代币账户,“所有者”代表所有者账户。

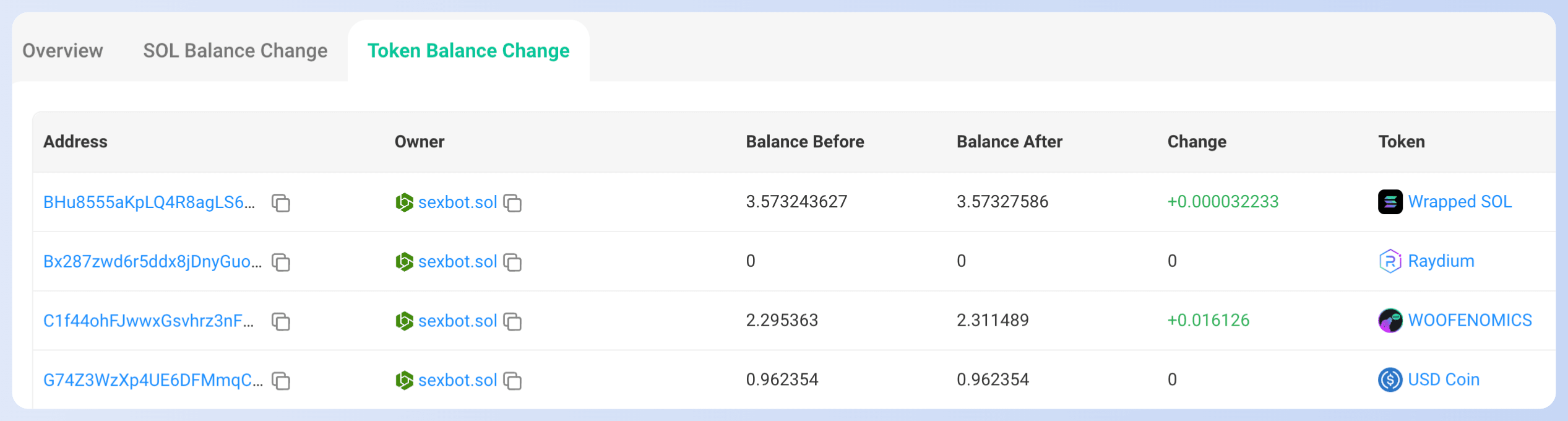

Phalcon Explorer 通过以下表格更简洁地传达了相同的信息:

梳理好账户关系后,代币账户数据会显示在“代币”部分。这降低了信息复杂度,使其更清晰、更简洁,更好地符合用户长期以来使用 Etherscan 等区块链浏览器的习惯。

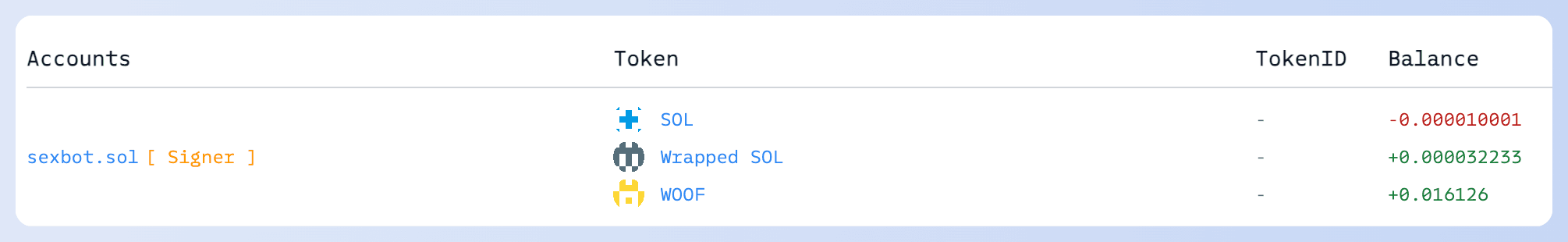

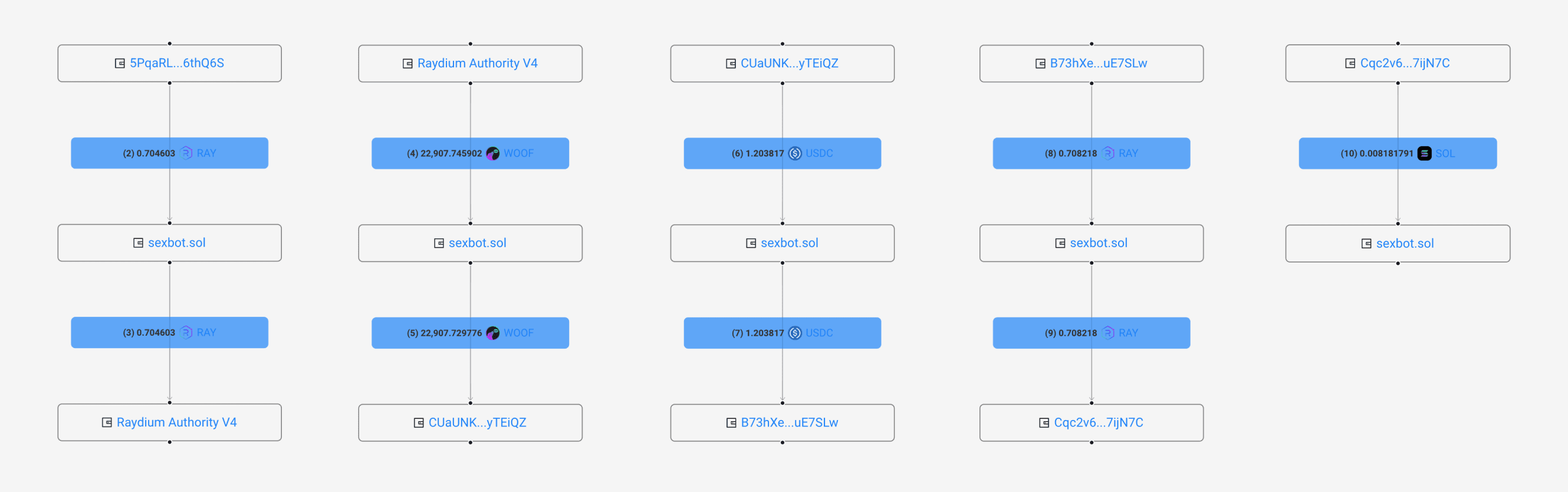

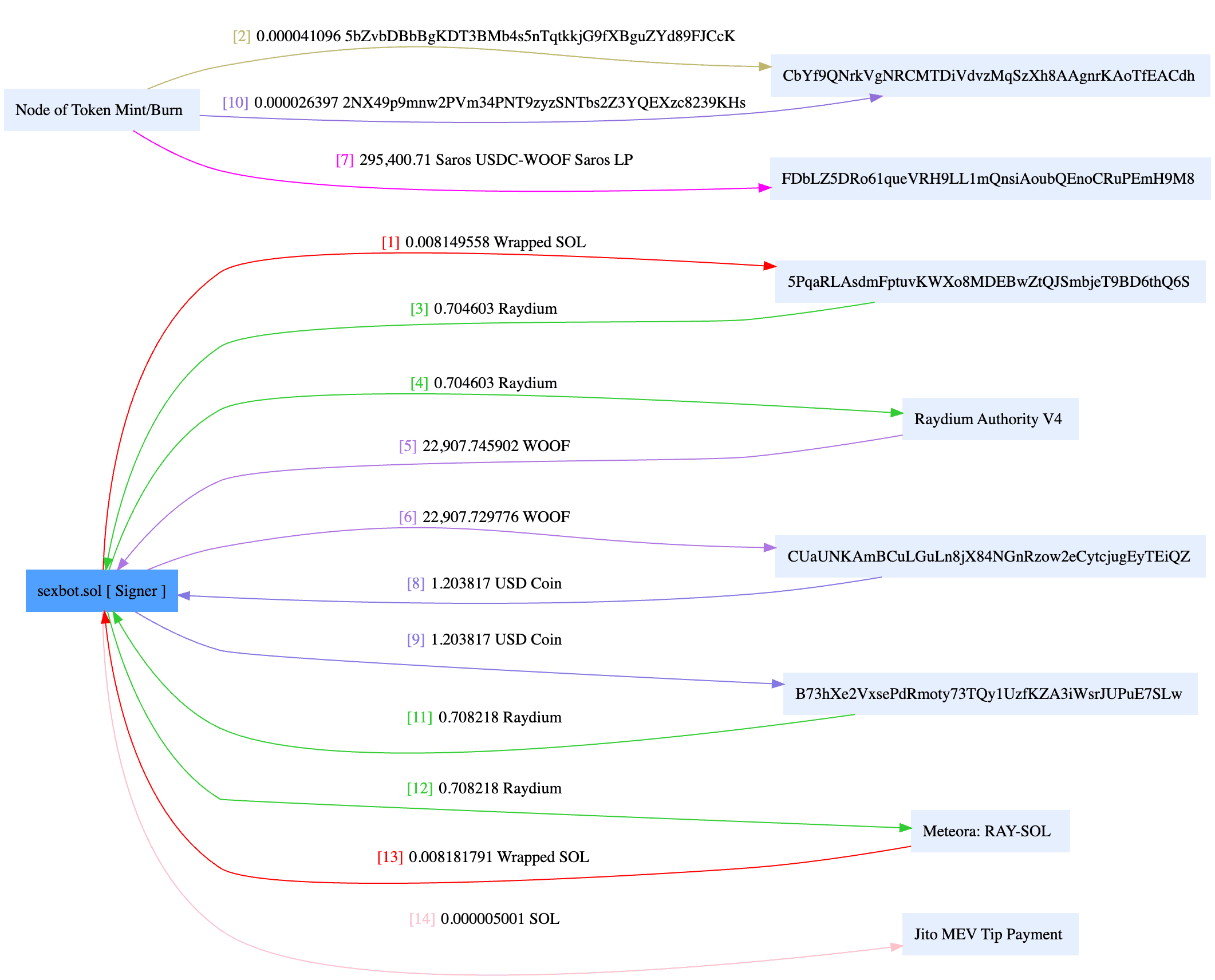

资金流向

资金流向图遵循类似的原理。在梳理好账户关系后,代币账户不再作为与所有者账户同级的节点显示。相反,它们直接显示为代币数量的变化,从而提高了资金流向的清晰度。

地址标签和其他有用功能

3 亿+ 地址标签

BlockSec 构建了一个涵盖 20 多个主要区块链的海量数据库,包含超过 3 亿个地址标签。当用户通过 Phalcon Explorer 查看 Solana 交易时,他们可以轻松识别交易所存款和提款地址、项目地址(如 DeFi 和 NFT 项目地址)、黑帽和白帽黑客地址、代理合约地址等。

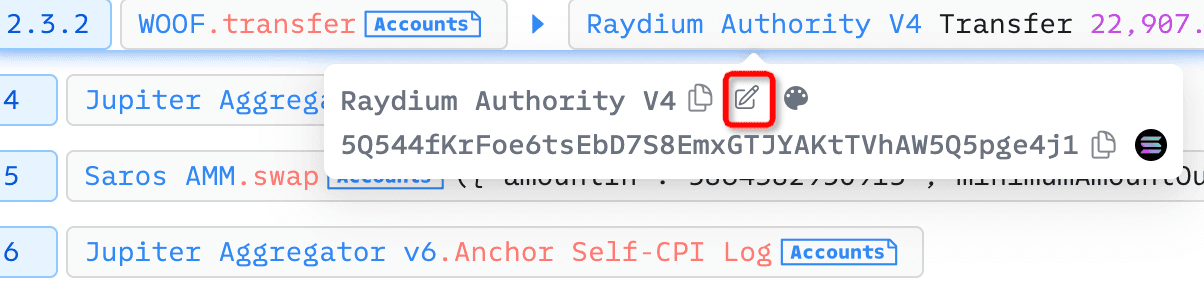

用户还可以通过修改标签名称来自定义地址标签。

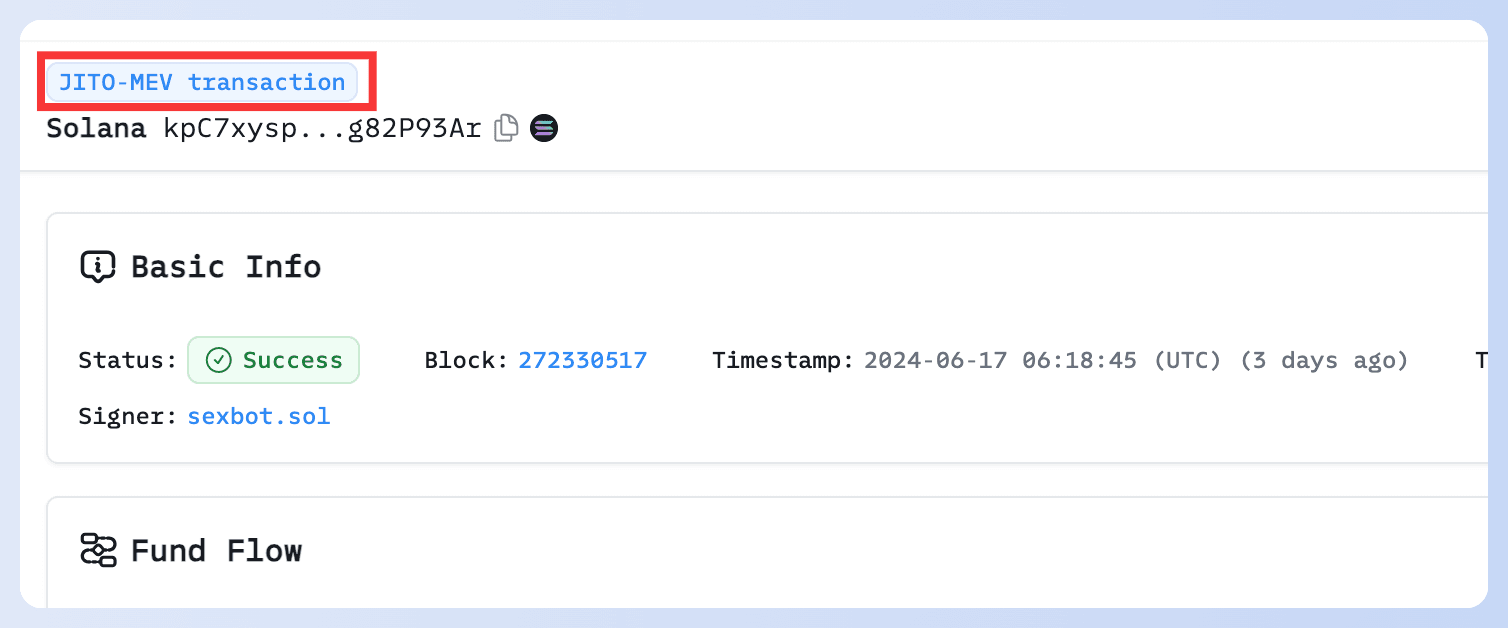

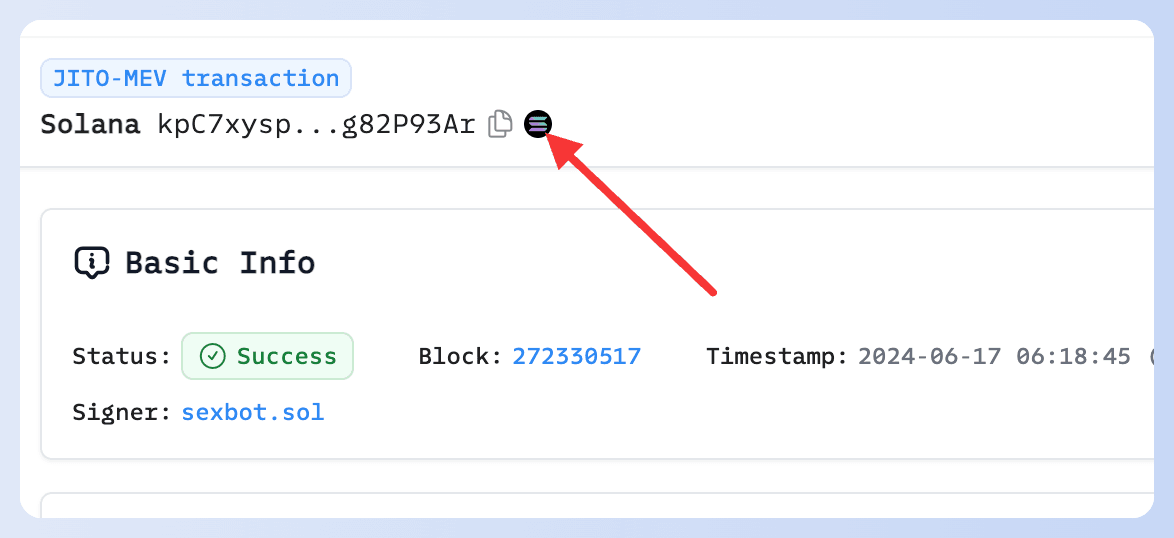

MEV 交易识别

Phalcon Explorer 可以识别 MEV 交易,并在页面左上角显示一个标签。

快速访问 Solscan

Phalcon Explorer 还提供了一个到 Solscan 的快速链接。通过点击页面左上角的图标,用户可以轻松导航到 Solscan。

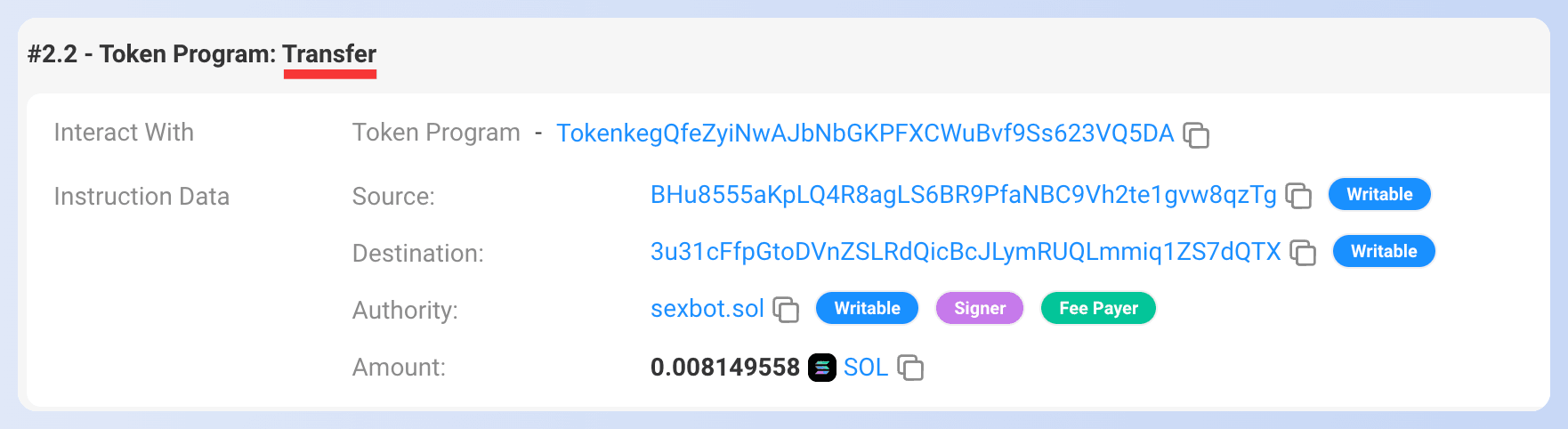

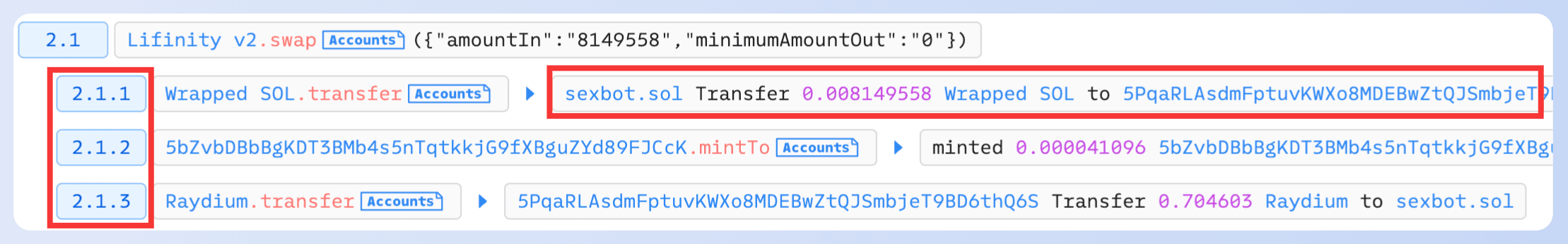

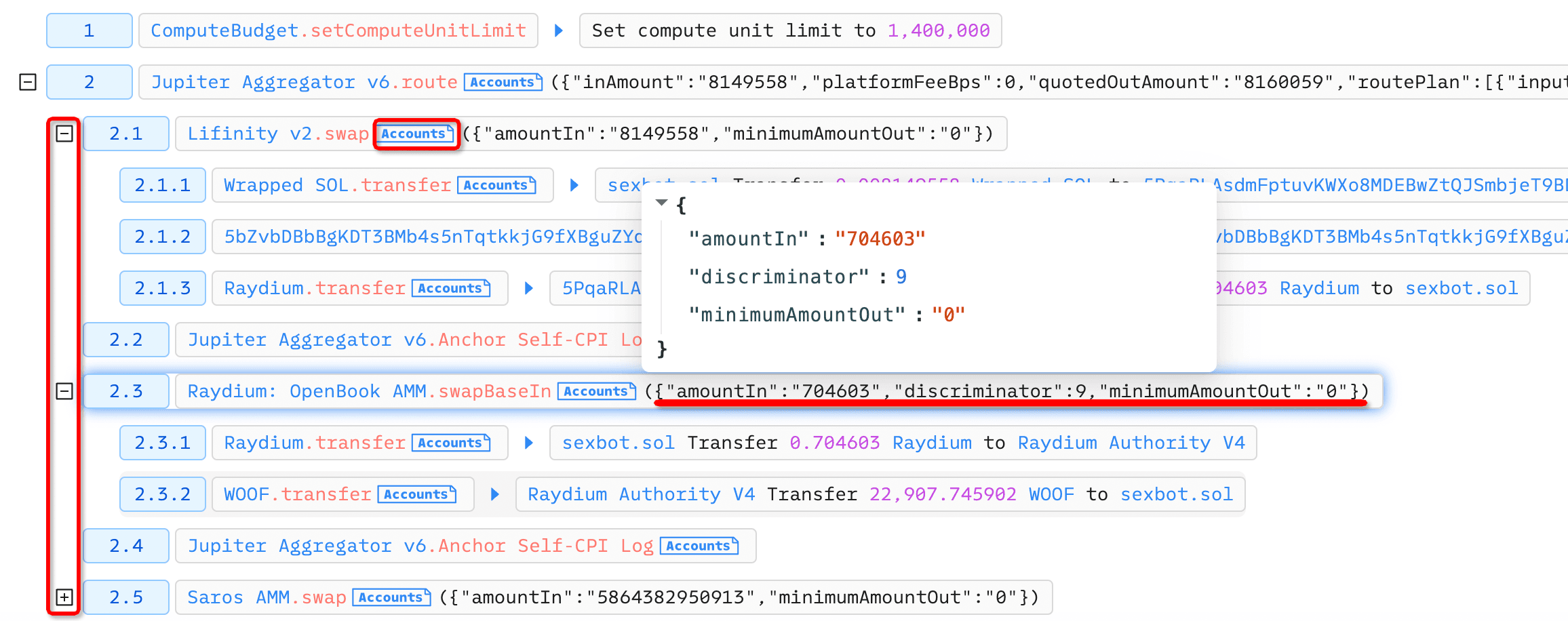

清晰全面的函数调用

与其他只提供两级调用深度的浏览器相比,Phalcon Explorer 提供了真正的深度和调用关系。此外,它以一种语义化和结构化的方式呈现函数调用流程,使其更准确、更清晰、更易于理解。

此外,与典型的函数调用垂直排列不同,Phalcon Explorer 支持展开和折叠每个级别。账户和参数信息以可折叠格式显示,详细信息可在单击后在弹出窗口中查看。

这种方法提供了当前 Solana 浏览器中最高的屏幕效率比,提高了可读性,并帮助开发人员清晰、全面地了解函数调用关系。

结论

随着 Solana 在用户和开发人员中的普及度日益提高,BlockSec 积极响应用户需求,迅速扩展其产品系列以全面支持 Solana:

三月:MetaSleuth

三月,我们的加密货币追踪和调查平台 MetaSleuth 支持 Solana。它采用了独特的设计,将多个代币地址映射到一个钱包地址,为 Solana 的代币账户机制提供了清晰简洁的资金流向。

五月:MetaSuites

五月,区块链浏览器扩展程序 MetaSuites 为主要的 Solana 浏览器添加了支持(包括 Solana Explorer、Solscan 和 SolanaFM)。此支持允许用户查看资金流向图并在多个平台之间自动同步自定义地址标签。

六月:Phalcon Explorer

六月,Phalcon Explorer 的全面支持为 Solana 用户和开发人员带来了极大的便利。用户可以通过更清晰的账户关系、MEV 交易识别和海量地址标签数据库,轻松理解复杂的交易。开发人员受益于更准确的函数调用级别和高效的信息呈现,使智能合约调试和分析更加直观有效。

即将推出的社区内容

我们将继续为社区带来更多关于 Solana 的精彩内容。在“Solana 简化”系列的第一篇文章“一文读懂 Solana 核心概念”中,我们介绍了 Solana 网络中的关键概念,包括其运行机制、账户模型和交易。

在明天的博客中,我们将从环境设置开始,指导您如何编写一个 Solana 程序来发布和显示文章。敬请关注!

关于 Phalcon

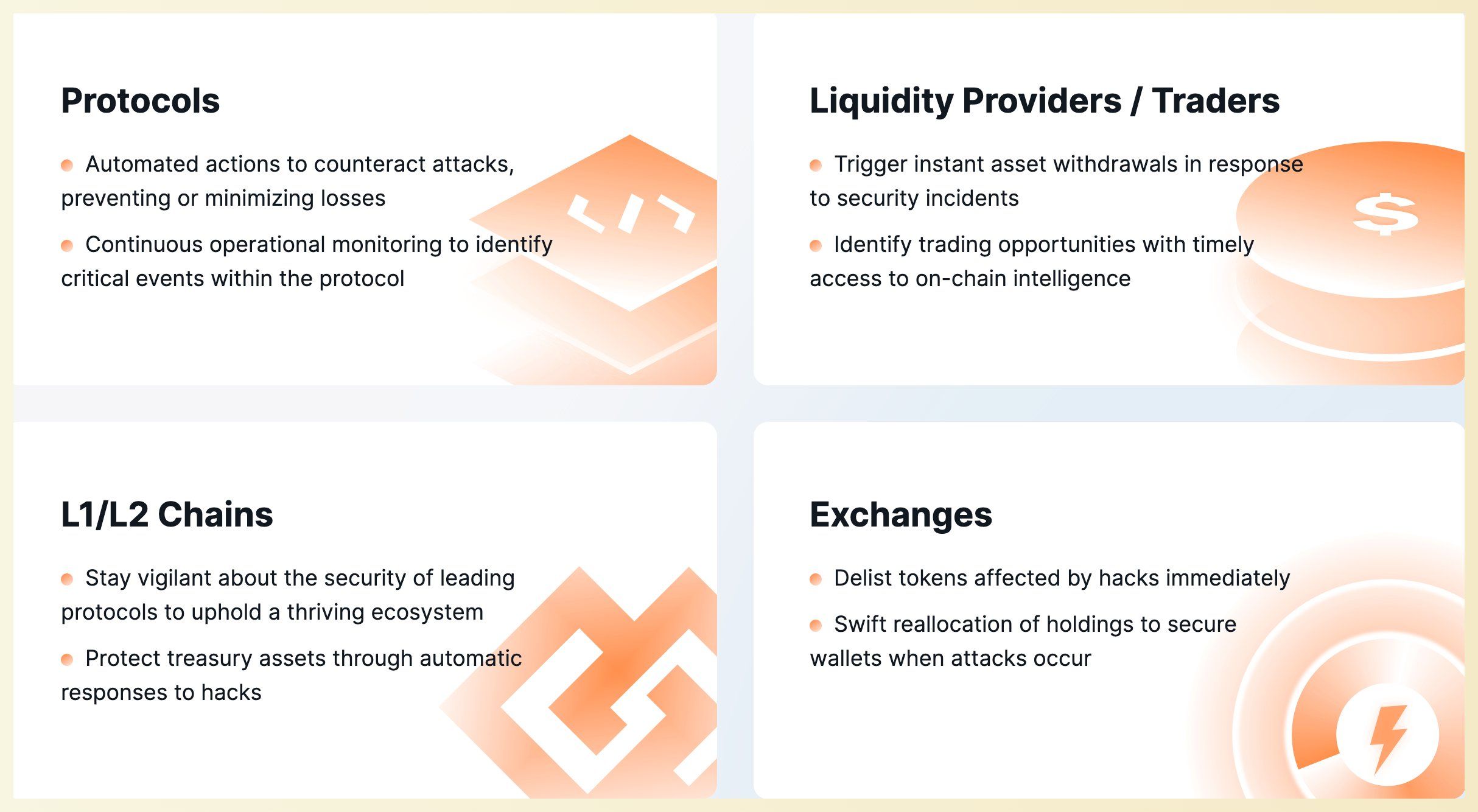

Phalcon 是 BlockSec 开发的一个安全平台,用于监控和阻止黑客攻击。该系统可以检测可疑交易,立即向用户发出警报,并采取自动措施进行响应。

Phalcon 的主要优势:

- 检测精确,误报极少甚至为零。

- 监控黑客攻击和权限更改等操作风险。

- 启动自动操作,支持用户定义的响应。

- 可以无代码配置监视器和操作。

Phalcon 是一个 SaaS 平台,用户可以直接通过我们的官方网站登录来查看不同的定价计划和功能,并立即订阅(支持信用卡和加密货币支付)。如有任何疑问,请随时预约演示,我们的安全专家将为您解答疑虑。

支持工具:Phalcon Explorer

Phalcon Explorer 是 Phalcon 平台的支持工具。这个强大的交易浏览器专为 DeFi 社区设计。它提供了关于调用流、余额变化和交易资金流的全面数据,并支持交易模拟。这有助于开发人员、安全研究人员和交易者更直观地理解交易。