安全概览 👀

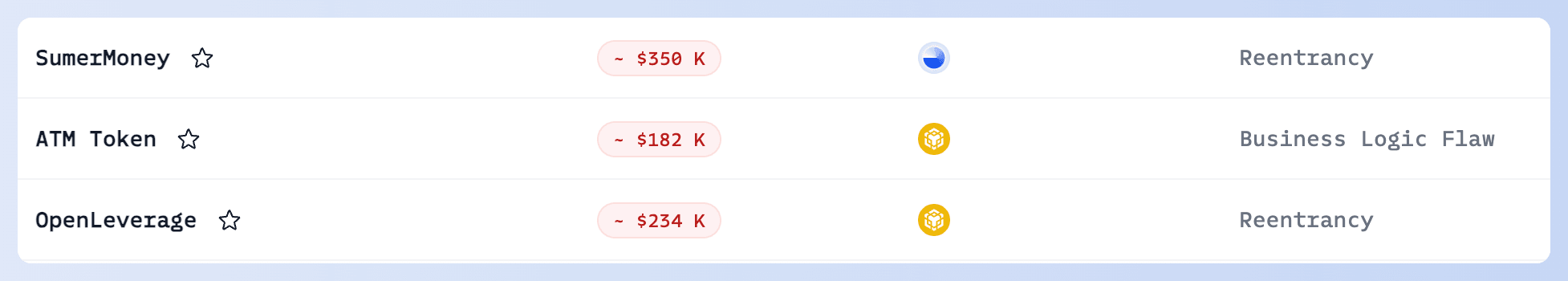

2024 年 4 月,与 DeFi 漏洞利用相关的安全事件导致总损失约 500 万美元。 大多数安全事件是由“未经验证的用户输入”和“访问控制问题”引起的,其中包括涉及 Hedgey Finance 和 SaitaChain 的重大事件。

给开发者的建议: 请仔细检查关键功能的访问控制以及用户输入的内容,特别是针对具有灵活 calldata 的协议。点击此处回顾以往的相关事件。

- Hedgey Finance 事件

4 月 19 日,以太坊上的 @hedgeyfinance 遭到攻击,造成超过 180 万美元的损失。根本原因是未经验证的用户输入。需要注意的是,虽然项目团队和某安全公司声称损失了 4000 万美元,但由于该代币缺乏流动性,攻击者的实际获利有限。最终,攻击者可能仅仅套现了几百美元,因此我们不对这些统计数据保持信任。点击此处查看根本原因。

- SaitaChain 事件

4 月 24 日,SaitaChain 的 Xbridge 遭到攻击,由于访问控制问题损失了约 100 万美元。攻击者通过仅以 0.15 Ether 的价格挂牌代币,成功转移了所有代币。我们立即检测到了此次攻击并通知了项目团队。

- 未知合约 (0x80a0)

4 月 15 日,BSC 链上的未知合约 (0x80a0) 遭到攻击,损失约 60 万美元。根本原因是未经验证的用户输入。查看警报。

- Pike Finance 事件

4 月 26 日,Pike Finance 在以太坊、Arbitrum 和 Optimism 链上损失了约 30 万美元。根本原因是未经验证的用户输入,攻击者伪造了 CCTP 消息以耗尽 USDC。虽然我们立即检测到了该事件,但由于合约未开源,我们必须等待项目团队确认并采取行动后,才能披露攻击交易。

- 美国首例智能合约漏洞利用案

在美国首例涉及智能合约漏洞利用的案件中,被告因挪用超过 1200 万美元的资产被判有罪,获刑 3 年并没收非法所得。

此次漏洞利用涉及 CremaFinance 和 NIRVANA FINANCE。仅从 CremaFinance 就挪用了超过 880 万美元。经过谈判,CremaFinance 同意支付 150 万美元(45,455 SOL)作为白帽赏金。这是我们使用 MetaSleuth 对 CremaFinance 事件进行的资金流向分析。

👉 如需了解更多关于各种安全事件的攻击交易、根本原因和 PoC,请访问我们的安全事件列表。

博客文章

本博客介绍了 EigenLayer 的基本理念,并阐述了再质押生态系统中的新安全威胁。

在本博客中,我们将展示如何使用 MetaSleuth 追踪 Solana 上 Meme 代币 $TIM 的“聪明钱”,该项目被批评为内部人员通过购买 $TIM 代币获利数百万美元。

该博客揭露了“Inferno Drainer”网络诈骗,该诈骗造成了巨大损失,并建议用户谨慎交易以避免此类欺诈。

在本博客中,我们将展示一种新型的 Web3 网络钓鱼,并提供避免被钓鱼的建议。

该博客概述了针对 Web3 用户的 Drainer 相关黑客事件,重点介绍了黑客采用的方法,旨在提高用户的意识和防护能力。

产品更新

- 🥳 Phalcon 重磅升级!

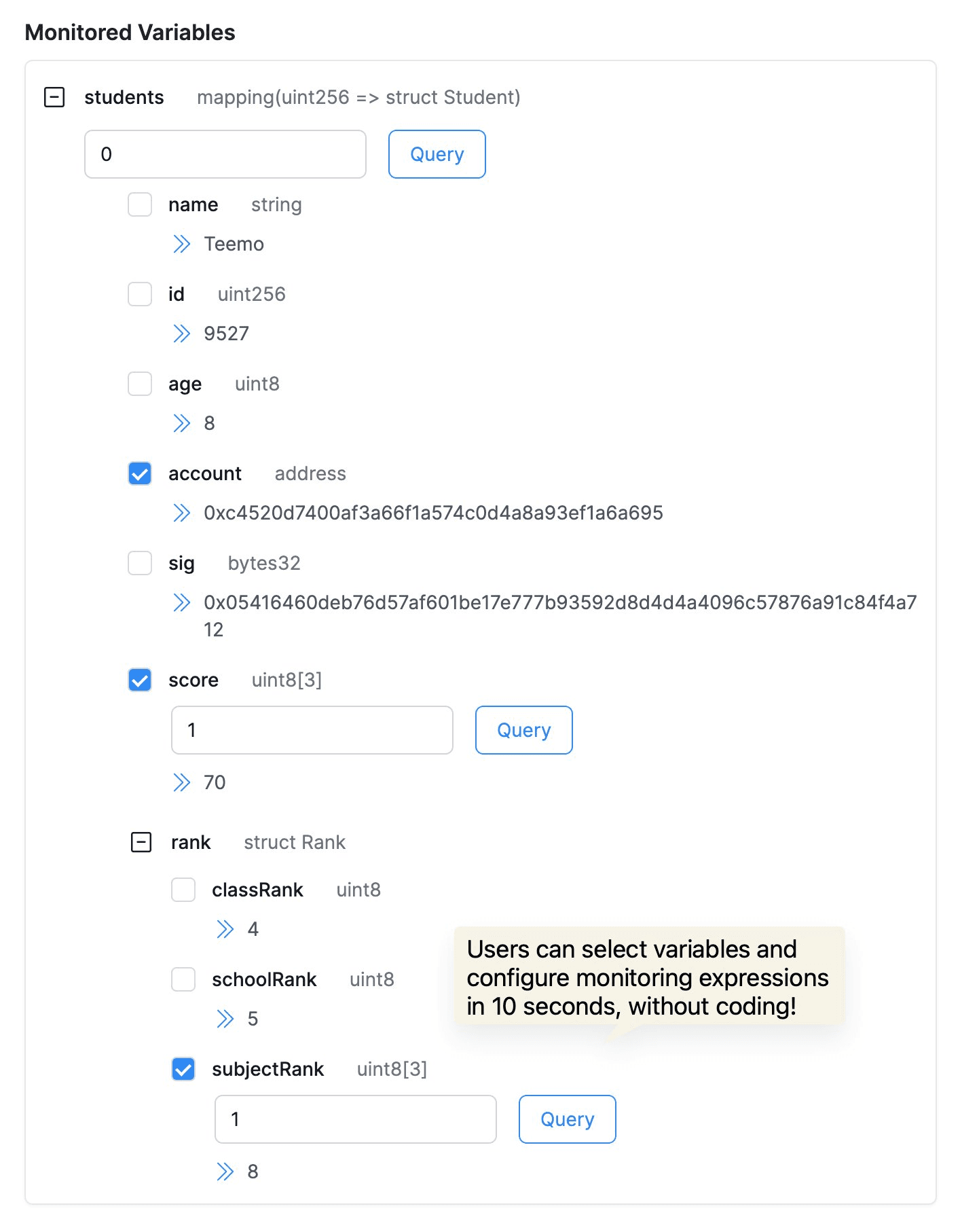

协议和流动性提供者 (LP) 现在可以监控关键变量,包括嵌套结构体、映射和数组——特别是涉及复杂数据结构的部分。 用户可以在 10 秒内选中变量并配置监控表达式,无需编写代码!阅读更多

此次升级使开发人员、安全研究人员和 LP 能够更好地理解和监控交易及协议状态,快速识别安全威胁或配置错误,从而维持协议稳定性并确保资金安全。

- 🥳 我们优化了 Phalcon Explorer 的 UI!

它现在支持全屏模式(快捷键 Shift+F),让开发人员和安全研究人员能够更沉浸地使用并专注于分析。快来试试吧!

BlockSec Phalcon Explorer 支持全屏模式 @Phalcon_xyz https://t.co/w4YFhCxpjT pic.twitter.com/vshmXAW3m8

— BlockSec (@BlockSecTeam) 2024 年 4 月 12 日

合作伙伴

- Merlin ✖️ BlockSec

BlockSec Phalcon 现已全面支持顶级 BTC L2 网络 Merlin!🎉 继以太坊、BSC 和 Arbitrum 之后,Merlin 成为 Phalcon 支持的第四条链!

🛡️ BlockSec Phalcon 正在 24/7 全天候监控 Merlin Chain 上的链上活动,并向 Merlin Chain 提供及时警报。即日起,Merlin Chain 上的协议团队和投资者也可以订阅 Phalcon,获取加密黑客监控和阻断能力。

🚀 Phalcon Explorer 也支持 Merlin!轻松探索交易轨迹、余额变动和资金流向。对于 Merlin 区块链浏览器上某些未开源的主流合约,它提供了已验证合约的访问权限。

- Forta ✖️ BlockSec

很荣幸加入 @FortaNetwork 生态系统!让我们共同努力,让 Web3 变得更安全!🙌 https://t.co/e87inYgJKN

— BlockSec (@BlockSecTeam) 2024 年 4 月 25 日

关于 BlockSec

BlockSec 是一家领先的区块链安全公司,由多位享誉全球的安全专家于 2021 年创立。公司致力于增强新兴 Web3 世界的安全性和可用性,以推动其大规模采用。为此,BlockSec 提供智能合约和 EVM 链的安全审计服务;开发了用于安全开发与主动阻断威胁的 Phalcon 平台;提供用于资金追踪和调查的 MetaSleuth 平台;以及助力 Web3 构建者在加密世界中高效航行的 MetaSuites 扩展插件。

迄今为止,公司已服务超过 300 家知名客户,如 MetaMask、Uniswap Foundation、Compound、Forta 和 PancakeSwap,并获得了包括 Matrix Partners、Vitalbridge Capital 和 Fenbushi Capital 在内的顶级投资机构两轮数千万美元的融资。

官方 Twitter 账号:https://twitter.com/BlockSecTeam