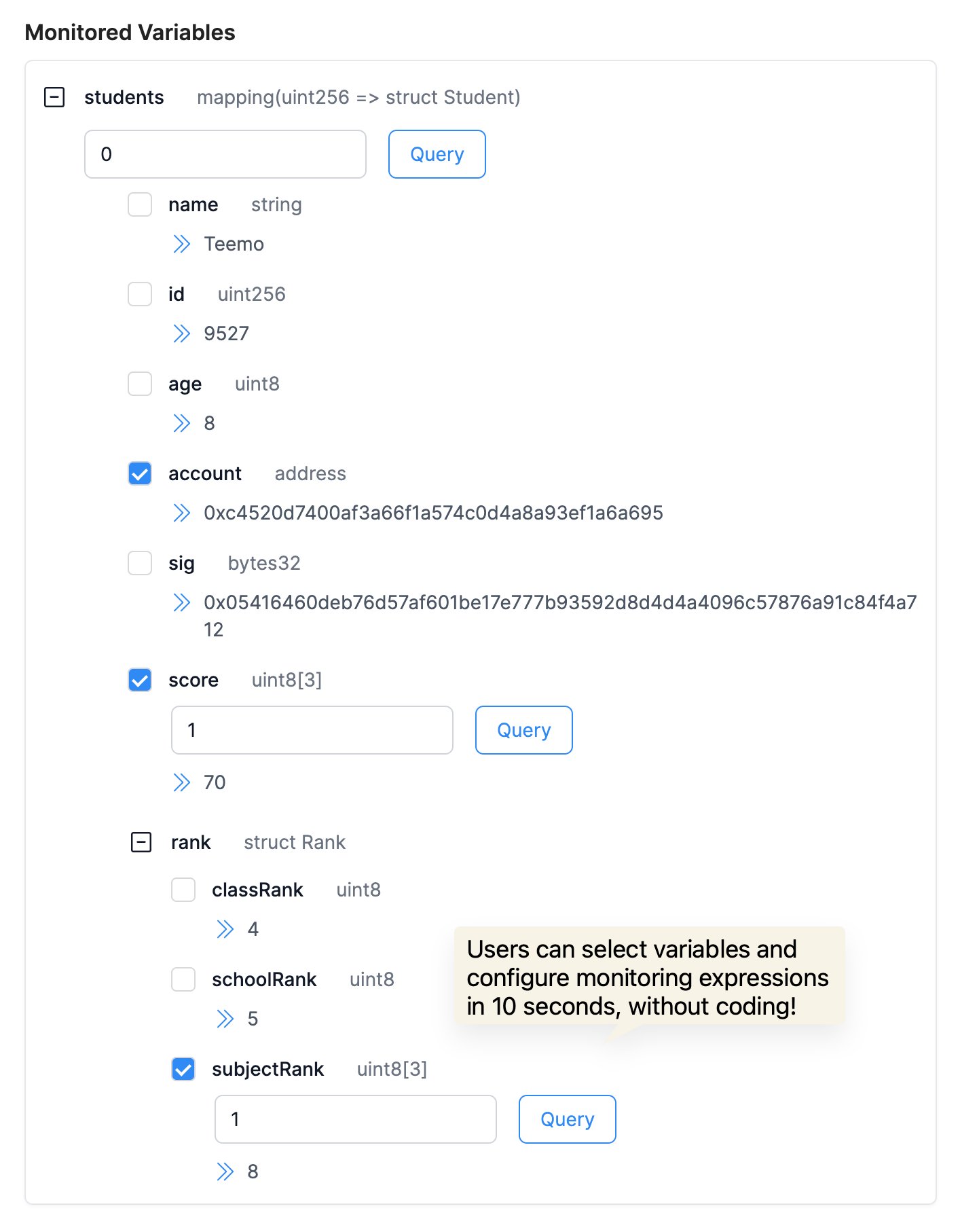

我们在处理复杂数据结构方面取得了实质性改进,增强了 Phalcon 分析和监控嵌套结构(包括结构体、映射和数组)的能力。

这些在存储分析和监控方面的进步使开发人员和安全研究人员能够更好地理解和监控链上活动,迅速识别潜在的安全威胁或错误配置,从而确保协议的稳定和资金的安全。

区块链存储介绍及其重要性

在区块链技术中,“存储” 是永久保留所有状态和数据的组件,包括合约执行产生的各种状态数据。每个区块链交易都可以改变存储的信息,使存储成为区块链网络的一个关键要素。强大的存储分析和监控能力对于开发人员和安全研究人员有效监督链上交易、及时检测潜在的安全问题或错误配置至关重要,从而维护协议稳定性和保障资金安全。

在合约开发领域,开发人员经常精心设计复杂且嵌套的数据结构。在 Phalcon 推出之前,没有任何工具可以在不进行额外编码的情况下准确监控这些复杂结构中的变量。Phalcon 彻底改变了这一方面,提供了可无缝监控此类复杂数据结构的工具。

Phalcon 分析能力重大升级

在此次升级中,我们显著增强了区块链浏览器在分析复杂数据结构方面的能力。我们改进了涉及结构体、映射和数组的嵌套情况的显示能力。现在,用户可以更直观地查看和分析智能合约中的嵌套数据结构。 这对开发人员来说是一项重大进步,因为它使他们能够更准确地验证合约状态和内部逻辑。

使用 Phalcon 监控合约中的关键变量,该平台能够:

- 解析当前合约中复杂变量的值,帮助开发人员判断合约状态是否异常。

- 为关键变量配置精确监控,最大限度地减少误报并保护资金。当关键变量因符合用户配置条件的攻击交易而发生变化时,会触发警报和预配置的操作。

例如,在最近涉及 SaitaChain 项目的安全事件中,如果开发人员一直在监控关键变量 _tokenOwner,任何意外的变化都会触发即时警报并执行预定的操作。

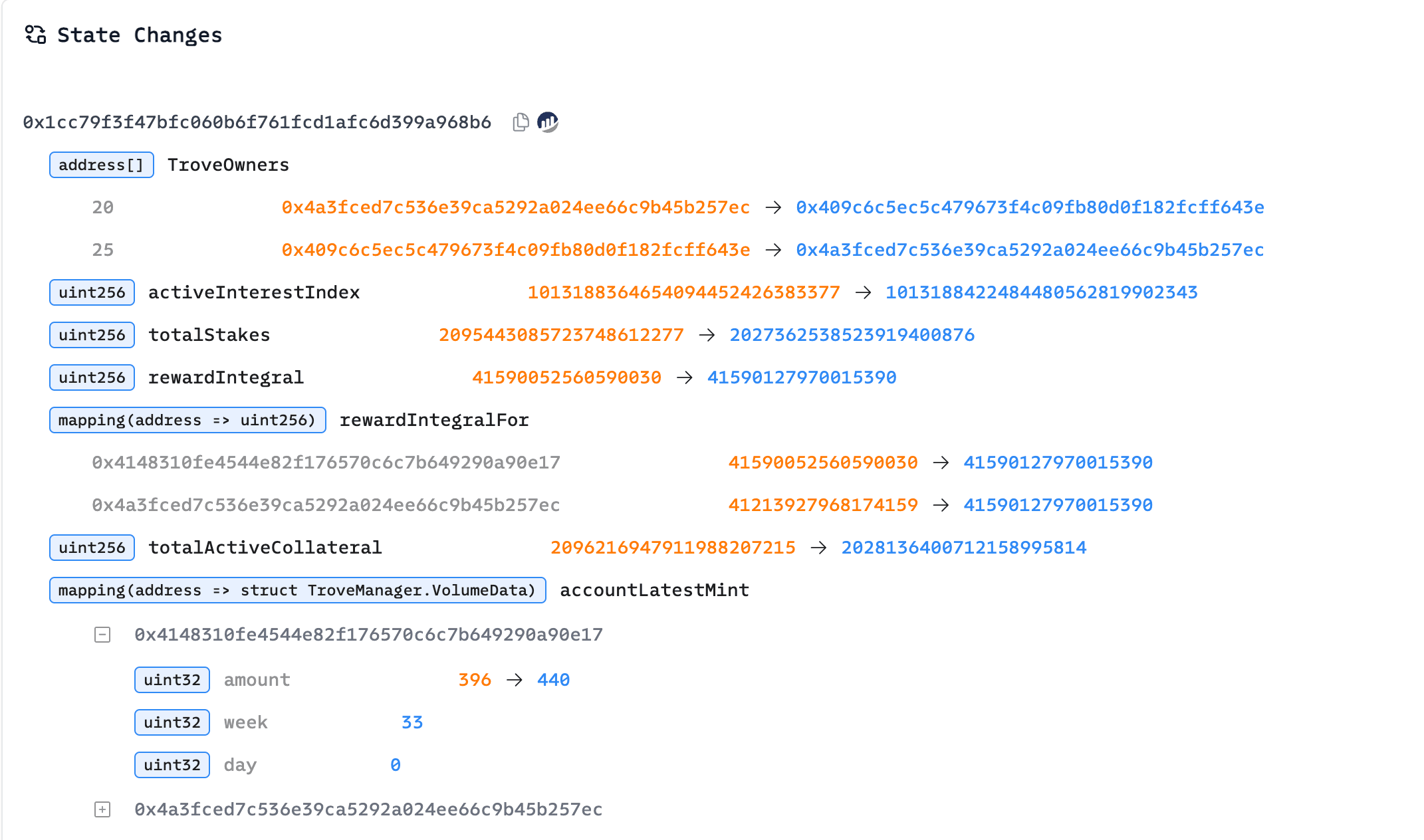

Phalcon Explorer 存储变更分析能力升级

作为 Phalcon 的补充支持工具,Phalcon Explorer 在存储分析方面也进行了全面的增强,确立了其在区块链分析工具领域的领先地位。

无论是开发人员调试交易还是安全研究人员分析异常交易,Phalcon Explorer 现在都能为存储变更提供更清晰、更直观的结果,帮助开发人员理解交易存储中关键变量的变化,并帮助安全研究人员更快地查明问题。

BlockSec 将继续通过 Phalcon 进行创新,为项目团队、开发人员、LP 和安全研究人员提供尖端工具,保护他们的协议和资产免受安全威胁。 让我们共同努力,构建一个更安全的 DeFi 生态系统。🛡️

关于 Phalcon

🔗 https://blocksec.com/phalcon

Phalcon 是 BlockSec 开发的一个安全平台,用于监控和阻止黑客攻击。该系统会检测可疑交易,即时向用户发出警报,并采取自动响应措施。

Phalcon 的主要优势:

- 精准检测,误报率极低或为零。

- 监控黑客攻击和操作风险(如权限变更)。

- 启动自动操作,支持用户定义的响应。

- 可实现监控器和操作的无代码配置。

Phalcon 是一个 SaaS 平台,用户可以直接通过我们的官方网站登录查看不同的定价方案和功能,并立即订阅(支持信用卡和加密货币支付)。如有任何疑问,欢迎预约演示与我们的安全专家进行交流。

支持工具:Phalcon Explorer

Phalcon Explorer 是 Phalcon 平台的支持工具。这款强大的交易浏览器专为 DeFi 社区而设计。它提供有关调用流程、余额变化和交易资金流的全面数据,并支持交易模拟。这有助于开发人员、安全研究人员和交易员更直观地理解交易。