介绍

近年来,稳定币发展迅猛。因此,监管机构越来越强调需要建立冻结非法资金的机制。我们观察到,主要的稳定币,如 USDT 和 USDC,已经具备了此类功能。在实践中,已有大量与洗钱和其他非法活动相关的资金被成功冻结。

此外,我们的研究表明,稳定币不仅被用于洗钱,还频繁被用于资助恐怖组织。因此,本博客旨在从两个角度探讨这一问题。首先,我们系统地分析了已被冻结的 USDT 交易。其次,我们调查了被冻结资金与恐怖主义融资之间的联系。

免责声明:本分析仅基于公开数据,可能包含不准确之处。如果您有任何意见或更正,请通过 [email protected] 与我们联系。

USDT 被封禁地址分析

数据收集

我们识别并追踪 Tether 黑名单地址的方法基于链上事件的直接监控。该过程已通过 Tether 的智能合约源代码确认,步骤如下:

- 事件识别:我们确定 Tether 的智能合约通过发出两个特定事件来管理其黑名单:当地址被添加时触发

AddedBlackList,当地址被移除时触发RemovedBlackList。 - 数据集构建:提取的数据用于构建一个全面的时间序列数据集。对于每个被列入黑名单的地址,我们记录以下字段:地址本身、被列入黑名单的时间戳 (blacklisted_at),以及(如果适用)其被移出黑名单的时间戳 (unblacklisted_at)。

function addBlackList (address _evilUser) public onlyOwner {

isBlackListed[_evilUser] = true;

AddedBlackList(_evilUser);

}

function removeBlackList (address _clearedUser) public onlyOwner {

isBlackListed[_clearedUser] = false;

RemovedBlackList(_clearedUser);

}

event AddedBlackList(address indexed _user);

event RemovedBlackList(address indexed _user);研究发现

我们对以太坊和波场 (Tron) 区块链上的 Tether (USDT) 数据分析显示出一个惊人的趋势。自 2016 年 1 月 1 日以来,共有 5,188 个地址被列入黑名单,导致价值超过 29 亿美元的资产被冻结。

仅在 2025 年 6 月 13 日至 30 日期间,就有 151 个地址被列入黑名单——其中 90.07% 位于波场网络上 (地址列表)。在这短短时间内冻结的总价值达到了惊人的 8,634 万美元。

- 黑名单事件的时间分布:在 6 月 15 日、20 日和 25 日观察到黑名单活动的峰值,其中 6 月 20 日出现次数最多:单日有 63 个地址被列入黑名单。

- 冻结资产在地址间的分布:冻结余额最大的前 10 个地址总共持有 5,345 万美元,占总额的 61.91%。平均冻结金额(571,760 美元)显著高于中位数(40,010 美元),这表明分布不均,少数高价值地址占主导地位,而大多数冻结余额相对较小。

- 生命周期价值分布:这些地址的历史流入总额达 8.0776 亿美元,其中 7.2143 亿美元在强制执行前已被转出,8,634 万美元被冻结。 这表明大部分资金可能在被列入黑名单之前就已经转移了。 值得注意的是,17% 的黑名单地址没有任何流出交易,暗示其可能被用作临时存储或汇总点——这在未来的调查中值得进一步审查。

- 新创建的账户最容易被封禁:在所有被列入黑名单的地址中,41% 是新创建的(活跃时间少于 30 天),27% 显示出中期活跃度(91–365 天),只有 3% 具有长期使用历史(≥ 730 天)。这表明新建立的账户受到了不成比例的目标锁定。

- 大多数账户实现了“冻结前退出”:约 54% 的黑名单地址在被冻结之前就已经转出了其大部分资金(定义为生命周期流出额 ≥ 总流入额的 90%)。此外,10% 的账户在被冻结时余额为零。这些模式表明,执法行动往往只能追回非法资金流的剩余价值,而大部分资产早已被洗钱或转移。

- 新账户的高洗钱效率:FlowRatio(资金流转比)与活跃天数的散点图显示,较新的账户不仅在数量和黑名单频率上占主导地位,而且表现出最高的洗钱效率,即在被发现和执法前有效地转移了资金。

资金追踪

MetaSleuth 为我们的调查提供了有力支持,使我们能够追踪 6 月 13 日至 6 月 30 日期间被 USDT 封禁的 151 个地址,通过这些地址,我们确定了与这些地址相关的核心资金来源和最终去向。

资金来源

- 内部污染(91 个地址):相当大比例的地址从其他黑名单地址接收过资金,这表明存在一个高度互联的洗钱网络。

- 虚假钓鱼标签(37 个地址):许多上游来源在 MetaSleuth 上被标记为“虚假钓鱼”,这表明其使用欺骗性的标签策略来掩盖非法活动并逃避检测。

- 交易所热钱包(34 个地址):资金来源包括已知的交易所热钱包——币安 (20)、OKX (7) 和 MEXC (7),这意味着流入资金可能源自中心化交易所中被盗的账户或骡子钱包。

- 单一主导分发者(35 个地址):一个被列入黑名单的地址作为上游来源反复出现,可能发挥着核心资金汇总器或混币器的作用,负责分发非法资产。

- 跨链入口(2 个地址):部分资金源自跨链桥,这表明资金流中也利用了跨链洗钱机制。

资金去向

- 流向其他黑名单地址 (54):这种模式加强了网络内部洗钱循环的存在。

- 流向中心化交易所 (41):资金通过中心化交易所的充值地址流出,包括币安 (30)、Bybit (7) 等。

- 流向跨链桥 (12):表明存在将资产洗出 TRON 生态系统的尝试,利用了跨链传输机制。

值得注意的是,币安和 OKX 等交易所出现在交易流的两端——作为流入来源(通过热钱包)和流出目的地(通过充值地址),这凸显了它们在资金流动中的核心作用。反洗钱/反恐融资 (AML/CFT) 执行不力以及资产冻结的延迟,可能使得非法转移在监管行动生效前就已发生。

我们建议加密货币交易所作为关键的入金和出金渠道,采取更强有力的监控、检测和封禁机制,以主动降低此类风险。

恐怖主义融资分析

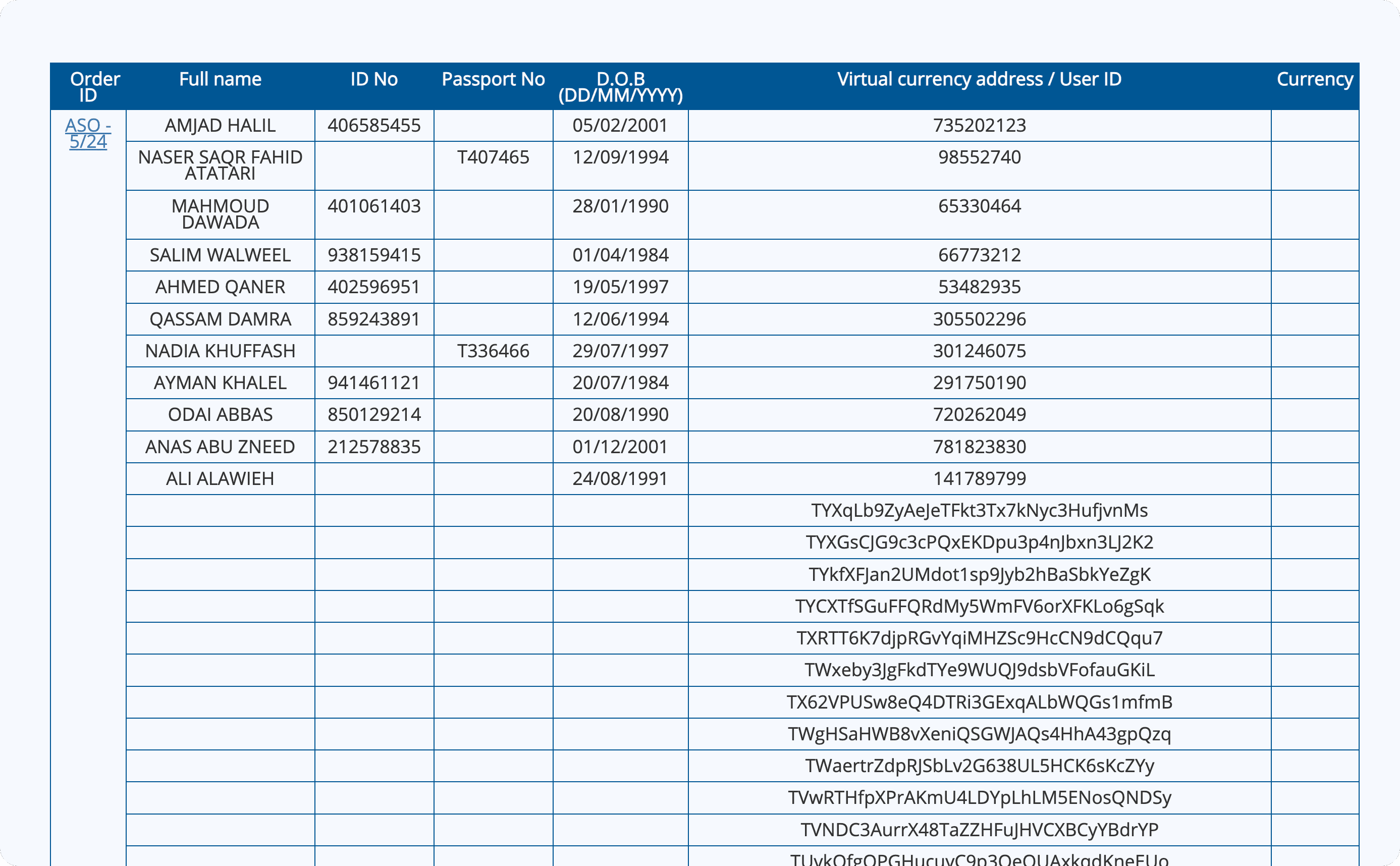

为了深入了解与恐怖主义融资可能相关的 USDT 活动,我们查阅了官方文件——特别是以色列国家反恐融资局 (NBCTF) 发布的行政扣押令。虽然我们承认没有单一数据源能提供完整的图景,但我们将此数据集作为一个代表性案例研究,以了解可能涉及恐怖主义融资的 USDT 的保守下限。

研究发现

我们对 NBCTF 发布信息的审查发现了几项关键结论:

- 扣押令的时间点:自以色列与伊朗冲突加剧以来,仅在 2025 年 6 月 26 日 发布了新的扣押令。在此之前,最近的一次指令是在 6 月 8 日发布的,尽管紧张局势升级,但仍存在明显的延迟。

- 2024 年 10 月 7 日以来的频率和目标:自巴以冲突爆发以来,共发布了八份扣押令。其中,四份明确指出“哈马斯”为目标,只有一份——即最近的一次——提到了“伊朗”。

- 目标资产范围:合并后的指令针对广泛的资产,包括:

- 76 个 USDT (波场) 地址

- 16 个 BTC 地址

- 2 个以太坊地址

- 641 个币安账户

- 8 个 OKX 账户

我们对 76 个 USDT 波场地址 的链上调查揭示了关于 Tether 对 NBCTF 扣押令响应的关键运营见解。出现了两种不同的模式:

- 主动封禁:Tether 在对应的扣押令公开发布之前就已经封禁了 17 个与哈马斯有关的地址。这些预防性操作平均提前 28 天,最早的例子发生在官方发布前 45 天。

- 快速响应:对于公开披露时尚未进入黑名单的其余地址,Tether 做出了及时响应。扣押令发布后的平均封禁时间为 2.1 天,展示了在应对官方指令时快速的运营周转能力。

这些发现表明,稳定币发行商(Tether)与执法机构之间存在密切的、在某些情况下是预防性的合作——这挑战了加密货币完全处于监管和安全监督范围之外的普遍看法。

结论与 AML/CFT 挑战

我们的调查显示,像 USDT 这样的稳定币虽然为交易透明度和控制提供了强大的工具,但它们也为反洗钱 (AML) 和反恐融资 (CFT) 的执法带来了新兴挑战。互联洗钱循环、跨链混淆、延迟的执法行动以及对中心化交易所的利用的存在,凸显了当前合规生态系统中的系统性漏洞。

几个关键挑战尤为突出:

- 被动与主动执法:虽然 Tether 展示了主动和被动的封禁行为,但大多数 AML/CFT 行动仍依赖于事后措施,使得非法分子在干预前能够转移大量资金。

- 交易所盲点:中心化交易所仍然是洗钱渠道的关键部分,经常同时作为入口和出口。这些网关处监控不足或响应时间缓慢,使得可疑资金流在很大程度上可以畅通无阻。

- 跨链洗钱的复杂性:桥接技术和多链基础设施的使用增加了可追溯性的难度,因为非法分子越来越多地利用监管较少的生态系统和基于桥的混淆手段来绕过合规检查。

为解决这些问题,我们建议生态系统参与者——特别是稳定币发行商、交易所和监管机构——加强协同情报共享,投资实时行为分析,并实施跨链合规框架。只有通过及时、协调且技术成熟的 AML/CFT 工作,我们才能有效地维护稳定币生态系统的合法性和安全性。

BlockSec 的努力

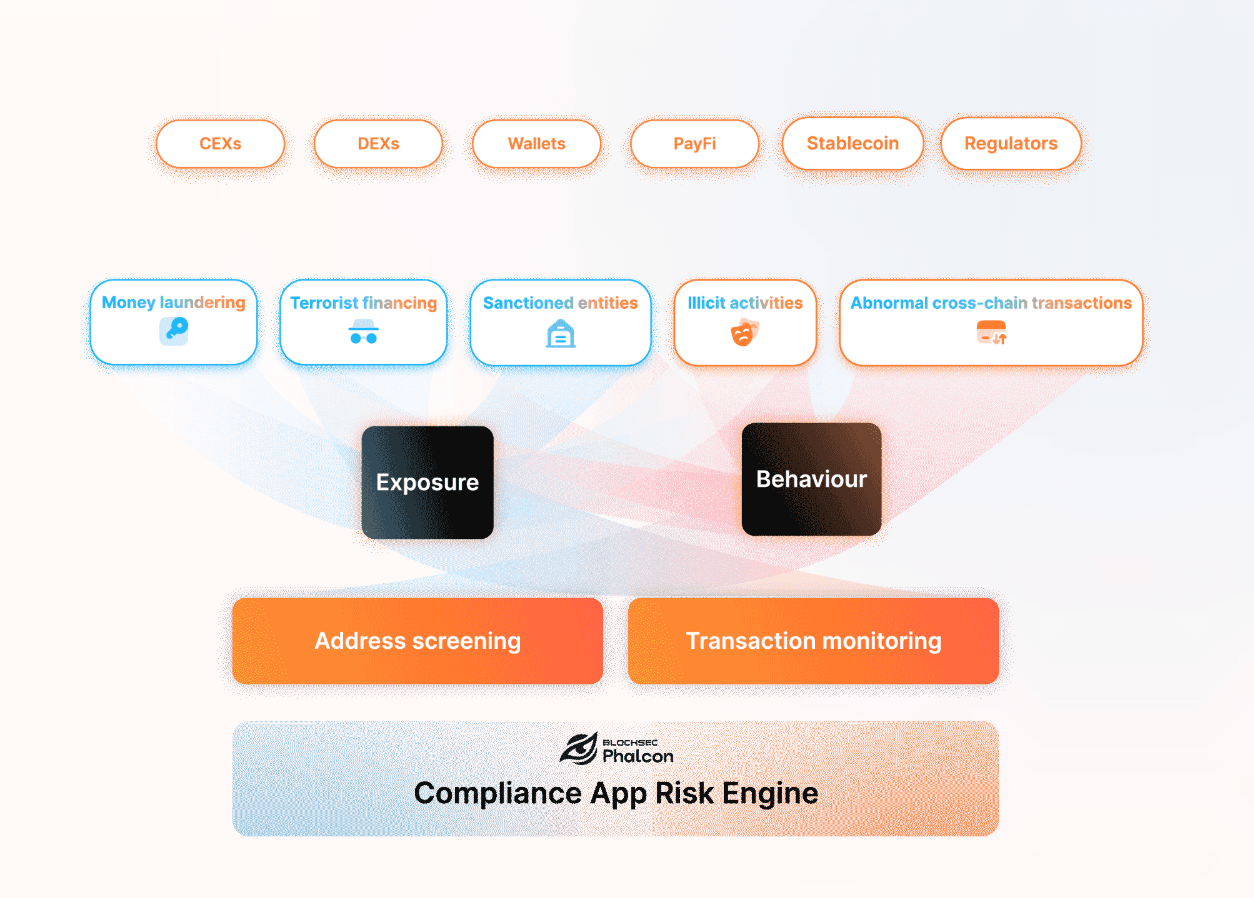

在 BlockSec,我们致力于推动加密生态系统的安全和监管韧性。我们在反洗钱 (AML) 和反恐融资 (CFT) 方面的努力重点在于提供可操作的情报、主动检测以及可追溯的执法机制。

首先,我们的 Phalcon 合规平台旨在帮助交易所、监管机构、金融机构和加密项目(包括加密支付和 DEX)实时检测可疑活动。它提供跨多条链的链上风险评分、交易监控和地址筛查,帮助相关实体满足合规要求。

与此同时,MetaSleuth(我们的在线调查工具)通过直观的可视化和跨链追踪,赋能分析师和公众追踪非法资金流向。MetaSleuth 已被全球 100 多家执法和合规机构采用,包括金融监管机构、执法部门和全球咨询公司。

这些工具共同体现了我们的使命:在区块链透明度与监管执法之间架起桥梁,同时保障去中心化金融系统的完整性。