加密合规不再是可选项,而是与链上资产交互的团队的一项基础要求。鉴于受制裁地址、诈骗资金流、混币器风险和跨链资金转移等风险的存在,机构必须了解他们正在与谁交易以及资金如何流动,以确保安全性和监管合规。

与此同时,一个新的参与者正在崛起:AI 智能体 (AI agents)。这些智能体能够自动分析链上数据、执行交易并做出实时决策。一旦 AI 智能体触及真实资金,它就需要与人类同等(甚至更高)级别的保护——即直接构建在其决策循环中的 KYA(了解你的地址) 和 KYT(了解你的交易)。

这引出了一个关键问题:

我们如何以 AI 智能体能够实际使用的方式,为其提供合规级别的风险情报?

答案是 X402。

为什么 X402 对 AI 原生合规至关重要

X402 是一种轻量级的、互联网原生的支付协议,它将微支付直接嵌入到 HTTP 请求中。当结合合规 API(例如地址标记或地址筛选)使用时,它将这些 API 转变为对智能体友好、可由机器支付的情报服务。

在本文中,我们将以 https://x402.blocksec.ai 为现实案例,展示如何构建一个支持 AI、启用 X402 的“加密货币 KYA”API。 这种架构代表了智能体原生加密合规的未来。

现代加密合规技术栈

加密合规通常涉及三个层级。利用 BlockSec 的 MetaSleuth(标记 + 基础筛选)和 Phalcon Compliance(深度风险分析),我们概述了如下技术栈。

1. 地址标记 (KYA) — MetaSleuth

地址标签 API 可返回区块链地址的基本归属信息,包括:

-

实体名称

-

地址类别(交易所、混币器、诈骗、协议等)

-

行为元数据

MetaSleuth 支持 25 条以上区块链(以太坊、Solana、比特币、波场、BNB、EVM 网络),标签是了解你的地址 (KYA) 的基础。

了解更多:MetaSleuth API 参考 – https://docs.metasleuth.io/blocksec-aml-api/address-label-api/apis

2. 基础地址筛选 — MetaSleuth

基础筛选通过以下指标提供快速风险评估:

-

数值化风险评分

-

风险指标

-

暴露因素(诈骗、混币器、受制裁关联度等)

这对于钱包、跨链桥和基础合规需求非常有用。

3. 深度多跳筛选 (KYT) — Phalcon Compliance

基础筛选存在局限性,因为它只评估直接(1 跳)交互。它无法满足机构级的 KYT 要求,因为:

-

漏掉多跳资金风险

-

无法遵循符合 FATF 标准的溯源逻辑

-

无法处理间接流向分析

-

不会聚合跨链移动记录

Phalcon Compliance 通过以下功能填补了这一空白:

-

多跳资金溯源 (KYT)

-

跨链风险聚合

-

实体关联分析

-

符合 FATF 标准的风险评分

了解更多:https://blocksec.com/phalcon/compliance

这一深度层级对于交易所、托管机构、支付处理商和机构合规而言至关重要。

为什么传统的合规 API 不适用于 AI 智能体

尽管目前的合规 API 很有价值,但几乎所有 API 都是为人或企业平台构建的,而不是为自治智能体设计的。它们通常要求:

API 密钥、月度订阅、仪表盘和入驻流程、固定的使用层级、信用卡账单、长期账户身份

然而,AI 智能体:

-

可能今天调用 1 次,明天调用 300 次

-

间歇性运作

-

启动短暂的实例

-

仅在需要时执行检查

-

没有“账户”或“账单周期”的概念

传统的合规 API 从根本上与 AI 智能体不兼容。

X402 如何解决这一问题

X402 将每个 HTTP 请求变为一个自包含的、密码学层面已支付的交易。

当智能体调用:

GET /screen/deep/tron/{address}

……它会附带一个已签名的 X402 支付证明。

在这里没有 API 密钥、没有点数、没有订阅、没有仪表盘。

只有按需付费,这与智能体的行为完美契合。这就是 X402 成为 AI 智能体与加密合规之间原生桥梁的原因。

X402 概述:https://docs.cdp.coinbase.com/x402

构建支持 X402 的 KYA/KYT 端点

以下是一个最小化示例,展示了如何将标准的 Python FastAPI 端点转换为启用 X402、可供智能体支付的合规 API —— 这与 x402.blocksec.ai 使用的模式相同。

1. 设置:获取 API 密钥

你需要一个 Coinbase CDP API 密钥 + 密钥秘密,用于验证支付证明。

2. 初始化 X402 中间件

from fastapi import FastAPI

from x402.fastapi.middleware import require_payment

from cdp.x402 import create_facilitator_config

app = FastAPI()

facilitator_config = create_facilitator_config(

api_key_id=CDP_API_KEY_ID,

api_key_secret=CDP_API_KEY_SECRET,

)

app.middleware("http")(

require_payment(

path="/screen/deep/*",

price="$1.00",

pay_to_address=ADDRESS,

network="base",

facilitator_config=facilitator_config,

)

)注意:通配符路径如 /screen/deep/* 无法区分 /screen/deep/A 和 /screen/deep/B,这可能会导致安全问题。请使用 x-resource 请求头进行严格的资源隔离(本文不作详述)。

3. 返回结果

async def phalcon_wallet_deep_screening(chain: str, address: str):

chain_id = resolve_chain_id(chain)

payload = {

"chainId": chain_id,

"address": address,

"enableReScreening": False,

"includeDetails": False

}

headers = {

"API-Key": PHALCON_WS_API_KEY,

"Content-Type": "application/json",

}

async with httpx.AsyncClient(timeout=10) as client:

resp = await client.post(PHALCON_WS_API_URL, json=payload, headers=headers)

resp.raise_for_status()

return resp.json()4. 添加路由

@app.get("/screen/deep/{chain}/{address}")

async def screen_wallet_deep(chain: str, address: str, request: Request):

data = await phalcon_wallet_deep_screening(chain, address)

return data使用 x402.blocksec.ai 的线上演示

上述实现已部署在线上: 👉 https://x402.blocksec.ai

该演示包含由 BlockSec 情报支持的、功能完备且可由机器付费的 KYA/KYT 端点。

可用端点

-

地址标记 —

/label/{chain}/{address} -

基础筛选 —

/screen/light/{chain}/{address} -

深度筛选 —

/screen/deep/{chain}/{address}

深度筛选示例

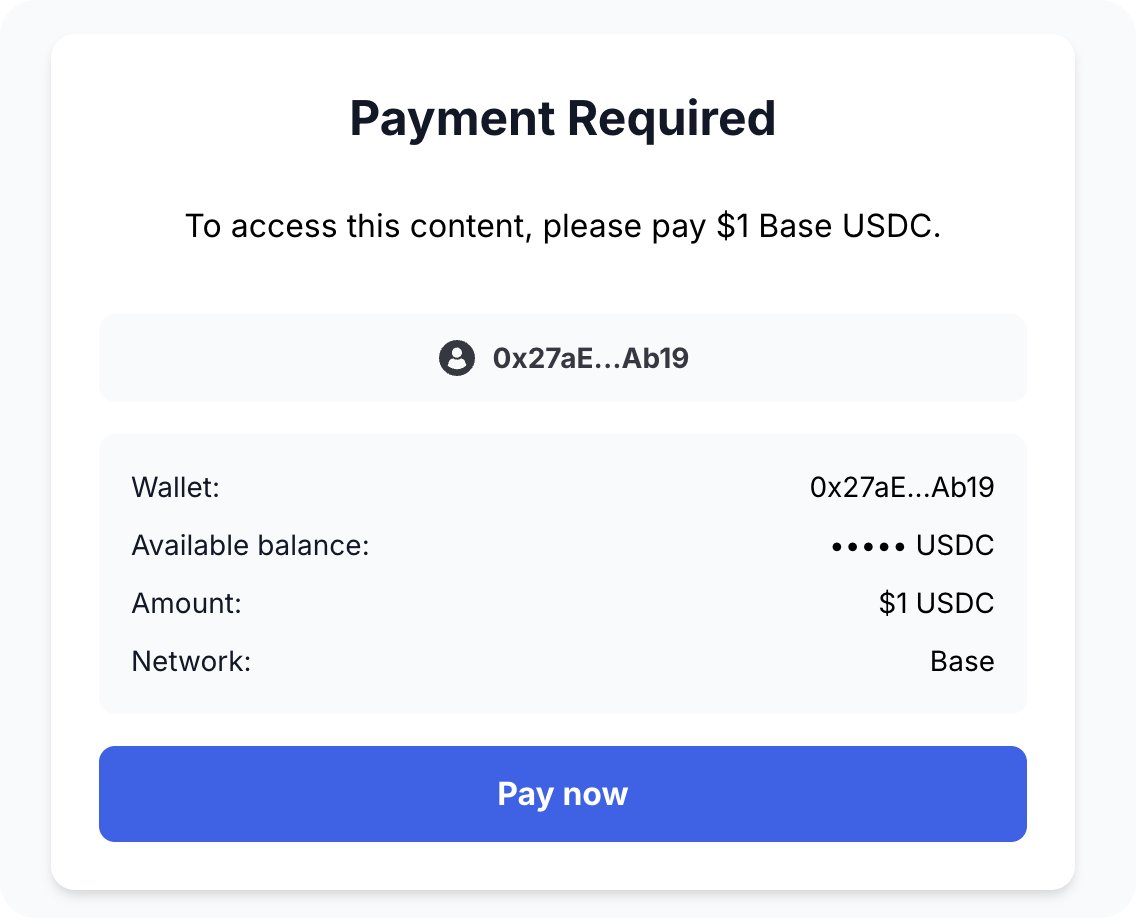

https://x402.blocksec.ai/screen/deep/tron/TYXqLb9ZyAeJeTFkt3Tx7kNyc3HufjvnMs

你将看到标准的 402 Payment Required(需要支付) 响应——这就是 X402 在智能体之间进行协商的方式。

如何配合兼容 X402 的客户端使用

传统的 HTTP 客户端无法完成该请求。 你必须使用:

-

AI 智能体

-

加密钱包

-

Coinbase CDP SDK

-

已启用 X402 的运行时环境

结论:智能体原生加密合规的未来

随着加密技术与自动化深度融合,合规情报必须超越仪表盘和基于订阅的平台。AI 智能体将越来越多地阅读链上数据、引导资金、管理投资组合并与智能合约交互。为了安全地做到这一点,它们必须了解它们在与谁交互以及继承了什么风险——即 KYA 和 KYT 的基石。

传统的 API 并非为自动化软件而生。 X402 通过以下特性改变了这一范式,使合规变得:

-

可由机器支付

-

无需许可

-

无状态

-

按请求付费

x402.blocksec.ai 的在线演示展示了这种新模式——封装在 X402 中,由 BlockSec 的 MetaSleuth 和 Phalcon Compliance 情报支持,无需账户或 API 密钥即可访问。

随着 AI 智能体成为金融生态系统的核心参与者,它们将需要原生访问实时、合规级别的情报。X402 提供了缺失的桥梁:一种简单、互联网原生的方式,让智能体可以在需要时精确获取风险数据。

长期以来为人类构建的加密合规,正在转向智能体原生。这为更安全、更自动化的链上系统开辟了新的设计空间。