Ronin Bridgeハックについて

2022年3月29日、Ronin NetworkはRonin Bridgeのセキュリティインシデントについてコミュニティに注意喚起するため、公式発表を行いました。具体的には、攻撃者はまずRoninバリデーターを侵害して秘密鍵を入手し、その後、2回の攻撃トランザクションを通じてRonin Bridgeから173,600 ETHと25,500,000 USDCを引き出しました。

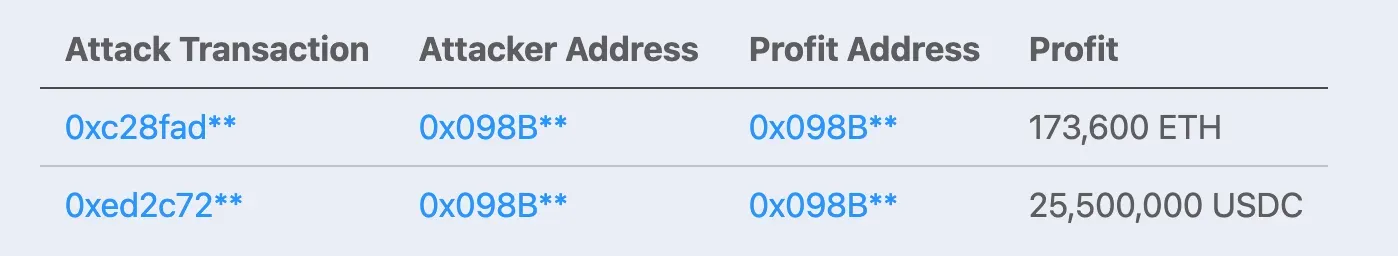

2つのトランザクションの詳細は以下の通りです。

盗難された資金の追跡

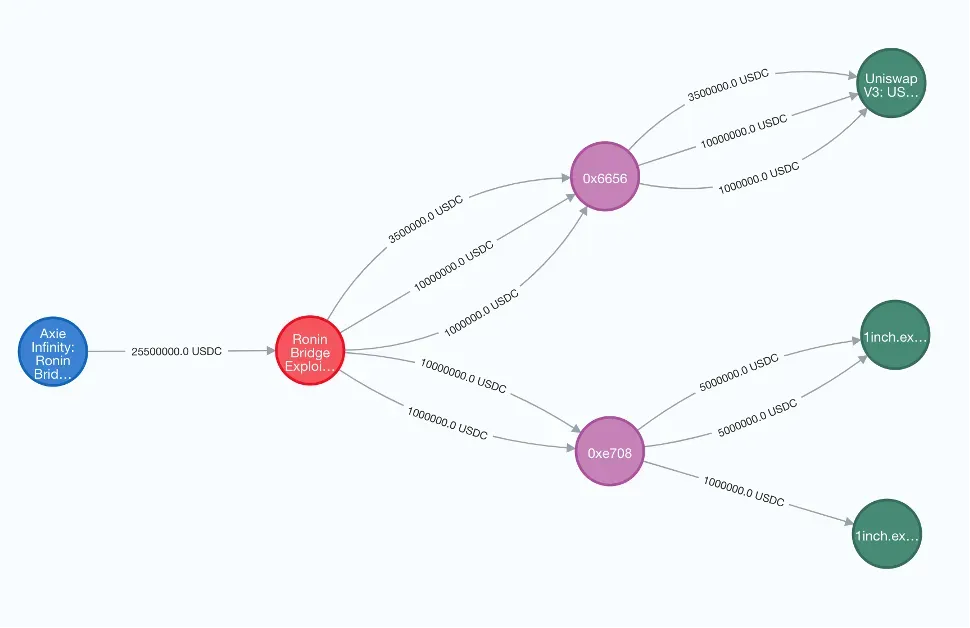

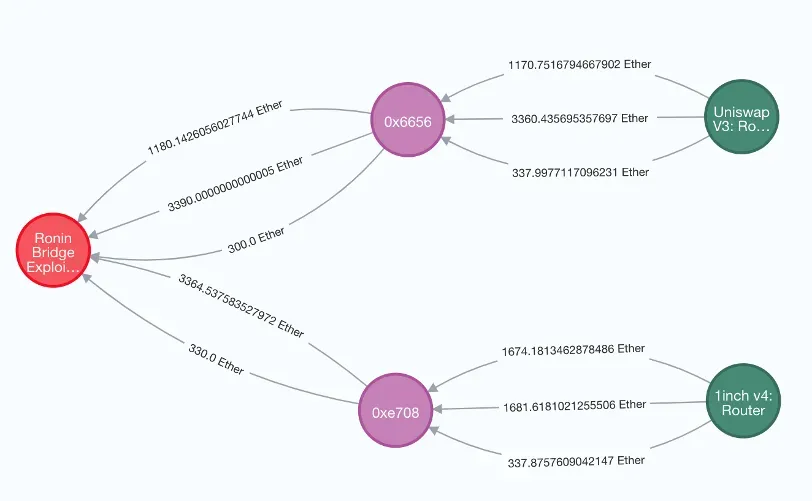

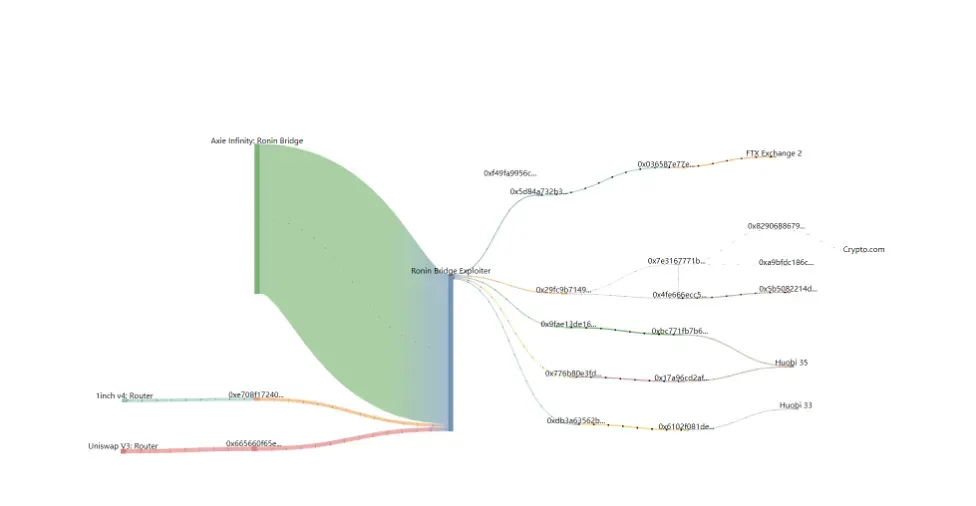

攻撃者は利益を得た後、すぐに盗んだUSDCをETHにスワップしました。具体的には、盗まれたUSDCはUniswapと1inchに送金され、2つの仲介ノード、すなわち0x6656と0xe708を使用してスワップを往復で行いました。スワップ後、盗まれた資金はすべてETHになりました。

3月28日、攻撃者はETHの送金を開始しました。3月30日までに、攻撃者は攻撃アドレスから取引所へ6,250 ETHを転送しており、そのうち1,220 ETHはFTXへ、3750 ETHはHuobiへ、そして1 ETHはCrypto.comへそれぞれ転送されています。

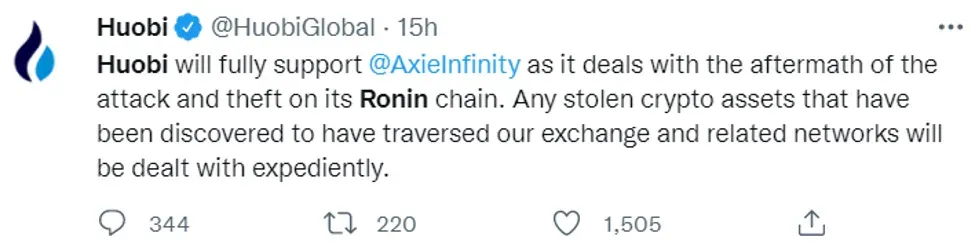

朗報は、これらの取引所がプロジェクトが盗まれた資金を取り戻すのを手伝う意思があることです。

結論

本稿執筆時点では、約175,913 ETHが依然として攻撃アドレスによって保有されており、1,279 ETHが転送中です。私たちは盗まれた資金の追跡を継続的に監視し、その発見をコミュニティと適時に共有します。

その他のデータ

攻撃者は182,162.86 ETHを収穫しました。そのうち、173,600 ETHはプロジェクトから直接盗まれたもので、8,562.86 ETHは盗まれたUSDCから得られたものです。

- 元の資金:Binanceから1.0569 ETH

- 盗まれたETH:173,600 ETH

- 盗まれたUSDCからスワップされたETH:8,562.86 ETH (Uniswapへ4869.18508653411、1inchへ3693.6752093176137)

- 送金済み:6,250 ETH

参考文献

https://roninblockchain.substack.com/p/community-alert-ronin-validators?s=w

BlockSecについて

BlockSecは、世界的に著名なセキュリティ専門家グループによって2021年に設立された、先駆的なブロックチェーンセキュリティ企業です。当社は、Web3の普及を促進するために、新しいWeb3の世界のセキュリティとユーザビリティの向上に貢献することに尽力しています。そのために、BlockSecはスマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発および脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡および調査のためのMetaSleuthプラットフォーム、そしてWeb3開発者が暗号世界を効率的にサーフィンするためのMetaSuites拡張機能を提供しています。

現在までに、MetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど300社以上の著名なクライアントにサービスを提供し、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2回の資金調達で数千万米ドルを受け取っています。

公式ウェブサイト:https://blocksec.com/

公式Twitterアカウント:https://twitter.com/BlockSecTeam