本研究は、コンピュータサイエンス分野のトップカンファレンスであるSIGMETRICS 2025に採択され、データセットをhttps://github.com/blocksecteam/phishing_contract_sigmetrics25で公開しました。

分散型金融(DeFi)の台頭以来、ブロックチェーン分野は多額の資金とユーザー投資を引きつけてきました。しかし、この成長はフィッシング攻撃の急増を伴い、多大なユーザー損失をもたらしています。検知を回避するため、詐欺師はもはや外部所有アカウント(EOA)だけに頼っていません。代わりに、スマートコントラクトのデプロイへと移行しています。本記事では、フィッシングコントラクトに関する最新の研究を紹介し、タイムリーで包括的かつ正確なフィッシングインテリジェンスが、いかにしてクリプトプロジェクトがユーザー資産を保護し、コンプライアンスを維持し、ブロックチェーン全体のセキュリティを強化するのに役立つかを実証します。

フィッシングの進化:EOAから悪意のあるスマートコントラクトへ

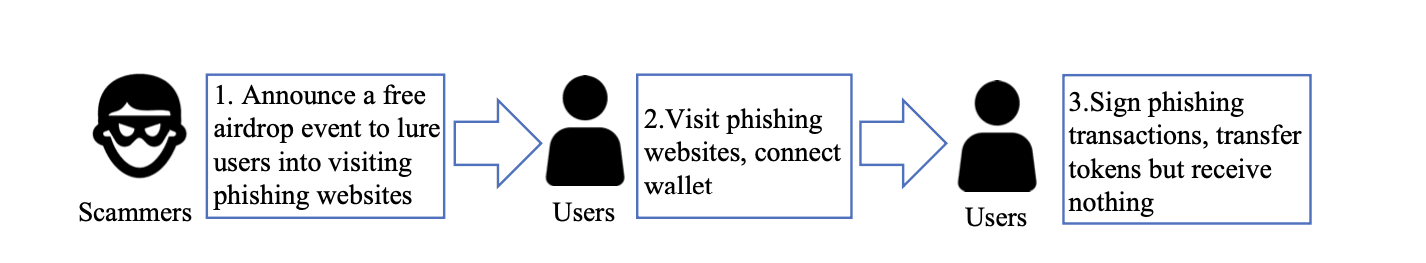

従来、詐欺師はユーザーを騙してETHやトークンを直接EOAに送金するトランザクションに署名させていました。しかし、この戦術は簡単に見破られるようになっています。MetaMaskやCoinbaseのようなウォレットは、現在、ユーザーに既知の悪意のあるEOAへの資金送金を警告しています。この認識の高まりは、攻撃者にイノベーションを促し、フィッシングコントラクトの蔓延につながりました。

これに対応するため、詐欺師は現在、正当なプロジェクトの挙動を模倣し、意図を隠蔽するためにフィッシングコントラクトを使用しています。資産を直接攻撃者のEOAに転送するのではなく、被害者は悪意のあるコントラクトとやり取りするトランザクションに署名するように騙され、無意識のうちにトークンの制御権を渡してしまいます。この新しいベクトルは、DeFiセキュリティに重大な課題を突きつけています。

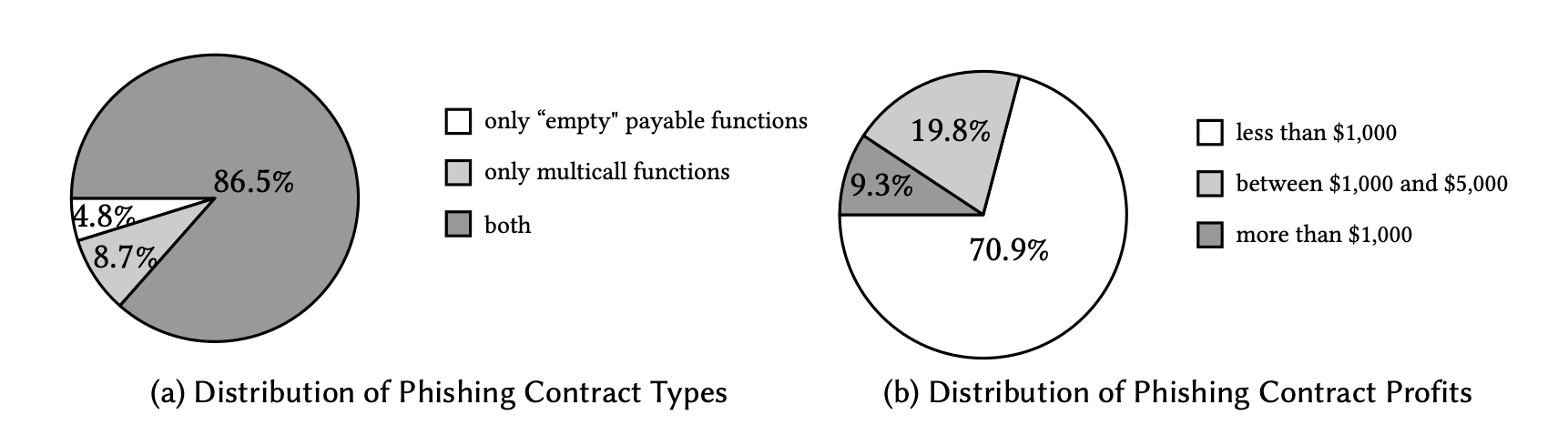

これらのフィッシングコントラクトには、しばしば以下のものが含まれています。

- 詐欺的なpayable関数:

ClaimやSecurityUpdateのような名前のこれらの関数は、ユーザーを騙してETHを直接攻撃者のコントラクトに送信させます。 - マルチコール関数: 複数のトークントランザクションを単一のトランザクションにバッチ処理するように設計されており、ユーザーが無意識のうちに承認を与えた後にERC20トークンやNFTをドレインするのに理想的です。これは、クリプト詐欺における一般的な戦術です。

BlockSecの研究:フィッシングコントラクトの検出と分析

本研究は、Ethereum上のフィッシングコントラクトに焦点を当てています。大規模なフィッシングコントラクト検出を可能にするため、コントラクトバイトコードから疑わしい関数セレクターを抽出し、トランザクションをシミュレートし、その結果を分析するシステムを設計しました。このアプローチを使用して、2022年12月29日から2025年1月1日までの間にデプロイされた37,654件のフィッシングコントラクトを特定しました。この広範なデータセットは、スマートコントラクトセキュリティ脅威の状況を理解するために不可欠です。

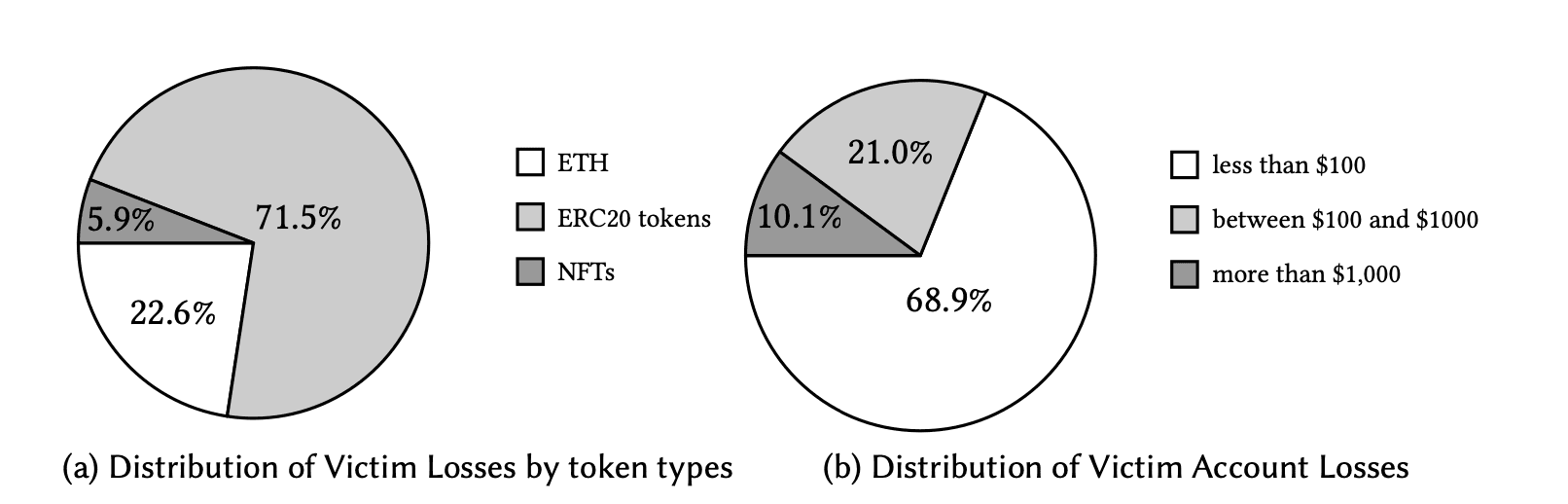

経済的影響:ユーザー損失の分布

フィッシングコントラクトは、多大なユーザー損失をもたらしました。2022年12月29日から2025年1月8日までの間に、171,984人の被害者に影響を与えた211,319件のフィッシングトランザクションを発見し、総損失額は1億9,070万ドルに達しました。注目すべきは、被害者の89.9%が1,000ドル未満を失ったことです。多くのユーザーは、トークン承認の取り消し忘れや、悪意のあるトランザクションに繰り返し署名したために、複数回フィッシングスキームに陥りました。その中でも、経験の浅いWeb3ユーザーは、これらのクリプト詐欺に対して特に脆弱です。

攻撃者の理解:フィッシングコントラクトとデプロイ者の分布

ほとんどのフィッシングコントラクト(86.5%)は、「空の」payable関数とマルチコール関数の両方を備えており、さまざまなトークンタイプを標的としています。そのうち70.9%は1,000ドル未満の収益しかなく、96.2%は1日未満しかアクティブではありませんでした。詐欺師は、アカウントラベリングメカニズムを回避するために新しいコントラクトを迅速にデプロイしており、リアルタイムの脅威インテリジェンスの必要性が浮き彫りになっています。

私たちの研究は、攻撃者自身に関する重要な洞察も明らかにしました。9つのアカウントが、すべてのフィッシングコントラクトの91.1%をデプロイしています。詐欺師は、被害者から盗んだトークンを使用して、新しいフィッシングコントラクトのデプロイ資金を調達することがよくあります。特に、これらの9つの主要デプロイ者のうち8つは資金の流れのつながりを示しており、協調的なフィッシンググループとして運営されていることを示唆しています。これらを合わせると、すべてのフィッシングコントラクトの85.7%をデプロイしており、これらのブロックチェーンセキュリティインシデントの背後には高度に組織化された犯罪企業が存在することを示しています。

緩和戦略:フィッシングコントラクトからの防御

私たちの作業は、Ethereum上でのフィッシングコントラクトの広範な蔓延と、それらがユーザーにもたらした多大な損失を明らかにしています。したがって、ユーザーをこれらの脅威から保護し、全体的なブロックチェーンセキュリティを強化するための、実用的かつ効果的な戦略を提案します。

ユーザーが自身を保護するためにできること

ユーザーの視点からは、クリプト詐欺を防ぐ上で注意深さが鍵となります。分散型アプリケーションにアクセスし、サービスをリクエストする際には、URL、メインページ、サブリンク、Twitter、Discordリンクを含むウェブサイトを注意深く確認する必要があります。トランザクションに署名する前に、アカウントと関数呼び出しパラメータを含むトランザクションの詳細を注意深くレビューする必要があります。さらに、Etherscanでアドレスラベルを検証して、公式アカウントかどうかを確認できます。未承諾のオファーや承認のリクエストには常に注意してください。

サービスプロバイダーができること:高度な脅威インテリジェンスの活用

サービスプロバイダー—CEX、DEX、ウォレット、PayFiプラットフォーム、ステーブルコイン、ブリッジを含む—は、潜在的な脅威からユーザーを保護するために、フィッシングウェブサイトとアカウントのリストを積極的に維持および更新する必要があります。特定の Сentralized Exchage (CEX) がプラットフォーム上でフィッシングコントラクトをデプロイしていることが特定された場合、これらのプロバイダーはサービスへのアクセスを制限または拒否する必要があります。しかし、ブロックチェーンの固有の匿名性と、オンチェーンインタラクションの複雑さ—特にクロスチェーンアクティビティにおいては—機関が効果的なリスク評価を実施し、DeFiセキュリティを確保する上で大きな課題となります。

これらの課題に対処するため、BlockSecはこれらの研究結果をPhalcon Compliance APPに統合しました。このプラットフォームは、4億以上のアドレスラベル、無制限のトランザクションホップトレーシング、AI搭載の行動分析エンジンを備えた大規模なリアルタイムデータベースを活用しています。これらの機能により、APPは機関がフィッシングアドレスやそれにインタラクトする疑わしいエンティティを迅速に特定できるようになり、重要なオンチェーンフォレンジックを提供します。

フィッシングアドレスに加えて、Phalcon Compliance APPは、攻撃者、制裁対象エンティティ、ミキサー、マネーロンダラー、ダークウェブなどの他のリスクエンティティや、高頻度トランザクション、大規模トランザクション、トランジットアドレスなどの疑わしい行動も検出します。違法行為が検出された場合、APPは7つの異なるチャネルを通じて機関に迅速に通知し、即時対応を可能にします。さらに、APPはタスク委任、コメント追加、ブラックリスト登録、および疑わしいトランザクションレポート(STR)のワンクリック生成など、さまざまな機能を提供します。これらのツールを組み合わせることで、リスクの特定と軽減のための包括的なソリューションを提供すると同時に、コンプライアンスワークフローを簡素化し、Web3セキュリティを強化します。