2024年、Solanaは最も人気のあるブロックチェーンの1つとして浮上しました。その驚異的な速度と低い手数料は優れたユーザーエクスペリエンスを提供し、高いスループットと低いレイテンシは分散型アプリケーションのプラットフォームとして選ばれる理由となっています。

BlockSecは、Phalcon Explorer がSolanaに完全対応したことをお知らせできることを嬉しく思います!

他のSolanaスキャンと比較して、Phalcon Explorerは以下を提供します:

一般ユーザー向けに、Solanaトランザクションの理解を容易にします:

- アカウント関係を明確にし、アカウント所有者のトークン保有状況と変更を表示します。

- MEVトランザクションのタグ付けやアドレスのラベル付けなど、便利な機能を提供します。

開発者向けに、関数呼び出し関係を明確かつ包括的に表示します:

- より正確な関数呼び出し階層を表示し、結果を意味論的に提示し、情報表示のために最高の画面効率を使用します。

🧐 このトランザクション を例に、Phalcon Explorerがもたらす利点を見てみましょう。

単純化されたアカウント関係とトークン変更

他のブロックチェーンネットワークと比較して、Solanaは独自の「トークンアカウント」設計を持っています。例えば、モニカがマイクにUSDTを送金したい場合、4つのアカウントが関与します:

- A(モニカのアカウント)

- B(マイクのアカウント)

- C(モニカのUSDTアカウント)

- D(マイクのUSDTアカウント)

これを残高変更と資金フローで説明しましょう。

残高変更

残高変更を例にすると、Phalcon Explorerは複数のアカウント間の関係を自動的に整理し、アカウントAとC、BとDの間の本質的なリンクを特定します。トークンアカウントの概念を排除し、トランザクション内の2つの主要エンティティ、AとBのUSDT変更のみを表示します。

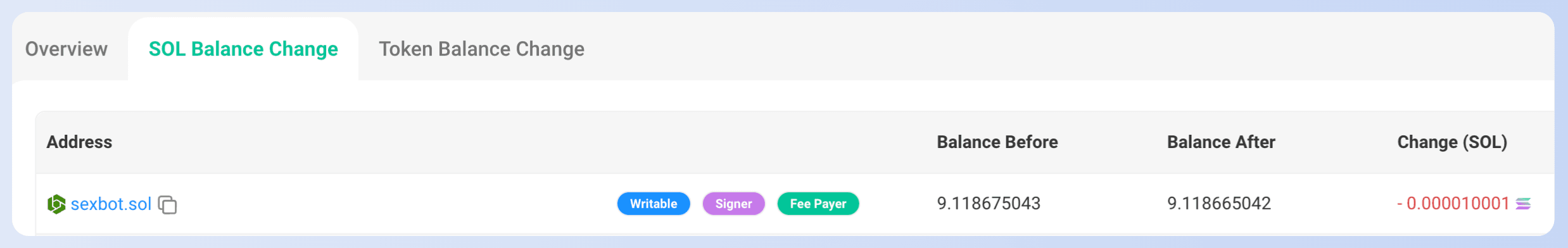

例えば、Solscanで sexbot.sol アカウントの残高変更を表示する場合、SOL残高変更ページとトークン残高変更ページの両方を確認する必要があります:

SOL残高変更ページでは、「アドレス」は所有者アカウントを表します。

トークン残高変更ページでは、「アドレス」はトークンアカウントを表し、「所有者」は所有者アカウントを表します。

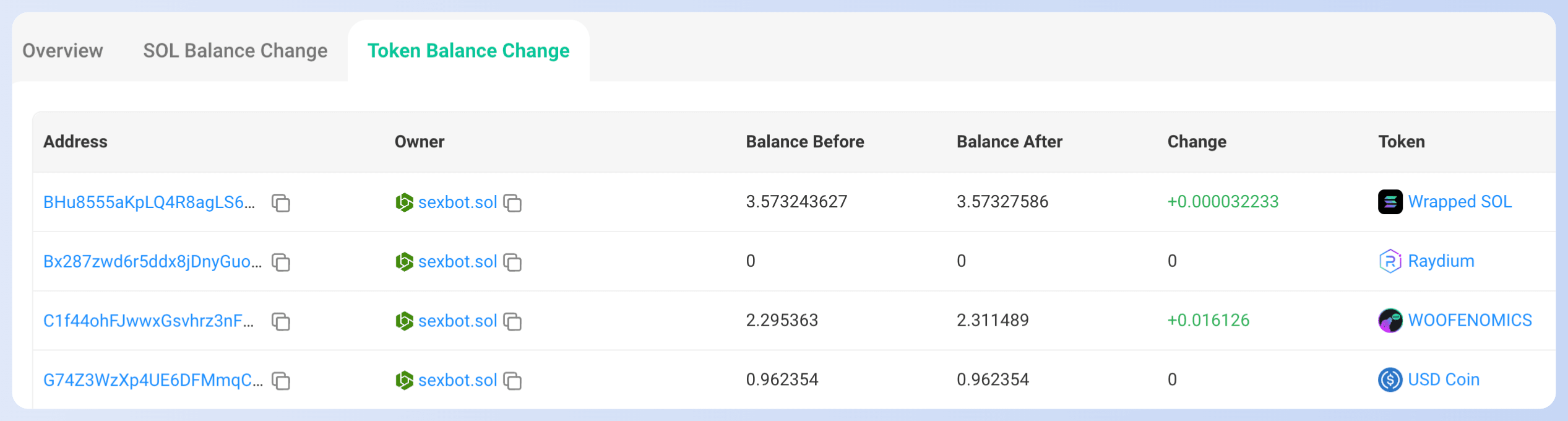

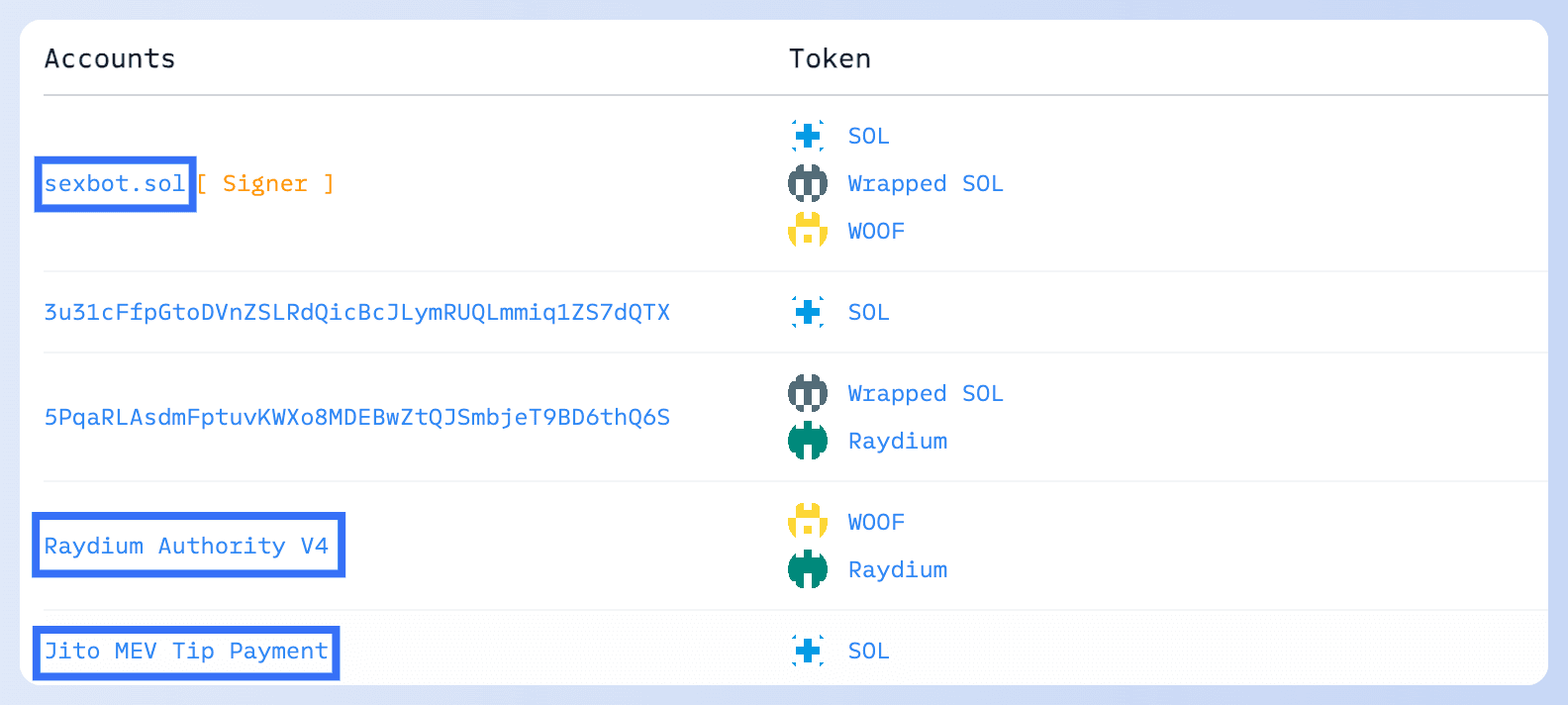

Phalcon Explorerは、以下の表を通じて同じ情報をより簡潔に伝えます:

アカウント関係を整理した後、トークンアカウントデータは「トークン」セクションに表示されます。これにより、情報の複雑さが軽減され、Etherscanのようなブロックチェーンエクスプローラーを使用するユーザーの長年の習慣により一致した、より明確で簡潔な表示になります。

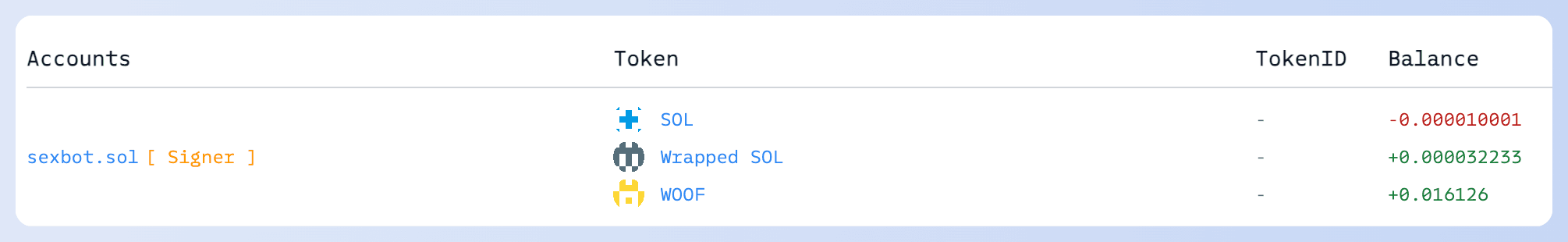

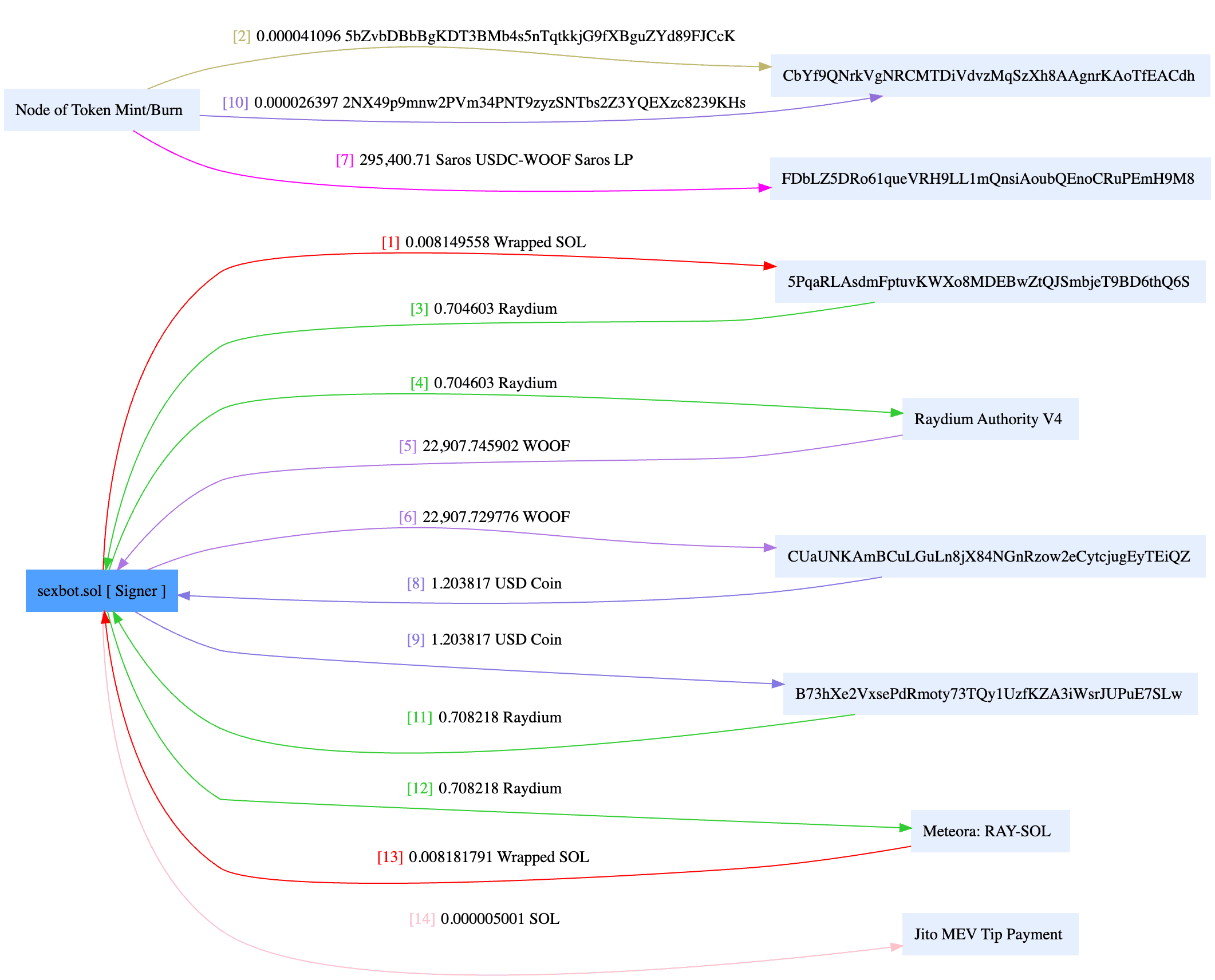

資金フロー

資金フローチャートも同様の原則に従います。アカウント関係を整理した後、トークンアカウントは所有者アカウントと同じレベルのノードとして表示されなくなります。代わりに、トークン量の変更として直接表示され、資金フローの明確さが向上します。

アドレスラベルとその他の便利な機能

3億以上のアドレスラベル

BlockSecは、3億以上のアドレスラベルを含む、20以上の主要ブロックチェーンをカバーする巨大なデータベースを構築しました。ユーザーがPhalcon Explorerを通じてSolanaトランザクションを表示する際、取引所の入出金アドレス、プロジェクトアドレス(DeFiやNFTプロジェクトのアドレスなど)、ホワイトハット/ブラックハットハッカーのアドレス、プロキシコントラクトアドレスなどを簡単に識別できます。

ユーザーは、必要に応じてラベル名を変更することで、アドレスラベルをカスタマイズすることもできます。

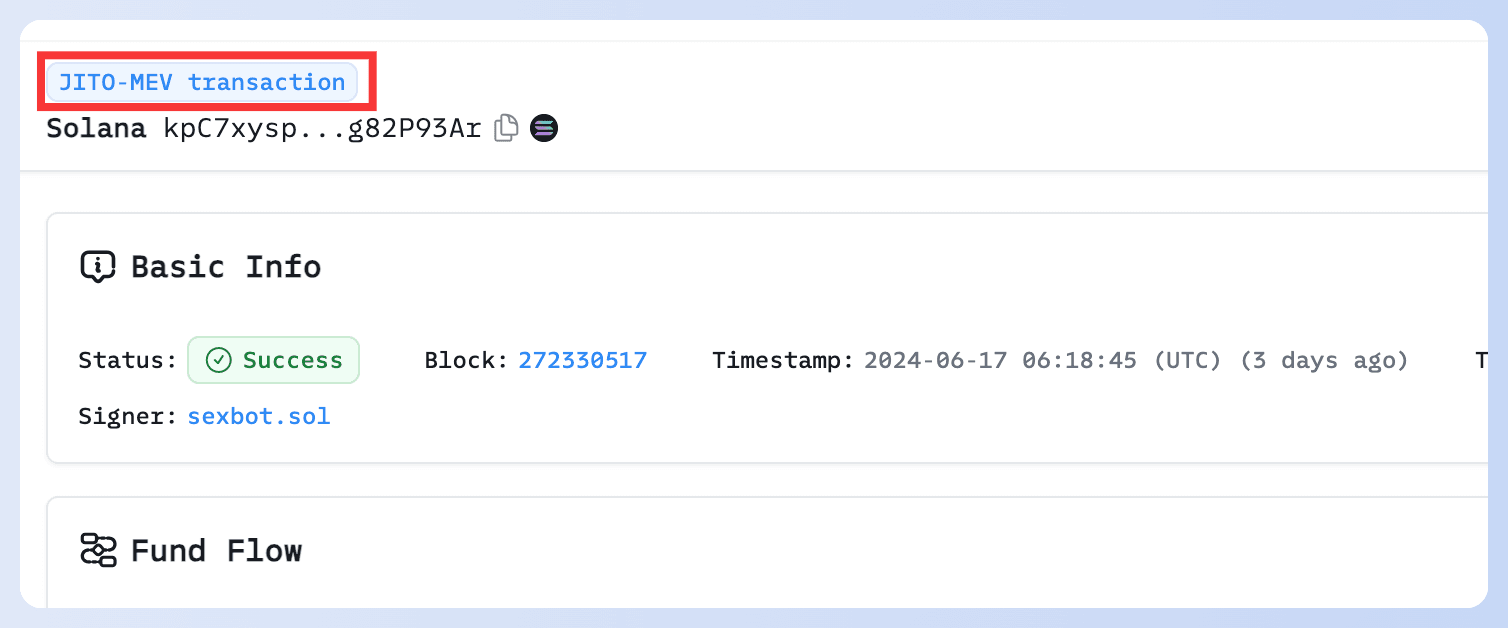

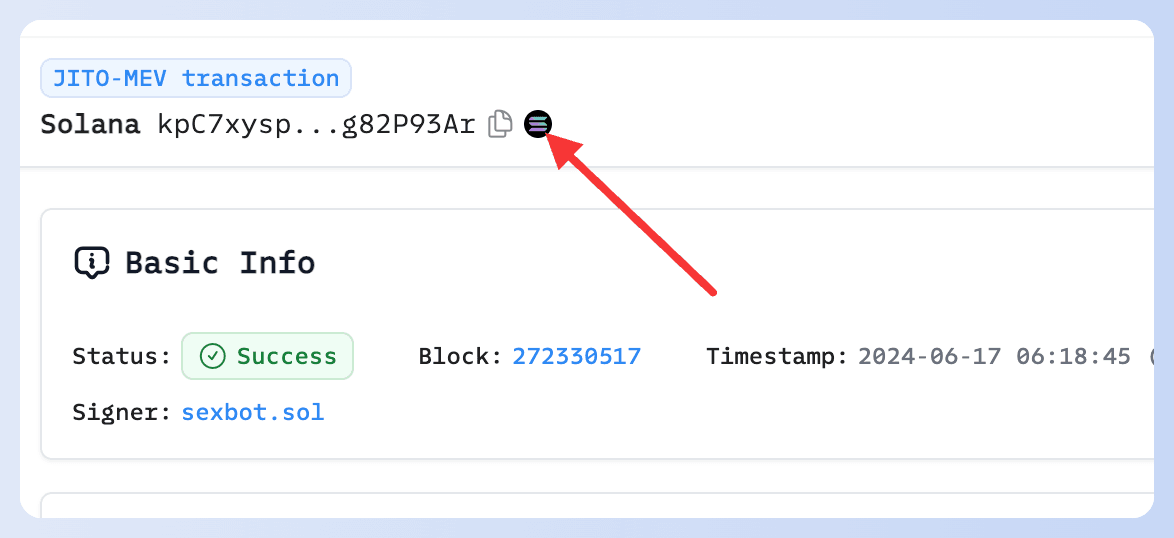

MEVトランザクションの識別

Phalcon ExplorerはMEVトランザクションを識別し、ページ左上にタグを表示できます。

Solscanへのクイックアクセス

Phalcon Explorerは、Solscanへのクイックリンクも提供しています。ページ左上のアイコンをクリックすることで、ユーザーは簡単にSolscanに移動できます。

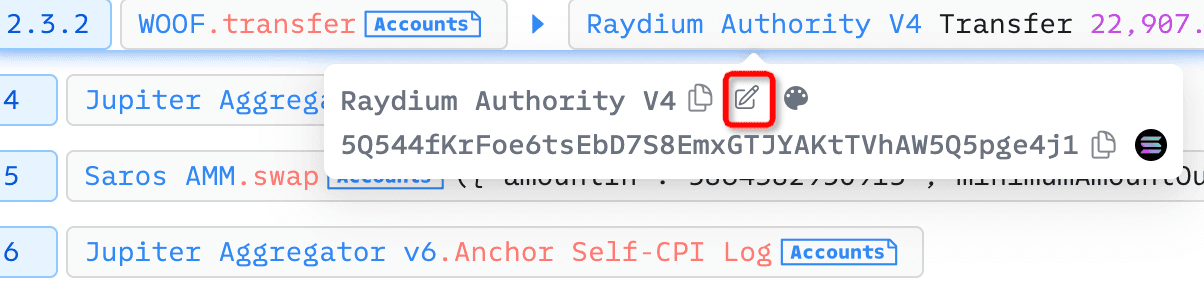

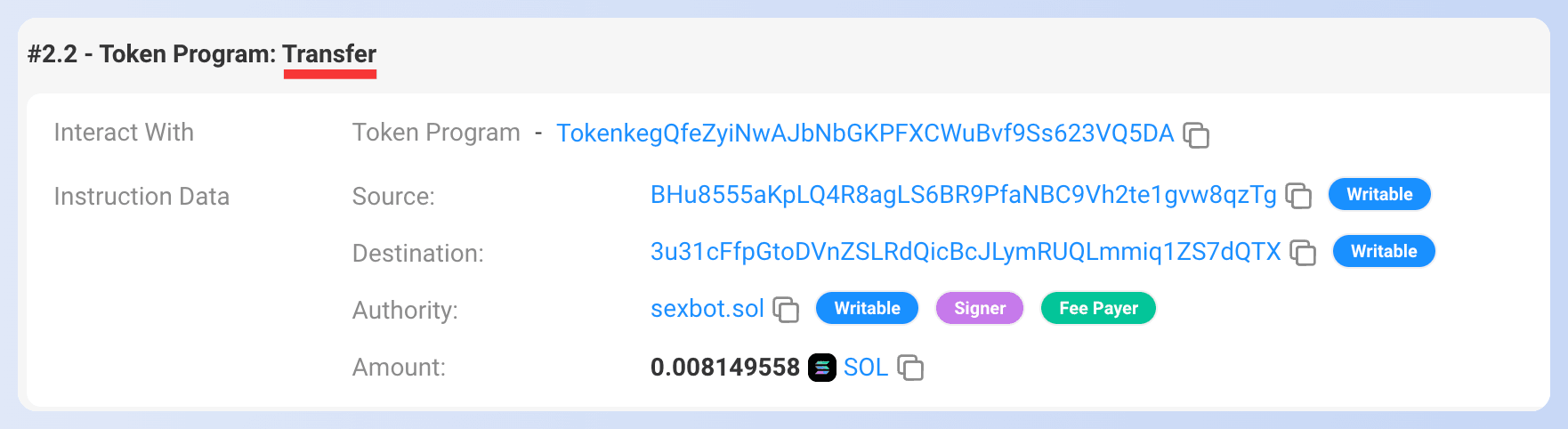

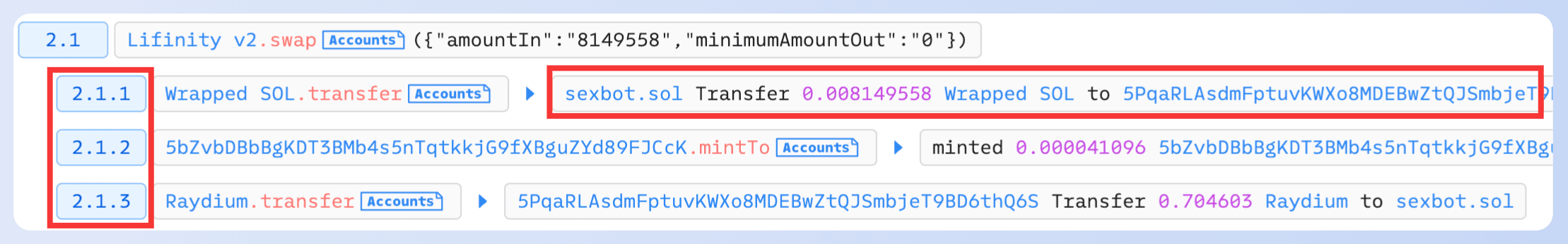

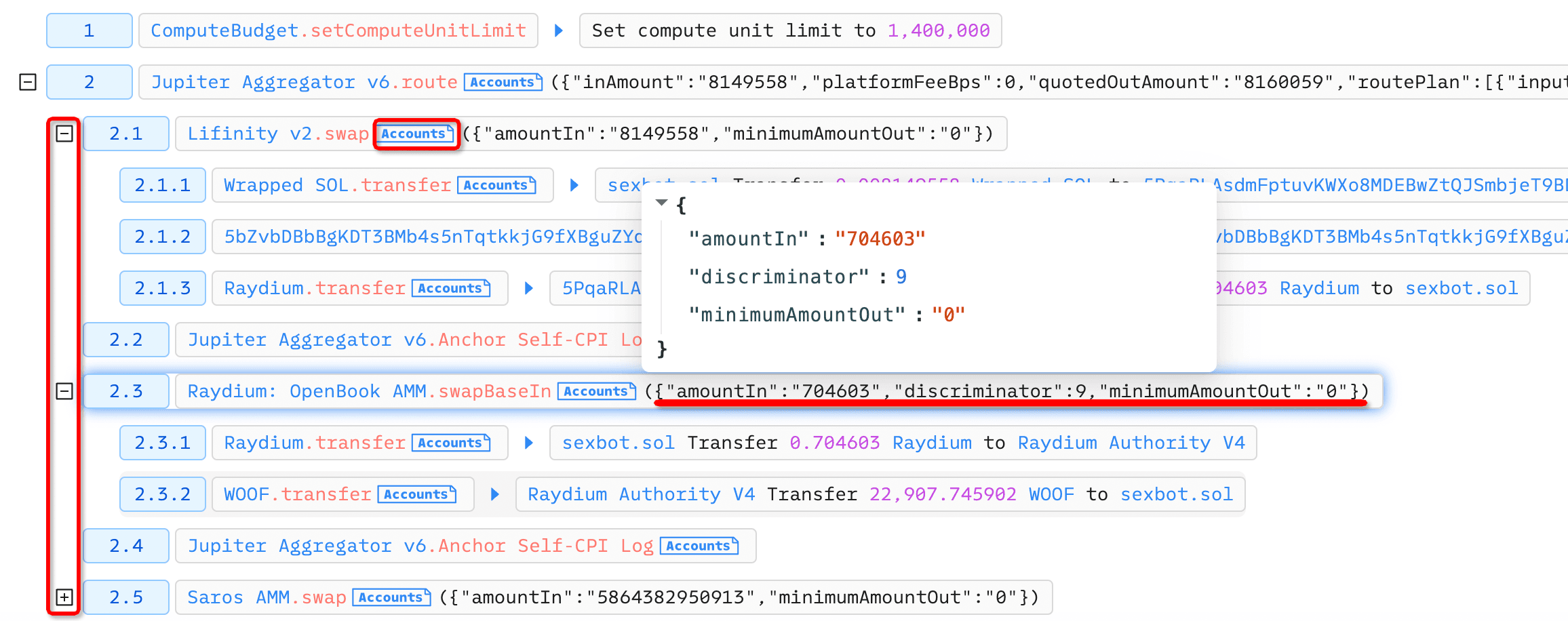

明確かつ包括的な関数呼び出し

2つの呼び出し深度のみを提供する他のエクスプローラーと比較して、Phalcon Explorerは真の深度と呼び出し関係を提供します。さらに、関数呼び出しフローを意味論的かつ構造化された方法で提示し、より正確で、明確で、理解しやすいものにします。

さらに、関数呼び出しの典型的な縦方向の配置とは異なり、Phalcon Explorerは各レベルの展開と折りたたみをサポートします。アカウントとパラメータ情報は折りたたみ可能な形式で表示され、クリックするとポップアップウィンドウで詳細が表示されます。

このアプローチは、現在のSolanaエクスプローラーの中で最も高い画面効率比率を提供し、可読性を向上させ、開発者が関数呼び出し関係を明確かつ包括的に理解できるようにします。

結論

Solanaがユーザーと開発者の間でますます人気を集める中、BlockSecはユーザーの要求に積極的に応え、製品ファミリーを迅速に拡大してSolanaを完全にサポートしてきました:

3月:MetaSleuth

3月、当社の暗号資産追跡・調査プラットフォームMetaSleuthがSolanaをサポートしました。複数のトークンアドレスを単一のウォレットアドレスにマッピングする独自の設計を採用し、Solanaのトークンアカウントメカニズムに合わせた明確で簡潔な資金フローを提供しました。

5月:MetaSuites

5月、ブロックチェーンエクスプローラー拡張機能MetaSuitesが主要なSolanaスキャンをサポート(Solana Explorer、Solscan、SolanaFMを含む)しました。このサポートにより、ユーザーは資金フロー図を表示し、複数のプラットフォーム間でカスタムアドレスラベルを自動的に同期できます。

6月:Phalcon Explorer

6月、Phalcon Explorerの完全サポートは、Solanaユーザーと開発者に大きな利便性をもたらしました。ユーザーは、より明確なアカウント関係、MEVトランザクションの識別、そして広範なアドレスラベルデータベースへのアクセスを通じて、複雑なトランザクションを容易に理解できます。開発者は、より正確な関数呼び出しレベルと効率的な情報表示から恩恵を受け、スマートコントラクトのデバッグと分析をより直感的かつ効果的に行うことができます。

コミュニティ向けの今後のコンテンツ

私たちは、Solanaに関するさらにエキサイティングなコンテンツをコミュニティに提供し続けます。「Solana入門」シリーズの最初の記事である「Solanaのコアコンセプトを一度でマスターする」では、Solanaネットワーク内の主要な概念(運用メカニズム、アカウントモデル、トランザクションなど)を紹介しました。

明日のブログでは、環境設定から始め、記事の公開と表示のためのSolanaプログラムの書き方をガイドします。ご期待ください!

Phalconについて

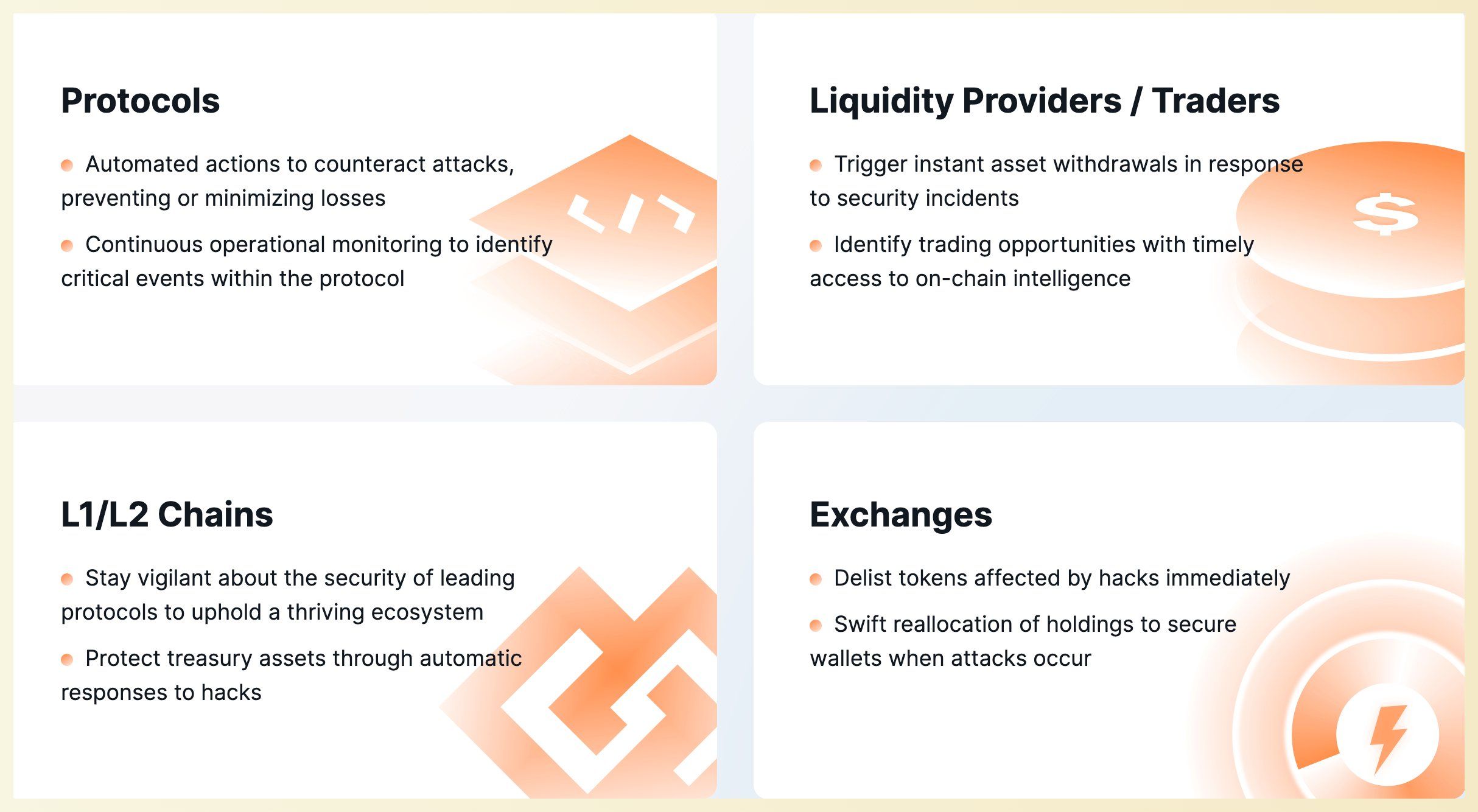

Phalconは、BlockSecがハッキングの監視とブロックのために開発したセキュリティプラットフォームです。このシステムは、疑わしいトランザクションを検出し、ユーザーに即座に警告し、自動的なアクションを実行します。

Phalconの主な利点:

- 誤検知が最小限で、ほぼゼロの精度。

- ハッキングと、権限変更などの運用リスクの両方を監視します。

- 自動アクションを開始し、ユーザー定義の応答をサポートします。

- コード不要でモニターとアクションを設定できます。

PhalconはSaaSプラットフォームであり、ユーザーは公式ウェブサイトから直接ログインして、さまざまな価格プランと機能を確認し、すぐに購読できます(クレジットカードと暗号資産による支払いをサポート)。ご質問がある場合は、デモを予約して、セキュリティ専門家が懸念事項に対応します。

サポートツール:Phalcon Explorer

Phalcon Explorer は、Phalconプラットフォームのサポートツールです。この強力なトランザクションエクスプローラーは、DeFiコミュニティのために設計されています。呼び出しフロー、残高変更、トランザクション資金フローに関する包括的なデータを提供し、トランザクションシミュレーションもサポートします。これにより、開発者、セキュリティ研究者、トレーダーはトランザクションをより直感的に理解できます。