この度、当社の攻撃監視・ブロックプラットフォーム「Phalcon」がMantle Networkに対応したことをお知らせいたします。これにより、ローンチ後のMantleエコシステムに対し、ハッキングフリーのセキュリティを提供します。

Phalcon:Mantleエコシステムのセキュリティを新たな高みへ

コード監査はプロトコルのセキュリティを大幅に向上させます。しかし、DeFiプロトコルが稼働を開始すると、外部依存性、ゼロデイ攻撃、未監査のスマートコントラクトアップグレードなど、数多くのリスクに直面します。これらのリスクを認識し、コード監査だけでは不十分であると理解するブロックチェーンが増えています。その結果、ローンチ後のエコシステムを保護するために、プロアクティブな防御策を採用する動きが広がっています。

現在、ローンチ後のセキュリティソリューションのほとんどは、攻撃監視プラットフォームに依存しています。しかし、攻撃を検知しても、プロトコルチームが複数の関係者と協議し、手動で対応を承認する必要があり、しばしば手遅れになってしまいます。

当社の攻撃監視・ブロックプラットフォームである**Phalcon**は、Mantleに対応し、Mantleエコシステム全体に堅牢なセキュリティを提供します。Phalconは、攻撃を監視するだけでなく、自動的にブロックする世界初かつ唯一のプラットフォームです。この機能は実戦で証明されており、20件以上のハッキングをブロックし、2,000万ドル以上の資産を救済した実績があります。

PhalconがMantleエコシステムを強化する方法

-

エコシステム向け:MantleはMantle Network上のプロトコル監視を展開でき、不審なアクティビティを即座に検出し、プロトコルチームに対応を促すことができます。

-

プロトコル向け:Mantle上のプロトコルはPhalconを使用して攻撃を監視し、攻撃が検出された場合はプロトコルを自動的に一時停止できます。さらに、プロトコルオペレーターはPhalconを活用して、管理者キーの変更、ロールの付与、主要な変数などの機密性の高い操作を監視できます。

-

LP向け:流動性プロバイダーは、投資しているプロトコルがハッキングされた場合に通知を受け取るためにPhalconを使用できます。同時に、システムは自動的に資金を引き出し、潜在的な損失を最小限に抑えます。

PhalconはSaaSプラットフォームであり、ログイン後に価格を確認し、サブスクライブできます。 また、セキュリティ専門家によるデモを予約していただき、Phalconがプロトコルや資産をどのように保護できるかについて詳細をご覧ください。

Phalconの優れたセキュリティと使いやすさを実現する組み込みツール

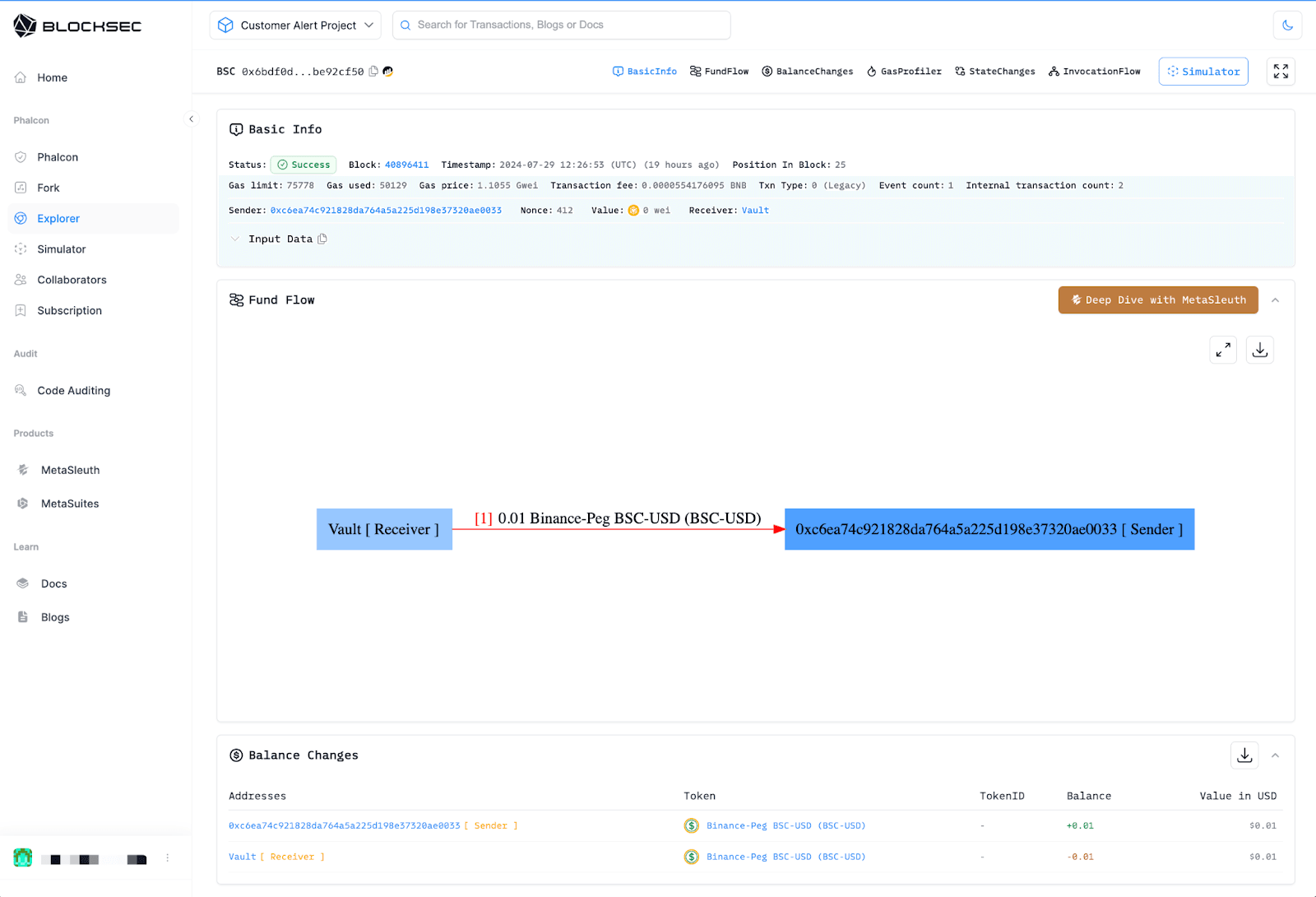

各トリガーされたトランザクションで何が起こったかをプロジェクトチームが容易に理解できるように、PhalconにPhalcon Explorerを統合しました。これにより、ユーザーはPhalcon Explorerにシームレスに切り替えて、呼び出しフロー、残高の変更、資金の流れ、その他のトランザクションの詳細を確認できます。

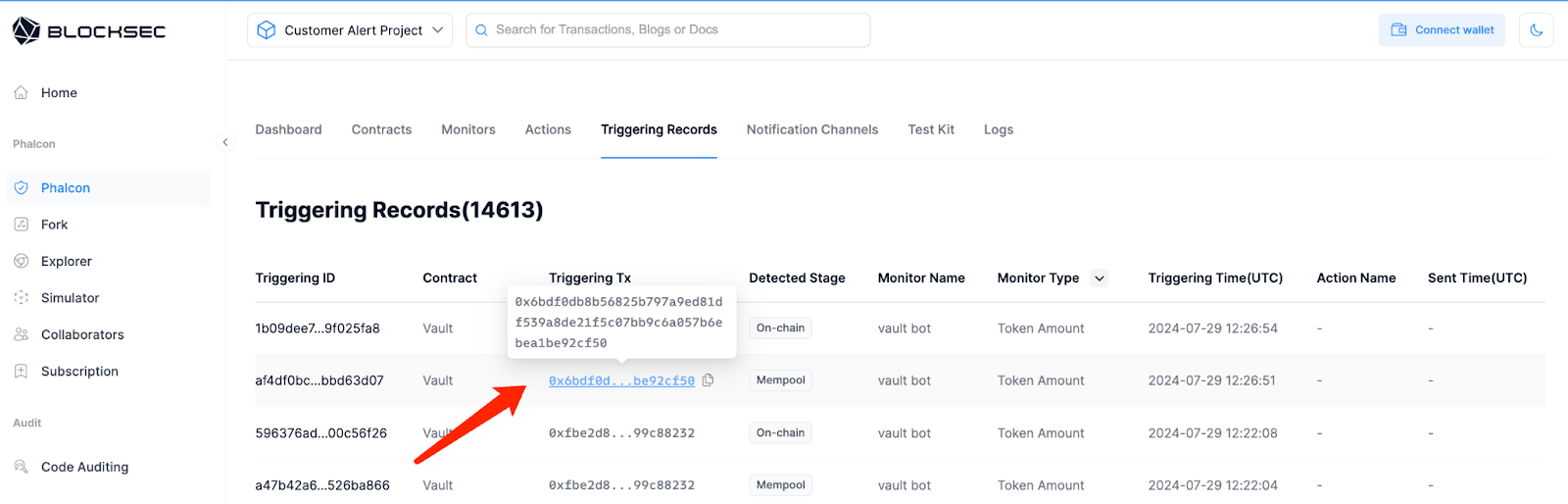

トリガーされたトランザクションをクリック:

そして、Phalcon Explorerのトランザクションページにジャンプします:

結論

Phalconの使命は、最先端の攻撃監視・ブロックプラットフォームを通じて、比類のないエコシステムセキュリティを提供することです。Mantle Networkをサポートすることで、そのエコシステム参加者に比類のない保護を提供し、潜在的な脅威から効果的に守ります。当社の実戦で証明されたソリューションは、数多くの実際のハッキングを成功裏に防止しており、その有効性を裏付けています。今後も、このパートナーシップは、ブロックチェーンセキュリティにおける新しい基準を設定し、革新を続けることになるでしょう。