セキュリティの概要 👀

DeFiセクター

- UwU Lendのハッキング

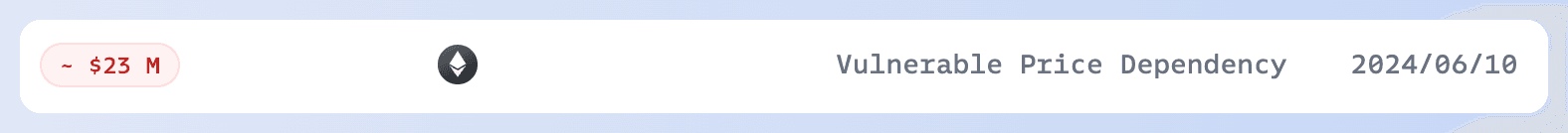

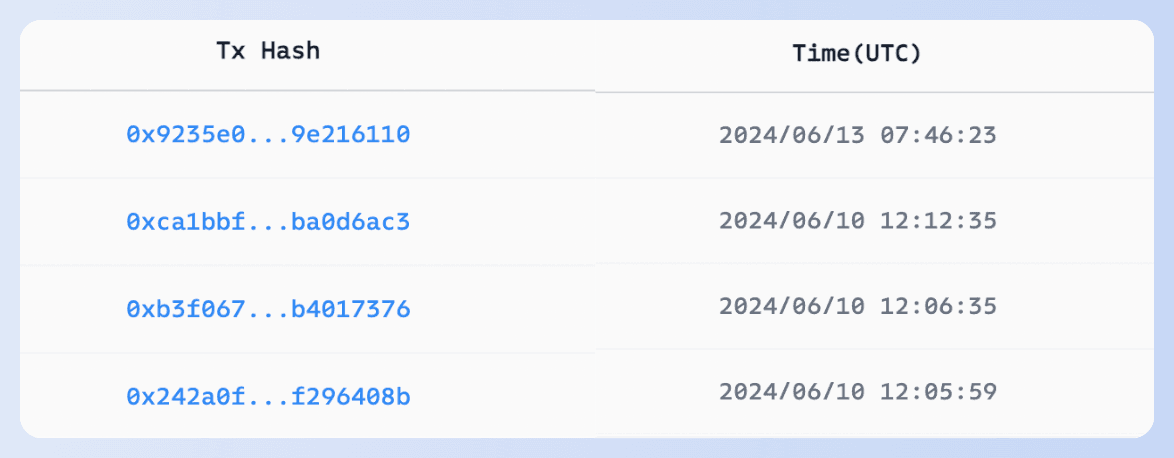

6月10日および13日、UwU Lendが攻撃を受け、2,300万ドルを超える損失が発生しました。

最初の攻撃の根本原因は、「脆弱な価格依存性(Vulnerable Price Dependency)」でした。レンディングプールは、Curveの現物(AMM)価格5つ、Curveオラクル(EMA)価格5つ、Uniswap(TWAP)価格1つの計11ソースから価格を取得し、最終的に中央値をとっていました。現物価格は単一のトランザクション内で操作可能であったため、攻撃者はフラッシュローンを使用して5つの現物価格を大幅に押し上げ、取得された価格がオラクル価格の最小値または最大値になるよう操作しました。これにより、約2,000万ドルの損失が発生しました。

6月13日、UwU Lendチームはプロトコルを再起動しましたが、再び攻撃を受けました。攻撃者はuSUSDeとWETHを担保として追加し、LTV(ローン・トゥ・バリュー)に基づいてWETHを借り入れました。uSUSDeはLTVの計算には関与していませんでしたが、流動性引き出し時のヘルスファクター計算には関与していたため、攻撃者は通常よりも多くのWETHを引き出して利益を得ることができました。

注目すべき点として、ホワイトハッカーのmakemake_kboは、1年前にこの脆弱性を報告し、プロジェクトチームに連絡を取りましたが回答が得られず、最終的にTwitterで警告を発したことをツイートしています。

- Velocoreのハッキング

根本原因:velocore__execute関数において、effectiveFee1e9に対するチェック不足が原因でアンダーフローが発生しました。

攻撃後、Lineaは1時間ブロック生成を停止しました。L2プロジェクトにとって、チェーン全体を停止させるよりも、緊急対応メカニズムを備えておく方がより効果的です。👉 世界初の暗号資産ハッキング監視・ブロックプラットフォームについてはこちらをご覧ください。

- Holographのハッキング

Holographは、元契約業者がプロトコルを悪用してHLGを不正に鋳造(ミント)したと発表しました。

過去の多くの攻撃が示すように、プロジェクトは利便性を優先して秘密鍵管理を妥協することがよくあります。これは、内部・外部からの攻撃により管理者権限や秘密鍵が奪取される重大なリスクにさらされます。Phalconのようなツールを使用して外部監視を行うことで、ワンクリックでの運用監視が可能になり、早期発見と損害の最小化が実現できます。

その他

- DMM Exchangeのハッキング

6月初旬、DMM Exchangeは5月31日(UTC)に4,502.9 BTC(3億ドル以上)が盗難されるセキュリティインシデントが発生したと開示しました。

DMMからの詳細な説明がないため、原因は依然として不明です。しかし、攻撃者のアドレスとDMMの通常アドレスで、先頭の5文字と末尾の2文字が一致しており、盗まれたBTCはマルチシグアドレスから送金されたものでした。推測として、オフチェーン攻撃によって送金先アドレスが書き換えられ、スタッフが騙されてトランザクションに署名させられた可能性が指摘されています。MetaSleuthで資金の追跡を行うにはこちらをクリックしてください。

- Kraken

6月19日、Krakenの最高セキュリティ責任者(CSO)であるNick Percoco氏は、バグ報奨金プログラムを通じて、セキュリティ企業から「極めて致命的」な脆弱性の報告を受けたことをXで公表しました。報告者は、口座残高を人為的に増加させることができる脆弱性を見つけたと主張しました。しかし、Krakenが脆弱性を修正した後、このセキュリティ企業との交渉中に300万ドルに関する不審な動きを発見しました。 Nick Percoco氏の投稿:投稿を見る

その後、CertiKがX上で自社の関与を認め、詳細を公開し、自身の行動について説明しました。同社は、Krakenに対して数日間にわたるテストを行い、すでに資金を返還済みであることを強調しました。この事件はコミュニティ内で激しい議論を巻き起こしました。CertiKの投稿:投稿を見る 根本原因についてはこちら、サンプルとなるトランザクションはこちらで確認できます。

- CoinStats

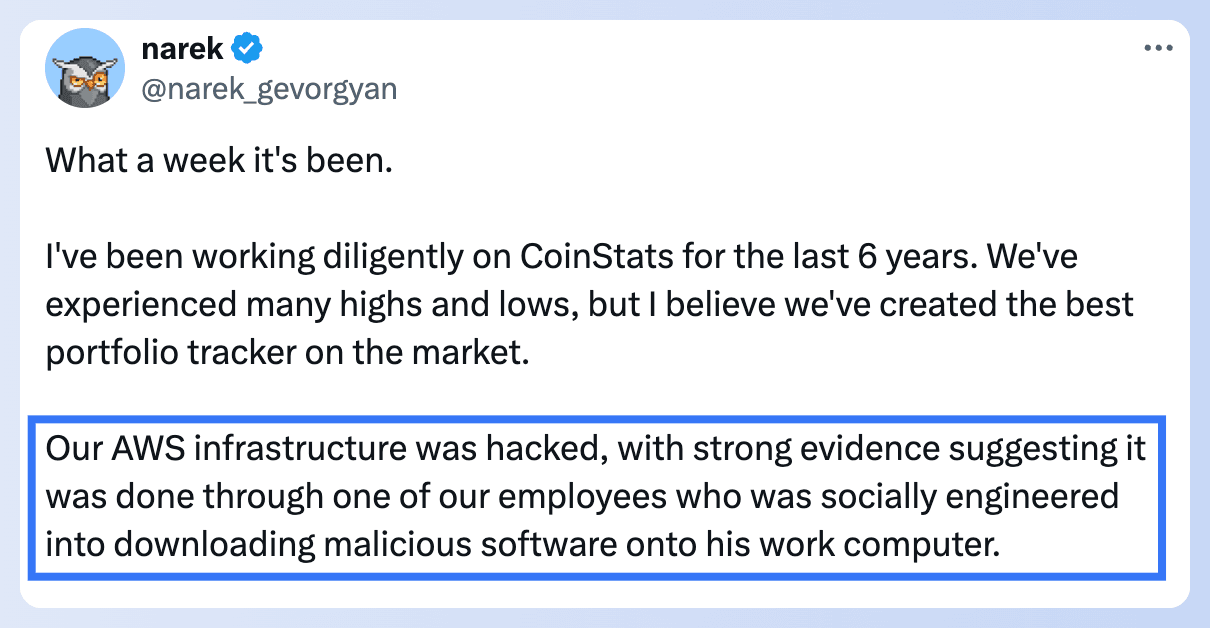

CoinStatsは攻撃により200万ドルの損失を被りました。CEOによると、原因は従業員に対するソーシャルエンジニアリング攻撃であり、それによってAWSインフラストラクチャが侵害されたとのことです。詳細についてはこちらをクリックしてください。

ブログ記事

BlockSecは「Solana Simplified」シリーズを公開しました。これには、Solanaの基本概念に関する記事、Solanaスマートコントラクトの記述チュートリアル、Solanaトランザクションの分析ガイドが含まれています。本シリーズは、読者がSolanaエコシステムを理解し、プロジェクト開発やSolana上でのトランザクション実行に必要なスキルを習得する手助けをすることを目的としています。

BlockSec X Solana Summit

BlockSecは6月20日から22日まで、クアラルンプールで開催された2024 Solana Summit APACに参加しました。今後も世界の様々なイベントで皆様とお会いできることを楽しみにしています!

Phalcon ExplorerがSolanaに完全対応しました!

Phalcon Explorerでは、ユーザーと開発者の体験を向上させるために以下の新機能を追加しました:

🚀 アカウント関係およびトークン変動の可視化

🚀 MEVトランザクションのタグ付けと3億件以上のアドレスラベル

🚀 展開可能な階層構造による、正確かつ明確な関数呼び出しの追跡

Phalcon Explorerの体験はこちらから

詳細はこちらをクリックしてください