セキュリティ概要 👀

2024年4月、DeFiの脆弱性攻撃に関連するセキュリティインシデントによる損失総額は約500万ドルに達しました。 セキュリティインシデントの大部分は「検証されていないユーザー入力(Unverified User Input)」と「アクセス制御の問題(Access Control Issues)」によるもので、Hedgey FinanceやSaitaChainに関わる重大なインシデントが発生しています。

開発者へのアドバイス: クリティカルな関数のアクセス制御やユーザー入力の内容、特に柔軟なcalldataを使用するプロトコルについては注意深くチェックしてください。過去の関連インシデントの確認はこちら。

- Hedgey Financeのインシデント

4月19日、Ethereum上の @hedgeyfinance が攻撃を受け、180万ドル以上の損失が発生しました。根本的な原因は「検証されていないユーザー入力」です。注意すべき点として、プロジェクトチームやセキュリティ企業は4,000万ドルの損失を主張していましたが、トークンの流動性が不足していたため、攻撃者の実際の利益は限定的でした。最終的に、攻撃者が現金化できたのはわずか数百ドル程度である可能性があるため、こうした統計を鵜呑みにしないよう注意してください。根本原因の確認はこちら。

- SaitaChainのインシデント

4月24日、SaitaChainのXbridgeが攻撃を受け、アクセス制御の問題により約100万ドルの損失が発生しました。攻撃者は、わずか0.15 Etherでトークンをリストアップすることで、すべてのトークンを転送することに成功しました。私たちは攻撃を直ちに検知し、プロジェクトチームに通知しました。

- 未知のコントラクト (0x80a0)

4月15日、BSC上の未知のコントラクト(0x80a0)が攻撃を受け、約60万ドルの損失が発生しました。根本原因は「検証されていないユーザー入力」でした。アラートの確認はこちら。

- Pike Financeのインシデント

4月26日、Pike FinanceはEthereum、Arbitrum、Optimismチェーンで合計約30万ドルの損失を記録しました。根本原因は「検証されていないユーザー入力」であり、偽造されたCCTPメッセージによってUSDCが流出しました。私たちはインシデントを直ちに検知しましたが、コントラクトがオープンソースではなかったため、攻撃トランザクションを開示する前に、プロジェクトチームによる確認と対応を待たなければなりませんでした。

- 米国初のスマートコントラクト悪用事件

米国で初めてスマートコントラクトの悪用に関わる裁判が行われ、被告は1,200万ドルを超える資産を流用したとして有罪判決を受け、3年の懲役刑と収益の没収が言い渡されました。

この悪用は、CremaFinanceとNIRVANA FINANCEに関連するものでした。CremaFinanceだけで880万ドル以上が流用されました。交渉の結果、CremaFinanceはホワイトハットバグ報奨金として150万ドル(45,455 SOL)を支払うことに合意しました。私たちがMetaSleuthを使用して行ったCremaFinanceインシデントの資金フロー分析はこちらです。

👉 さまざまなセキュリティインシデントの攻撃トランザクション、根本原因、PoCの詳細については、セキュリティインシデントリストをご覧ください。

ブログ記事

このブログでは、EigenLayerの基本的な考え方を紹介し、リステーキングエコシステムにおける新たなセキュリティ上の脅威について解説します。

このブログでは、MetaSleuthを使用して、Solana上のミームトークン「TIMトークンを購入することで数百万米ドルを稼いだインサイダーによるものとして批判されています。

このブログでは、甚大な被害をもたらすフィッシング詐欺「Inferno Drainer」を暴露し、このような詐欺を回避するために慎重に取引を行うようユーザーに呼びかけています。

このブログでは、新しいタイプのWeb3フィッシング詐欺を紹介し、被害に遭わないための対策を提供します。

このブログでは、Web3ユーザーを標的としたドレイナー関連のハッキング事件の概要を説明し、ハッカーが使用する手法を明らかにして、ユーザーの意識と防御能力を高めることを目的としています。

プロダクトアップデート

- 🥳 Phalconが大幅アップデート!

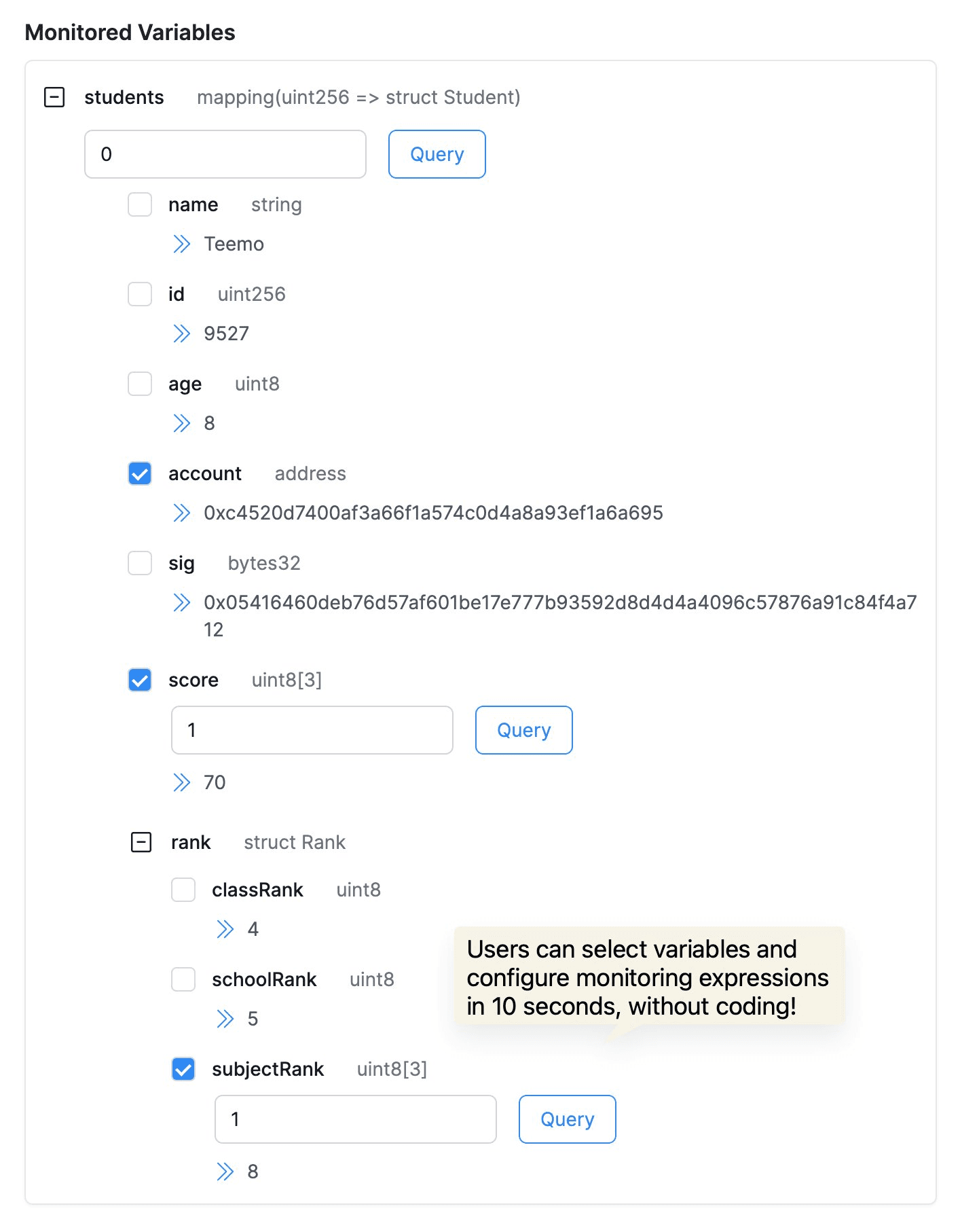

プロトコルやLP(流動性提供者)は、ネストされた構造体、マッピング、配列など、複雑なデータ構造を含む主要な変数を監視できるようになりました。 ユーザーはコーディングなしで、わずか10秒で変数を選択し、監視ルールを設定できます! 詳細はこちら

このアップグレードにより、開発者、セキュリティ研究者、LPはトランザクションやプロトコルの状態をより深く理解・監視し、セキュリティ上の脅威や設定ミスを迅速に特定して、プロトコルの安定性と資金の安全性を維持できるようになります。

- 🥳 Phalcon ExplorerのUIを改善しました!

フルスクリーンモード(ショートカット:Shift+F)をサポートし、開発者やセキュリティ研究者がより没入感を持って分析に集中できるようになりました。ぜひお試しください!

BlockSec Phalcon Explorerのフルスクリーン表示をサポートしました @Phalcon_xyz https://t.co/w4YFhCxpjT pic.twitter.com/vshmXAW3m8

— BlockSec (@BlockSecTeam) 2024年4月12日

パートナーシップ

- Merlin ✖️ BlockSec

BlockSec Phalconが、主要なBTC L2であるMerlinに完全対応しました!🎉 ETH、BSC、Arbitrumに続き、MerlinはPhalconが対応する4番目のチェーンとなります!

🛡️ BlockSec Phalcon は、Merlin Chain上のオンチェーンアクティビティを24時間365日監視し、タイムリーなアラートを提供します。本日より、Merlin Chain上のプロトコルチームや投資家もPhalconに登録することで、暗号資産ハッキングの監視および防御機能を利用できるようになります。

🚀 Phalcon Explorer もMerlinをサポート!トランザクションの追跡、残高の変更、資金の流れを簡単に確認可能です。Merlin Blockchain Explorer上でソースコードが公開されていない主要なコントラクトについても、検証済みコントラクトへのアクセスを提供します。

- Forta ✖️ BlockSec

@FortaNetwork エコシステムの一員になれて光栄です!Web3をより安全にするために共に取り組みましょう! 🙌 https://t.co/e87inYgJKN

— BlockSec (@BlockSecTeam) 2024年4月25日

BlockSecについて

BlockSecは、世界的に著名なセキュリティ専門家グループによって2021年に設立された先駆的なブロックチェーンセキュリティ企業です。当社は、Web3の普及を加速させるため、新興のWeb3世界におけるセキュリティと利便性の向上に尽力しています。そのために、スマートコントラクトおよびEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威への予防的防御を行うPhalconプラットフォーム、資金追跡・調査のためのMetaSleuthプラットフォーム、そしてWeb3構築者が暗号世界を効率的に探索するためのMetaSuites拡張機能を提供しています。

現在までに、MetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなど300を超える著名なクライアントにサービスを提供しており、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalといった有力投資家から2回の資金調達で数千万米ドルの出資を受けています。

公式サイト: https://blocksec.com/

公式Twitterアカウント: https://twitter.com/BlockSecTeam