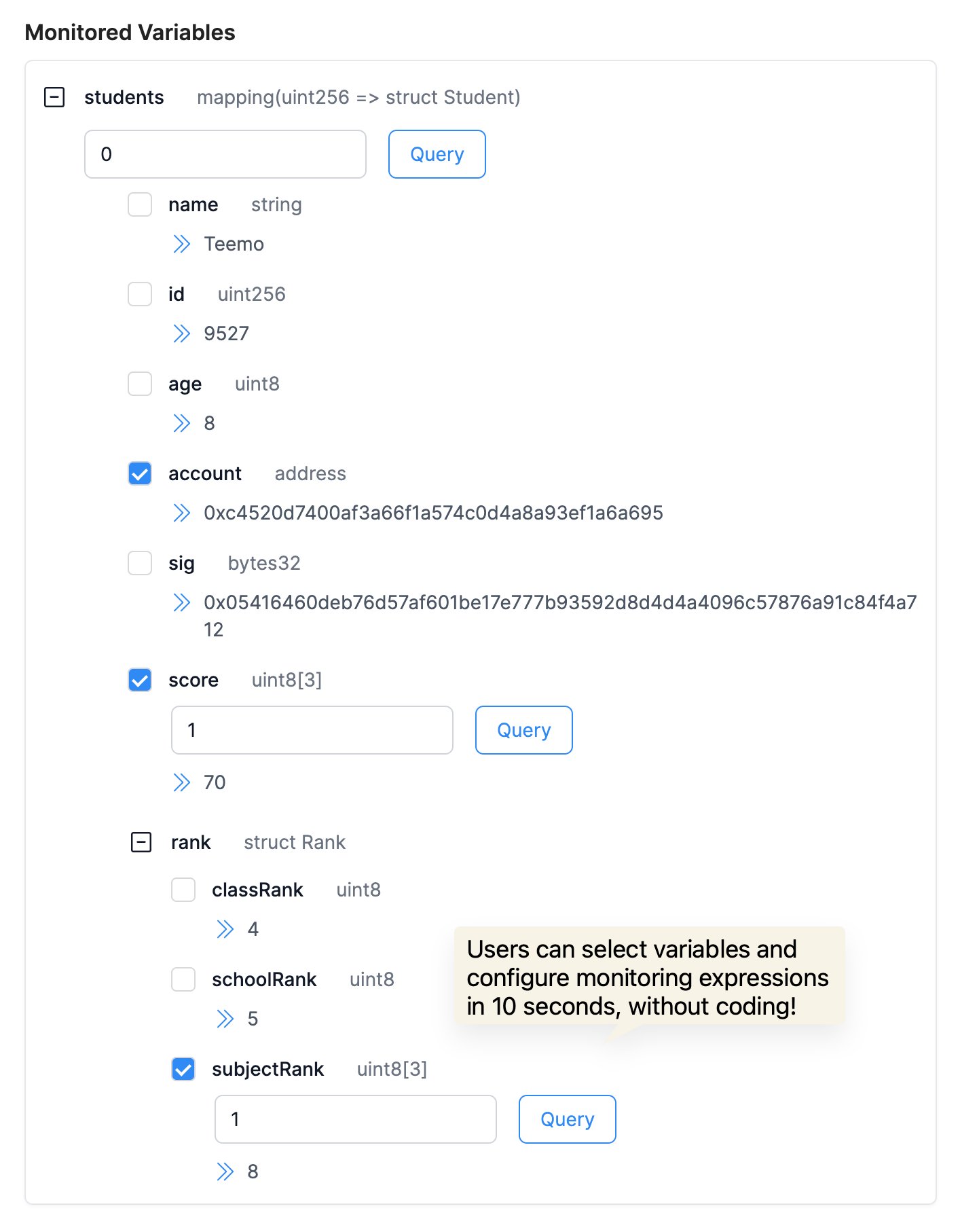

複雑なデータ構造の処理において大幅な改善を行い、構造体、マッピング、配列を含むネストされた構造体の分析および監視におけるPhalconの能力を強化しました。

ストレージ分析と監視におけるこれらの進歩により、開発者とセキュリティ研究者はオンチェーンアクティビティをより深く理解し、監視できるようになり、潜在的なセキュリティ脅威や設定ミスを迅速に特定し、プロトコルの安定性と資金の安全性を確保します。

ブロックチェーンストレージの概要とその重要性

ブロックチェーンテクノロジーにおいて、「ストレージ」とは、コントラクト実行の結果として生じる多様な状態データを含む、すべての状態とデータを永続的に保持するコンポーネントです。各ブロックチェーントランザクションは、保存されている情報を変更する可能性があり、ストレージはブロックチェーンネットワークの重要な要素となっています。堅牢なストレージ分析および監視機能は、開発者およびセキュリティ研究者がオンチェーントランザクションを効果的に監視し、潜在的なセキュリティ問題または設定ミスを迅速に検出し、それによってプロトコルの安定性を維持し、資金を保護するために不可欠です。

コントラクト開発の領域では、開発者はしばしば複雑でネストされたデータ構造を作成します。Phalconの導入前は、追加のコーディングなしにこれらの複雑な構造内の変数を正確に監視できるツールは存在しませんでした。Phalconは、そのような複雑なデータ構造のシームレスな監視を可能にするツールを提供し、この側面を革命的に変えました。

Phalconの分析能力におけるメジャーアップデート

今回のアップグレードでは、ブロックチェーンエクスプローラーの分析能力を大幅に強化し、特に複雑なデータ構造の処理において向上させました。構造体、マッピング、配列が関与するネストされた状況の表示能力を改善しました。**これにより、ユーザーはスマートコントラクト内のネストされたデータ構造をより直感的に表示・分析できるようになりました。**これは、開発者がコントラクトの状態と内部ロジックをより正確に検証できるようになるため、開発者にとって大きな進歩です。

Phalconを使用してコントラクトの主要な変数を監視することで、プラットフォームは以下のことが可能になります。

- 現在のコントラクト内の複雑な変数の値を解析し、開発者がコントラクトの状態が異常かどうかを判断するのを支援します。

- 主要な変数の正確な監視を設定し、誤検知を最小限に抑え、資金を保護します。ユーザー定義の条件を満たす攻撃トランザクションが原因で主要な変数の変更が発生した場合、アラートと事前定義されたアクションがトリガーされます。

例えば、最近のSaitaChainプロジェクトが関与したセキュリティインシデントにおいて、開発者が主要な変数_tokenOwnerを監視していた場合、予期しない変更が発生すると即座にアラートがトリガーされ、あらかじめ定義されたアクションが実行されました。

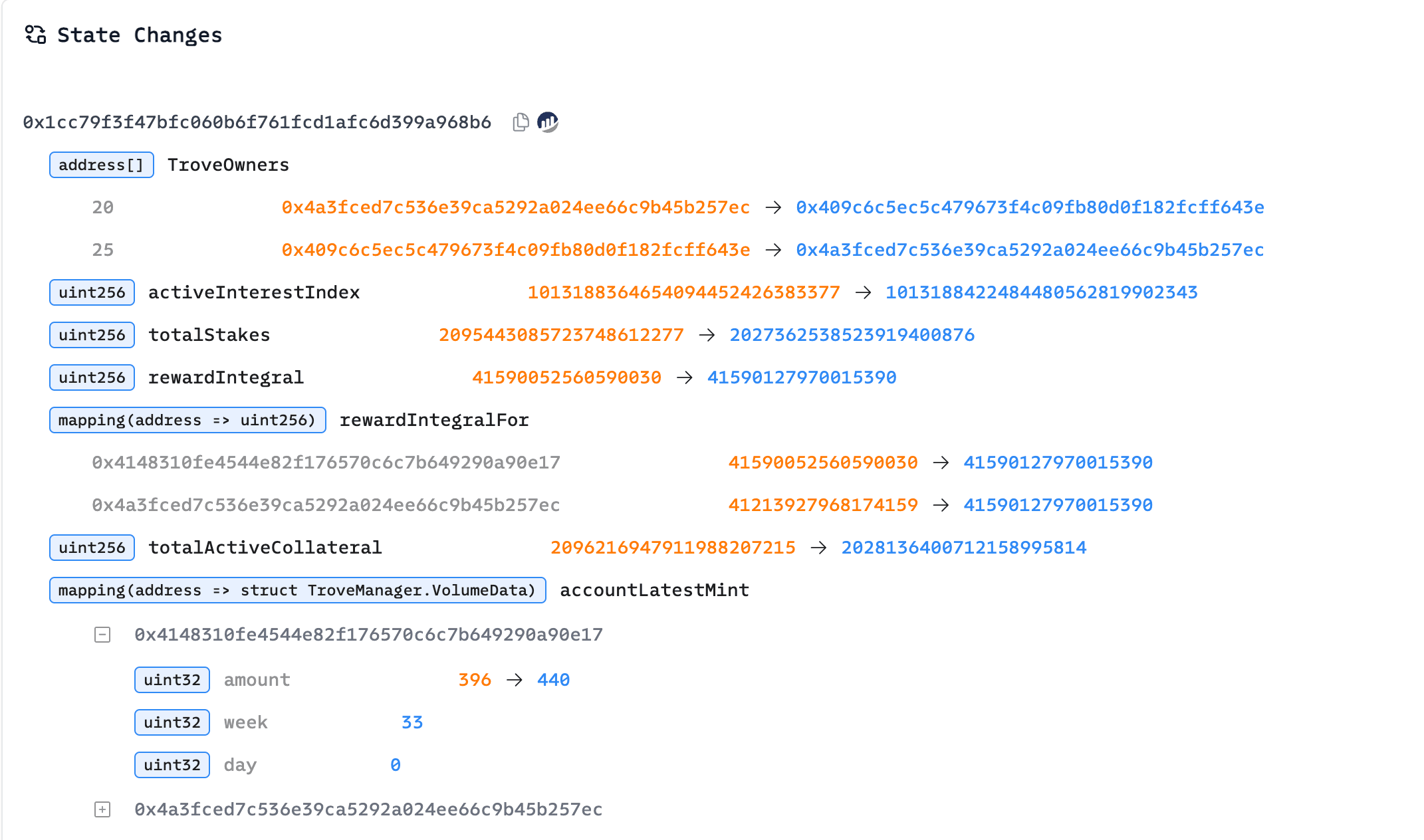

Phalcon Explorerのストレージ変更分析機能のアップグレード

Phalconのアップグレードを補完するように、当社のサポートツールであるPhalcon Explorerもストレージ分析において包括的な強化を受け、ブロックチェーン分析ツールのリーダーとしての地位を確立しました。

開発者がトランザクションをデバッグしている場合でも、セキュリティ研究者が異常なトランザクションを分析している場合でも、Phalcon Explorerは現在、ストレージ変更に対してより明確で直感的な結果を提供し、開発者がトランザクションストレージの主要な変数の変更を理解するのを助け、セキュリティ研究者が問題をより迅速に特定できるよう支援します。

BlockSecはPhalconで革新を続け、プロジェクトチーム、開発者、LP、セキュリティ研究者向けの最先端ツールを提供し、セキュリティ脅威からプロトコルと資産を保護しています。 より安全なDeFiエコシステムに向けて協力しましょう。🛡️

Phalconについて

🔗 https://blocksec.com/phalcon

Phalconは、BlockSecによって開発された、ハッキングを監視およびブロックするためのセキュリティプラットフォームです。このシステムは、疑わしいトランザクションを検出し、ユーザーに即座にアラートを送信し、応答として自動アクションを実行します。

Phalconの主な利点:

- 誤検知がほとんどまたは全くない正確な検出。

- ハッキングと、特権変更のような運用リスクの両方を監視します。

- 自動アクションを開始し、ユーザー定義の応答をサポートします。

- モニターとアクションのコード不要な設定を可能にします。

PhalconはSaaSプラットフォームであり、ユーザーは公式ウェブサイトから直接ログインして、さまざまな価格プランと機能を確認し、すぐに購読できます(クレジットカードと暗号通貨の両方の支払いオプションがあります)。ご不明な点がございましたら、セキュリティ専門家にご連絡いただき、デモを予約していただければ、懸念事項に対処いたします。

サポートツール:Phalcon Explorer

Phalcon Explorer は、Phalconプラットフォームのサポートツールです。この強力なトランザクションエクスプローラーは、DeFiコミュニティ向けに設計されています。コールフロー、残高変更、トランザクション資金フローに関する包括的なデータを提供し、トランザクションシミュレーションもサポートしています。これにより、開発者、セキュリティ研究者、トレーダーがトランザクションをより直感的に理解できるようになります。