概要

最近、Web3のフィッシングサイトにより、多くのユーザーが数百万ドル相当の損失を被っています。これらのフィッシングサイトでは、ユーザーは意図せずトランザクションに署名し、トークンが詐欺師の管理下にあるアカウントに転送されることを許可してしまいます。フィッシング攻撃からユーザーを保護するため、多くのWeb3ウォレットは、既知のフィッシングアカウントが関与するトランザクションを積極的にブロックするためのブラックリストメカニズムを実装しています。

しかし、私たちの観察によると、この戦略はフィッシングアカウントをブロックする上で効果がないことが証明されています。詐欺師は、このセキュリティメカニズムを回避するためのいくつかの方法を開発しています。最初の方法として、Create2関数を使用してフィッシングコントラクトのアドレスを予測し、トークンを盗むことに成功した後でフィッシングコントラクトをデプロイするというものがあります。2番目の方法としては、ブラックリストの更新速度よりも速いペースで、毎日新しいフィッシングコントラクトをデプロイするというものがあります。

既存のウォレットセキュリティアラートメカニズム

ウォレット内のセキュリティアラートメカニズムには、ウェブサイトとアカウントの両方のチェックが含まれます。現在、これらのシステムはすべて、ウェブサイトドメインとアカウントのブラックリストを維持しています。ユーザーがウェブサイトにアクセスすると、ウォレットはそのドメインがブラックリストにあるかどうかをチェックします。もしあれば、ウェブサイトへのアクセスは拒否されます。同様に、ユーザーがトランザクションに署名する前に、ウォレットはそのトランザクションに関与するアカウントがブラックリストにあるかどうかを確認します。もしあれば、ユーザーの続行を防ぐためにトランザクションはブロックされます。これらのセキュリティ機能は、MetaMaskのようなシステムによって例示されています。

セキュリティアラートのバイパスのためのCreate2の活用

EthereumのCreate2オペコードは、コントラクトアドレスが実際にデプロイされる前にそのアドレスを予測することを可能にします。これは、次の式を用いて達成されます。

address = hash(deployer address, bytecode, salt)デプロイメントアドレス、コントラクトのバイトコード、および指定されたsalt値があれば、事前にコントラクトアドレスを決定することが可能になります。

明らかに、デプロイメントアドレス、バイトコード、およびsalt値があれば、デプロイメント前にコントラクトアドレスを予測できます。フィッシングサイトでは、ユーザーはETHを送信するか、Create2によって予測され、ブラックリストに載っていない外部所有アカウント(EOA)にトークンを承認するように促されます。その後、トークン盗難が成功すると、フィッシングコントラクトがデプロイされ、被害者のトークンはさらに処理するために別のアカウントに転送されます。このプロセス全体は自動的に行われます。

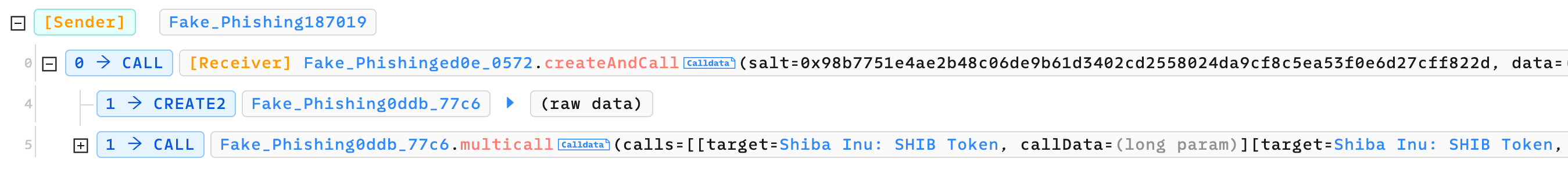

Phalcon Explorerによって実証された例を以下に示します。 フィッシングサイトは最初に、ユーザーに0x0ddbへのトークンの承認を要求します。その後、詐欺師は2つの内部トランザクションからなるフィッシングトランザクションを開始します。最初の内部トランザクションはCreate2を使用してフィッシングコントラクトをデプロイします。2番目の内部トランザクションは、フィッシングコントラクトを呼び出して被害者のトークンを転送します。

セキュリティアラートのバイパスのためのフィッシングコントラクトの頻繁なデプロイメント

フィッシングコントラクトのデプロイメントとブラックリストの更新の間の短い期間のため、詐欺師はこのギャップを利用してセキュリティアラートを回避することができます。彼らは、毎日新しいフィッシングコントラクトをデプロイすることによってこれを達成します。その結果、ユーザーがフィッシングサイトにアクセスしたとき、これらのコントラクトはまだブラックリストに載っていないため、一部のウォレットではアラートを回避します。

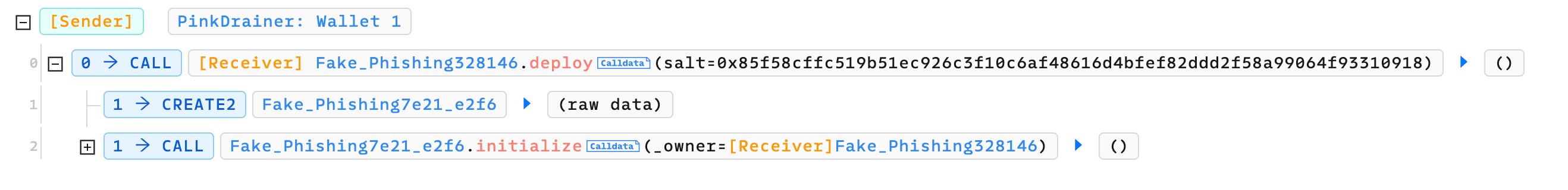

Phalcon Explorerによって示されたPink Drainerの例ケースを以下に示します。[0x5d77](https://etherscan.io/address/0x5d775caa7a0a56cd2d56a480b0f92e3900fe9722)のDeploy関数は、毎日呼び出されて新しいフィッシングコントラクトをデプロイしています。

まとめ

フィッシングサイト開発者は、Web3ウォレットによって採用されているセキュリティ検出メカニズムを回避するために、常に新しい戦略を考案しています。私たちは警戒を怠らず、彼らの最新の戦術を絶えず監視しています。ユーザーには、トランザクションに署名する前に、注意を払い、トランザクションの詳細を慎重に確認することを強くお勧めします。

関連記事

BlockSecについて

BlockSecは、2021年に世界的に著名なセキュリティ専門家グループによって設立された、先駆的なブロックチェーンセキュリティ企業です。同社は、Web3の大量採用を促進するために、新しいWeb3の世界のセキュリティとユーザビリティの向上に専念しています。この目的を達成するため、BlockSecは、スマートコントラクトとEVMチェーンのセキュリティ監査サービス、セキュリティ開発と脅威のプロアクティブなブロックのためのPhalconプラットフォーム、資金追跡と調査のためのMetaSleuthプラットフォーム、およびWeb3ビルダーが仮想通貨の世界を効率的にサーフィンするためのMetaSuites拡張機能を提供しています。

現在までに、同社はMetaMask、Uniswap Foundation、Compound、Forta、PancakeSwapなどの300を超える著名なクライアントにサービスを提供しており、Matrix Partners、Vitalbridge Capital、Fenbushi Capitalなどの著名な投資家から2回の資金調達で数千万米ドルを受け取っています。

公式ウェブサイト:https://blocksec.com/ 公式Twitterアカウント:https://twitter.com/BlockSecTeam