DeFiのハッキングはいまだに発生しています。DeFiプロジェクトの盗まれた資金について、これを取り戻すことは通常困難です。一部のプロジェクトはハッカーと交渉し、報奨金(バウンティ)を提示して法的措置を取り下げると約束することがあります。これが功を奏することもありますが、悪い前例を作ることにもなります。それは、責任ある対話ではなく、報奨金を得るためにハッキングすることを人々に助長してしまうようなものです。

BlockSecは、複数のプロジェクトが盗まれた資金を回収できるよう、これとは異なるアプローチをとってきました。資金の流れを追跡し、取引所のような中央集権的な組織と協力するという通常の方法に加え、私たちは純粋に技術的な手段によって盗まれた資金を回収した3つの成功事例を共有したいと思います。これには、最近のPlatypus FinanceやTransitSwap、Saddle Financeなどが含まれます。

Platypus Finance: 240万米ドルの救出

The Blockには、私たちがどのようにしてPlatypusdefiの資金を回収したかについての優れた記事があります。基本的に、攻撃者は攻撃用コントラクトから資金を移動させる方法がないというミスを犯していました。これは、攻撃者が攻撃用コントラクトからトークンを転送するためのコードロジックを書くのを忘れていたためです。

しかし、私たちのチームは、攻撃用コントラクト内の既存のコードを利用して、コントラクトからプロジェクトのコントラクトへUSDCを移動させる方法があることを発見しました。基本的には、攻撃者のコントラクトには、呼び出されると特定の金額のUSDCをプロジェクトのコントラクトに対して承認(approve)する関数が存在していました。このコードは攻撃目的で使用されていましたが、私たちはこのコードロジックを再利用してプロジェクトのコントラクトへUSDCを承認させ、その後(プロキシコントラクトである)プロジェクト側のコントラクトをアップグレードすることで、攻撃者のコントラクトからUSDCを移動させることができました。

私たちはこのアイデアをPoC(概念実証)で評価し、その情報をPlatypusdefiと共有しました。彼らと緊密に連携した結果、この方法は成功しました!2.4百万USDCが以下のトランザクションにおいて回収されました。

- https://phalcon.blocksec.com/explorer/tx/avalanche/0x5e3eb070c772631d599367521b886793e13cf0bc150bd588357c589395d2d5c3

- https://phalcon.blocksec.com/tx/avax/0x5e3eb070c772631d599367521b886793e13cf0bc150bd588357c589395d2d5c3

攻撃されたコントラクトから240万USDCを無事に回収しました: https://t.co/lpDYQtu9bf

— Platypus 🔺 (🦆+🦦+🦫) (@Platypusdefi) 2023年2月17日

成功を収めるために貴重な時間と労力を割いてくださった @BlockSecTeam に感謝の意を表します。彼らの支援に心から感謝しています!

TransitSwap: 24万6千米ドルの救出

BSC上のTransitSwapは2022年10月1日に攻撃を受けました。一部の攻撃トランザクションはとあるBotによってフロントラン(先行取引)されていました。

しかし、私たちはこのBotがProfanityツールの脆弱性に対して非常に脆弱であることを見抜きました。この脆弱性は、秘密鍵を生成する際の乱数生成不足に起因するものです。私たちは、こうした脆弱性のあるアドレスの秘密鍵を復元できるツールを開発しました。

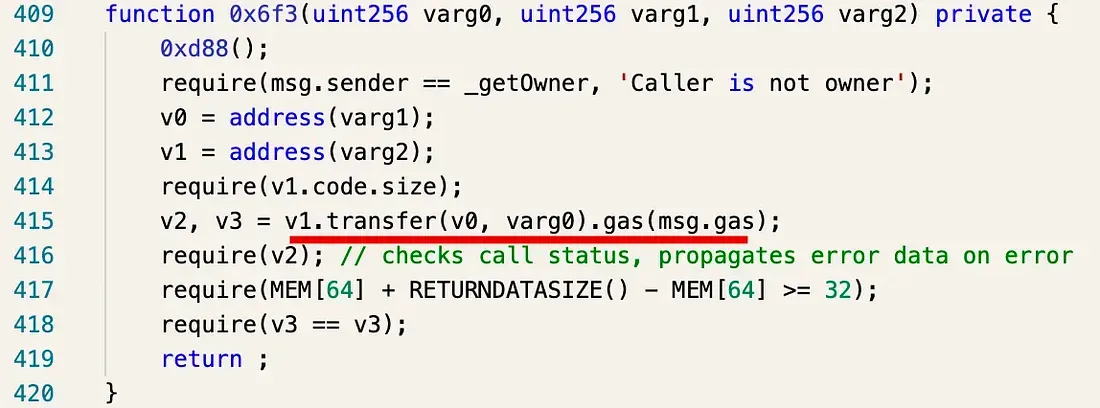

私たちはBotの秘密鍵を無事に復元しました。しかし、資金はEoA(外部所有アカウント)ではなくBotのコントラクト内にありました。私たちはコントラクトを逆コンパイルし、資金を転送するために使用できる関数を見つけ出しました。

私たちは、TransitFinanceの公式資金受取アドレスへ資金を送金しました。

📢📢📢TransitFinanceに関するアップデート

— Transit Swap | Transit Buy | NFT (@TransitFinance) 2022年10月6日

BlockSec @BlockSecTeam の助けを借りて、4番目の攻撃者によって盗まれた約24万6千ドルが全額返金されました。 https://t.co/G7iB3JvspP

詳細は TransitSwap(およびBabySwap)のために盗まれた資金をどのように回収したか をご覧ください

Saddle Finance: 380万米ドルの救出

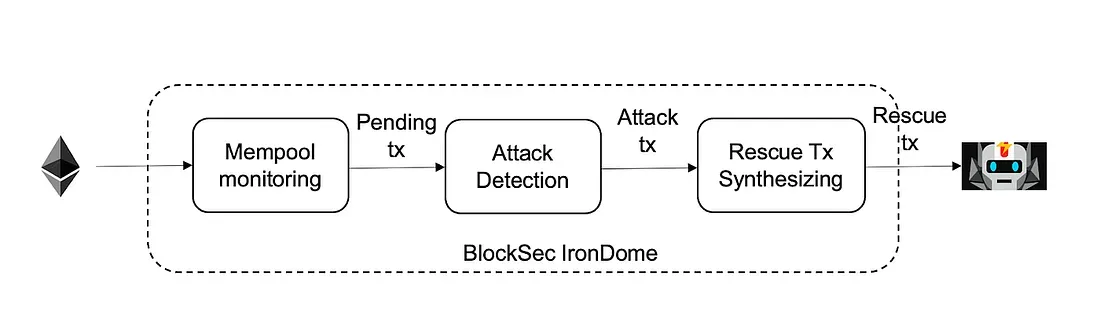

Saddle Financeについては、別の方法で救出を行いました。基本的な考え方は、イーサリアムのペンディングプール(保留中プール)を監視し、トランザクションの事前実行システム「Mopsus」を通じて攻撃トランザクションを検出し、脆弱な資産を安全なアカウントに移動させる「救出トランザクション」を合成して、FlashBotによってその攻撃よりも先にトランザクションを実行(フロントラン)させることで攻撃を阻止するというものです。以下の図がそのアーキテクチャを示しています。

以下のタイムラインは、私たちのシステムが2022年4月末にSaddle Financeのために380万米ドルをどのように救出したかを示しています。特に重要なのは、私たちのシステムが攻撃トランザクションの検知から救出トランザクションの自動合成までの一連のプロセスを1秒未満で完了させた点です。回収した資金はすべてSaddle Financeに返還しました。リンクをクリックすると、元のハッキングトランザクションおよび私たちの救出トランザクションを確認できます。

詳細はこちら: プロアクティブな脅威防止によるWeb3の保護

まとめ

上記の3件はほんの一例に過ぎません。実際には、他にも多くの資金救出の成功事例があります。

私たちは、DeFiのセキュリティという問題を単一のメソッドで解決することはできないと常に考えています。銀の弾丸(万能薬)は存在しません。BlockSecは、エコシステム全体を保護するために、いくつかのツール(さらに開発中)とサービスを構築してきました。私たちは、Phalcon(ブロックチェーンのためのトランザクション探索ツール)、セキュリティコード監査サービス(Solidity、Rust、Go、Moveをカバー)、そしてプロアクティブな攻撃緩和サービスを提供しています。また、仮想通貨ユーザーがフィッシング攻撃と戦うためのツールとして、仮想通貨資産分析ツールMetaSleuthや、ブロックチェーンブラウザー用のブラウザー拡張機能MetaSuitesも構築しました。私たちはフィッシングURLや悪質なアドレスをMetaMaskやEtherscanに継続的に報告しています。BlockSecは、Cronos、Forta、Tokenlon、KeyStone、Goplusといったパートナーと協力し、仮想通貨エコシステム全体の安全性を高めています。

ご不明な点がございましたら、お気軽にお問い合わせください。

BlockSecについての詳細はこちら: ウェブサイト | ドキュメント | Twitter | ブログ | TGグループ