はじめに

ステーブルコインは近年、急速な成長を遂げています。その結果、規制当局は不正資金を凍結するためのメカニズムの必要性をますます強調しています。USDTやUSDCといった主要なステーブルコインには、すでにそのような機能が組み込まれています。実際、マネーロンダリングやその他の違法行為に関連する資金が凍結された事例は数多く存在します。

さらに、私たちの調査によると、ステーブルコインはマネーロンダリングだけでなく、テロ組織への資金供与にも頻繁に利用されていることが示されています。したがって、本ブログではこの問題を2つの観点から検証することを目的とします。第一に、凍結されたUSDTトランザクションを体系的に分析します。第二に、凍結された資金がテロ資金供与とどのように関連しているかを調査します。

免責事項: この分析は公開データのみに基づいており、不正確な点が含まれる可能性があります。ご意見や修正事項がございましたら、[email protected] までご連絡ください。

USDTブロック済みアドレスの分析

データ収集

ブラックリストに登録されたTetherアドレスを特定・追跡するための私たちの手法は、直接的なオンチェーンイベント監視に基づいています。Tetherのスマートコントラクトのソースコードで確認されたプロセスは以下の通りです。

- イベントの特定: 私たちは、Tetherのスマートコントラクトが2つの特定のイベントを発行することでブラックリストを管理していることを特定しました。アドレスが追加される際の「AddedBlackList」と、アドレスが削除される際の「RemovedBlackList」です。

- データセットの構築: 抽出されたデータを使用して、包括的な時系列データセットを構築します。ブラックリストに登録された各アドレスについて、アドレス自体、ブラックリスト登録日時(blacklisted_at)、および削除された場合はその削除日時(unblacklisted_at)を記録します。

function addBlackList (address _evilUser) public onlyOwner {

isBlackListed[_evilUser] = true;

AddedBlackList(_evilUser);

}

function removeBlackList (address _clearedUser) public onlyOwner {

isBlackListed[_clearedUser] = false;

RemovedBlackList(_clearedUser);

}

event AddedBlackList(address indexed _user);

event RemovedBlackList(address indexed _user);調査結果

イーサリアムおよびトロン(Tron)ブロックチェーン上のTether(USDT)データの分析により、顕著な傾向が明らかになりました。2016年1月1日以降、合計5,188件のアドレスがブラックリストに登録され、29億ドル以上の資産が凍結されました。

2025年6月13日から30日までの期間だけでも、151件のアドレスがブラックリストに登録され、そのうち90.07%がトロンネットワーク上のものでした(アドレスリスト)。この短期間に凍結された総額は、驚くべきことに8,634万ドルに達しました。

- ブラックリスト登録イベントの時間的分布: ブラックリスト登録の活動は6月15日、20日、25日にピークに達し、最も多かったのは6月20日の1日で63件のアドレスでした。

- アドレスごとの凍結資産の分布: 凍結残高の大きい上位10アドレスは合計で5,345万ドルを保有しており、全体の61.91%を占めています。平均凍結額(571.76Kドル)は中央値(40.01Kドル)よりも大幅に高く、少数の高額アドレスが支配的であり、大半は比較的少額の凍結残高であるという偏った分布を示しています。

- ライフタイム価値の分布: これらのアドレスへの過去の総流入額は8億776万ドルで、そのうち7億2,143万ドルが強制措置の前に送金され、8,634万ドルが凍結されました。 これは、資金の大半がブラックリスト登録前におそらく移動されていたことを示唆しています。注目すべきは、ブラックリストに登録されたアドレスの17%にアウトバウンド・トランザクションがないことで、一時的な保管場所や収集ポイントとして使用されていた可能性があり、今後の調査で精査が必要です。

- 新規作成アカウントほどブラックリスト登録の可能性が高い: ブラックリストに登録された全アドレスのうち、**41%が新規作成されたアカウント(活動期間が30日未満)**であり、27%が中期利用(91〜365日)、長期利用(730日以上)はわずか3%でした。これは、設立されたばかりのアカウントが不釣り合いにターゲットにされていることを示しています。

- ほとんどのアカウントが「凍結前の逃避」に成功: ブラックリストに登録されたアドレスの約54%が、ブラックリスト登録前に資金の大半(ライフタイム流出額が総流入額の90%以上と定義)を転送済みでした。さらに10%は、凍結時点で残高がゼロでした。これらのパターンは、執行措置がしばしば違法フローの残りの価値しか捉えておらず、資産の大半はすでに洗浄済みか移動済みであることを示唆しています。

- 新規アカウントにおける高い洗浄効率: FlowRatio(フロー比率)と活動期間の散布図を見ると、新しいアカウントは数やブラックリストの頻度だけでなく、検出・執行前に資金を効果的に転送する最も高い洗浄効率を示していることがわかります。

資金の追跡

MetaSleuthを活用した私たちの調査により、6月13日から6月30日の間にUSDTによってブロックされた151件のブラックリスト登録アドレスを追跡することが可能となり、これらのアドレスに関連する主要な資金提供者と最終的な送金先を特定しました。

資金の出所

- 内部汚染(91件のアドレス): アドレスの大部分が他のブラックリスト登録アドレスから資金を受け取っており、高度に相互接続された洗浄ネットワークの存在を示しています。

- 偽のフィッシングタグ(37件のアドレス): 多くの流入元がMetaSleuth上で「偽のフィッシング」というラベルを付けられており、違法活動を隠蔽し検出を回避するために、欺瞞的なタグ付け戦術が使用されていることが示唆されます。

- 取引所のホットウォレット(34件のアドレス): 資金源には、Binance(20)、OKX(7)、MEXC(7)といった既知の取引所のホットウォレットが含まれており、流入先が中央集権型取引所内の乗っ取られたアカウントやマネミュール(運び屋)口座であった可能性があることを示唆しています。

- 単一の主要な分配者(35件のアドレス): 単一のブラックリスト登録アドレスが流入元として繰り返し現れており、違法資産を分配するための中央資金収集装置またはミキサーとして機能していた可能性が高いと考えられます。

- クロスチェーンの入り口(2件のアドレス): 一部の資金はクロスチェーン・ブリッジから発生しており、資金フローにおいてチェーン間をまたぐ洗浄メカニズムも利用されていたことを示唆しています。

資金の行き先

- 他のブラックリスト登録アドレスへ(54件): このパターンは、ネットワーク内の内部洗浄ループの存在を裏付けています。

- 中央集権型取引所へ(41件): Binance(30)、Bybit(7)など、中央集権型取引所の預金アドレスを通じて資金がオフランプ(現金化)されました。

- クロスチェーン・ブリッジへ(12件): トロン・エコシステム外への資産洗浄が試みられ、クロスチェーン転送メカニズムが利用されたことを示しています。

注目すべきは、BinanceやOKXのような取引所が、流入元(ホットウォレット経由)と流出先(預金アドレス経由)の両方に現れている点で、資金移動における中心的な役割を浮き彫りにしています。不十分なAML(アンチマネーロンダリング)/CFT(テロ資金供与対策)執行と資産凍結の遅れという組み合わせにより、行政処分が有効になる前に違法な送金が発生している可能性があります。

私たちは、仮想通貨取引所が法定通貨とのゲートウェイ(オン/オフランプ)として重要であることから、このようなリスクを積極的に軽減するために、より堅牢な監視、検出、遮断メカニズムを採用することを推奨します。

テロ資金供与(CFT)の分析

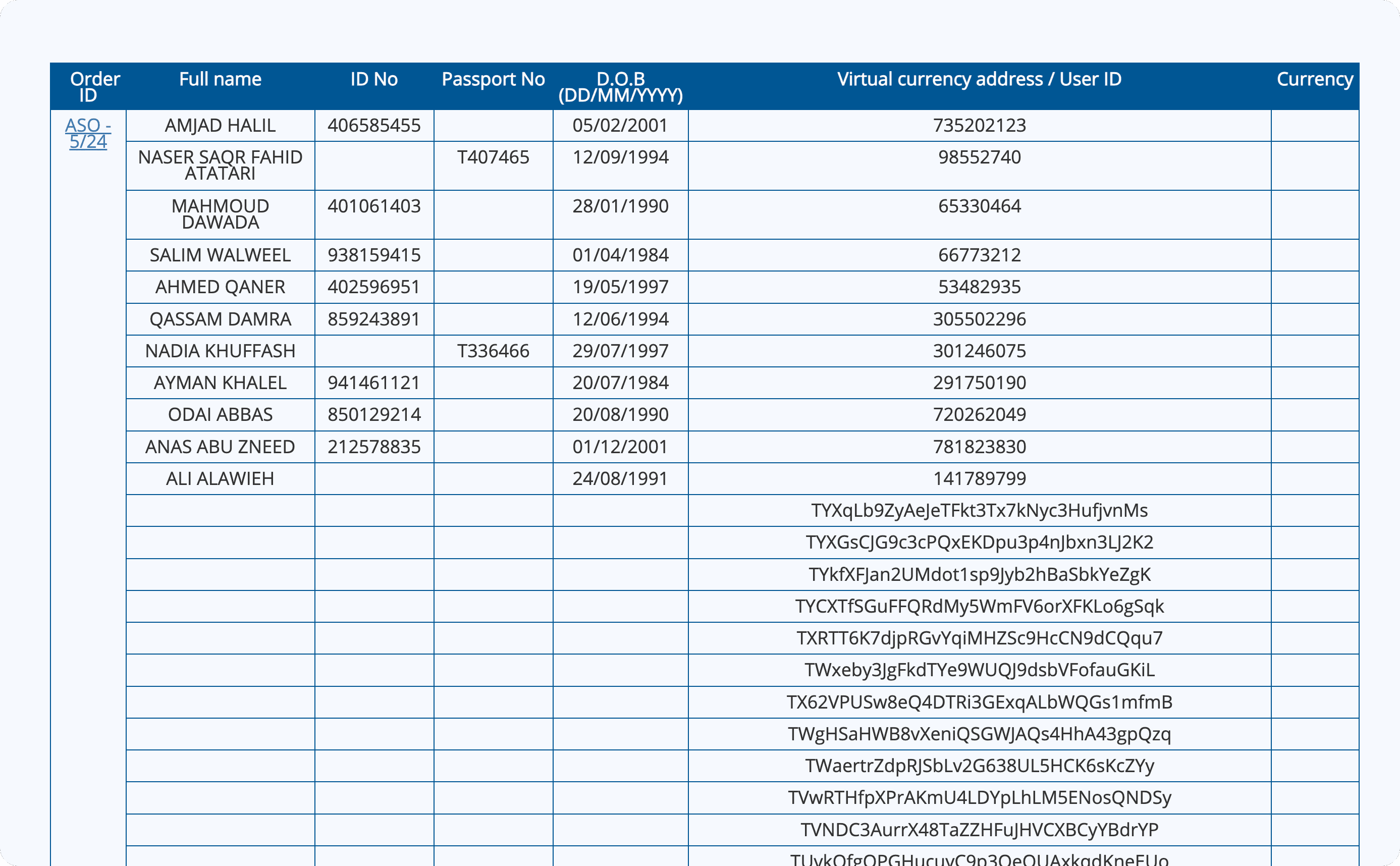

USDTの活動がテロ資金供与に潜在的に関連しているかについての深い洞察を得るため、私たちはイスラエルの国家テロ資金対策局(NBCTF)が発行した行政差し押さえ令という公式文書を調査しました。単一のデータソースですべてを把握できるわけではありませんが、私たちはこのデータセットを、テロ資金供与に関与している可能性のあるUSDTの下限値を理解するための代表的なケーススタディとして使用します。

調査結果

NBCTFの出版物をレビューしたところ、いくつかの重要な発見がありました。

- 差し押さえ令のタイミング: イスラエルとイランの紛争が激化した2025年6月13日以降、新たな差し押さえ令は6月26日付の1件のみ発行されました。それより前の最も新しい命令は6月8日付であり、緊張が高まっているにもかかわらず、顕著な遅延が見られます。

- 2024年10月7日以降の頻度と標的: イスラエル・パレスチナ紛争の発生以来、8件の差し押さえ令が公表されています。そのうち4件はターゲットとして明示的に「ハマス」を指定しており、「イラン」に言及しているのは最も新しい1件のみです。

- 対象となる資産の範囲: 差し押さえ令の対象は、以下を含む広範囲の資産に及んでいます。

- 76件のUSDT(トロン)アドレス

- 16件のBTCアドレス

- 2件のイーサリアムアドレス

- 641件のBinanceアカウント

- 8件のOKXアカウント

**76件のUSDTトロンアドレス**に対するオンチェーン調査により、NBCTFの差し押さえ令に関連するTetherの対応について、重要な運用の洞察が得られました。2つの明確なパターンが浮かび上がっています。

- 先行的なブラックリスト登録:Tetherは、対応する差し押さえ令が公開される前に、すでにハマス関連のアドレス17件をブラックリストに登録していました。これらの予防的行動は平均して28日前に行われ、最も早いケースでは公式発表の45日前でした。

- 即時の反応:公表時点でブラックリストに載っていなかった残りのアドレスについて、Tetherは直ちに対応しました。差し押さえ令後のブラックリスト登録までの平均日数は2.1日であり、公式な指示に対する迅速な運用の転換を示しています。

これらの発見は、ステーブルコインの発行者(Tether)と法執行機関との間での緊密な、場合によっては先行的な協力関係を示唆しており、仮想通貨が規制やセキュリティ監視の範囲外で完全に機能しているという一般的な通説に異議を唱えるものです。

結論とAML/CFTの課題

私たちの調査は、USDTのようなステーブルコインが、トランザクションの透明性と管理のための強力なツールを提供する一方で、マネーロンダリング防止(AML)およびテロ資金供与対策(CFT)の執行において新たな課題を突きつけていることを明らかにしました。相互に関連する洗浄ループ、クロスチェーンの隠蔽、執行の遅延、さらに中央集権型取引所の悪用といった事実は、現在のコンプライアンス・エコシステムのシステム的な脆弱性を浮き彫りにしています。

特に以下の課題が際立っています。

- 事後対応型から能動型への転換: Tetherは先行的および事後的なブラックリスト登録の両方の態度を示しましたが、ほとんどのAML/CFT行動は依然として事後の措置に依存しており、違法行為者が介入の前に多額の資金を移動することを許しています。

- 取引所の死角: 中央集権型取引所は依然として洗浄パイプラインの重要な部分を担っており、入り口と出口の両方として現れることがよくあります。これらのゲートウェイにおける監視不足や反応の遅さは、疑わしいフローをほとんど阻害されることなく継続させてしまいます。

- クロスチェーン洗浄の複雑化: ブリッジやマルチチェーンインフラの利用は、追跡を複雑にしており、違法行為者は規制の及ばないエコシステムやブリッジベースの隠蔽をますます悪用してコンプライアンス・チェックを回避しています。

これらの問題に対処するため、私たちはエコシステムの参加者(特にステーブルコイン発行者、取引所、規制当局)に対し、協力的な情報共有を強化し、リアルタイムの行動分析に投資し、クロスチェーン・コンプライアンスの枠組みを実装することを推奨します。タイムリーで調整が取れた、技術的に洗練されたAML/CFTの取り組みを通じて初めて、私たちはステーブルコイン・エコシステムの正当性と安全性を効果的に保護できるのです。

BlockSecの取り組み

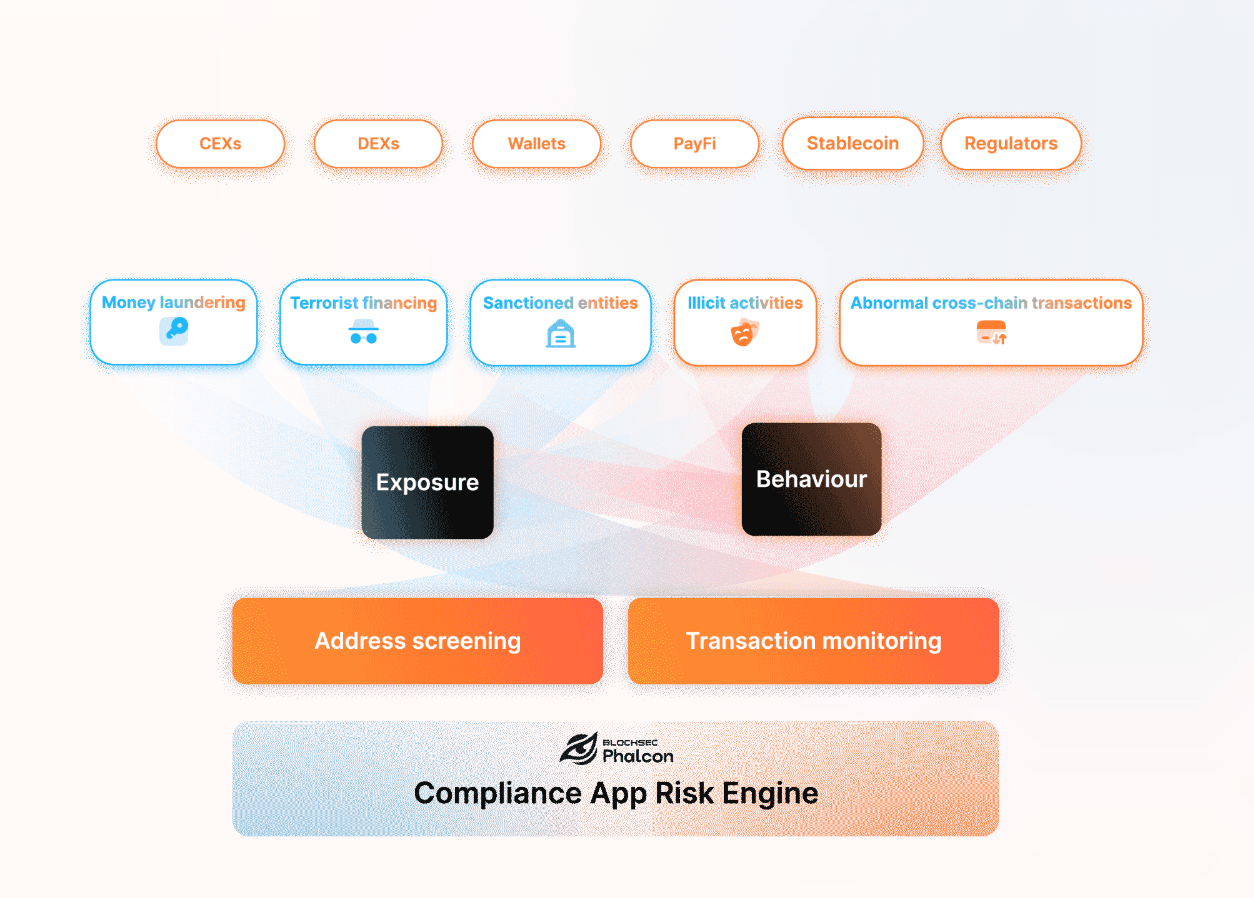

BlockSecでは、私たちは仮想通貨エコシステムのセキュリティと規制に対する耐性を高めることに尽力しています。AML(アンチマネーロンダリング)およびCFT(テロ資金供与対策)における私たちの取り組みは、実用的なインテリジェンス、事前の検出、追跡可能な執行メカニズムを可能にすることに焦点を当てています。

第一に、私たちのPhalcon Complianceプラットフォームは、取引所、規制当局、金融機関、および仮想通貨プロジェクト(仮想通貨決済やDEXを含む)が、疑わしい活動をリアルタイムで検出できるように設計されています。これは、複数のチェーンにわたるオンチェーンのリスクスコアリング、トランザクション監視、およびアドレススクリーニングを提供し、各組織がコンプライアンス要件を満たすことを支援します。

同時に、私たちのオンライン調査ツールであるMetaSleuthは、アナリストと一般の人々の双方が、直感的な視覚化とクロスチェーン追跡を通じて違法な資金フローを追跡することを可能にします。MetaSleuthはすでに、金融規制当局、法執行機関、グローバルコンサルティング会社など、世界中の100以上の執行およびコンプライアンス機関によって採用されています。

これらのツールは、私たちの使命を反映しています。それは、ブロックチェーンの透明性と規制の執行との間の溝を埋めつつ、分散型金融システムの完全性を保護することです。