2021年1月2日(北京時間午前7時25分)、当社の監視システムThunderForecastは、yCREDITスマートコントラクトに対する一連の不正なトランザクションを報告しました。その後、当社の研究チームが開発したEthScopeシステムを使用してこれらのトランザクションを分析し、報告されたすべてのトランザクションが悪意のあるものであることを確認しました。このブログでは、攻撃の詳細を説明します。

詳細

この攻撃は、ミントされたトークンの数が意図された数と一致しないことに起因します。そのため、攻撃者はより低い価格でより多くのyCREDITトークンを入手できます。その後、これらのトークンを売却して利益を得ることができます。

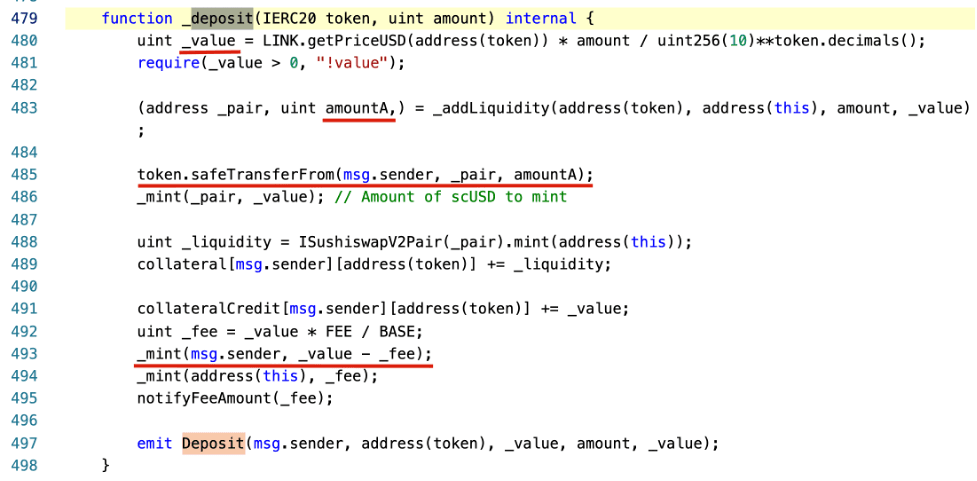

脆弱な関数は、StableYieldCreditコントラクトの_deposit関数にあります。

以下では、攻撃トランザクションを使用して、プロセス全体を説明します。

攻撃者は、まず1e-8 WBTCと331.335 yCreditトークンをWBTC-yCREDITペアプールに転送しました。その後、攻撃者は0.5 WBTCをStableYieldCreditコントラクトにデポジットして攻撃を開始しました。

具体的には、_valueは、価格オラクルプロバイダーChainLink(480行目、_valueは1466786010075)に基づいて、token(0x2260fac5e5542a773aa44fbcfedf7c193bc2c599 - WBTC)のamount(0.5)を使用して計算されます。これは、デポジットされたWBTCのUSDでの価値を計算することを意図しています。その後、コントラクトはyCREDITトークンの数(_value - fee)をWBTCをデポジットした人(攻撃者)に転送します。これは、yCREDITの価値が1USD(システムによって設計された通り)に等しいためです。攻撃者が少額のfeeを失うこと以外は、すべて問題ありません。

さらに、コントラクトはデポジットされたWBTCをWBTC-yCREDITペアプールに追加します。これは、デポジットされたWBTCがコントラクトにロックされると、流動性を失うためです。そのため、まずプールに入れられるトークンペア(WBTCからyCREDIT)の価値を計算します。この値は、_addLiquidity関数を使用して計算されます。基本的に、これはプール内の既存の準備金に基づいて計算されます。プールには1e-8 WBTCと331.335 yCREDITトークンしかありませんでしたが、計算されたamountAは44(amountBは1466786010075)でした。これは、攻撃者が44e-8 WBTC(485行目)しか消費せず、14667.86010075 - fee = 14594.52080025 yCREDITトークン(493行目)を取得したことを意味します。同時に、プールには少量のWBTC(1e-8 + 44e-8)と(331.335 + 14667.86010075)yCREDITトークンが残っています。

利益を得るために、攻撃者は獲得した14594.52080025 yCREDITトークンを取引所で取引するだけで済みます。興味深いことに、このトランザクションで利益を得るプロセスは、必要以上に複雑でした。他のトランザクションでも巧妙な攻撃戦略を観察しています。

攻撃には一連のトランザクションが関与しており、その中には(ただしこれらに限定されません)以下のものがあります。

更新

2020/01/03: 脆弱性を修正した新しいスマートコントラクトがあります。

タイムライン

- 2021/01/01 23:25 UTC、当社のシステムが攻撃を検出

- 2021/01/02 16:20 UTC、このブログを公開