アドレスの凍結・解除チェックは、USDTユーザーにとって頻繁かつ実用的なニーズです。しかし、長らくこのタスクは従来のチャネルでは処理が困難でした。TronScanやEtherscanでは凍結ステータスが明確に表示されません。一部のエンタープライズKYTツールはこれらのデータを提供しますが、シンプルでオープンな検索インターフェースを欠いていることがよくあります。

BlockSecは、約12.6億ドル相当の凍結USDTに関するレポートと、凍結リスクを低減する方法について発表しました。それ以来、アドレスが凍結されているかどうかを確認する方法について、多くのユーザーからリクエストを受けてきました。この問題に対処するため、USDT Freeze Trackerをローンチしました。ここでは、4つのコアページのうち最初のページについて説明します。

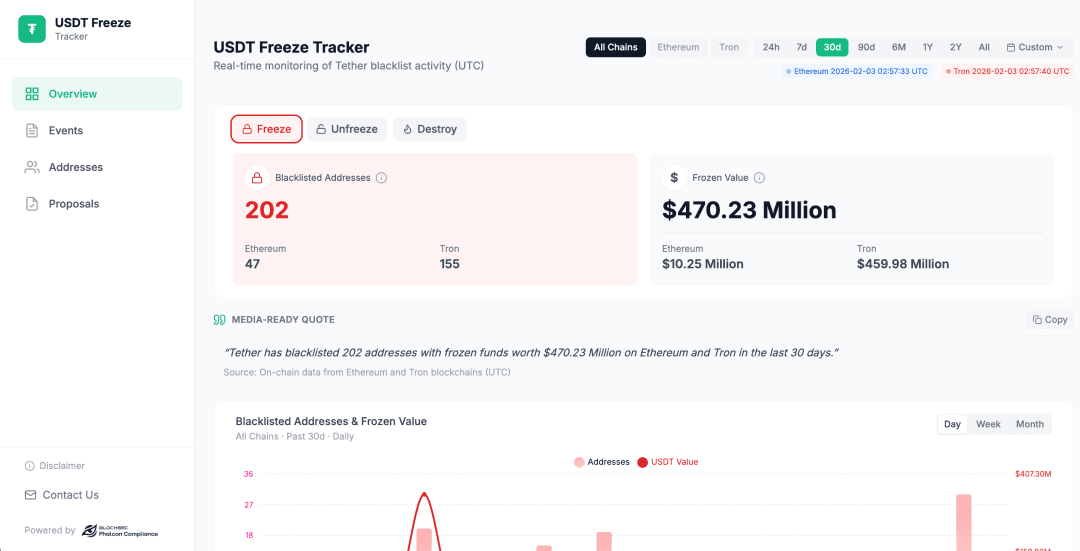

Overview: 全体像を一目で把握

Overviewページはメインダッシュボードとして機能します。USDTアドレスの凍結、解除、破棄イベントに関する完全なデータを集約しています。過去24時間、7日間、30日間、90日間、6ヶ月、1年、2年間、または全期間など、さまざまな期間で結果をフィルタリングできます。

複雑な設定なしに、選択した期間の活動を素早く理解できます。データは明確で読みやすく、全体的なトレンドを一目で把握できるため、情報に基づいた迅速な意思決定に役立ちます。

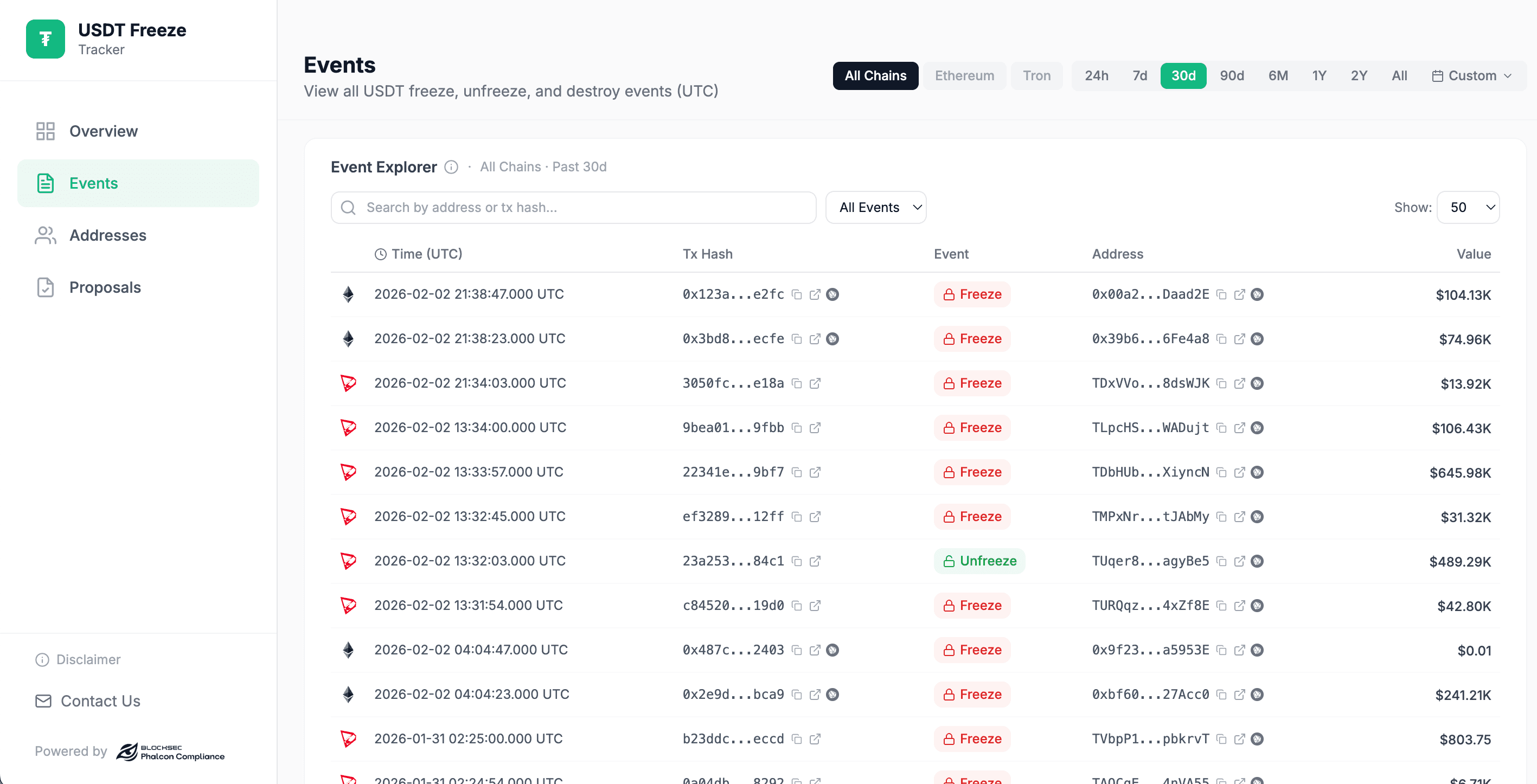

Events: アドレスアクティビティを一つずつ追跡

Eventsページでは、アドレスアクティビティを時間順に並べた明確なリストで表示します。各行には、個々の凍結、解除、または破棄イベントとその詳細が表示されます。これにより、何がいつ起こったのかを簡単に追跡できます。

各イベントについて、関連するトランザクションをPhalcon Explorerで開いてオンチェーンの詳細を確認できます。また、影響を受けたアドレスをクリックしてPhalcon Complianceを開き、リスクスキャンを実行することもできます。これにより、アドレスが凍結、解除、または破棄された理由と、リスクがどこから来るのかを理解するのに役立ちます。

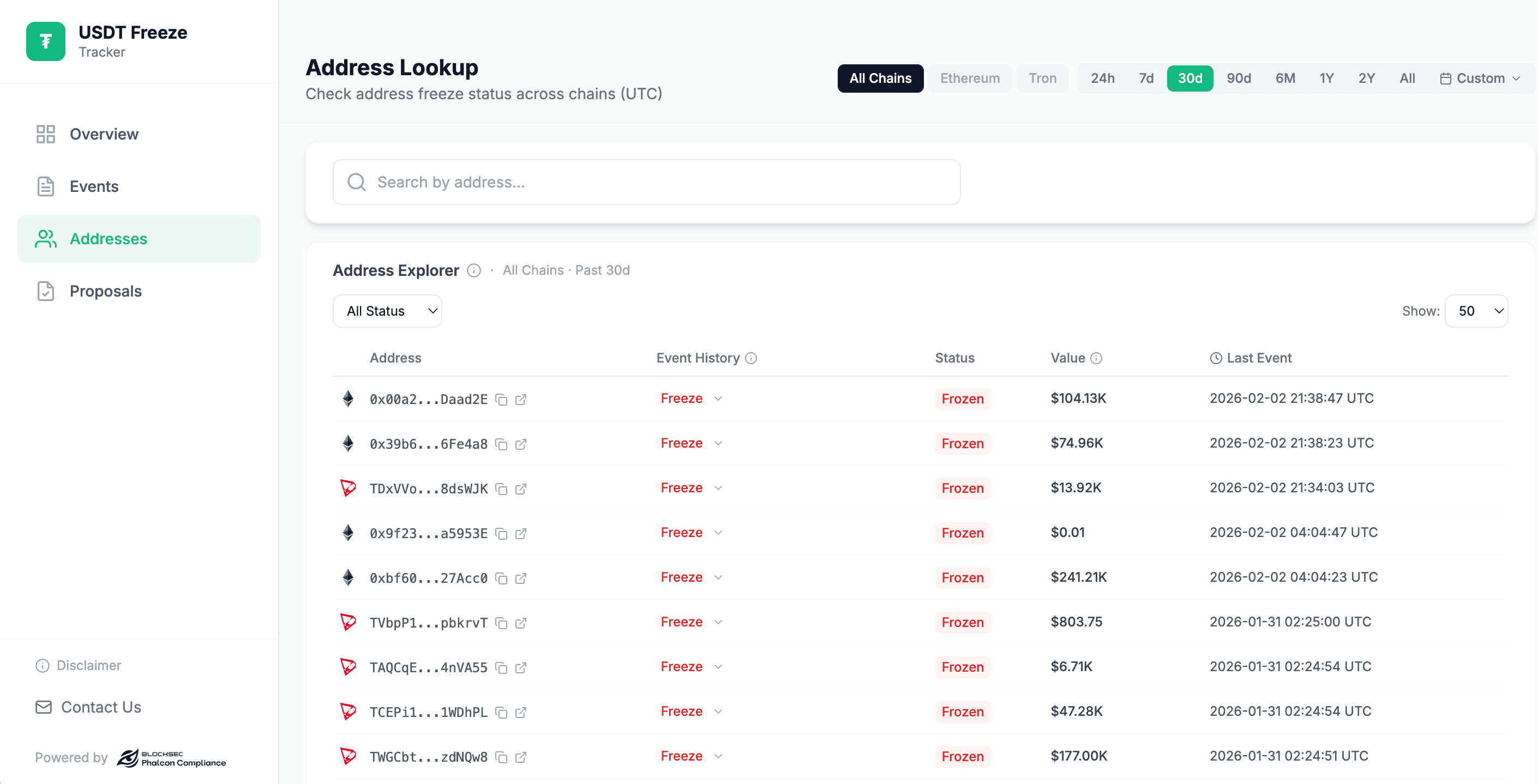

Addresses: 即座に検索して結果を取得

Addressesページでは、ウォレットアドレスを入力して直接検索を実行できます。システムは、そのアドレスがブラックリストに載っているかどうかを素早くチェックし、現在の凍結または解除ステータスを表示します。

これにより、特定のアドレスのステータスをすぐに確認し、USDTの制限の影響を受けているかどうかを理解できます。

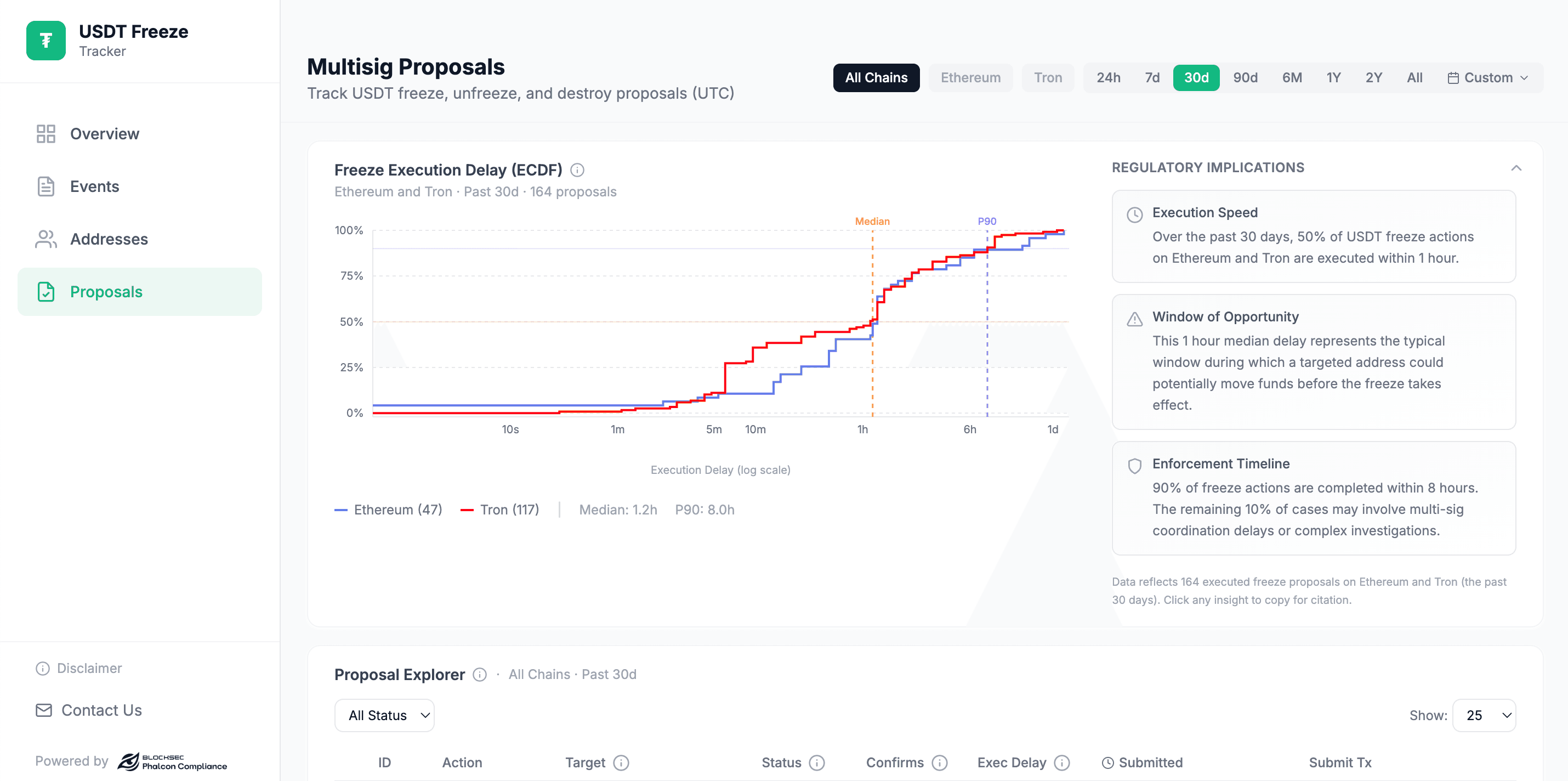

Proposals: 関連するガバナンスアクションを追跡

Proposalsページでは、USDTの凍結および解除に関連する完了したマルチシグネチャ提案を表示します。また、各提案の意味を説明するのに役立つ詳細な規制上の影響も提供します。

実行速度、アクションウィンドウ、執行タイムラインなどの主要情報を見ることができます。これにより、凍結決定がどのように実行されるか、また、仮想通貨業界のより広範な規制慣行とどのように関連しているかをより明確に把握できます。

このツールは、一般的な概要から特定のアドレス検索まで、すべてをカバーしています。イベントの追跡に役立ち、凍結の背後にあるルールを説明します。カジュアルユーザーと、USDTアドレスの検索を必要とする業界の専門家の両方に最適です。すべてのデータは、ネイティブのEthereumおよびTronのオンチェーンソースから直接取得されます。これにより、精度が保証され、リアルタイムの更新が提供されます。

プラットフォームをより適切に保護し、シームレスなコンプライアンスを確保するために、Phalcon Complianceがリアルタイムでリスクを特定、分析、軽減するのにどのように役立つかを検討してください。今日から仮想通貨オペレーションのセキュリティを強化しましょう。