Twitterでの「7 Days of Phalcon」のローンチ後、長年のユーザーと新規フォロワーの双方から多くの肯定的なフィードバックとエンゲージメントをいただき、大変嬉しく思っています。Phalconが、トランザクションを分析するための「ジャンプレベルデバッグ」や、トランザクション状態の直感的で前後比較できる機能などを提供することで、多くのユーザーの現実世界の問題を解決してきたことを誇りに思います。

さて、この「7 Days of Phalcon」で紹介した機能をまとめました。Phalconは、ここで紹介する7つの機能だけにとどまらず、まだまだ数えきれないほどの可能性があなたを待っていることを強調しておきたいです。

それでは、早速探求を始めましょう!

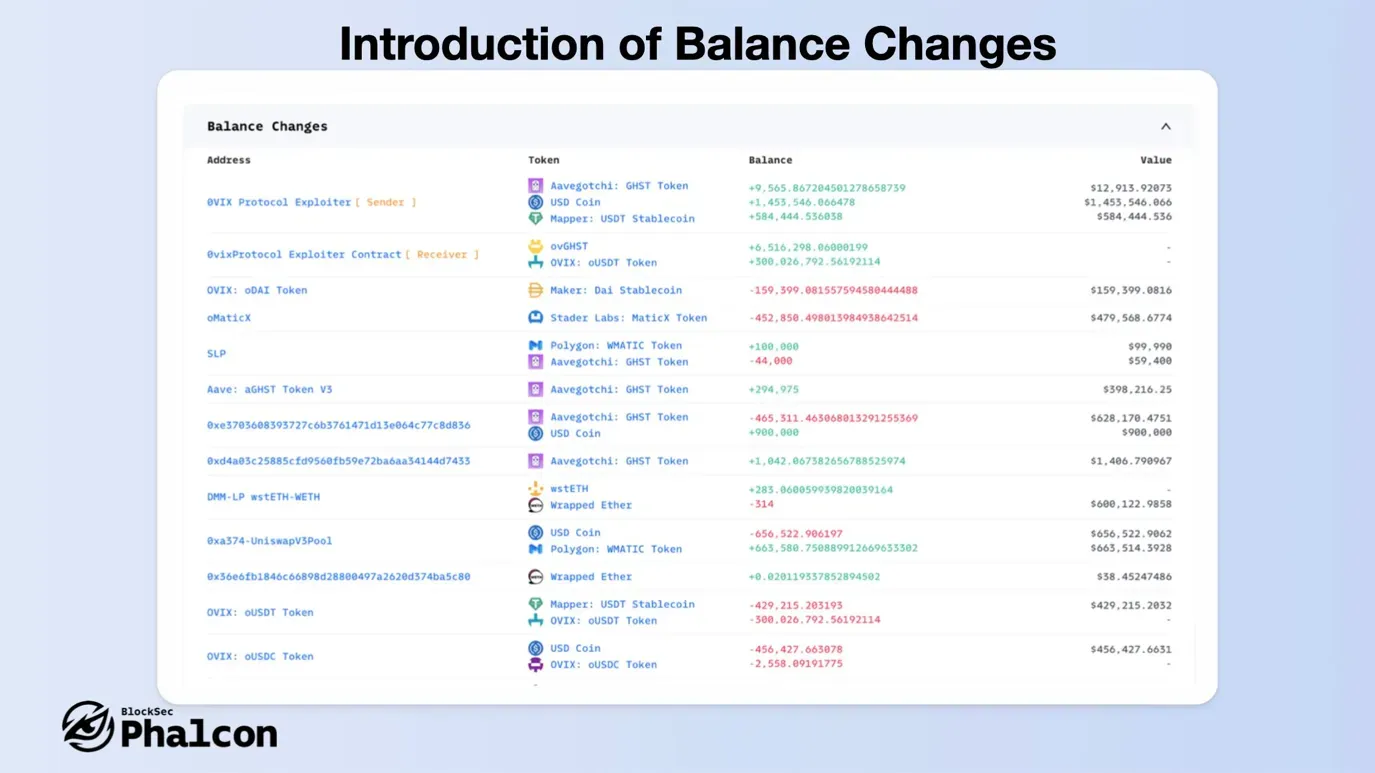

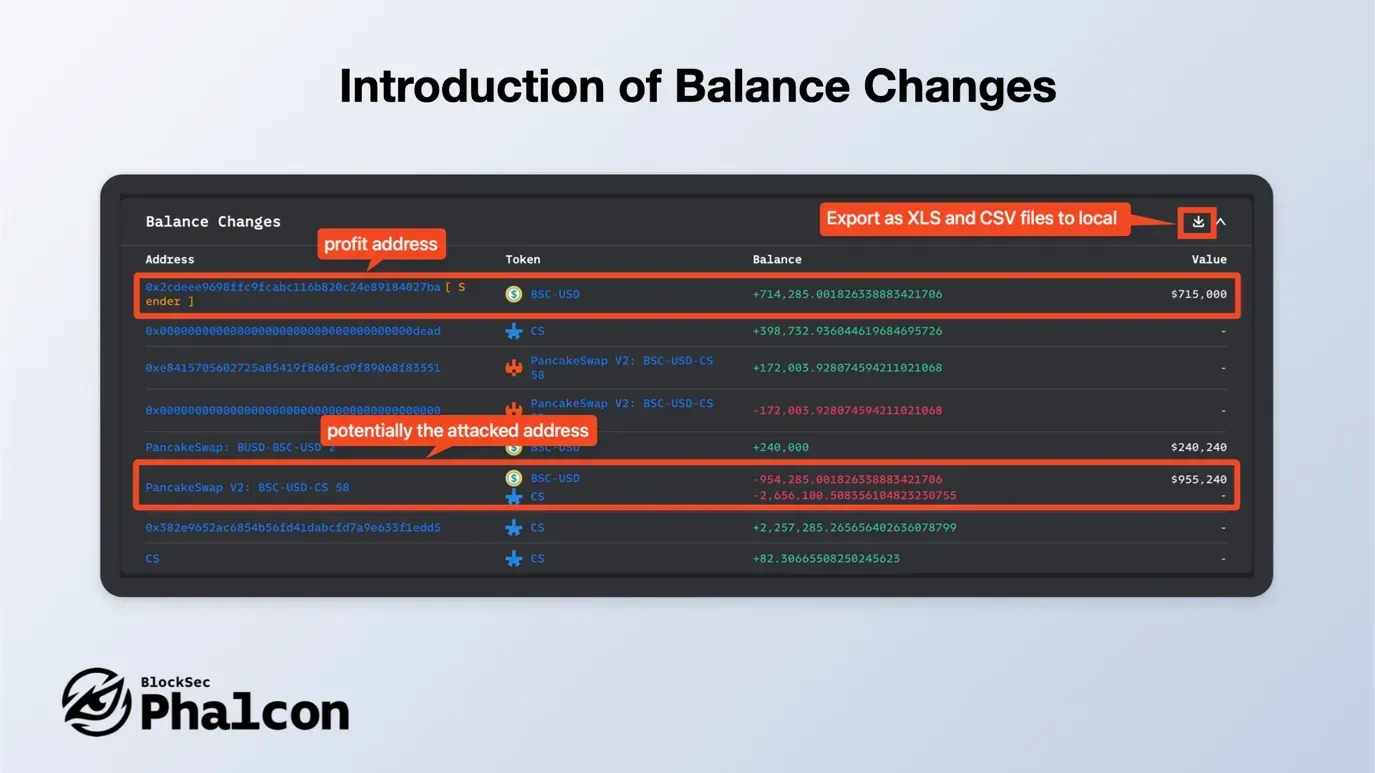

機能1:残高変動の表示

当社の究極のツールで、すべてのトランザクションアドレスにわたる資産の変動を追跡します。トークンの変動を明確に要約し、主要なトークンのUSD価値を計算します。結果は当社のウェブページで確認するか、XLS/CSVファイルとしてエクスポートできます。

コントラクトのデバッグを行う開発者や、攻撃トランザクションを調査するセキュリティ研究者にとって、Balance Changesは資産変動の分析を簡素化し、影響を受けたアドレスや利益を得たアドレスを特定するのに理想的です。

実演を見る:関連リンク

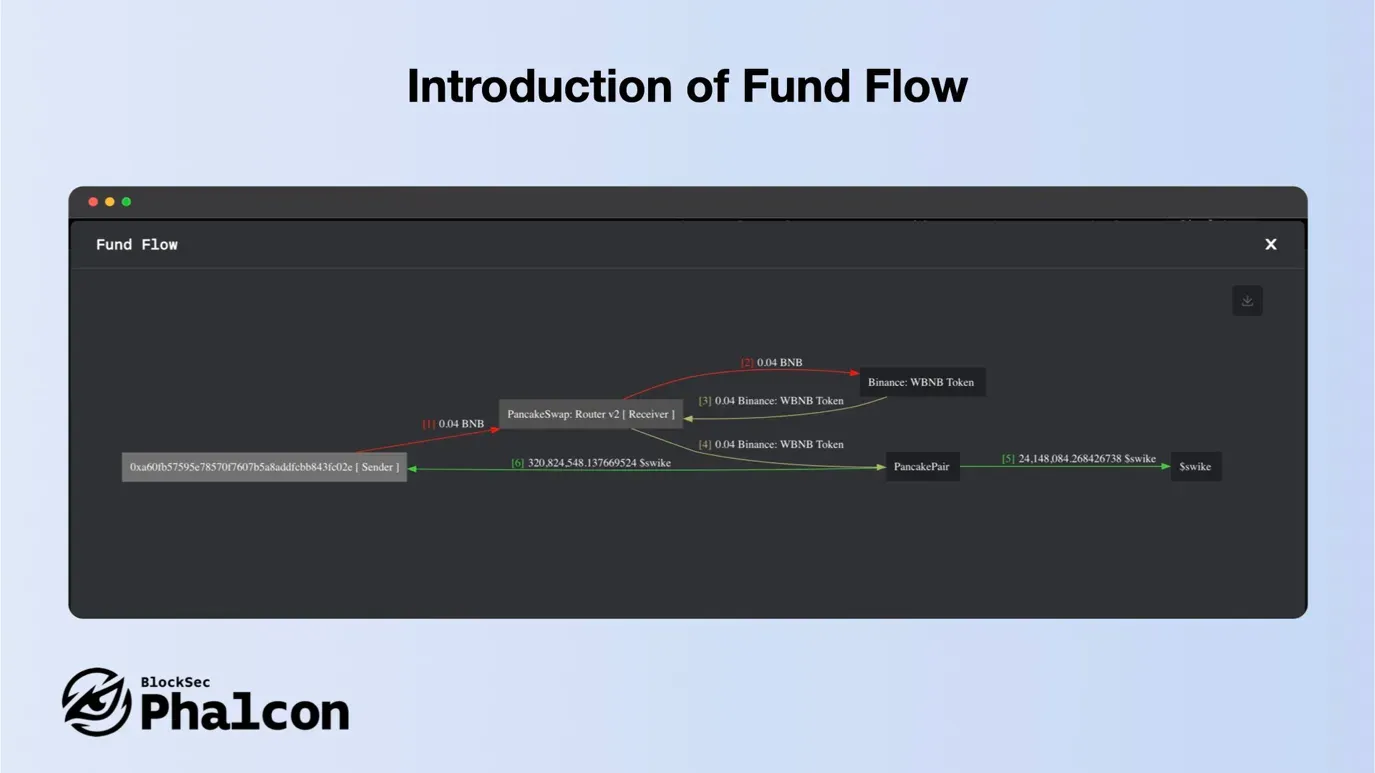

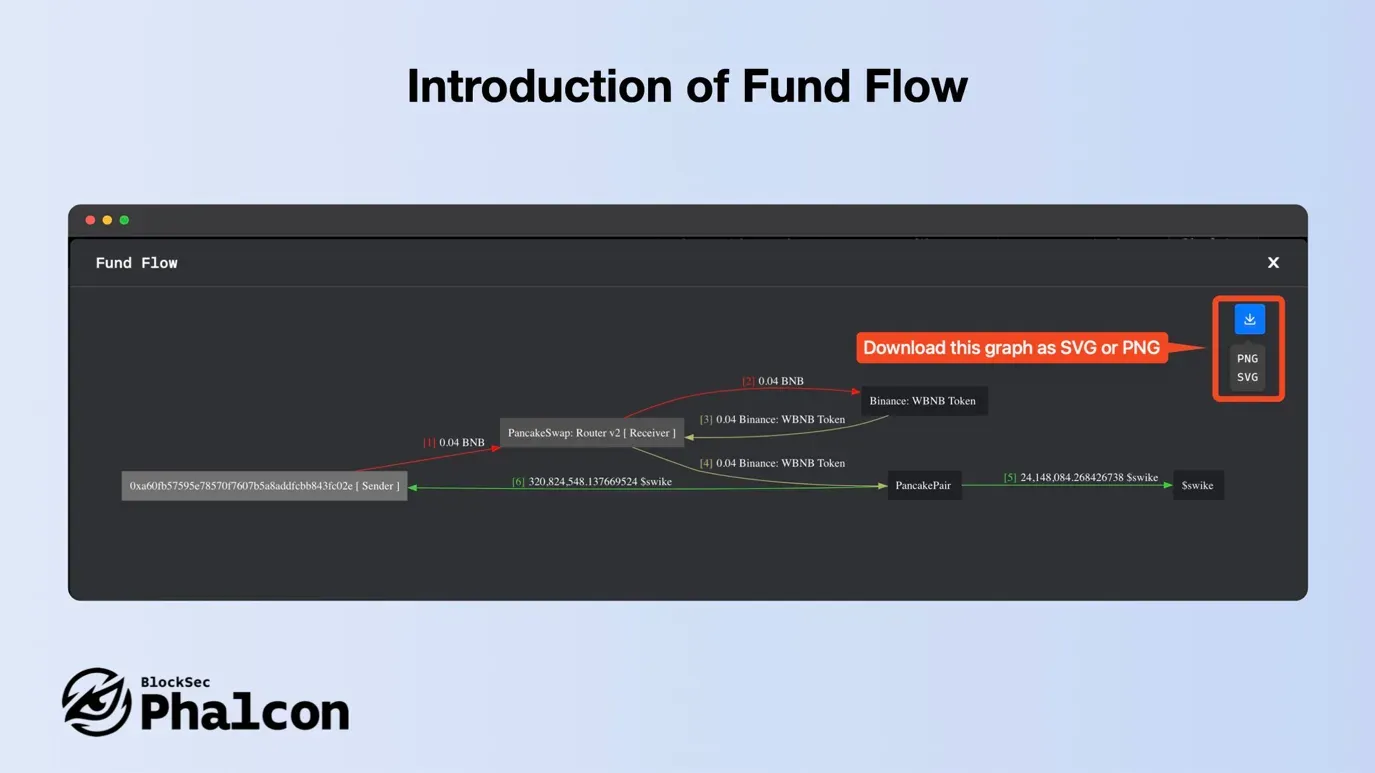

機能2:資金フローの表示

当社のツールであるFund Flowで、トークントランザクションを指向性グラフとして視覚化します。ノードはユニークなアドレスを表し、送信者と受信者として色分けされます。エッジは転送の方向、トークン、金額を詳細に示し、トランザクションを透明で直感的にします。

PhalconのFund Flow機能では、エッジには時系列を示すシリアル番号、トークンタイプを示す色があり、同一のフローは簡潔化のためにマージされます。ズーム機能で詳細な部分または全体像を表示でき、このグラフはSVGまたはPNGとしてダウンロードしていつでもアクセスできます。

実演を見る:関連リンク

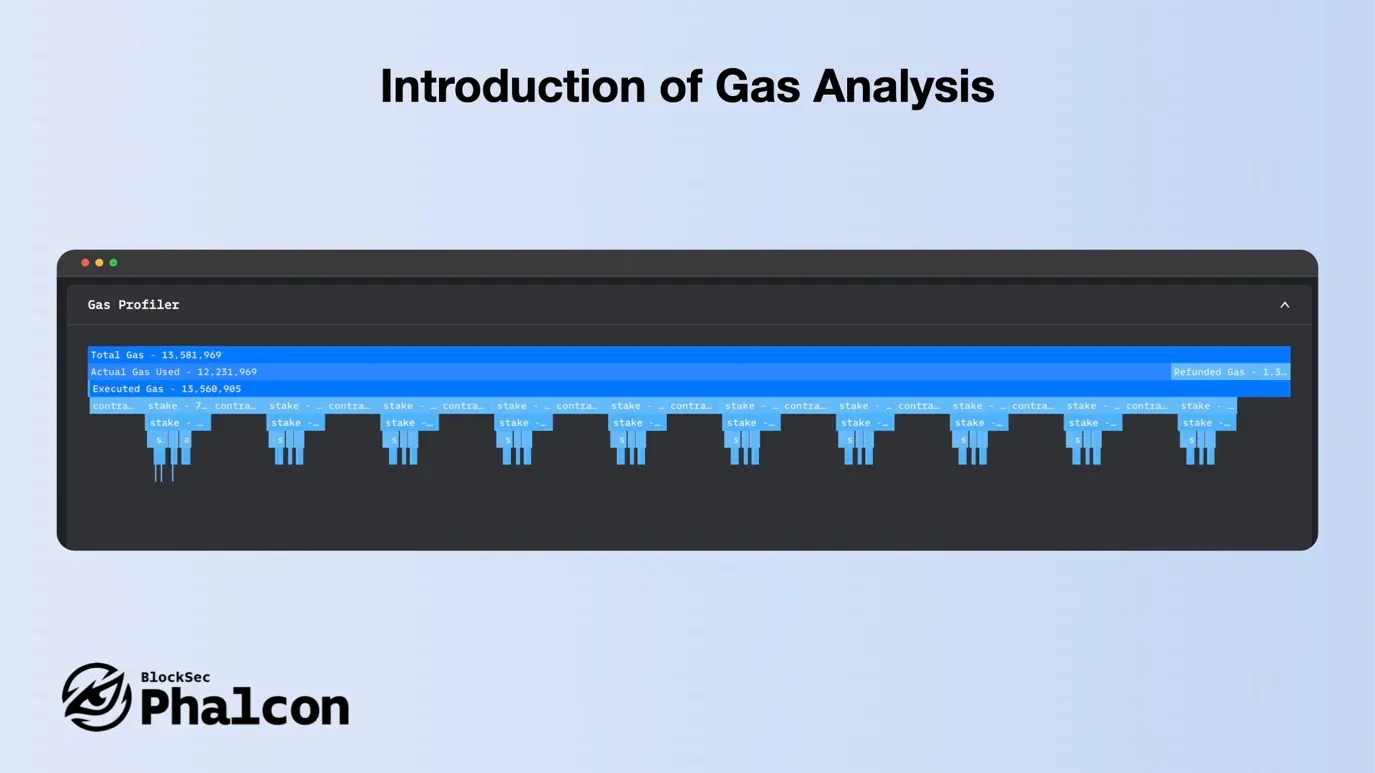

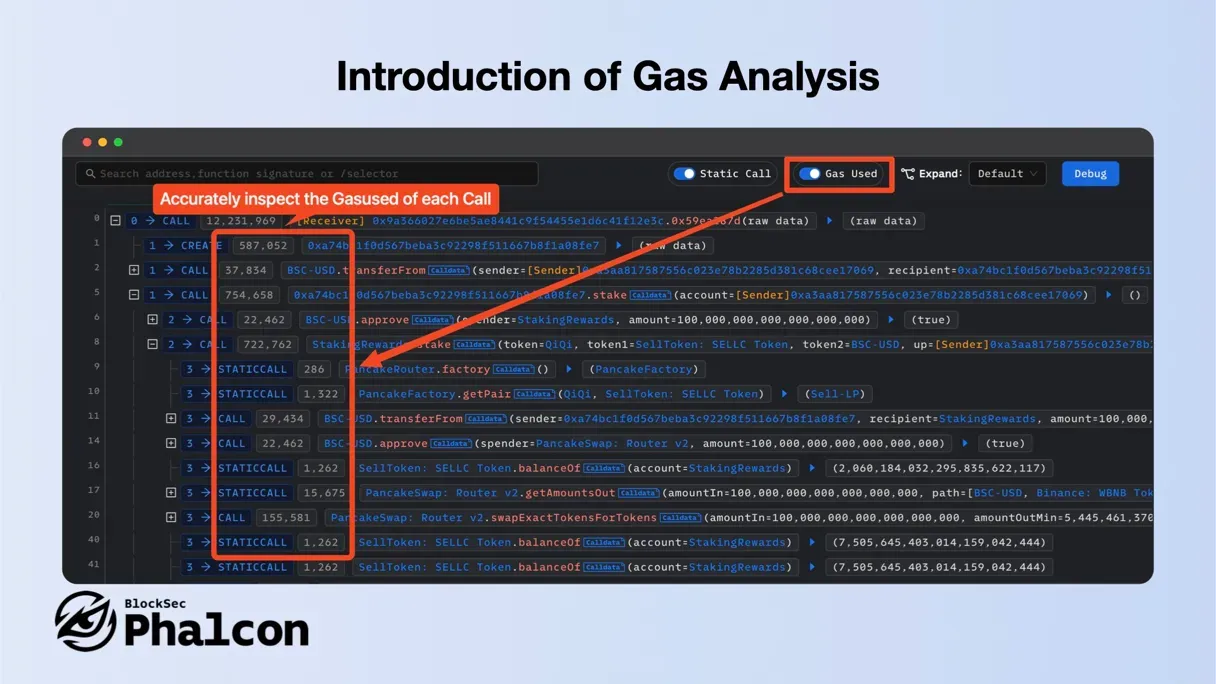

機能3:ガス分析の表示

PhalconのGas Analysisツールは、各呼び出しのガス消費量を正確に検査でき、高速で直感的な分析をフレイムグラフで提供します。この貴重な機能は、セキュリティ研究者や開発者にとって必須です。

PhalconのGas Analysis機能により、開発者はガス使用量を最適化・削減し、トランザクション実行コストを低減できます。セキュリティ研究者にとって、複雑な攻撃トランザクションにおけるコア攻撃ロジックは、しばしば最もガスを消費する部分です。

実演を見る:関連リンク

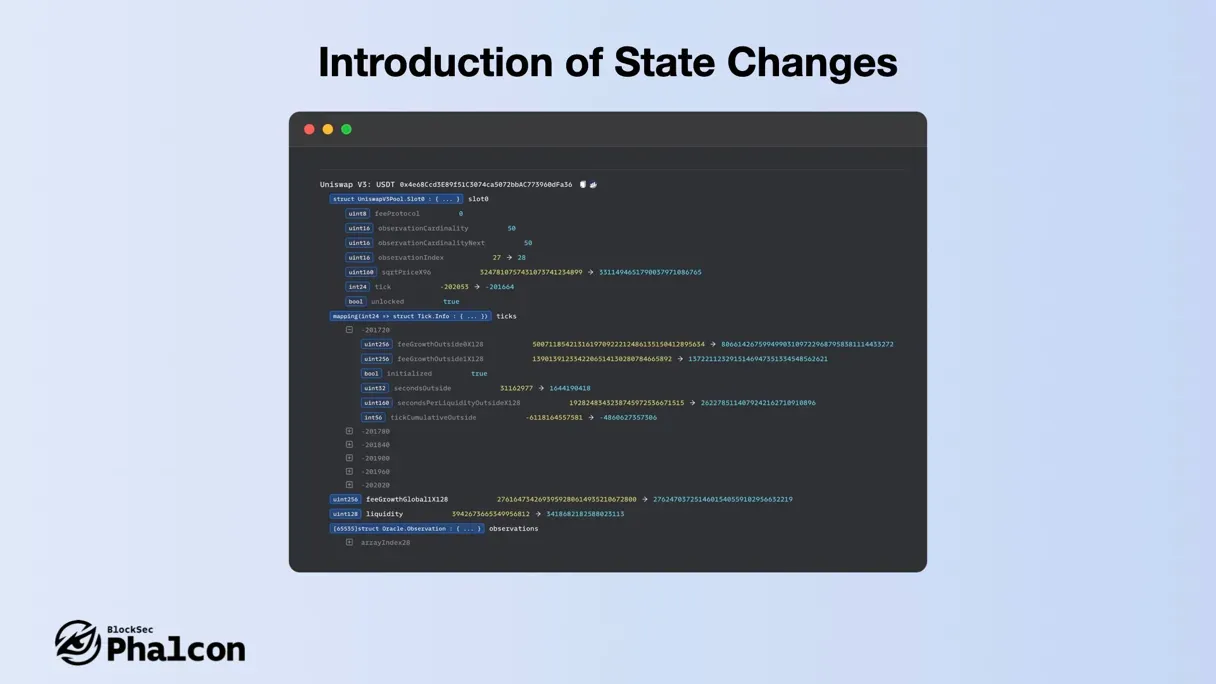

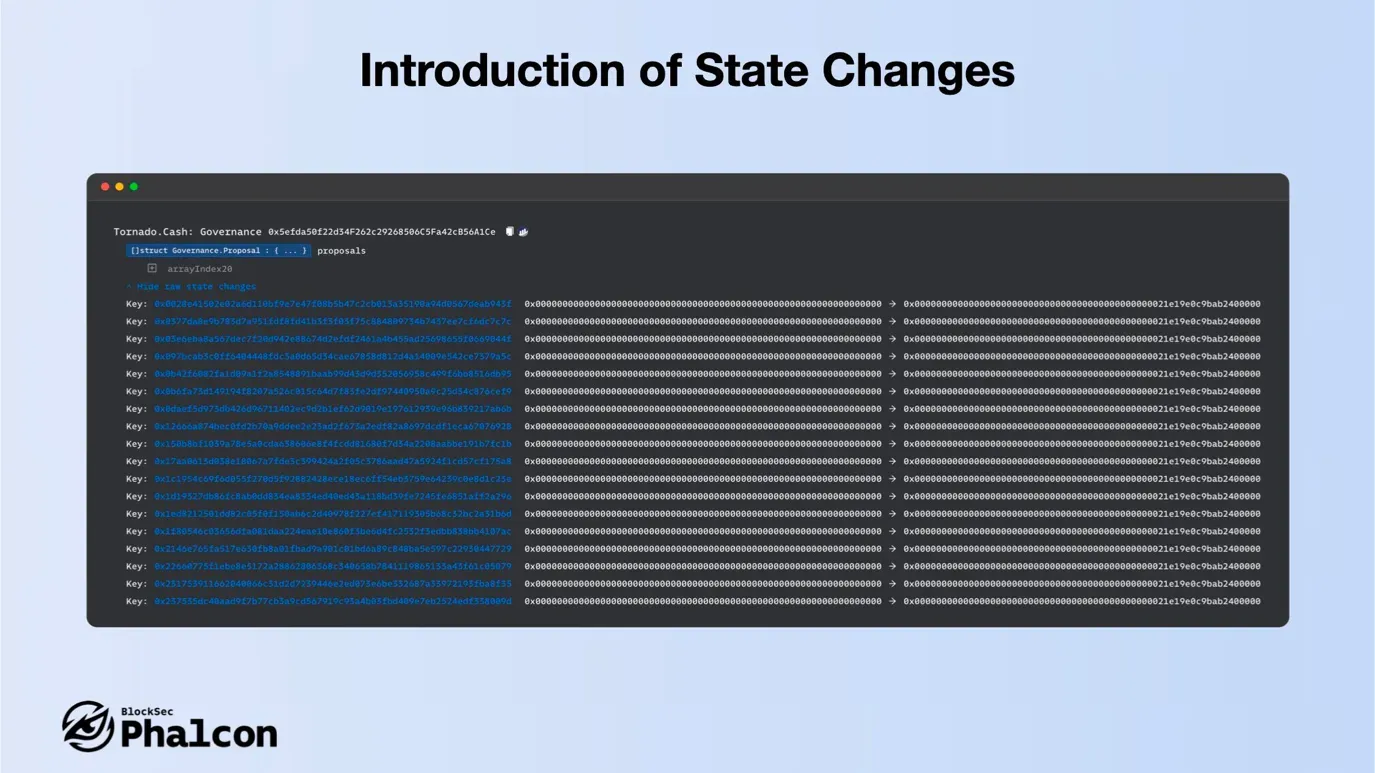

機能4:状態変化の表示

Phalconはトランザクションの前後の状態変化を分析し、他のツールをはるかに凌駕する「信頼性と正確性」でこれらの変化に関する洞察を提供します。

最近のTornado Cash Dao攻撃事件では、State Changesを使用することで、ガバナンスでロックされた100アドレスの残高を直接変更する悪意のある提案を迅速に検出できます。

実演を見る:関連リンク

機能5:呼び出しフローの表示

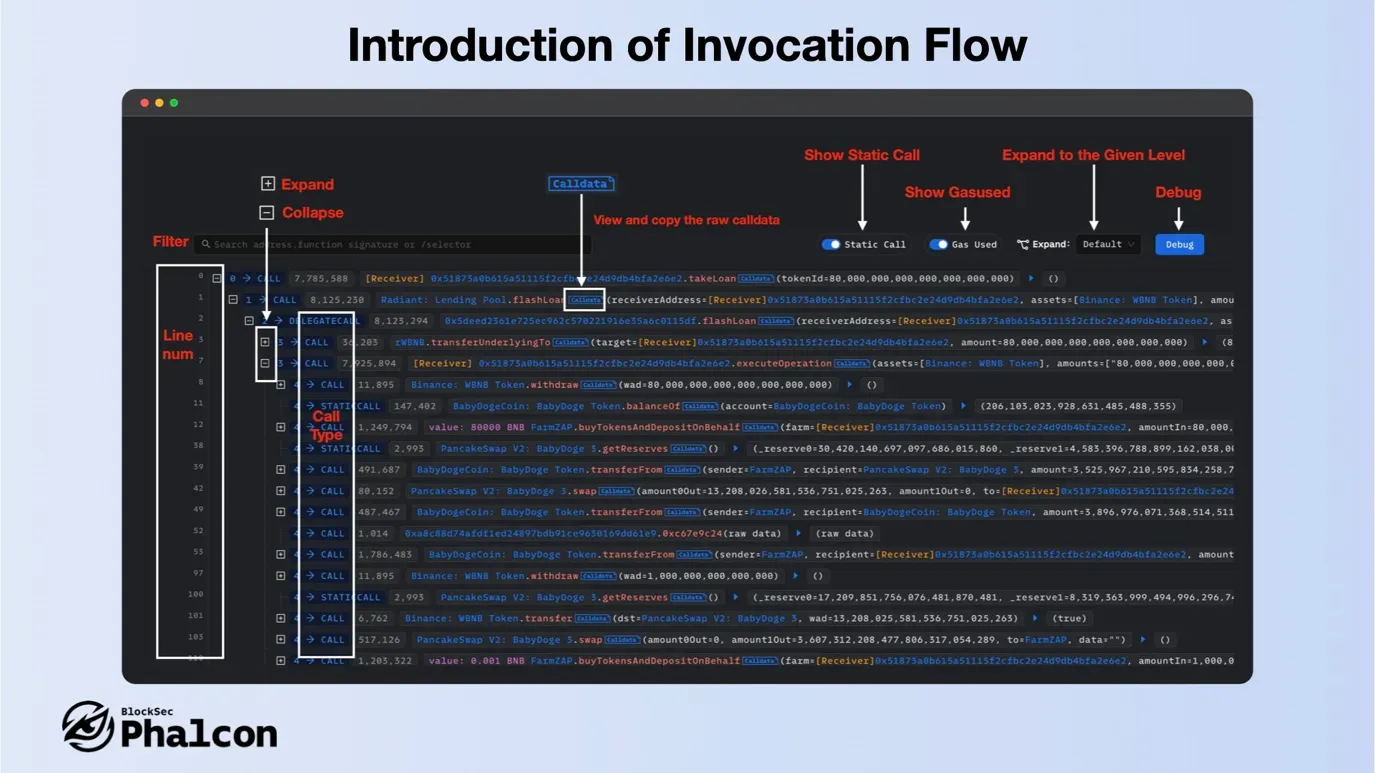

Phalconは、トランザクション内の関数呼び出しの「ツリー構造のシーケンス」を提供します。開発者やセキュリティ研究者の分析効率を高めるために、多くのツールを開発しました。詳細を見ていきましょう!

- レイアウト

トップツールバーには、フィルター、Static CallとGas usedの切り替えスイッチ、Debugエントリがあります。複雑なトランザクションの場合は特定のレベルまで展開でき、左側の行番号は素早いナビゲーションを提供します。右側には、詳細なデータとともに、関数呼び出しとイベントを表示するコールトレースツリーがあります。

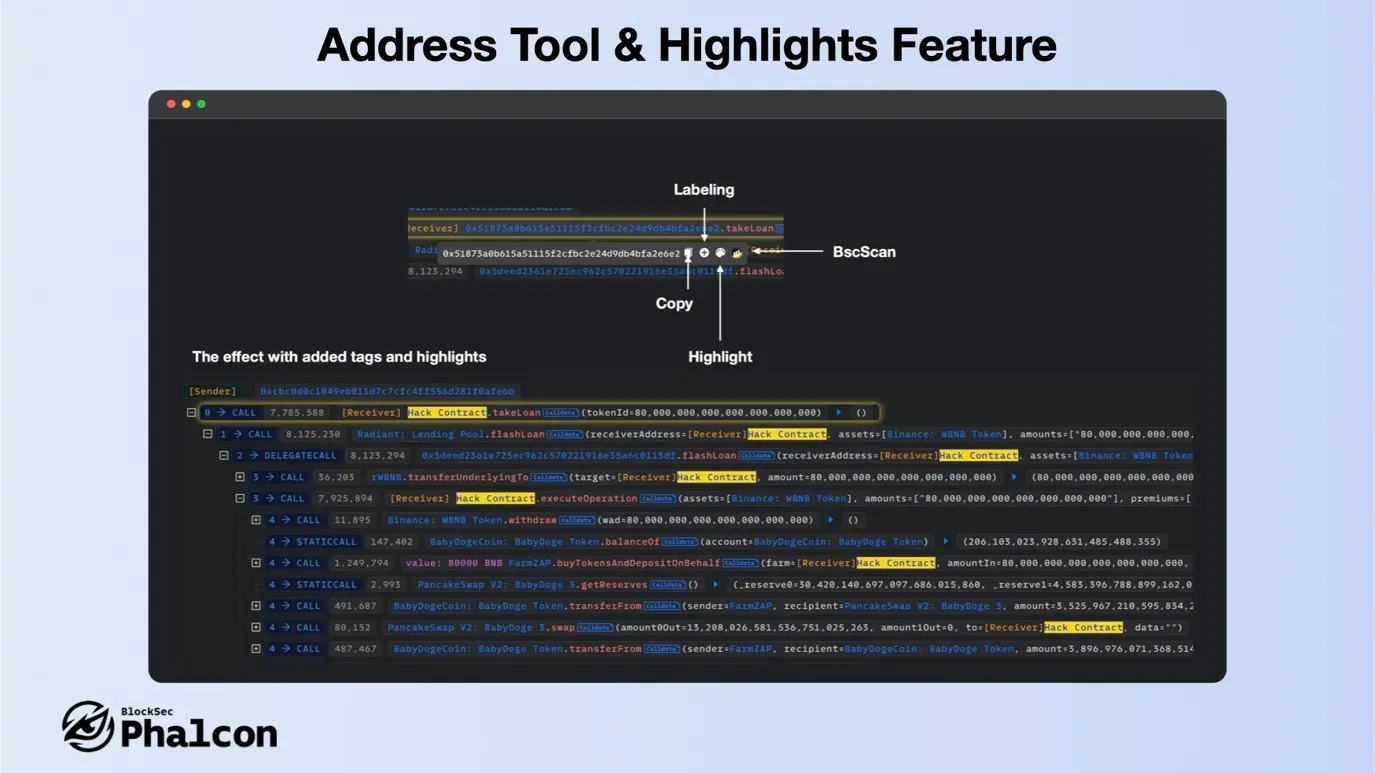

- アドレスタグとハイライト機能

各アドレスには、「コピー / ラベル追加 / ハイライト / *スキャン(Etherscanのような)に移動」というツールがあります。

ハイライトは非常に便利な機能で、呼び出し元とパラメータに表示されるアドレスをマークします。

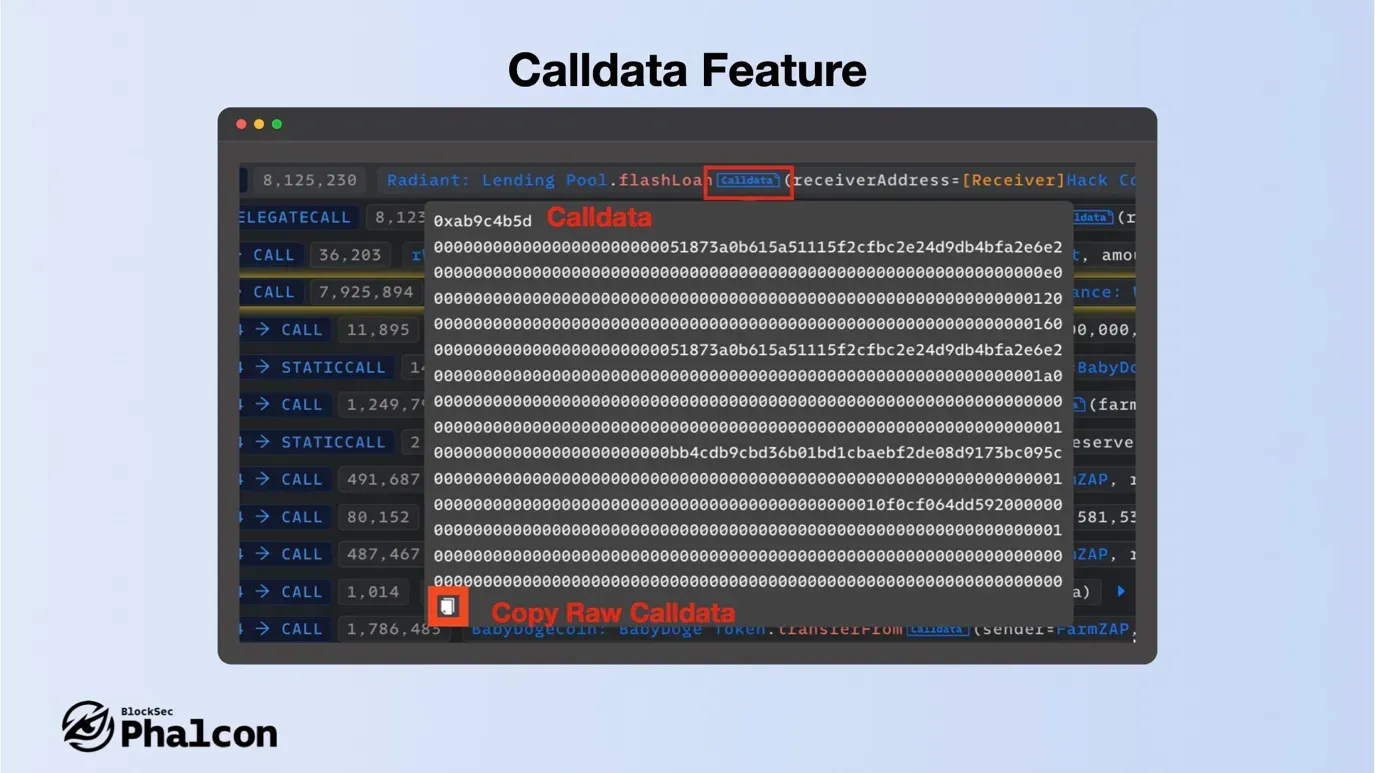

- Calldata機能

Calldataは、関数セレクタ+64*nごとに改行されて表示され、パラメータを構造化された方法で表示するのに役立ちます。下部にあるコピーボタンをクリックすると、改行を除いた生のデータをコピーできます。

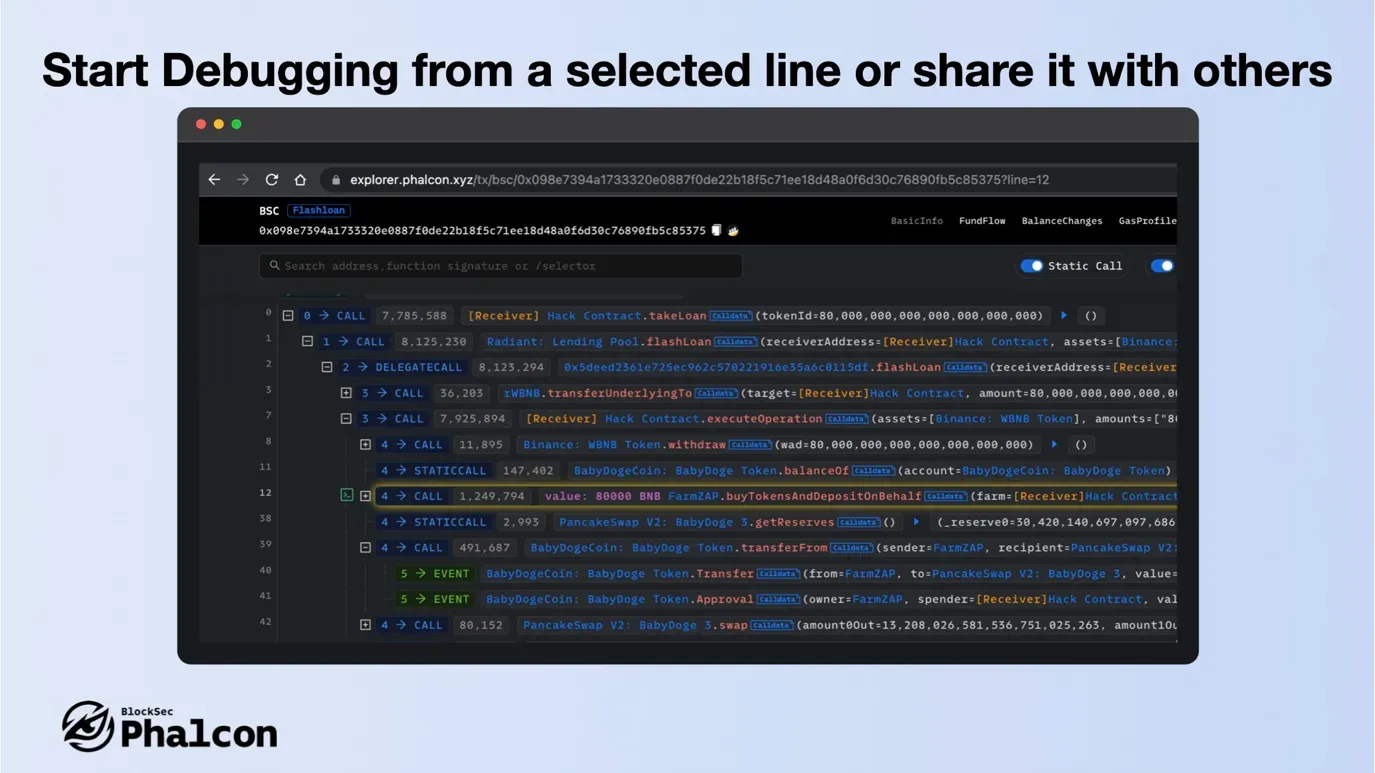

- 選択した行からデバッグを開始するか、他のユーザーと共有する

行を選択して、その行からデバッグを開始するか、他のユーザーと共有します。URLには行番号が含まれ、他のユーザーがそれを開くと、対応する行に直接移動します。

機能6:強力なトランザクションデバッグの表示

Phalconは、トランザクションを分析するためのジャンプレベルデバッグを提供します。以下に4つの強力な機能を紹介します。

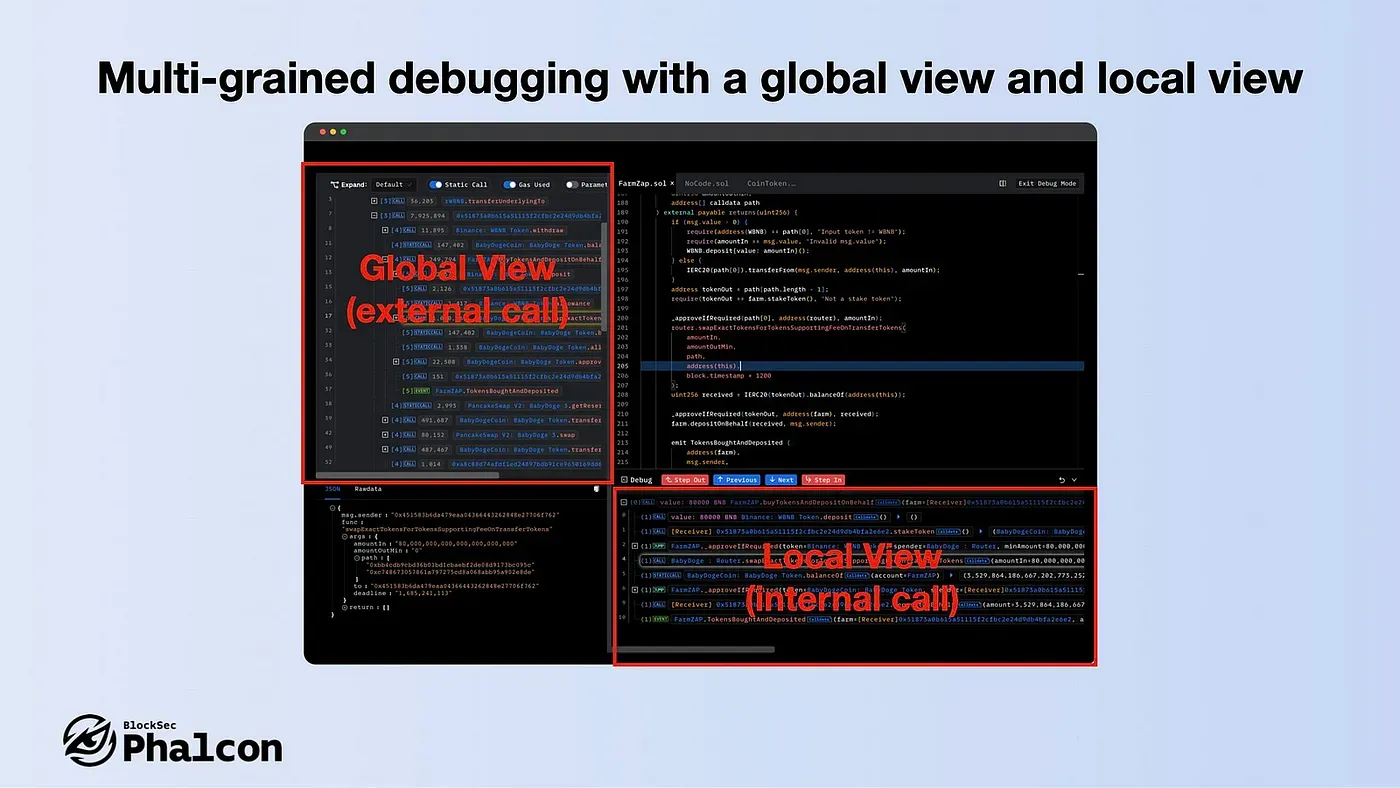

- グローバルビューとローカルビューによるマルチグレインデバッグ

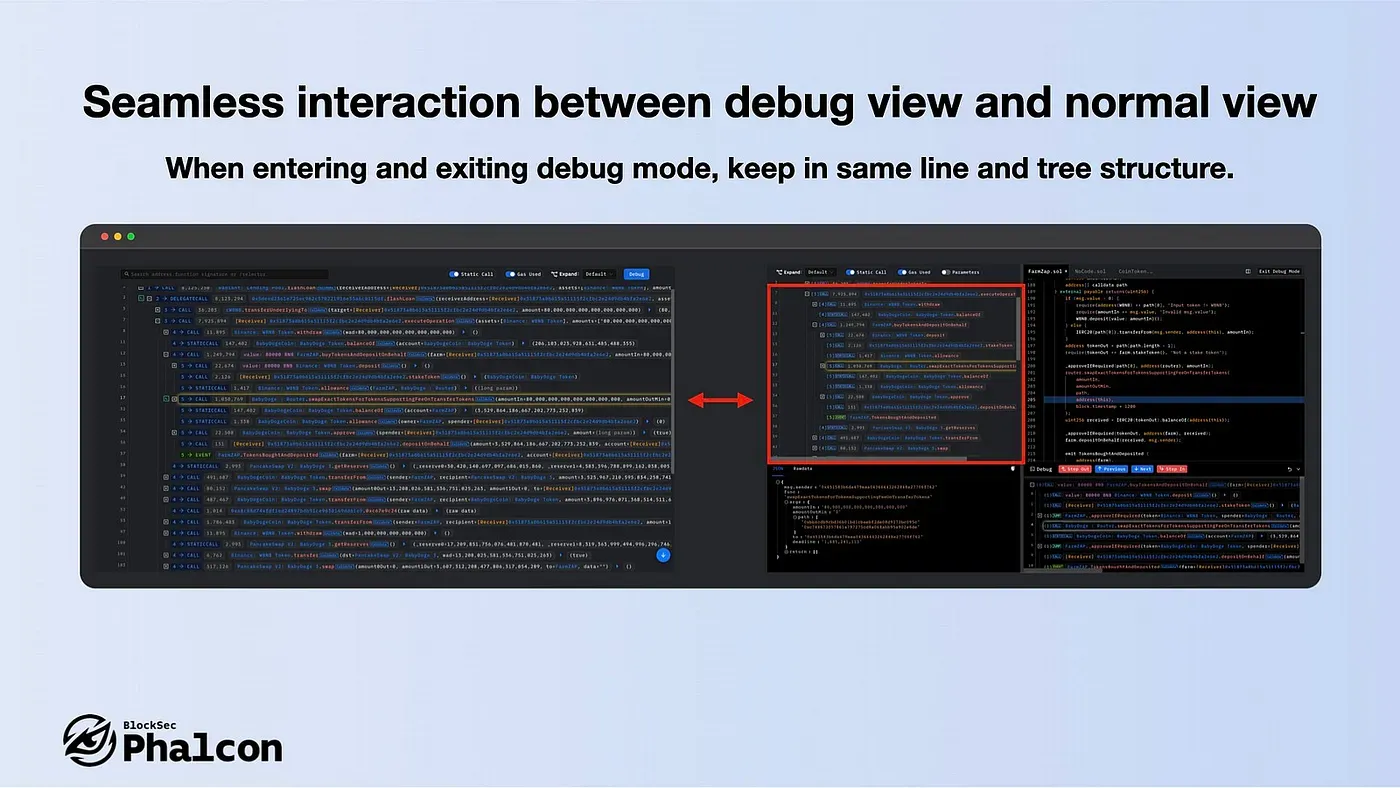

- デバッグビューと通常ビューのシームレスな連携

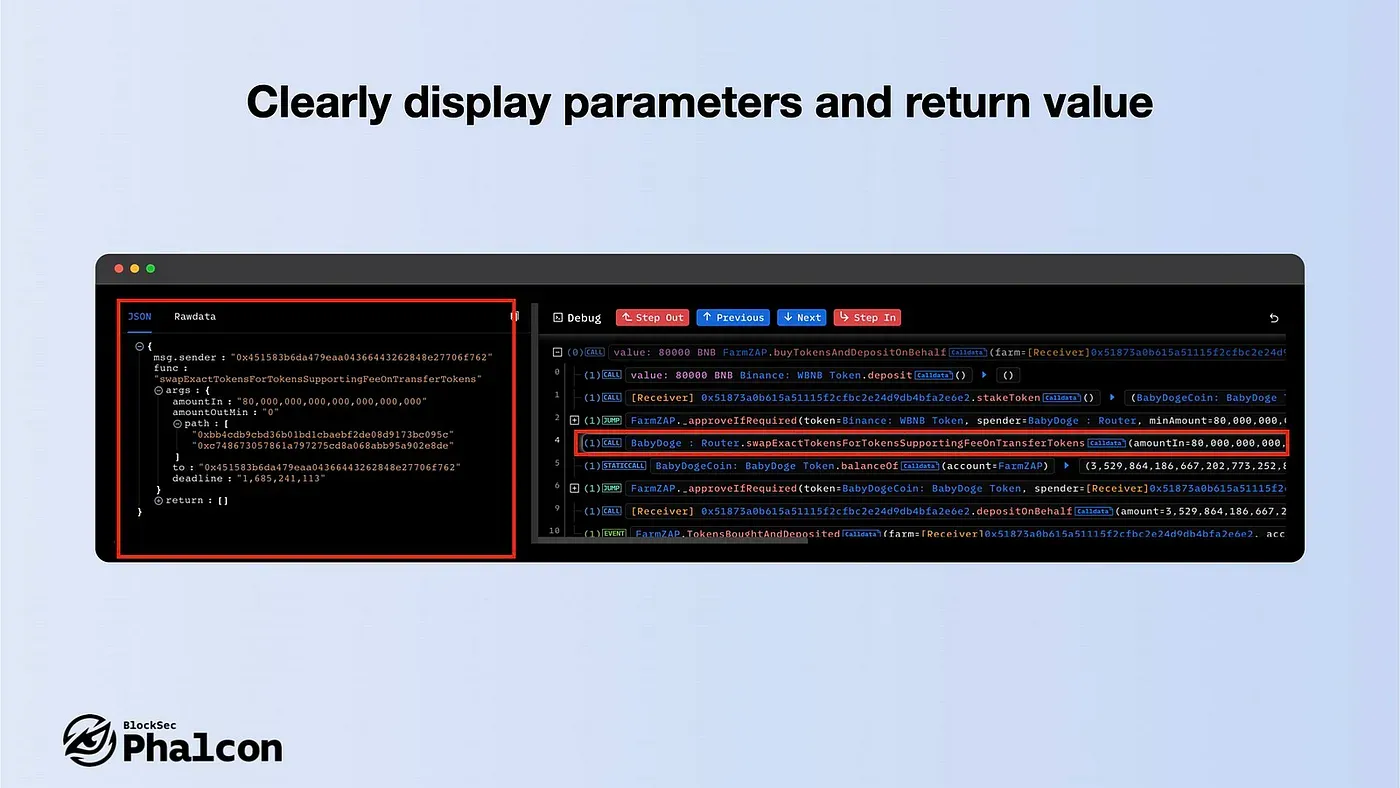

- パラメータと戻り値の明確な表示

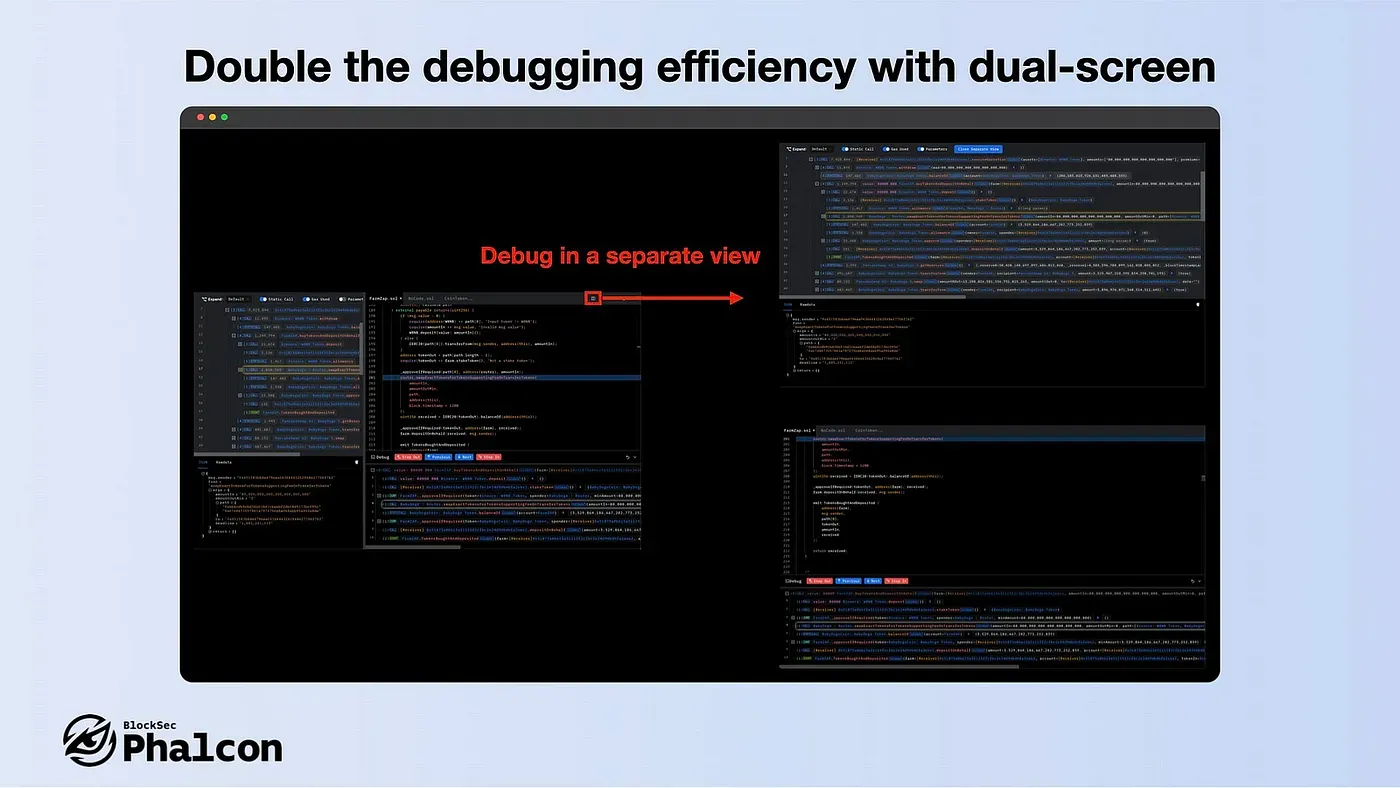

- デュアルスクリーンによるデバッグ効率の向上

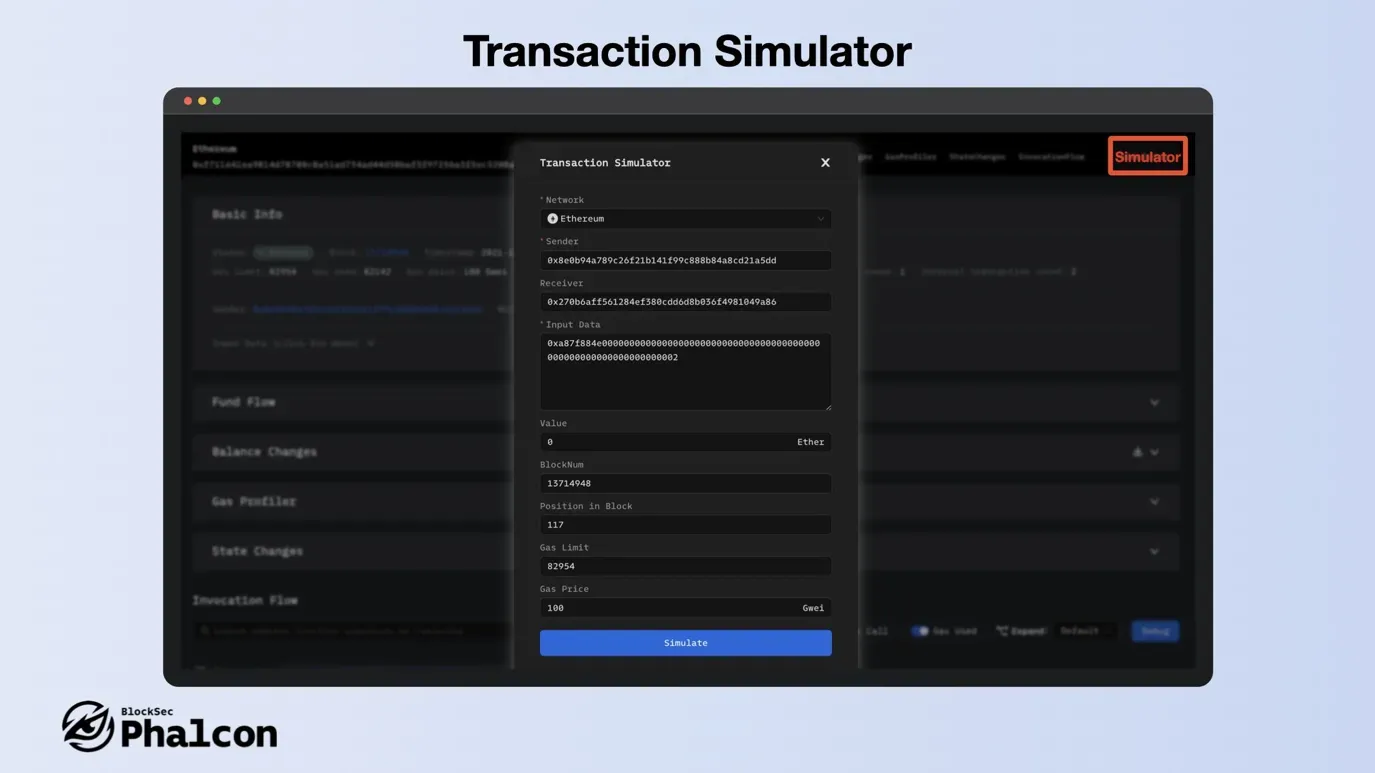

機能7:トランザクションシミュレーションの表示

Phalconは、利便性と高速性を兼ね備えた業界をリードするシミュレーターを提供します。シミュレーターを使用するには、右上隅の「Simulator」ボタンをクリックし、パラメータを好みに合わせて調整してから、再シミュレーションします。

まもなく大幅なアップグレードがリリースされることをお知らせできることを嬉しく思います。詳細にご期待ください!

Phalconの7つの主要機能の概要が、この革新的なセキュリティスイートのパワーと柔軟性を示すのに役立ったことを願っています。当社の開発チームの強力な技術的および市場的専門知識により、わずか8ヶ月でPhalconをローンチすることができました。セキュリティと効率に焦点を当てながら、ユーザーに深く多様な製品体験を提供し続けることができると確信しています。

「7 Days of Phalcon」の旅にご参加いただき、改めて感謝いたします。Phalconチームからのさらにエキサイティングなアップデートや洞察にご期待ください!ちなみに、#ETHBelgradeでの当社のパフォーマンスもお見逃しなく。皆様にお見せできるものにワクワクしています!

詳細についてはフォローしてください:

公式サイト:https://blocksec.com/phalcon

公式Twitter:https://twitter.com/phalcon_xyz