このチュートリアルでは、フィッシング取引における盗難資金の追跡を通じて、MetaSleuthの基本的な機能をご案内します。MetaSleuthを使用して取引を分析し、特定の資金を追跡し、未転送の資金を監視する方法を共に探求していきます。

MetaSleuthチュートリアル - フィッシング取引における盗難資金を追跡するためにMetaSleuthを使用する

イーサリアムネットワーク上で、トランザクションハッシュ 0x2893fcabb8ed99e9c27a0a442783cf943318b1f6268f9a54a557e8d00ec11f69 のフィッシング取引を特定しました。それでは、分析に入りましょう。

はじめに

まず、https://metasleuth.io/ でMetaSleuthプラットフォームにアクセスします。ネットワークとしてイーサリアムを選択し、関心のあるトランザクションを入力します。今回は、以下のトランザクションハッシュを使用します: 0x2893fcabb8ed99e9c27a0a442783cf943318b1f6268f9a54a557e8d00ec11f69。

主要な機能コンポーネント

トランザクション分析が完了すると、MetaSleuth分析ページにリダイレクトされ、トランザクション内で発生したすべての資産移転を確認できます。分析対象がアドレスの場合、表示される情報はより複雑になります。アドレス分析については、別のチュートリアルで説明します。

中央の資産移転グラフに加えて、ページにはさまざまな機能コンポーネントが含まれています。以下に簡略化された図を示します。分析プロセス中に、それぞれの具体的な使用方法を探索することをお勧めします。

資金の追跡

私たちが焦点を当てているトランザクションは、1つの資産移転のみを含んでいます: アドレス 0xbcd131(被害者)が、Fake_Phishing180627 に 2586 MATIC を移転しました。

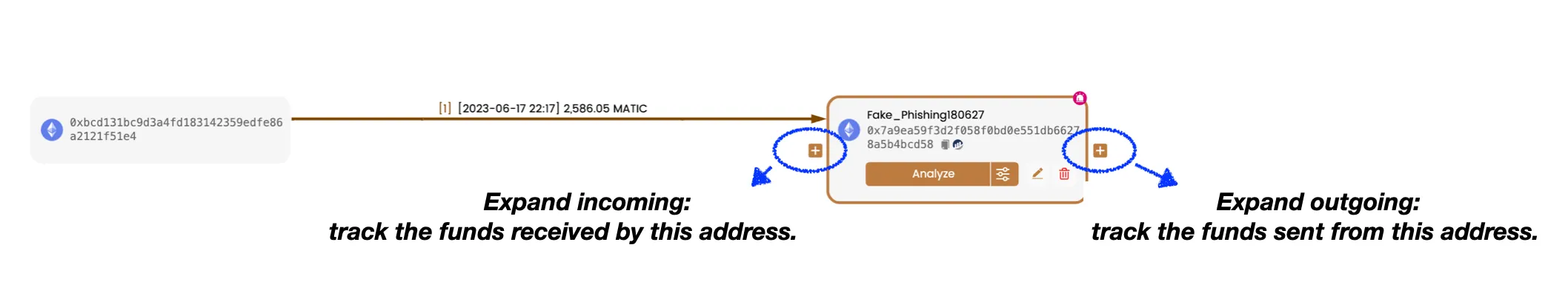

盗まれたMATICトークンの行先を追跡し続けるのは簡単です。Fake_Phishing180627 アドレスノードを選択し、ノードの右側にある「+」ボタンをクリックするだけです。

この機能は Expand outgoing と呼ばれ、このアドレスから送信された資産を追跡できます。ほとんどの場合、この機能で目的のデータが得られます。しかし、トランザクション量が多いアドレスの場合は、Advanced Analyze や Load More のような高度な機能を使用して必要なデータを取得する必要があるかもしれません。

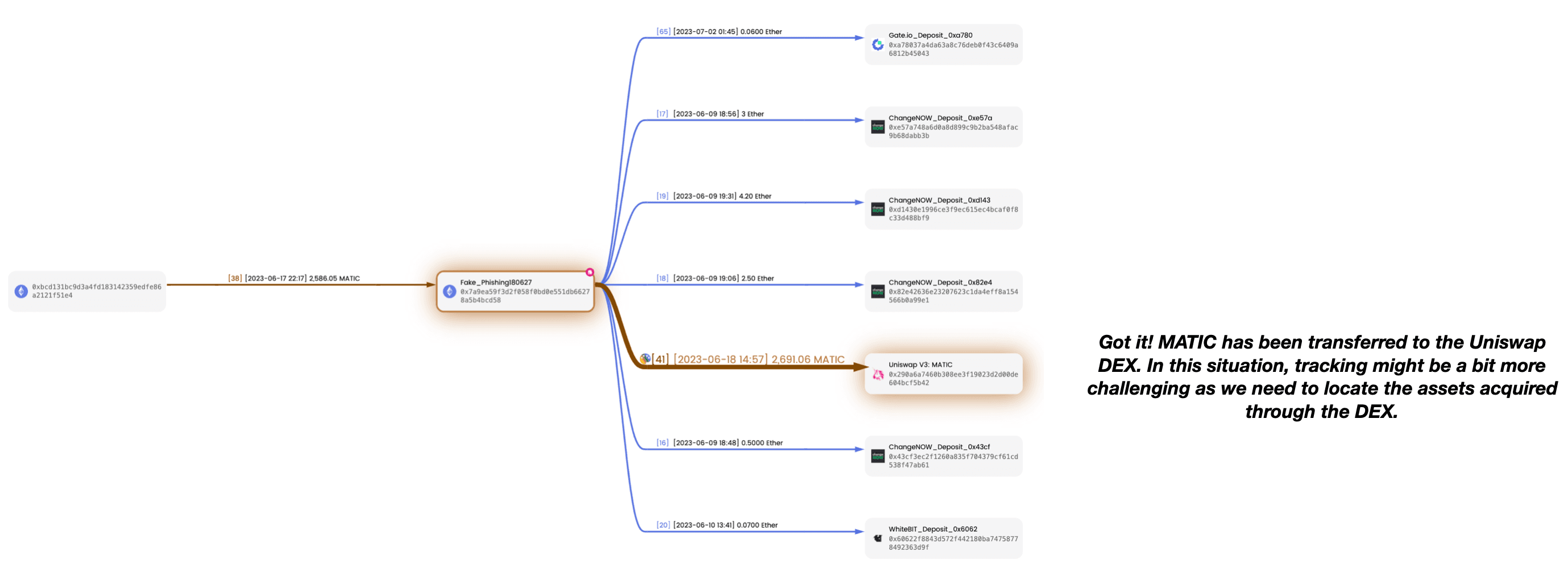

「+」ボタンをクリックすると、Fake_Phishing180627 から多数のEther移転が表示されます。しかし、追跡したいMATICはどうでしょうか?

キャンバスのフィルタリング

MetaSleuthは、全体的な資金の流れをクリーンで読みやすい表示にするために、取得したすべてのデータをキャンバスに表示するわけではありません。しかし、MetaSleuthは、ユーザーが目的のデータを見つけ、キャンバスに追加するためのさまざまなツールを提供しています。この場合、Token Filter を使用して、MetaSleuthが取得したすべてのMATIC資産移転をキャンバスに追加できます。

確認後、キャンバスに別のMATIC移転が表示され、Fake_Phishing180627 から Uniswap V3: MATIC に向かっています。これはまさに私たちが追跡している盗難資金です。

Uniswapのような分散型取引所(DEX)に送信された資産に関して、私たちの焦点は Uniswap V3: MATIC から移転されたMATICトークンではなく、Uniswapでのスワップアクションを通じて Fake_Phishing180627 が取得した資産にあります。

では、Fake_Phishing180627 はこのスワップを通じてどのような資産を受け取ったのでしょうか?このスワップトランザクションを調査して確認しましょう。

特定のデータの追加

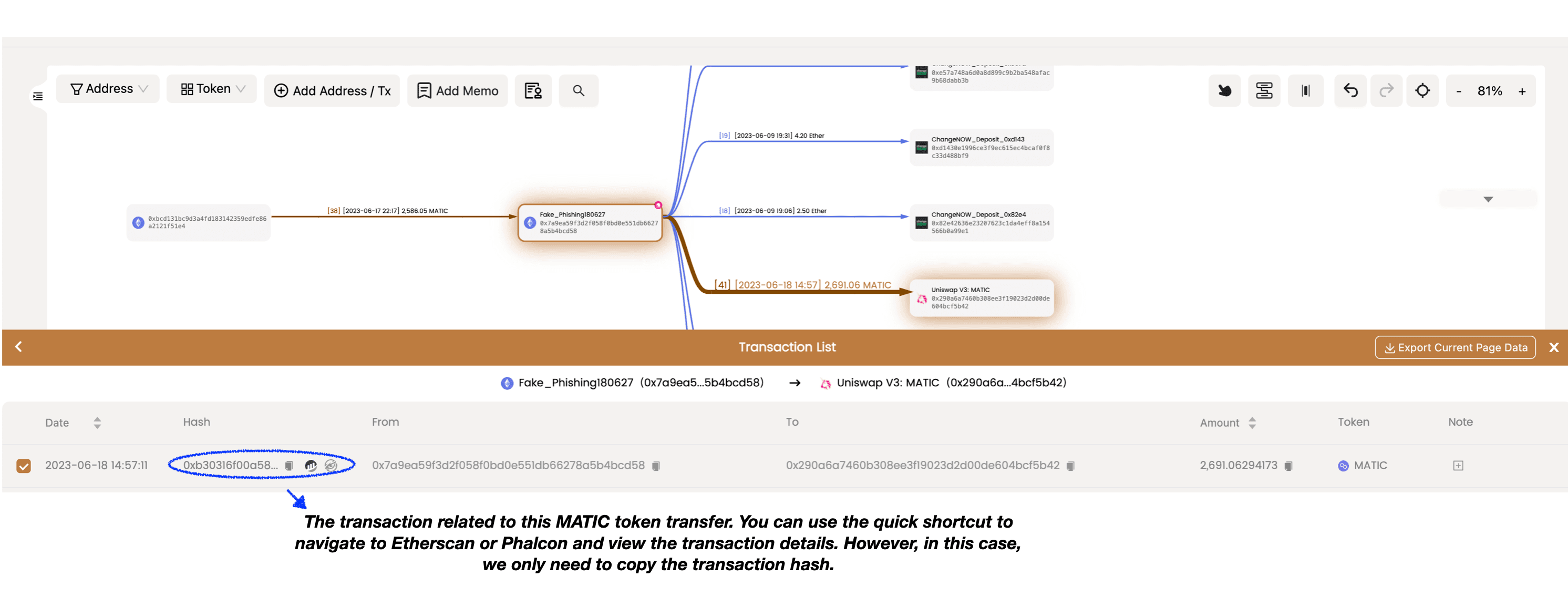

まず、Fake_Phishing180627 から Uniswap V3: MATIC へのMATIC移転がどのトランザクションに属するかを特定する必要があります。キャンバス上の資産移転エッジをクリックし、下に表示される Edge List の Details をクリックして Transaction List にアクセスします。この移転のトランザクションハッシュを見つけてコピーします。

次に、キャンバスの左上隅にある Add Address / Tx 機能を使用して、このトランザクションをキャンバスに追加できます。これにより、このトランザクション内で発生した資産移転を探索し、その内容をより明確に理解できるようになります。

追加後、このトランザクション内のすべての資産移転がキャンバスに表示されます。Fake_Phishing180627 が Uniswap を通じて 0.944 Ether と MATIC をスワップしたことが明らかになります。この 0.944 Ether が、さらに追跡する必要がある資産です。

特定の資金の追跡

Fake_Phishing180627 から発生したさまざまなEther移転のうち、どれを追跡すべきでしょうか?

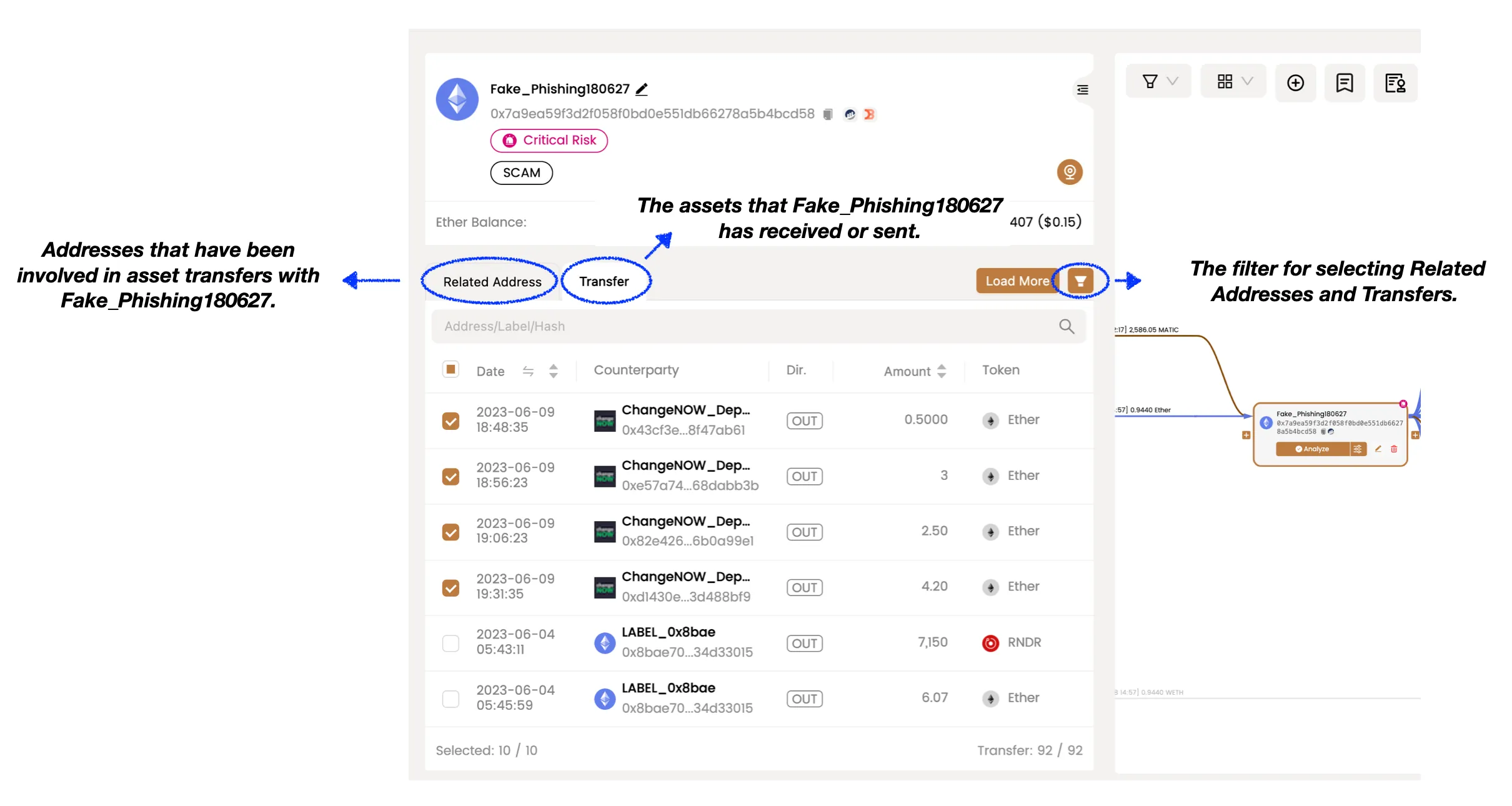

Fake_Phishing180627 をクリックすると、左側のアドレスパネルでこのアドレスに関連する資産移転を確認できます。キャンバスに表示されているデータよりも多くのデータが利用可能であることに気づいたかもしれません(前述のように、MetaSleuthは資金の流れ図においてシンプルさと読みやすさを重視しており、デフォルトではすべてのデータは表示されません)。

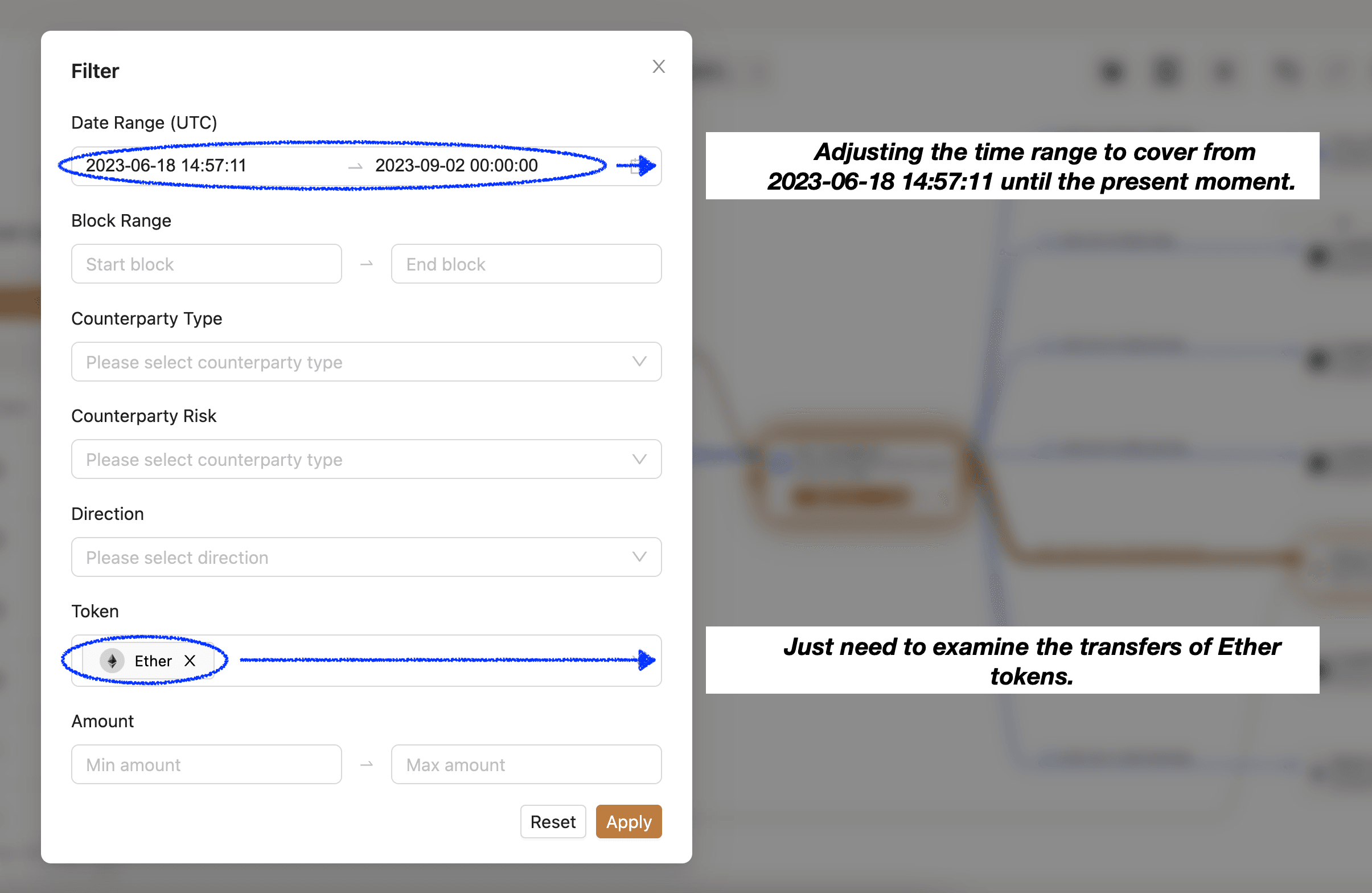

Fake_Phishing180627 が MATIC を Ether にスワップしたトランザクションは、2023年6月18日 14:57:11 に発生しました。したがって、私たちの主な焦点は、この特定の時間以降に発生した Ether トークン移転であるべきです。データをフィルタリングするために、フィルター機能を利用できます。

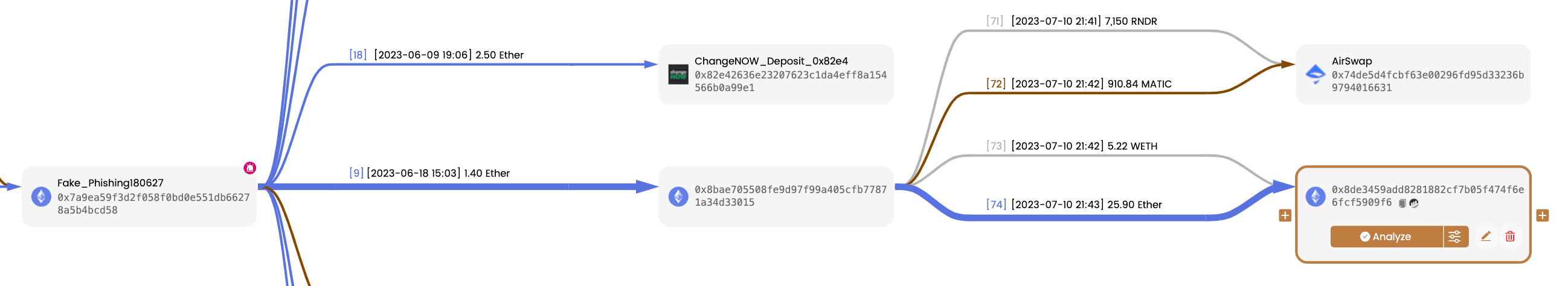

フィルタリングされた結果の中から、スワップアクションの約6分後、1.4 Ether がアドレス Fake_Phishing180627 からアドレス 0x8bae70 に移転されていることがわかります。この移転には、私たちが追跡しようとしている資金が含まれている可能性が高いです。

これらをマークしてキャンバスに表示することで、0x8bae70 の資産を追跡し続けることができます。これにより、最終的に資金がアドレス 0x8de345 に落ち着いていることを確認できます。

未転送資金の監視

まだ転送されていない資金について把握しておくために、積極的に監視することができます。監視を有効にすると、関連する資産移転が発生するたびにメール通知が届きます。追加の監視機能については、https://metasleuth.io/monitor の MetaSleuth Monitor Dashboard をご覧ください。

まとめ

これは短い探索でしたが、MetaSleuthが便利でスムーズな追跡と調査体験を提供できたことを願っています。今後もさらに多くの教育資料を公開していく予定ですので、ご提案をお待ちしております。Telegramグループにもご参加ください: https://t.me/MetaSleuthTeam。

MetaSleuthについて

MetaSleuthはBlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての暗号資産活動を効果的に追跡および調査できるように支援します。MetaSleuthを使用すると、ユーザーは資金を簡単に追跡し、資金の流れを視覚化し、リアルタイムの資金移動を監視し、重要な情報を保存し、発見を共有することによって共同作業を行うことができます。現在、Bitcoin (BTC)、Ethereum (ETH)、Tron (TRX)、Polygon (MATIC) など、13の異なるブロックチェーンをサポートしています。

ウェブサイト: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam