背景

インスクリプション(Inscription)の概念がこれまでにないほど加熱し、トップインスクリプションの価格が数万倍に急騰する中、犯罪者はすでにインスクリプションの複雑さと新しさを悪用して様々な詐欺を働く機会を捉え、そのような行為がますます蔓延しています。これらの行為は、投資家の財政的安全に深刻な脅威を与えるだけでなく、インスクリプションエコシステム全体の健全な発展にも悪影響を及ぼします。これに対応するため、詐欺プロジェクトのリスク、誤送金や意図しないバーン(焼却)の危険性、中央集権型ツールのリスクといった3つの典型的なインスクリプション攻撃の事例と、それに対するユーザーが取れる対策を詳細に概説します。

インスクリプションのセキュリティリスクと対策

1. 詐欺プロジェクトのリスク

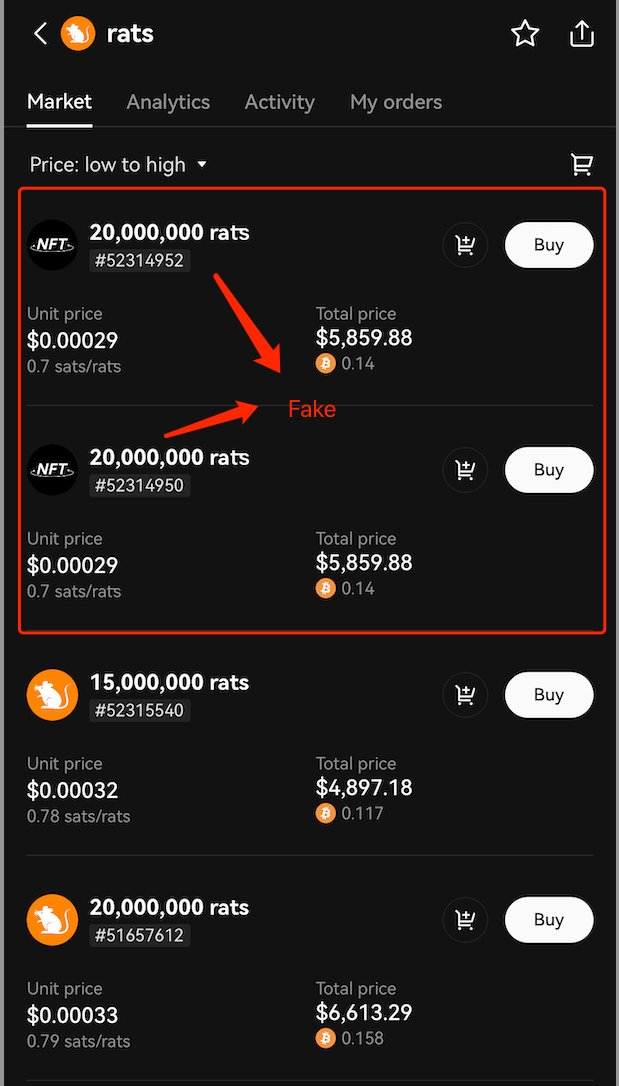

現在のビットコインプロトコルでは、プロジェクトの識別は主にデプロイメント(展開)操作中に指定されたプロジェクト名に依存しており、インデクサー(indexer)での識別には一意のIDが使用されます。しかし、一般のユーザーは通常、プロジェクト名のみを記憶し、それを取引の根拠として使用します。この名前依存の取引方法には一定のリスクが伴います。なぜなら、視覚的に類似しているが異なるASCII文字列が多数存在し、それが視覚的な詐欺の機会を開くからです。悪意のあるアクターは、これらの似たような文字列を悪用して、ユーザーを有名なプロジェクトとの取引だと信じ込ませ、正規のものに酷似した偽プロジェクトのトークンを発行することができます。このような詐欺は、トークンミント(minting)プロセス中に頻繁に発生し、悪意のあるアクターはユーザーに手数料を支払わせて、実際には価値のないトークンやその他の仮想資産を取得させます。これらの詐欺行為は、ユーザーの利益を損なうだけでなく、エコシステム全体の不安定化を引き起こす可能性があります。 具体例として、「rats」という偽プロジェクトを考えてみましょう。この偽の「rats」は、類似のASCII文字を使用して、正規のプロジェクトと非常に似た名前が付けられています。ユーザーが名前を注意深く見分けなければ、偽の「rats」トークンを購入するように誘導され、金銭的損失を被る可能性があります。

偽のインスクリプションに加えて、一部の詐欺インスクリプションは、ミントプロセス中にユーザーに追加資金を送金するように誘導します。例えば、画像に示すように、ビットマップ(bitmap)上のインスクリプションをミントしている間、詐欺的なウェブページはユーザーに特定の住所への支払いを要求します。ユーザーが要求された支払いの金額に気づかなければ、多額の金銭的損失を被る可能性があります。

対策:未検証のソースからのインスクリプションミントを避ける インスクリプションをミントするために利用できるチャネルは多岐にわたり、私たちが遭遇したタイプには、1. プロジェクト自体の配布ウェブサイト、2. Unisatのようなウォレットの補助ツール、3. その他のサードパーティ製ツールが含まれます。インスクリプションをミントするためのこれらの異なるチャネルは、ユーザーを混乱させ、チャネルの正確性とセキュリティを判断できなくさせ、詐欺インスクリプションの罠に陥らせる可能性があります。私たちは、インスクリプションをミントするには、主にウォレットサービスまたはプロジェクトチームの公式配布ウェブサイトを使用することを推奨します。ミント前にウェブサイトの真正性を確認し、要求されるミント金額を注意深く確認することをお勧めします。 大規模なバッチミントについては、ウォレットが提供する補助ツールを使用して、資金のセキュリティをさらに強化することを推奨します。

2. 誤送金と意図しないバーンのリスク

まず、誤送金とは、インスクリプションのキャリア(carrier)が取引中に通常のビットコインとして扱われる状況を指します。インスクリプションはビットコイン取引に添付されているため、従来のBTCウォレットはインスクリプションが持つ追加価値を考慮せず、UTXOモデルにロックされたサトシ(satoshi)の価値のみを表示します。一部のユーザーは、インスクリプションを十分に理解せずに従来の取引を行う可能性があります。これにより、ウォレットがインスクリプションを通常のビットコイン資産と誤解し、他のUTXOとマージし、それが間違ったアドレスに送信され、取り返しのつかない損失につながる可能性があります。

次に、意図しないバーン(焼却)とは、インスクリプションが価値がない、または意味がないと見なされ、破壊または削除されるシナリオを指します。インスクリプションは、分割モデル(splitting model)におけるビットコインの所有権や価値に直接影響を与えないため、一部のユーザーは、インスクリプションを保有するビットコインは紙の価値が低い、重要でない、または無効であると誤解し、他のUTXOとマージすることを選択する可能性があります。これにより、インスクリプションに関連する重要な情報や資産が永久に失われる可能性があります。

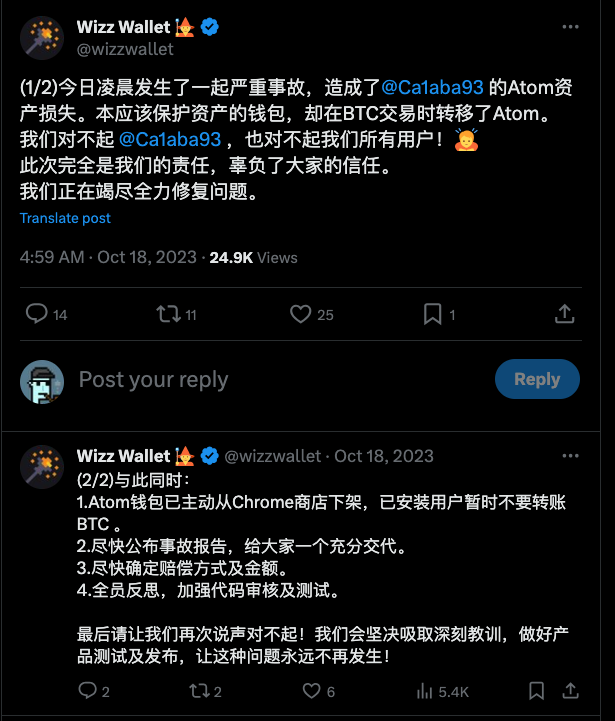

例えば、画像で示されるように、ウォレットがビットコイン取引内のインスクリプションを誤って識別できず、保護されるべきでした。その結果、それはダスト(dust)として扱われ、移動されてしまい、損失につながりました。

https://twitter.com/wizzwallet/status/1714385677985661245?s=20

対策:専用のインスクリプションアドレスとウォレットを準備する 分割モデルにおいて、ユーザーが高価値のインスクリプション資産を誤って送金またはバーンすることを防ぐために、ユーザーはインスクリプション専用のアドレスとウォレットを準備することを推奨します。このような慣行は、誤操作のリスクを効果的に軽減し、インスクリプション資産の安全性を確保できます。このアドレスは、標準のビットコイン取引アドレスとの混同を防ぐために、通常の取引アドレスとは区別されるべきです。インスクリプション取引を他の取引から分離することにより、ユーザーはインスクリプション資産をより適切に管理できます。

3. 中央集権型ツールのリスク

ブロックチェーンの分散設計により、ユーザーはブロックチェーンエコシステムに直接参加できます。しかし、複雑なRPCプロトコルを介してブロックチェーンエコシステムに直接参加するのは非常に複雑です。その結果、大多数のユーザーは、インスクリプションエコシステム内でのミントと取引プロセスに従事するために、補助ツールに依存することを選択します。

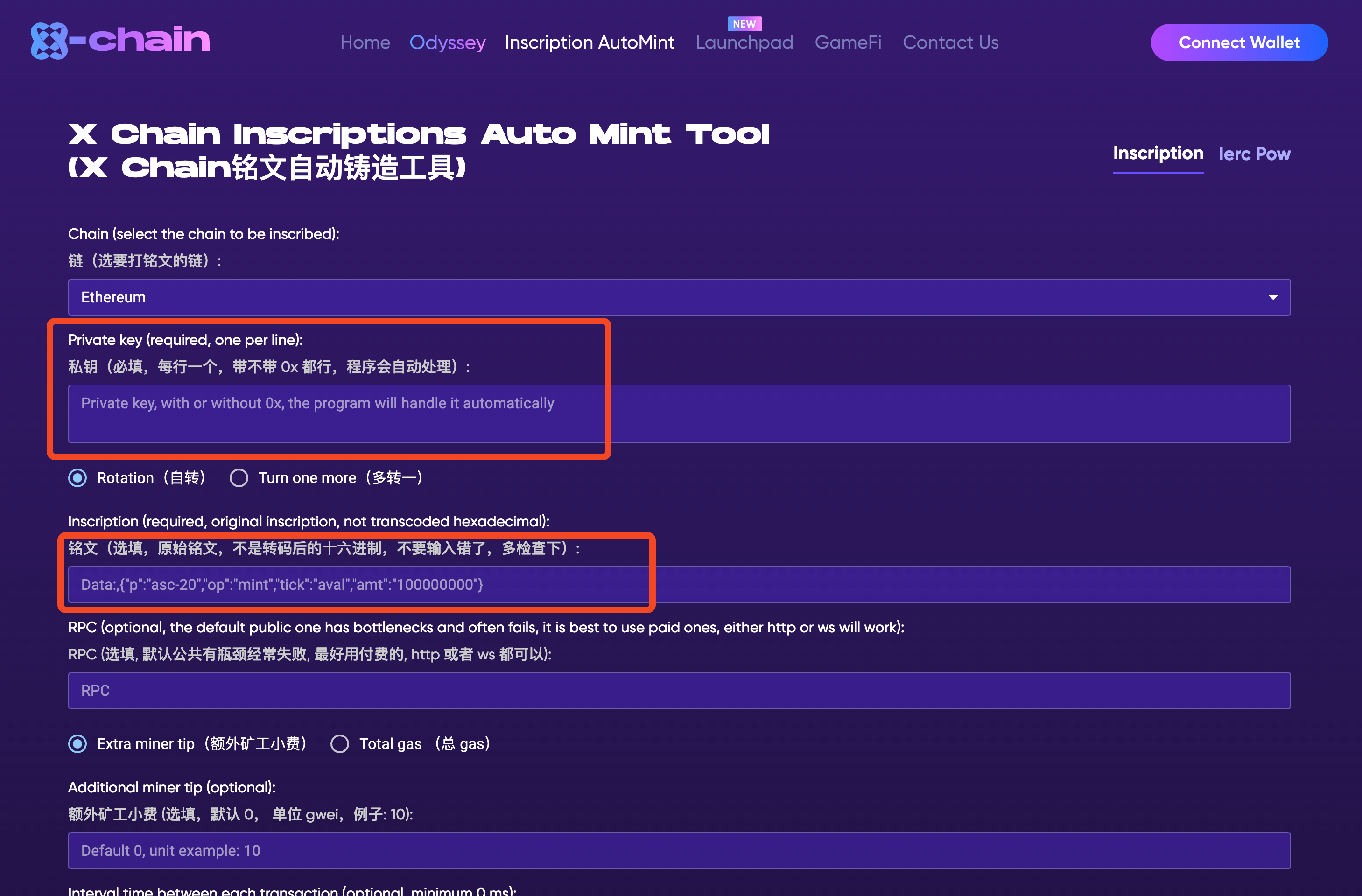

インスクリプションは新しい概念であり、そのエコシステムは成熟したERC20フレームワークと比較するとまだ初期段階であるため、多くの補助ツールが急速に出現しています。これらのツールのほとんどは機能実装に焦点を当てており、セキュリティ上の考慮事項をしばしば怠っています。**例えば、一部のツールでは、ユーザーにトランザクションの署名のために秘密鍵をインポートするように要求したり、ユーザーが取引目的で資産をプラットフォームに委託したりする場合があります。**これらの慣行はユーザーの秘密鍵を暴露し、中央集権型ツールは実質的にユーザーの全資産を制御するため、「ラグプル(rug pull)」のリスクやその他の形式の中央集権型脆弱性につながる可能性があります。これらのリスクは、一部のウォレット企業が秘密鍵へのアクセスを得た後、ユーザーの全資産を持ち逃げし、その後破産を宣言した事例と同様です。

例えば、以下のプロキシツールは、秘密鍵を取得することでユーザーのウォレットから直接お金を盗みます。

対策:安全なインスクリプション補助ツールの使用

対策:安全なインスクリプション補助ツールの使用

インスクリプション資産のセキュリティを向上させるために、ユーザーは著名なインスクリプションマーケットプレイスで取引および操作を行うべきです。例えば、広く認識されているインスクリプション探索および市場プラットフォームであるGeniidata(https://geniidata.com/Ordinals/index/brc20)、Ordiscan(https://ordiscan.com/)、Etch Market(https://www.etch.market/market)などは、安全な取引環境と信頼できるインスクリプション情報を提供します。これらの評判の良いプラットフォームでインスクリプションのミント、取引、その他の操作を行うことで、ユーザーのセキュリティを高めることができます。さらに、ユーザーは警戒を怠らず、不明なウェブサイトが提供するインスクリプションミントおよび取引サービスを盲目的に信頼してはなりません。いかなる操作を行う前にも、ウェブサイトの評判とセキュリティ対策を徹底的に調査し、確認する必要があります。さらに、ユーザーは、フィッシングや盗難事件を防ぐために、秘密鍵やその他の機密情報を信頼できない第三者に絶対に開示しないようにする必要があります。

まとめ

インスクリプション詐欺のリスク、誤送金や意図しないバーンの危険性、中央集権型ツールがもたらす潜在的な脅威についてより深く理解することで、インスクリプションエコシステムには将来性と可能性が満ちている一方で、多くのリスクと課題も伴うことがわかります。ユーザーは、インスクリプションの取引と保管に関して、非常に警戒し、注意を払う必要があります。公式チャネルを使用してインスクリプションをミントすること、専用のインスクリプションアドレスとウォレットを準備すること、安全なインスクリプション補助ツールを選択することなど、これらの予防措置はリスクを大幅に軽減し、ユーザー資産の安全を保護することができます。結論として、私たちはすべてのユーザーに、インスクリプション市場に参加する際には注意を払うことを奨励します。デジタル資産の世界では、安全性は常に最優先事項です。

MetaSleuthについて

MetaSleuthは、BlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての暗号活動を効果的に追跡および調査するのを支援します。MetaSleuthを使用すると、ユーザーは資金を簡単に追跡し、資金の流れを視覚化し、リアルタイムの資金移動を監視し、重要な情報を保存し、発見を共有して共同作業を行うことができます。現在、ビットコイン(BTC)、イーサリアム(ETH)、Tron(TRX)、Polygon(MATIC)など、13の異なるブロックチェーンをサポートしています。

ウェブサイト:https://metasleuth.io/

Twitter:@MetaSleuth

Telegram:https://t.me/MetaSleuthTeam