暗号資産のコンプライアンスは、もはやオプションではありません。オンチェーン資産に関わるチームにとっての基盤となる要件です。制裁対象アドレス、詐欺フロー、ミキサーへの関与、クロスチェーンでの資金移動といったリスクが存在する中、組織が安全かつ規制を遵守するためには、誰と取引しているのか、そして資金がどう動いているのかを理解しなければなりません。

その一方で、新たな主体が登場しています。それはAIエージェントです。これらのエージェントは、オンチェーンデータを分析し、トランザクションを実行し、自律的にリアルタイムの意思決定を行います。AIエージェントが一度でも実資金に触れる以上、人間と同等(あるいはそれ以上)の保護が求められます。すなわち、その意思決定ループに直接組み込まれた**KYA(Know Your Address:アドレス確認)とKYT(Know Your Transaction:トランザクション確認)**が必要なのです。

ここで一つの重要な疑問が生じます。

自律型エージェントが実際に消費可能な形で、どのようにコンプライアンスレベルのリスクインテリジェンスを提供すべきでしょうか?

その答えが X402 です。

なぜAIネイティブなコンプライアンスにX402が重要なのか

X402 は、HTTPリクエストにマイクロペイメント(小額決済)を直接組み込む、インターネットネイティブな決済プロトコルです。アドレスのラベリングやスクリーニングといったコンプライアンスAPIと組み合わせることで、それらを**エージェントフレンドリーな「機械決済可能なインテリジェンスサービス」**へと変貌させます。

本記事では、https://x402.blocksec.ai を実際の例として、AI対応かつX402準拠の「暗号資産KYA」APIを構築する方法を説明します。 このアーキテクチャこそが、エージェントネイティブな暗号資産コンプライアンスの未来を象徴しています。

現代の暗号資産コンプライアンス・スタック

暗号資産のコンプライアンスは、一般的に3つのレイヤーで構成されます。BlockSecのMetaSleuth(ラベリング+簡易スクリーニング)とPhalcon Compliance(詳細なリスク分析)を使用して、スタックを以下に概説します。

1. アドレスラベリング(KYA)— MetaSleuth

アドレスラベルAPIは、ブロックチェーンアドレスに関する必須の帰属情報を返します。これには以下が含まれます。

-

エンティティ名

-

アドレスカテゴリ(取引所、ミキサー、詐欺、プロトコルなど)

-

行動メタデータ

25以上のブロックチェーン(Ethereum、Solana、Bitcoin、Tron、BNB、EVMネットワーク)をサポートしており、ラベリングは**KYA(Know Your Address)**の基礎を形成します。

詳細はこちら:MetaSleuth API リファレンス – https://docs.metasleuth.io/blocksec-aml-api/address-label-api/apis

2. 簡易アドレススクリーニング — MetaSleuth

簡易スクリーニングでは、以下のデータを用いて素早いリスク評価を提供します。

-

数値化されたリスクスコア

-

リスク指標

-

暴露要因(詐欺、ミキサー、制裁対象との近接性など)

これはウォレット、ブリッジ、基本的なコンプライアンス要件に有用です。

3. 詳細なマルチホップスクリーニング(KYT)— Phalcon Compliance

簡易スクリーニングには限界があります。直接的な(1ホップ先の)やり取りしか評価できないためです。以下の理由から、機関レベルのKYT要件を満たすことはできません。

-

マルチホップの資金暴露を見逃す

-

FATF準拠の追跡ロジックに従えない

-

間接的なフロー分析に対応できない

-

クロスチェーン上の動きを集約できない

Phalcon Compliance は、以下の機能でその溝を埋めます。

-

マルチホップ資金追跡(KYT)

-

クロスチェーンのリスク集約

-

エンティティの相関分析

-

FATF準拠のリスクスコアリング

詳細はこちら:https://blocksec.com/phalcon/compliance

この詳細なレイヤーは、取引所、カストディアン、決済プロセッサ、および機関投資家のコンプライアンスにとって不可欠です。

なぜ従来のコンプライアンスAPIはAIエージェントに対応できないのか

その有用性にもかかわらず、今日のコンプライアンスAPIのほぼすべては、人間やエンタープライズプラットフォーム向けに構築されており、自律型エージェント向けではありません。通常、以下のものを要求します。

APIキー、月額サブスクリプション、ダッシュボードでのオンボーディング、固定された利用枠、クレジットカード決済、長期の口座ID

しかし、AIエージェントの特性は異なります。

-

今日1回リクエストを行い、明日は300回行う可能性がある

-

間欠的に動作する

-

一時的なインスタンスで起動する

-

必要に応じてのみチェックを行う

-

「口座」や「請求サイクル」という概念がない

従来のコンプライアンスAPIは、本質的にAIエージェントと互換性がありません。

X402による解決策

X402は、各HTTPリクエストを自己完結型の暗号決済済みトランザクションに変えます。

エージェントが以下のように呼び出すとき:

GET /screen/deep/tron/{address}

…そこに署名済みのX402決済証明を付加します。

APIキーも、クレジットも、サブスクリプションも、ダッシュボードも不要です。

必要なのはオンデマンドの支払いのみであり、エージェントの挙動と完璧に一致します。これこそが、X402がAIエージェントと暗号資産コンプライアンスの間のネイティブな架け橋となる理由です。

X402の概要: https://docs.cdp.coinbase.com/x402

X402対応のKYA/KYTエンドポイントを構築する

以下は、標準的なPython FastAPIエンドポイントを、x402.blocksec.ai で使用されているのと同じパターンを用いて、X402対応の「エージェント決済可能」コンプライアンスAPIに変える最小構成例です。

1. セットアップ:APIキーの取得

決済証明の検証に使用する Coinbase CDP APIキーとシークレット が必要です。

2. X402ミドルウェアの初期化

from fastapi import FastAPI

from x402.fastapi.middleware import require_payment

from cdp.x402 import create_facilitator_config

app = FastAPI()

facilitator_config = create_facilitator_config(

api_key_id=CDP_API_KEY_ID,

api_key_secret=CDP_API_KEY_SECRET,

)

app.middleware("http")(

require_payment(

path="/screen/deep/*",

price="$1.00",

pay_to_address=ADDRESS,

network="base",

facilitator_config=facilitator_config,

)

)注意: /screen/deep/* のようなワイルドカードパスは、/screen/deep/A と /screen/deep/B を区別できないため、セキュリティ上の問題を引き起こす可能性があります。厳密なリソース分離のためには(本ブログでは扱いませんが)x-resource ヘッダーを使用してください。

3. 結果の返却

async def phalcon_wallet_deep_screening(chain: str, address: str):

chain_id = resolve_chain_id(chain)

payload = {

"chainId": chain_id,

"address": address,

"enableReScreening": False,

"includeDetails": False

}

headers = {

"API-Key": PHALCON_WS_API_KEY,

"Content-Type": "application/json",

}

async with httpx.AsyncClient(timeout=10) as client:

resp = await client.post(PHALCON_WS_API_URL, json=payload, headers=headers)

resp.raise_for_status()

return resp.json()4. ルーターの追加

@app.get("/screen/deep/{chain}/{address}")

async def screen_wallet_deep(chain: str, address: str, request: Request):

data = await phalcon_wallet_deep_screening(chain, address)

return datax402.blocksec.ai のライブデモを利用する

上記で説明した実装は、以下で稼働しています。 👉 https://x402.blocksec.ai

このデモには、BlockSecのインテリジェンスに裏打ちされた、完全に動作する機械決済可能なKYA/KYTエンドポイントが含まれています。

利用可能なエンドポイント

-

アドレスラベリング —

/label/{chain}/{address} -

簡易スクリーニング —

/screen/light/{chain}/{address} -

詳細スクリーニング —

/screen/deep/{chain}/{address}

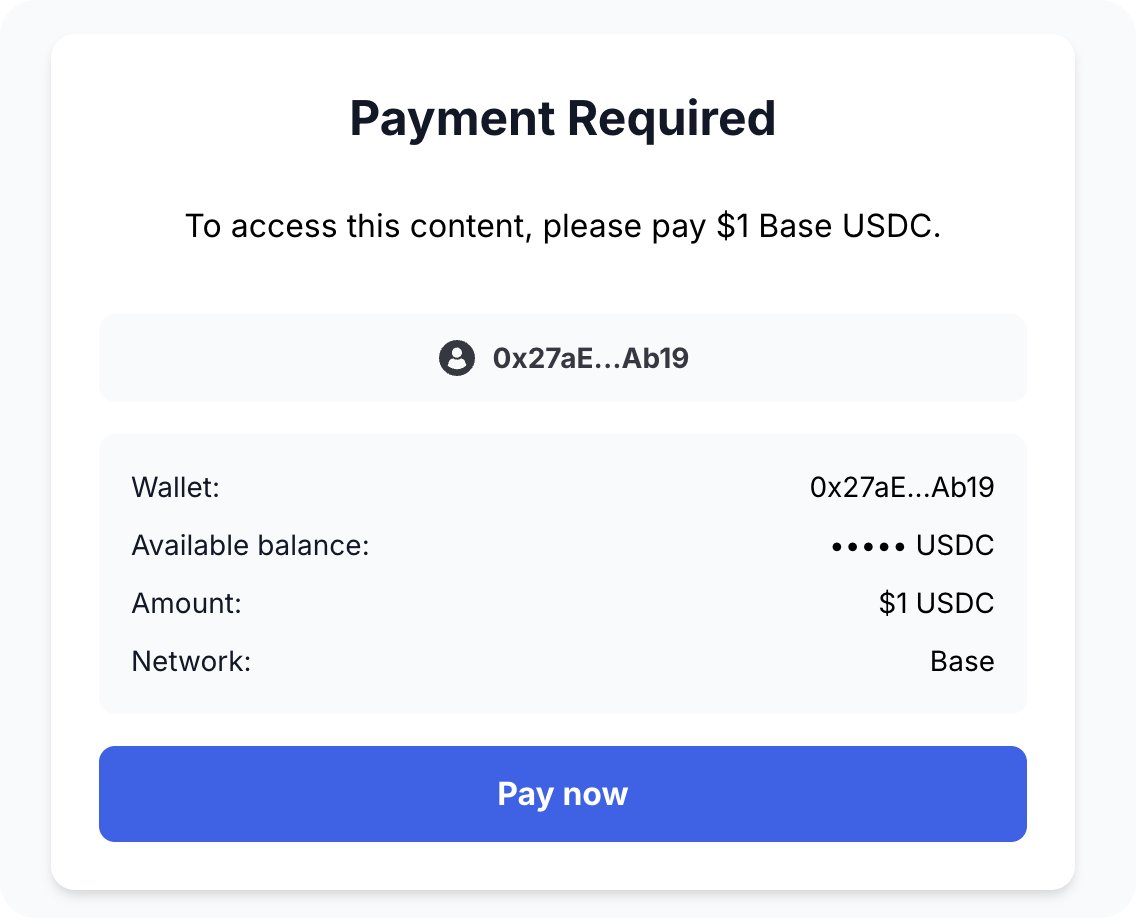

詳細スクリーニングの例

https://x402.blocksec.ai/screen/deep/tron/TYXqLb9ZyAeJeTFkt3Tx7kNyc3HufjvnMs

標準の 402 Payment Required レスポンスが表示されます。これがエージェント向けのX402ネゴシエーションの仕組みです。

X402互換クライアントでの利用

従来のHTTPクライアントではリクエストを完了できません。 以下を使用する必要があります。

-

AIエージェント

-

暗号資産ウォレット

-

Coinbase CDP SDK

-

X402対応ランタイム

結論:エージェントネイティブな暗号資産コンプライアンスの未来

暗号資産と自動化の融合が進むにつれ、コンプライアンスの知見は、ダッシュボードやサブスクリプションベースのプラットフォームの枠を超えて進化しなければなりません。AIエージェントは今後ますますオンチェーンデータの読み取り、資金のルーティング、ポートフォリオ管理、スマートコントラクトとのやり取りを行うようになるでしょう。安全に行うためには、彼ら自身が誰と対話し、どのようなリスクを伴うのか、つまりKYAとKYTの基礎を理解する必要があります。

従来のAPIは、自律型ソフトウェア向けに設計されていません。 しかしX402は、コンプライアンスを以下のものにすることでパラダイムを変えます。

-

機械決済可能

-

パーミッションレス(許可不要)

-

ステートレス

-

リクエストごとの支払い

x402.blocksec.ai のライブデモは、この新しいモデルを示しています。BlockSecのMetaSleuthとPhalcon Complianceのインテリジェンスを背景に持ち、アカウントやAPIキーなしでアクセス可能な、X402でラップされたコンプライアンスエンドポイントです。

AIエージェントが金融エコシステムの重要な参加者となるにつれ、リアルタイムかつコンプライアンスレベルの知見へのネイティブなアクセスが求められるようになります。X402は、エージェントが必要な時に必要なリスクデータを取得するための、シンプルでインターネットネイティブな架け橋を提供します。

長きにわたり人間向けに構築されてきた暗号資産コンプライアンスは、今やエージェントネイティブへと移行しようとしています。これは、より安全で自律的なオンチェーンシステムのための新しい設計空間を切り開くものです。