Ein Jahrzehnt USDT: Chance und Risiko Vor einem Jahrzehnt, im Jahr 2014, startete Tether USDT, den weltweit ersten etablierten USD-gebundenen Stablecoin. Heute ist die Landschaft immens: Das Transaktionsvolumen von Stablecoins erreichte 2024 27,6 Billionen US-Dollar, und die Marktkapitalisierung wird voraussichtlich 2025 250 Milliarden US-Dollar übersteigen, wobei die jährlichen Transaktionen 36,3 Billionen US-Dollar erreichen und damit das kombinierte Volumen von Visa und Mastercard übertreffen. Mit Preisstabilität, die an Fiat oder andere Reserveanlagen gebunden ist, werden Stablecoins häufig im grenzüberschreitenden Handel, im Treasury Management und bei Verbraucherzahlungen eingesetzt. Die Anonymität von USDT hat es jedoch auch zu einem bevorzugten Werkzeug für illegale Finanzierungen gemacht. Im Jahr 2025 zeigte der Betrugsskandal „Xinkangjia“, wie USDT zur Geldeintreibung und Geldwäsche missbraucht wurde, was zu massiven Investorenverlusten führte. Dieser Artikel untersucht, wie Kriminelle USDT über Blockchains hinweg ausnutzen und wie sich Unternehmen und Nutzer schützen können. USDT über wichtige Blockchains hinweg USDT wird auf mehreren Ketten ausgegeben, was es Kriminellen erleichtert, Gelder über Ketten hinweg zu verschieben und eine Entdeckung zu vermeiden:

Tron (TRC-20): Angebot von 75,8 Milliarden US-Dollar; niedrige Gebühren, hohes Volumen – beliebt für Mikro-Geldwäsche.

Ethereum (ERC-20): Angebot von 79 Milliarden US-Dollar; integriert in DeFi – verwendet, um Transaktionen mit „gefälschten Investitionen“ zu verschleiern.

BNB Chain (BEP-20): Angebot von 7,4 Milliarden US-Dollar; enge Börsenintegration – Schlüsselroute für Geldwäsche.

Solana (SPL): Angebot von 2,3 Milliarden US-Dollar; schnelle Bestätigungen – verkürzt Geldwäschezyklen.

Polygon (ERC-20): Angebot von 1,4 Milliarden US-Dollar; Skalierungsebene – verteilt häufig große illegale Überweisungen.

Diese Multi-Chain-Verteilung erschwert die Rückverfolgung. BlockSecs Phalcon Compliance und MetaSleuth bieten eine vollständige Abdeckung der wichtigsten EVM-Ketten und über 20 Cross-Chain-Brücken und ermöglichen Echtzeit-Erkennung und Forensik. Sechs aufkommende kriminelle Taktiken mit USDT

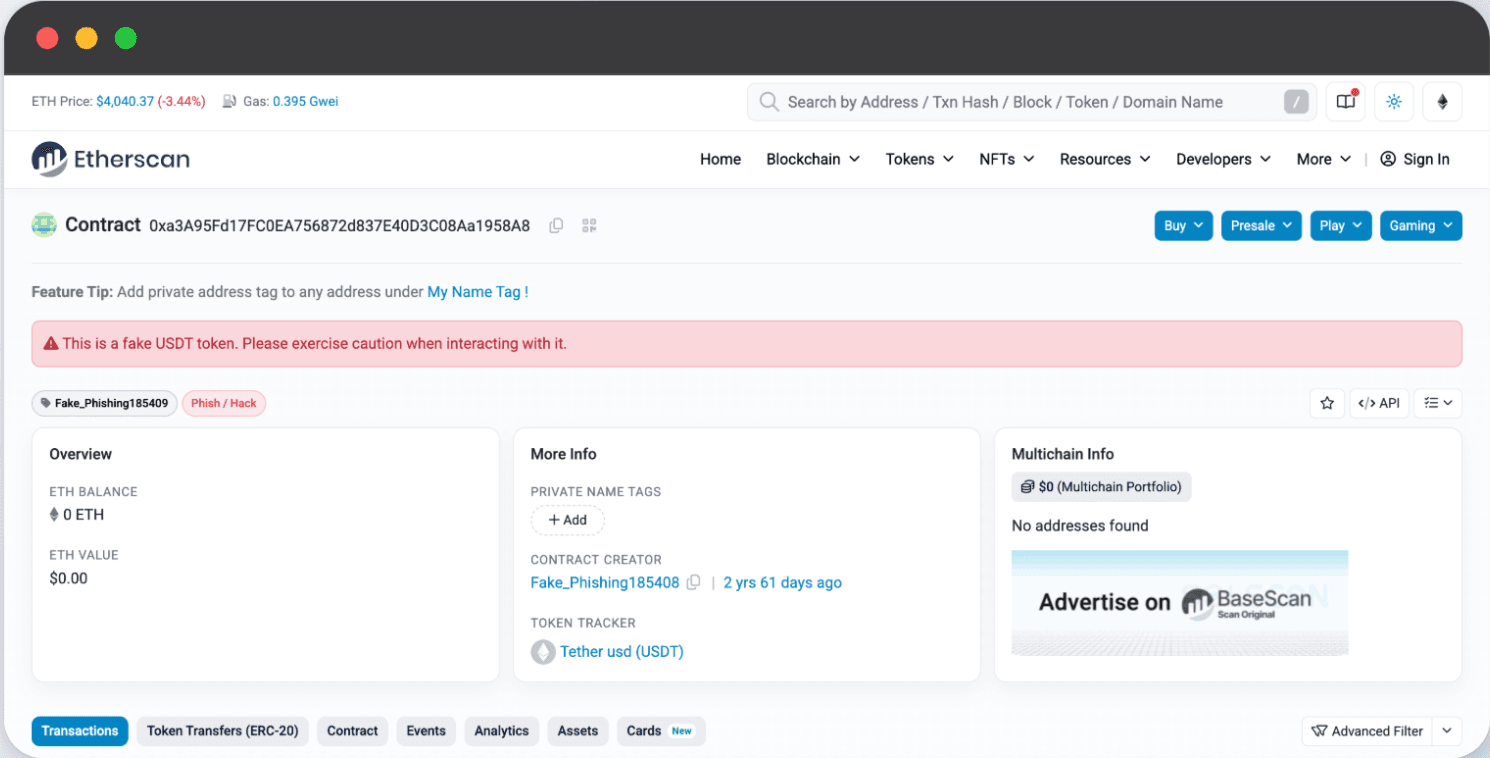

- Gefälschtes USDT

Kriminelle fälschen Token oder verfälschen Transaktionsaufzeichnungen, um Nutzer über Folgendes zu betrügen:

„Rabattierte“ OTC-Geschäfte mit 5–10 % unter dem Marktpreis

Gefälschte Überweisungs-Screenshots, die Nutzer dazu bringen, im Voraus Fiat zu bezahlen

Bösartige Wallet-Apps mit „gefälschten USDT-Salden“

➡️ Mit Tools wie dem BlockSec MetaSuites Browser-Plugin und einer Datenbank mit risikoetikettierten Adressen, die Hunderte von Millionen von Einträgen enthält, können gefälschte Token sofort gekennzeichnet werden.

2. Schwarzes USDT

2. Schwarzes USDT

Gelder aus Betrug, Glücksspiel, Menschenhandel oder Terrorismusfinanzierung, die über Folgendes gewaschen werden:

„Score-Running“-Plattformen mit Mule-Konten

DeFi-Mixer über Kredit- und Liquiditätsprotokolle

Grenzüberschreitende OTC-Geschäfte auf Börsen

➡️ Für Unternehmen wie Börsen und Zahlungsanbieter kann die Annahme von Black USDT zu eingefrorenen Vermögenswerten, zum Entzug der Lizenz, zu massiven Geldstrafen und sogar zu strafrechtlichen Anklagen führen. Phalcon Compliance erkennt riskante Zuflüsse durch Adressbewertung, Geldbewegungsverfolgung und KI-gesteuerte Anomalieerkennung – und blockiert illegale Einzahlungen, bevor sie Plattformen kontaminieren.

- Gestohlenes USDT

Techniken entwickeln sich von Phishing zu:

Plugin-Übernahmen, die Wallet-Schlüssel stehlen

Smart Contract Exploits, die Protokolle leeren (z. B. 120-Millionen-Dollar-Diebstahl im Jahr 2024)

Supply-Chain-Hacks, die Backdoors in SDKs einschleusen (wie beim hochkarätigen Bybit-Vorfall gesehen)

Bösartige Upgrades, die neue Funktionen wie EIP-7702 ausnutzen (verwendet bei Angriffen auf SeedifyFund und Griffin_AI)

➡️ BlockSecs Phalcon Security stoppt Live-Angriffe, während Phalcon Compliance Angreifer-bezogene Adressen blockiert, um Geldwäsche zu verhindern. Über 20 Millionen US-Dollar an Vermögenswerten wurden durch BlockSec White-Hat-Interventionen gerettet.

- USDT-Geldwäsche

Moderne Geldwäsche = Multi-Chain-Hops + DeFi-Verschachtelung:

-

Gelder in 10–20 „Zwischen-Wallets“ aufteilen

-

Cross-Chain-Brücken + DeFi-Schleifen verwenden (leihen – einsetzen – tauschen)

-

Auszahlung über Offshore-Börsen

➡️ Phalcon Compliance rekonstruiert Cross-Chain-Geldflussgraphen, erkennt „Looping-Muster“ und liefert FATF-konforme Compliance-Berichte.

- USDT „Score-Running“-Plattformen

Mule-Plattformen rekrutieren Einzelpersonen (Studenten, Arbeitslose) mit „Homeoffice“-Anzeigen:

Nutzer verknüpfen persönliche Bankkarten

Illegales USDT erhalten → Fiat auf kriminelle Konten überweisen

1–3 % Provision verdienen

➡️ Phalcon Compliance erkennt abnormale „Multi-Account-Geldbündelung“ und „hochfrequente Mikrotransaktionen“ und identifiziert Mule-Netzwerke.

- USDT-Schneeballsysteme

Betrüger tarnen USDT-Investitionen als „risikoarm, hohe Renditen“ mit:

-

Gefälschte Personas (Influencer, „Investitionsgurus“)

-

Mehrstufige Empfehlungen mit Mitgliedsbeiträgen (1.000–10.000 USDT)

-

Zusammenbruch, wenn die Zuflüsse versiegen – Betreiber verschwinden mit allen Geldern

➡️ Nutzer müssen wachsam bleiben: „Garantierte Renditen“ = rote Flagge. Fazit USDT ist zu einem zweischneidigen Schwert in der Krypto-Wirtschaft geworden. Während es effiziente grenzüberschreitende Zahlungen ermöglicht, birgt sein Missbrauch durch illegale Akteure – durch gefälschte Token, Geldwäscheprogramme und Betrugsnetzwerke – ernste Risiken für die finanzielle Integrität. Die Bekämpfung dieser Bedrohungen erfordert fortschrittliche Compliance-Tools und Echtzeit-Informationen. BlockSecs Phalcon Compliance und MetaSleuth befähigen Unternehmen, illegale USDT-Flüsse zu erkennen, zu verfolgen und zu blockieren – und helfen Börsen, Zahlungsanbietern und Institutionen, konform zu bleiben und gleichzeitig die Nutzer zu schützen. Handeln Sie 🚀 Stärken Sie Ihre Compliance noch heute.

👉 Demo buchen und erfahren Sie, wie BlockSec Ihnen helfen kann, illegale USDT-Flüsse zu stoppen und langfristiges Vertrauen bei Regulierungsbehörden und Kunden aufzubauen.