Die Forschungsarbeit wurde auf der SIGMETRICS 2025, einer führenden Informatikkonferenz, angenommen, und wir haben unseren Datensatz unter https://github.com/blocksecteam/phishing_contract_sigmetrics25 Open Source gestellt.

Seit dem Aufstieg von Decentralized Finance (DeFi) hat der Blockchain-Bereich erhebliche Kapital- und Nutzerinvestitionen angezogen. Dieses Wachstum wurde jedoch von einer Zunahme von Phishing-Angriffen begleitet, die zu erheblichen Nutzerverlusten geführt haben. Um der Entdeckung zu entgehen, verlassen sich Betrüger nicht mehr ausschließlich auf Externally Owned Accounts (EOAs). Stattdessen sind sie auf die Bereitstellung von Smart Contracts umgestiegen. In diesem Artikel stellen wir unsere neueste Forschung zu Phishing-Verträgen vor und zeigen, wie unsere zeitnahe, umfassende und genaue Phishing-Aufklärung Krypto-Projekten hilft, Nutzergelder zu schützen und die Einhaltung von Vorschriften aufrechtzuerhalten, wodurch die allgemeine Blockchain-Sicherheit gestärkt wird.

Die Evolution des Phishings: Von EOAs zu bösartigen Smart Contracts

Traditionell lockten Betrüger Nutzer dazu, Transaktionen zu unterzeichnen, die ETH oder Tokens direkt an ihre EOAs sendeten. Aber diese Taktik ist leicht zu erkennen: Wallets wie MetaMask und Coinbase warnen Nutzer nun davor, Gelder an bekannte bösartige EOAs zu senden. Dieses erhöhte Bewusstsein hat Angreifer zu Innovationen gedrängt, was zur Verbreitung von Phishing-Verträgen geführt hat.

Als Reaktion darauf verwenden Betrüger nun Phishing-Verträge, um legitimes Projektverhalten zu imitieren und ihre Absichten zu verschleiern. Anstatt Vermögenswerte direkt an die EOA eines Angreifers zu übertragen, werden Opfer dazu verleitet, Transaktionen zu unterzeichnen, die mit bösartigen Verträgen interagieren, und ihnen effektiv die Kontrolle über ihre Tokens zu entziehen, ohne dass sie es merken. Dieser neue Vektor stellt eine erhebliche Herausforderung für die DeFi-Sicherheit dar.

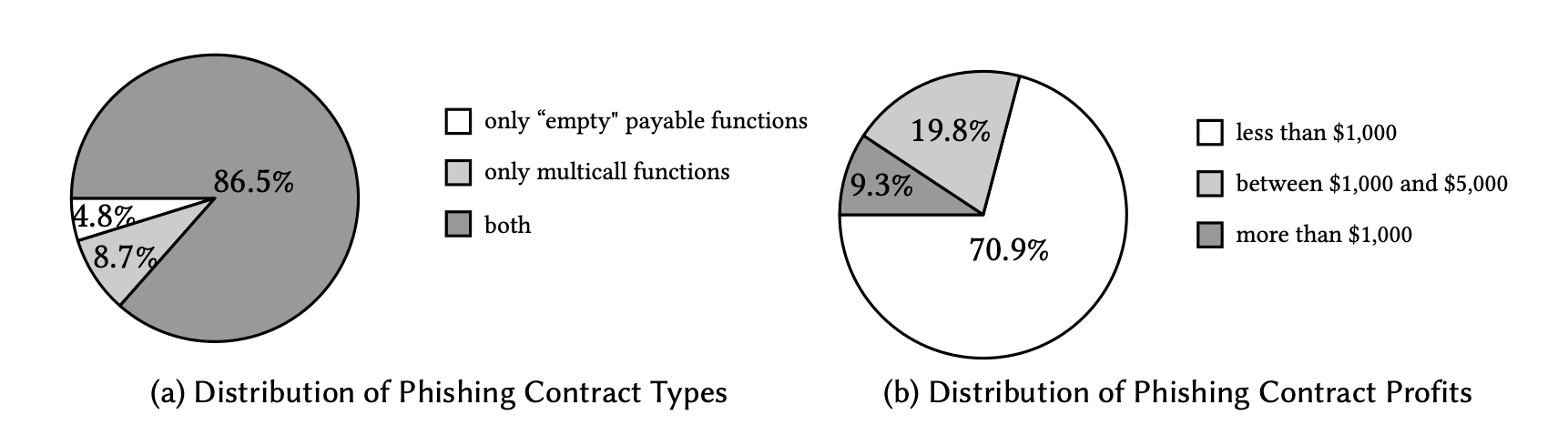

Diese Phishing-Verträge enthalten oft:

- Täuschende payable-Funktionen: Benannt wie

ClaimoderSecurityUpdate, diese Funktionen verleiten Nutzer dazu, ETH direkt an den Vertrag des Angreifers zu senden. - Multicall-Funktionen: Entwickelt, um mehrere Token-Übertragungen in einer einzigen Transaktion zu bündeln – ideal zum Entleeren von ERC20-Tokens oder NFTs, nachdem ein Nutzer unwissentlich eine Genehmigung erteilt hat. Dies ist eine gängige Taktik bei Krypto-Betrug.

BlockSecs Forschung: Erkennung und Analyse von Phishing-Verträgen

Diese Studie konzentriert sich auf Phishing-Verträge auf Ethereum. Um eine groß angelegte Erkennung von Phishing-Verträgen zu ermöglichen, haben wir ein System entwickelt, das verdächtige Funktionsselektoren aus dem Vertragsbytecode extrahiert, Transaktionen simuliert und die Ergebnisse analysiert. Mit diesem Ansatz identifizierten wir 37.654 Phishing-Verträge, die zwischen dem 29. Dezember 2022 und dem 1. Januar 2025 bereitgestellt wurden. Dieser umfangreiche Datensatz ist entscheidend für das Verständnis der Bedrohungslandschaft im Bereich der Smart-Contract-Sicherheit.

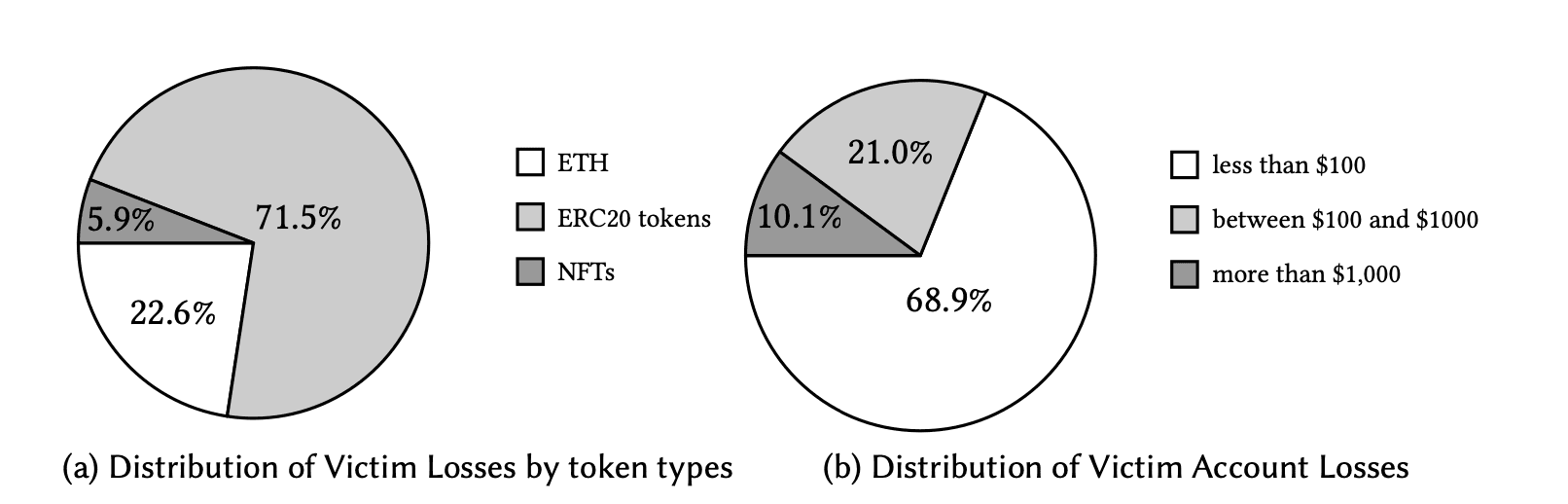

Die finanziellen Auswirkungen: Verteilung der Nutzerverluste

Phishing-Verträge haben zu erheblichen Nutzerverlusten geführt. Vom 29. Dezember 2022 bis zum 8. Januar 2025 entdeckten wir 211.319 Phishing-Transaktionen, die 171.984 Opfer betrafen, mit Gesamtverlusten von 190,7 Millionen US-Dollar. Bemerkenswert ist, dass 89,9 % der Opfer weniger als 1.000 US-Dollar verloren haben. Viele Nutzer fielen mehrfach auf Phishing-Programme herein, oft aufgrund nicht widerrufener Token-Genehmigungen oder wiederholter Unterzeichnung bösartiger Transaktionen. Unter ihnen sind weniger erfahrene Web3-Nutzer besonders anfällig für diese Krypto-Betrügereien.

Die Angreifer verstehen: Verteilung von Phishing-Verträgen und deren Bereitstellern

Die meisten Phishing-Verträge (86,5 %) verfügen sowohl über "leere" payable-Funktionen als auch über multicall-Funktionen, um verschiedene Token-Typen anzuvisieren. 70,9 % davon erwirtschafteten weniger als 1.000 US-Dollar, und 96,2 % blieben weniger als einen Tag aktiv. Betrüger setzen schnell neue Verträge ein, um Mechanismen zur Kennzeichnung von Konten zu umgehen, was die Notwendigkeit einer Echtzeit-Bedrohungsaufklärung unterstreicht.

Unsere Forschung hat weitere wichtige Erkenntnisse über die Angreifer selbst offenbart. Neun Konten stellen 91,1 % aller Phishing-Verträge bereit. Betrüger nutzen oft von Opfern gestohlene Tokens, um die Bereitstellung neuer Phishing-Verträge zu finanzieren. Bemerkenswerterweise weisen acht dieser neun Hauptbereitsteller Verbindungen im Geldfluss auf, was darauf hindeutet, dass sie als koordinierte Phishing-Gruppe agieren. Zusammen haben sie 85,7 % aller Phishing-Verträge bereitgestellt, was auf eine hochorganisierte kriminelle Unternehmung hinter vielen dieser Blockchain-Sicherheitsvorfälle hinweist.

Minderungsstrategien: Schutz vor Phishing-Verträgen

Unsere Arbeit deckt die weit verbreitete Prävalenz von Phishing-Verträgen auf Ethereum und die erheblichen Verluste auf, die sie für Nutzer verursacht haben. Daher schlagen wir praktische und effektive Strategien vor, um Nutzer vor diesen Bedrohungen zu schützen und die allgemeine Blockchain-Sicherheit zu verbessern.

Was Nutzer tun können, um sich zu schützen

Aus Anlegersicht ist Wachsamkeit entscheidend, um Krypto-Betrügereien zu verhindern. Beim Zugriff auf eine dezentrale Anwendung und bei der Anforderung von Diensten sollten Nutzer die Website sorgfältig prüfen, einschließlich der URL, der Hauptseite, von Unterlinks, Twitter- und Discord-Links. Bevor eine Transaktion unterzeichnet wird, sollten Nutzer die Transaktionsdetails sorgfältig prüfen, einschließlich des Kontos und der Funktionsaufrufparameter. Zusätzlich können sie die Adresskennzeichnung auf Etherscan überprüfen, um festzustellen, ob es sich um ein offizielles Konto handelt. Seien Sie immer misstrauisch gegenüber unerwünschten Angeboten oder Aufforderungen zu Genehmigungen.

Was Dienstleister tun können: Nutzung fortschrittlicher Bedrohungsaufklärung

Dienstleister – einschließlich CEXs, DEXs, Wallets, PayFi-Plattformen, Stablecoins und Bridges – sollten aktiv Listen von Phishing-Websites und -Konten pflegen und aktualisieren, um Nutzer vor potenziellen Bedrohungen zu schützen. Wenn bestimmte Konten als Bereitsteller von Phishing-Verträgen auf ihren Plattformen identifiziert werden, sollten diese Anbieter den Zugriff auf ihre Dienste einschränken oder verweigern. Die inhärente Anonymität von Blockchains und die Komplexität von On-Chain-Interaktionen – insbesondere bei Cross-Chain-Aktivitäten – stellen jedoch erhebliche Herausforderungen für Institutionen dar, wenn es um effektive Risikobewertungen und die Gewährleistung der DeFi-Sicherheit geht.

Um diese Herausforderungen zu bewältigen, hat BlockSec diese Forschungsergebnisse in die Phalcon Compliance APP integriert. Diese Plattform nutzt eine massive Echtzeit-Datenbank mit über 400 Millionen Adresskennzeichnungen, unbegrenzter Nachverfolgung von Transaktionssprüngen und einer KI-gestützten Verhaltensanalyse-Engine. Mit diesen Funktionen ermöglicht die APP Institutionen, Phishing-Adressen und verdächtige Entitäten, die mit ihnen interagieren, schnell zu identifizieren und kritische On-Chain-Forensik zu liefern.

Neben Phishing-Adressen erkennt die Phalcon Compliance APP auch andere risikobehaftete Entitäten wie Angreifer, sanktionierte Entitäten, Mixer, Geldwäscher und Darknet, sowie verdächtige Verhaltensweisen wie häufige Überweisungen, große Überweisungen und Transitadressen. Wenn illegale Aktivitäten erkannt werden, benachrichtigt die APP Institutionen umgehend über sieben verschiedene Kanäle, um sicherzustellen, dass sie sofort reagieren können. Darüber hinaus bietet die APP eine Reihe von Funktionen, darunter Aufgabenübertragung, Kommentierungsfunktion, Blacklisting und die ein-Klick-Erstellung von Berichten über verdächtige Transaktionen (STRs). Zusammen bieten diese Tools eine umfassende Lösung zur Identifizierung und Minderung von Risiken, während sie Compliance-Workflows vereinfachen und die Web3-Sicherheit stärken.