In einem nebelverhangenen und dunklen Wald,

jeder Geist ist von einer unbeschreiblichen Vorahnung umhüllt.

Unbekannte Ängste rascheln mit dem Wind,

als könnte jederzeit eine unvorhergesehene dunkle Macht hereinbrechen.

In dieser scheinbar grenzenlosen Dunkelheit

verbirgt sich eine mysteriöse Macht namens Phalcon.

Bevor der Drache seine Flügel vollständig ausbreiten kann,

spürt er scharf die nahenden Schatten,

aktiviert eine geheimnisvolle und mächtige Energie,

um den heftigen Ansturm des Drachen vollständig abzuwehren, bevor er zuschlägt.

Nun geben wir diese mysteriöse Macht an Sie weiter.

Wenn Sie sich diese Kraft zunutze machen, werden Sie außergewöhnlich wahrnehmungsfähig sein,

fähig, Bedrohungen zu spüren und abzuwehren, die noch nicht aufgetreten sind.

Mehr noch, diese Macht wird Ihnen auch Mut verleihen,

wodurch Sie Herausforderungen mit Ruhe und Furchtlosigkeit begegnen können.

BlockSec Phalcon Virtuelle Erlebnisreise

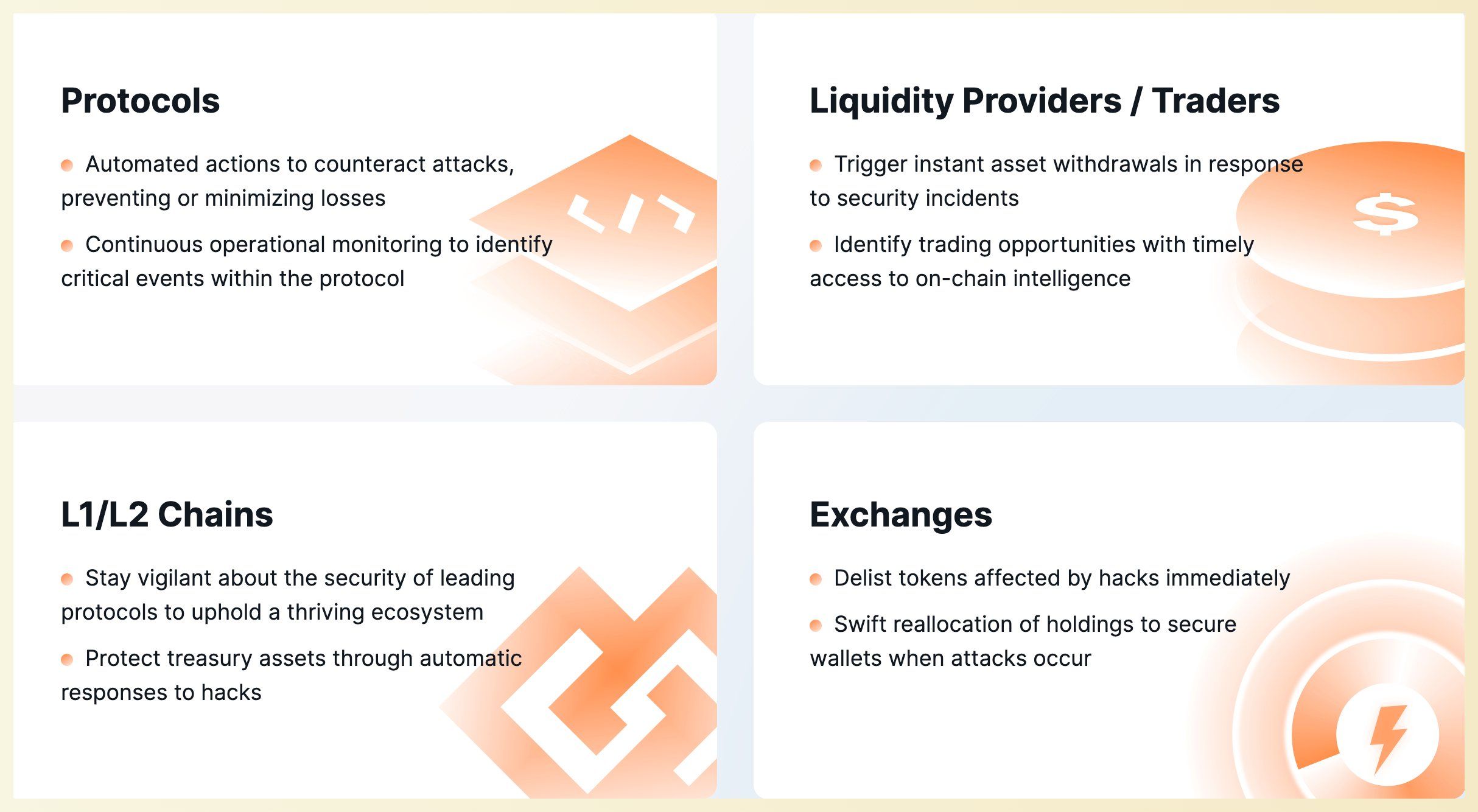

Phalcon ist eine Sicherheitsplattform, die von BlockSec entwickelt wurde, um Hacks zu überwachen und zu blockieren. Das System erkennt verdächtige Transaktionen, alarmiert Benutzer sofort und ergreift als Reaktion automatisierte Maßnahmen. Es unterstützt Protokollteams, Händler, LPs, DAO-Organisationen, Börsen und Fondsmanager beim Schutz von Protokollen und digitalen Assets.

Phalcon wird als SaaS-Plattform entwickelt, aber wir streben danach, seine Transparenz zu verbessern, damit mehr Benutzer die grundlegenden Prinzipien und Betriebsabläufe von Phalcon verstehen können, bevor sie ein Abonnement abschließen. Dies führte zur Schaffung des „Phalcon Virtual Experience Journey Systems“.

Ob Sie ein Abonnement in Erwägung ziehen oder einfach nur neugierig sind, Sie sind herzlich eingeladen, an diesem virtuellen Erlebnis teilzunehmen. Erleben Sie die mächtigen Fähigkeiten der weltweit einzigen Plattform, die Hackerangriffe automatisch blockiert!

Willkommen auf dem "Schlachtfeld"

Dies ist ein echter Angriffsfall, der zu einem Verlust von 11,6 Millionen US-Dollar führte (weitere Angriffsfälle werden noch freigeschaltet...).

Wählen Sie Ihre Spielerrolle

- Sie können das Protokollteam wählen, das das Protokoll im Falle eines Angriffs dringend anhalten kann.

- Alternativ können Sie Liquidity Provider (LP) wählen, der während eines Angriffs dringend Gelder aus dem Protokoll abziehen kann.

Beginnen Sie das Abenteuer! In diesem virtuellen Erlebnis:

🌟 Angriffe und verdächtige Transaktionen haben mit Phalcon als Wache keine Chance, unbemerkt zu bleiben.

🌟 Phalcon entdeckt und blockiert Angriffe proaktiv, bevor sie überhaupt auf der Blockchain ausgeführt werden. Lassen Sie uns die Stärke der Mempool-Überwachung miterleben.

🌟 Mit seiner vielfältigen Palette an Überwachungsregeln bietet Phalcon zahlreiche taktische Ansätze zum Schutz Ihrer Protokolle und Assets.

🌟 Unterstützt sowohl Multisig-Wallets als auch EOA-Wallets.

🌟 Kein Codieren erforderlich, anfängerfreundlich! Wählen und legen Sie Überwachungs- und Reaktionsregeln einfach mit wenigen Klicks fest.

Nachdem die Überwachungsregeln und Reaktionsaktionen eingerichtet sind, begrüßen wir eine echte Konfrontation!

🌟 Phalcon Virtual Experience bietet eine präzise Wiedergabe echter Hackerangriffe und bildet authentische Szenarien genau nach.

Bei einem bevorstehenden Hackerangriff, wie wird Phalcon reagieren? Denken Sie über den Tellerrand hinaus! Initiieren Sie sofort eine Transaktion, um den Angriff des Hackers zu blockieren. 😎

Wie hat diese von Ihnen über Phalcon initiierte Transaktion Vermögenswerte im Wert von 11,6 Millionen US-Dollar gerettet?

Klicken Sie hier, um die Phalcon Virtual Experience Journey frei zu erkunden. Entdecken Sie die Antwort selbst!

Über Phalcon

Phalcon ist eine Sicherheitsplattform, die von BlockSec entwickelt wurde, um Hacks zu überwachen und zu blockieren. Das System erkennt verdächtige Transaktionen, alarmiert Benutzer sofort und ergreift als Reaktion automatisierte Maßnahmen.

- Frühe und präzise Angriffserkennung: Die Erkennungsmaschine von Phalcon scannt jeden Mempool und jede On-Chain-Transaktion auf bösartige Vorschläge und Verträge sowie andere potenzielle Bedrohungen. Sie nutzt DeFi-Semantik und KI-Algorithmen, um minimale Fehlalarme zu erzielen.

- Überwachung operativer Risiken: Über die reine Überwachung auf bösartige Aktivitäten hinaus behält das System auch Änderungen an Admin-Schlüsseln, Rollenzuweisungen und wichtigen Variablen im Auge. Dies ermöglicht die rechtzeitige Erkennung von Private-Key-Lecks, Berechtigungsänderungen und anderen Sicherheitsrisiken.

- Automatisierte Angriffsblockierung mit benutzerdefinierten Aktionen: Wenn eine Transaktion Auslösebedingungen erfüllt, leitet Phalcon automatisierte Aktionen innerhalb eines Blockzeitenrahmens ein (unterstützt Multi-Signatur-Wallets). Es bietet standardmäßige Antwortaktionsvorlagen und Benutzer haben auch die Möglichkeit, Aktionen anzupassen.

- Low-Code-Konfiguration: Überwachen Sie Transaktionen, Funktionen, Ereignisse und Variablen ganz einfach mit einer Vielzahl von voreingestellten Überwachungsvorlagen. Es ist kein Codieren erforderlich, um Überwachungsregeln und Reaktionsaktionen mühelos einzurichten.

Support-Tool: Phalcon Explorer

Phalcon Explorer ist das Support-Tool für die Phalcon-Plattform. Dieser leistungsstarke Transaktions-Explorer wurde für die DeFi-Community entwickelt. Er bietet umfassende Daten zu Call-Flows, Saldoänderungen und Transaktionsgeldflüssen und unterstützt die Transaktionssimulation. Dies hilft Entwicklern, Sicherheitsexperten und Händlern, Transaktionen intuitiver zu verstehen.

Weiterführende Lektüre