Im Jahr 2024 hat sich Solana als eine der beliebtesten Blockchains etabliert. Seine blitzschnelle Geschwindigkeit und niedrigen Gebühren bieten ein außergewöhnliches Benutzererlebnis, während sein hoher Durchsatz und seine geringe Latenz es zur bevorzugten Plattform für dezentrale Anwendungen machen.

BlockSec freut sich bekannt zu geben, dass der Phalcon Explorer nun Solana vollständig unterstützt!

Im Vergleich zu anderen Solana-Scans bietet der Phalcon Explorer:

Für normale Benutzer erleichtert er das Verständnis von Solana-Transaktionen durch:

- Klärung von Kontobeziehungen und Anzeige von Token-Beständen und -Änderungen für Kontoinhaber

- Bereitstellung nützlicher Funktionen wie MEV-Transaktions-Tagging und Adresskennzeichnung

Für Entwickler bietet er eine klare und umfassende Ansicht von Funktionsaufrufbeziehungen durch:

- Anzeige präziserer Funktionsaufrufhierarchien, semantische Darstellung von Ergebnissen und höchste Effizienz bei der Anzeige von Informationen auf dem Bildschirm

🧐 Nehmen wir diese Transaktion als Beispiel, um die Vorteile des Phalcon Explorers zu sehen.

Vereinfachte Kontobeziehungen & Token-Änderungen

Im Vergleich zu anderen Blockchain-Netzwerken hat Solana ein einzigartiges "Token-Konto"-Design. Wenn Monica beispielsweise USDT an Mike übertragen möchte, wären vier Konten beteiligt:

- A (Monikas Konto)

- B (Mikes Konto)

- C (Monikas USDT-Konto)

- D (Mikes USDT-Konto)

Wir werden dies anhand von Guthabensänderungen und Geldflüssen veranschaulichen.

Guthabensänderungen

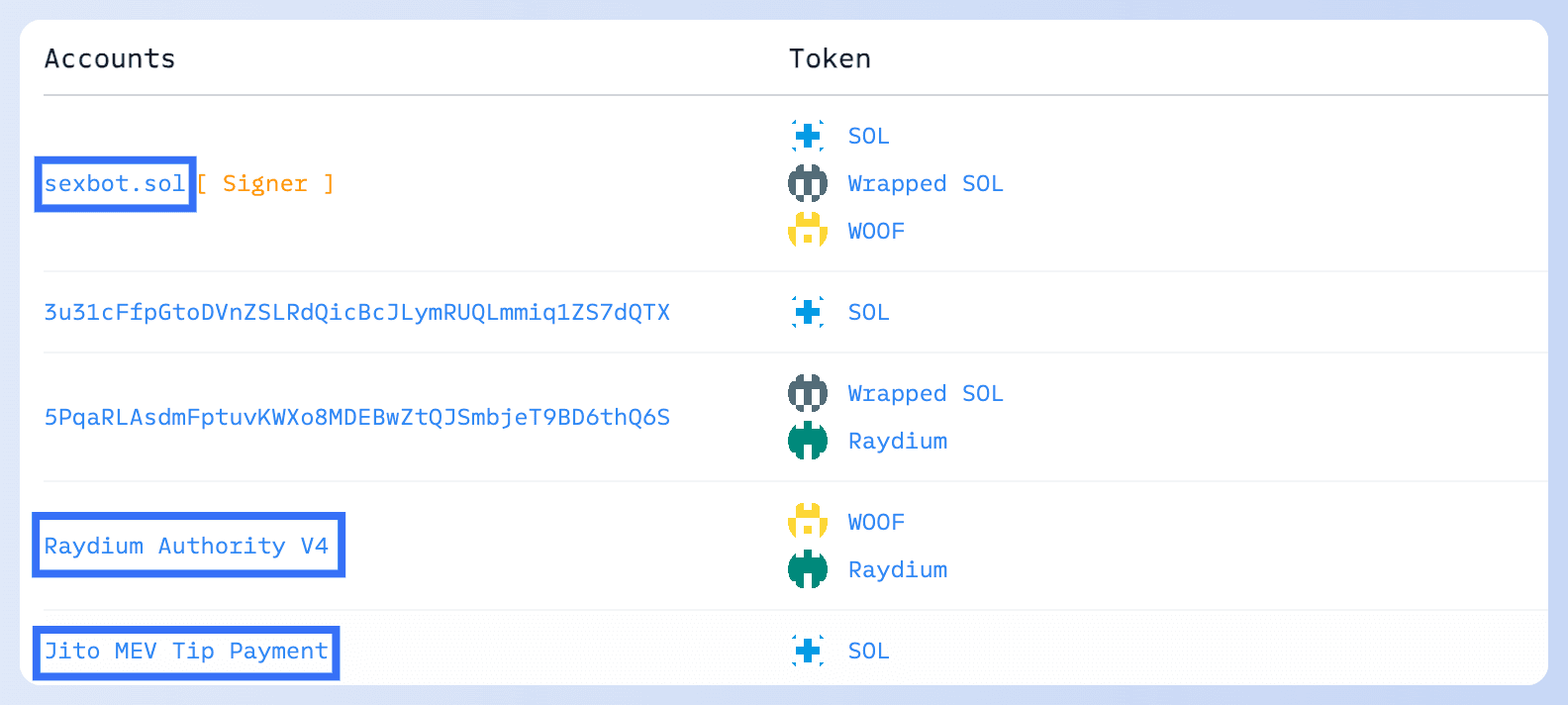

Am Beispiel von Guthabensänderungen sortiert der Phalcon Explorer automatisch die Beziehungen zwischen mehreren Konten und identifiziert die intrinsischen Verbindungen zwischen den Konten A und C sowie B und D. Er eliminiert das Konzept der Token-Konten und zeigt nur die USDT-Änderungen für die beiden Hauptentitäten, A und B, in der Transaktion an.

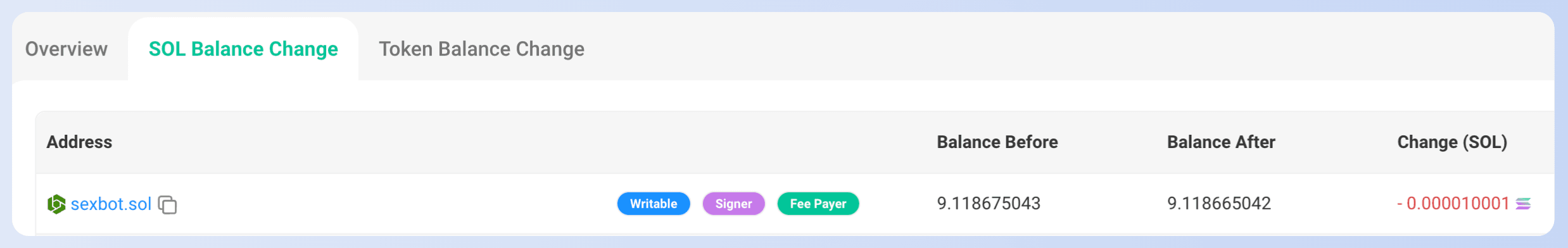

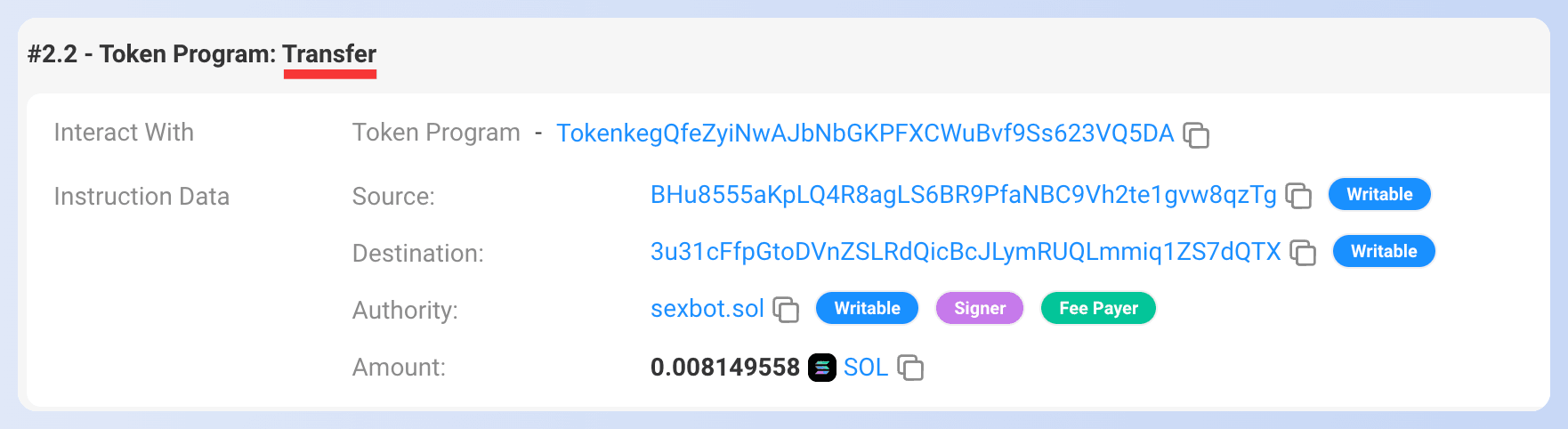

Wenn Sie beispielsweise die Guthabensänderungen des Kontos sexbot.sol auf Solscan einsehen, müssen Sie sowohl die SOL-Guthabensänderung als auch die Token-Guthabensänderung überprüfen:

Auf der Seite "SOL Balance Change" repräsentiert die "Adresse" das Konto des Inhabers.

Auf der Seite "Token Balance Change" repräsentiert die "Adresse" das Token-Konto, während der "Owner" das Konto des Inhabers repräsentiert.

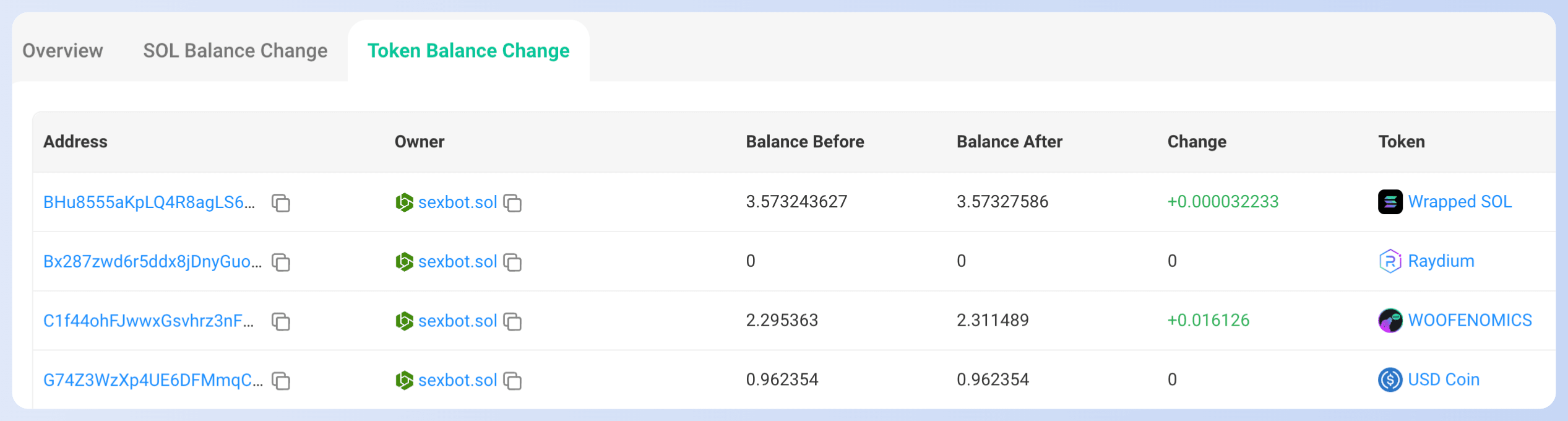

Der Phalcon Explorer vermittelt dieselbe Information prägnanter durch die folgende Tabelle:

Nachdem die Kontobeziehungen sortiert wurden, werden die Daten des Token-Kontos im Abschnitt "Token" angezeigt. Dies reduziert die Informationskomplexität, macht sie klarer und prägnanter und passt besser zu den langjährigen Gewohnheiten der Benutzer bei der Verwendung von Blockchain-Explorern wie Etherscan.

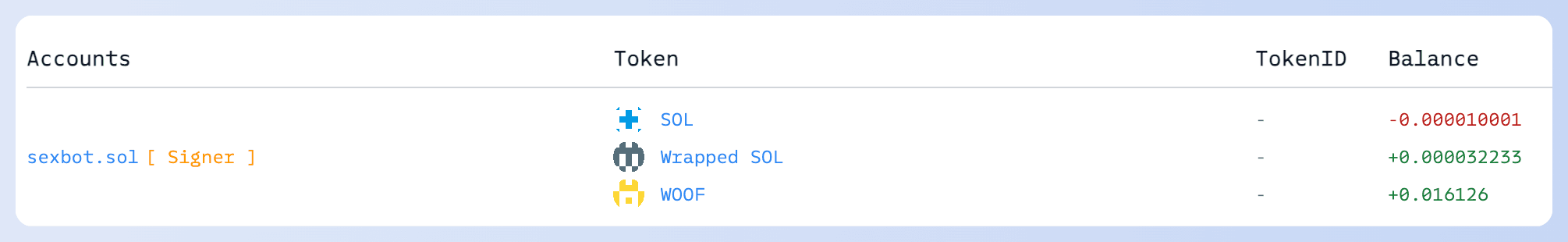

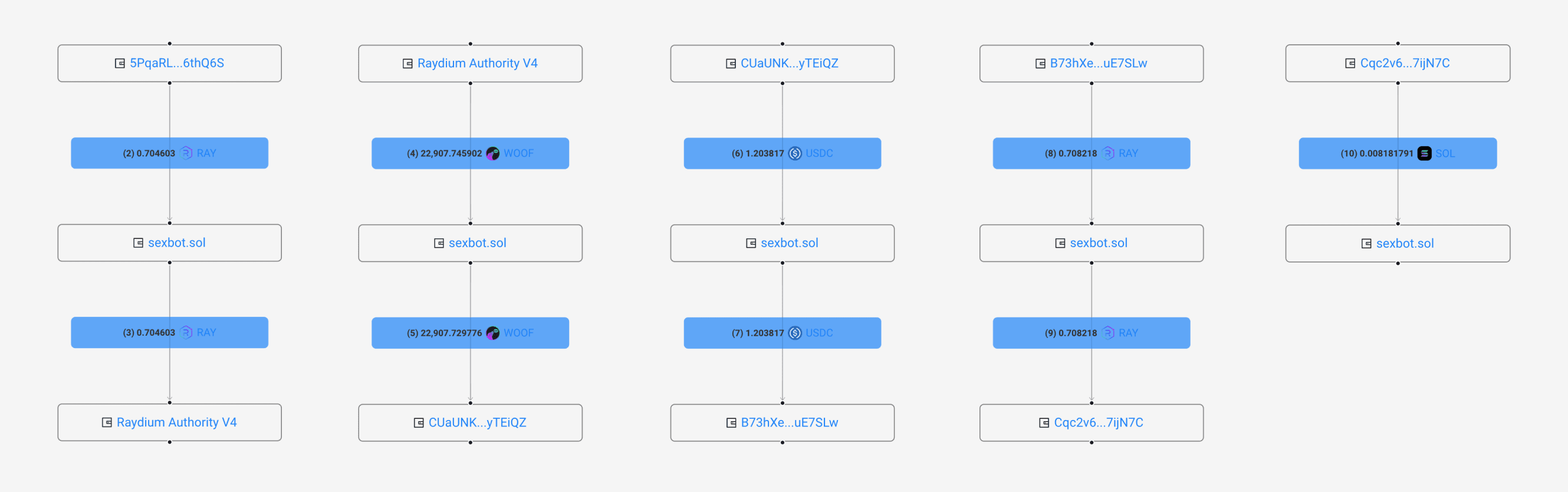

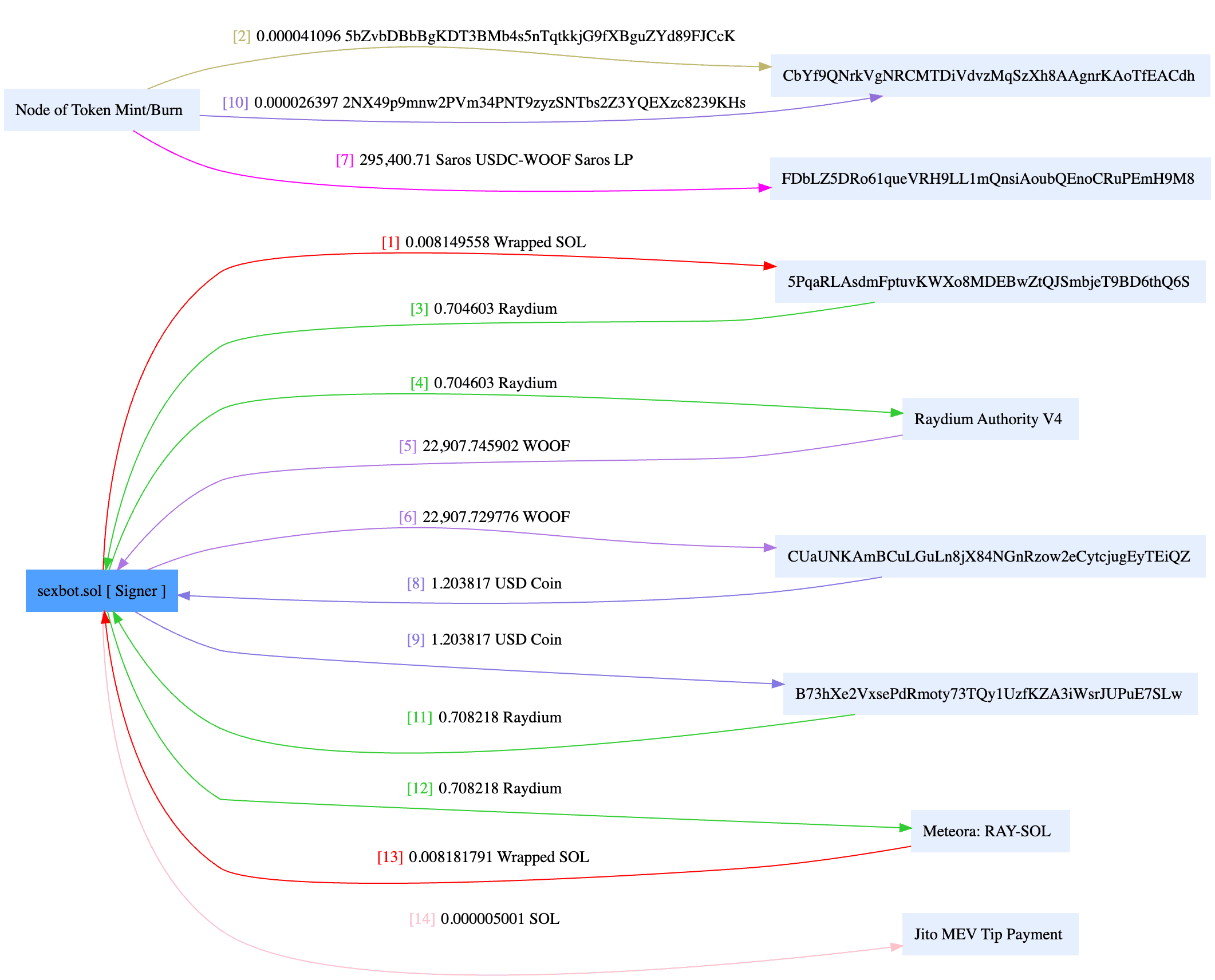

Geldfluss

Das Flussdiagramm folgt einem ähnlichen Prinzip. Nach der Sortierung der Kontobeziehungen werden Token-Konten nicht mehr als Knoten auf derselben Ebene wie die Konten der Eigentümer angezeigt. Stattdessen werden sie direkt als Änderungen von Token-Beträgen dargestellt, was die Klarheit der Geldflüsse verbessert.

Adresskennzeichnungen und weitere nützliche Funktionen

Über 300 Millionen Adresskennzeichnungen

BlockSec hat eine massive Datenbank aufgebaut, die über 20 große Blockchains umfasst, darunter mehr als 300 Millionen Adresskennzeichnungen. Wenn Benutzer Solana-Transaktionen über den Phalcon Explorer einsehen, können sie leicht Ein- und Auszahlungsadressen von Börsen, Projektadressen (wie DeFi- und NFT-Projektadressen), Adressen von Hackern (weiß und schwarz) und Proxy-Vertragsadressen usw. identifizieren.

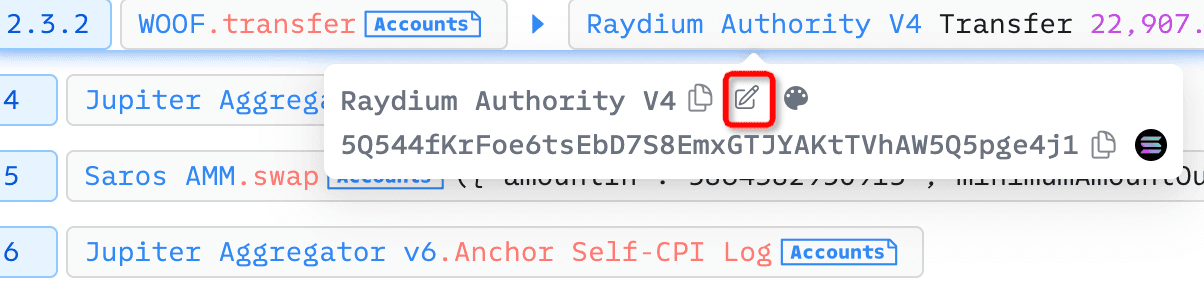

Benutzer können Adresskennzeichnungen auch anpassen, indem sie die Namen der Kennzeichnungen nach Bedarf ändern.

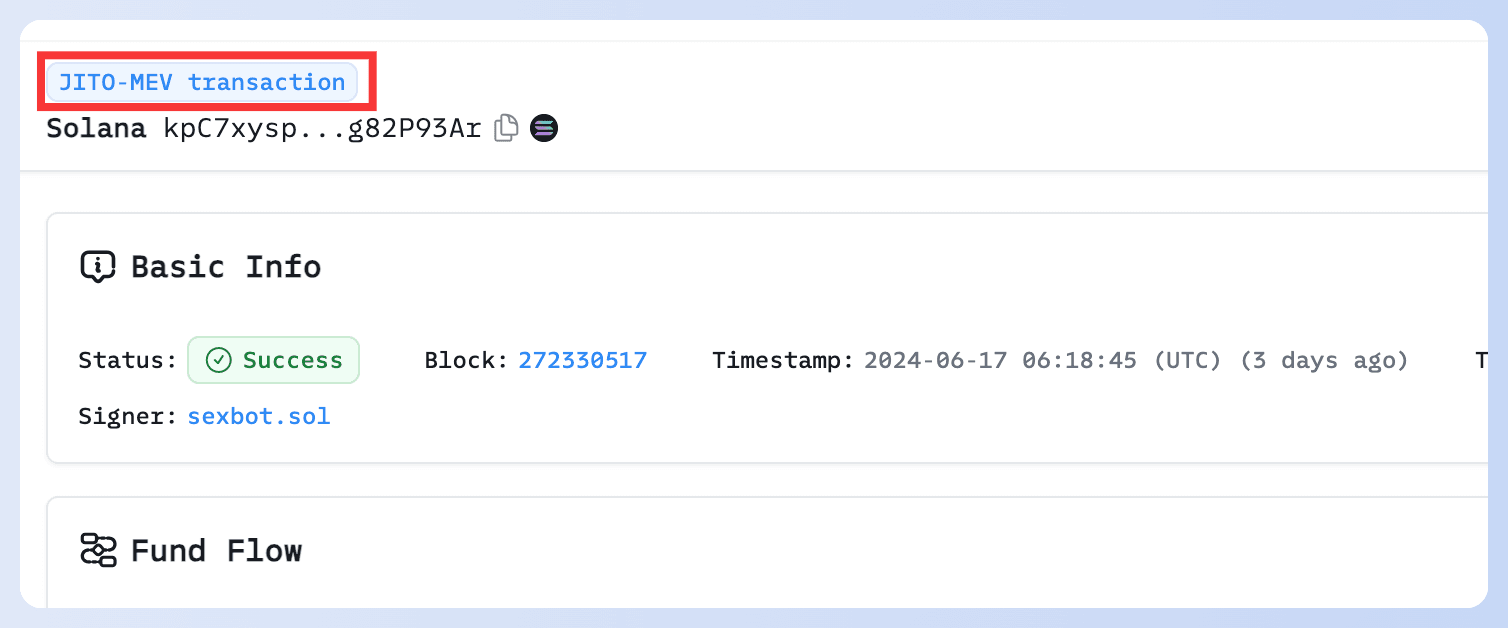

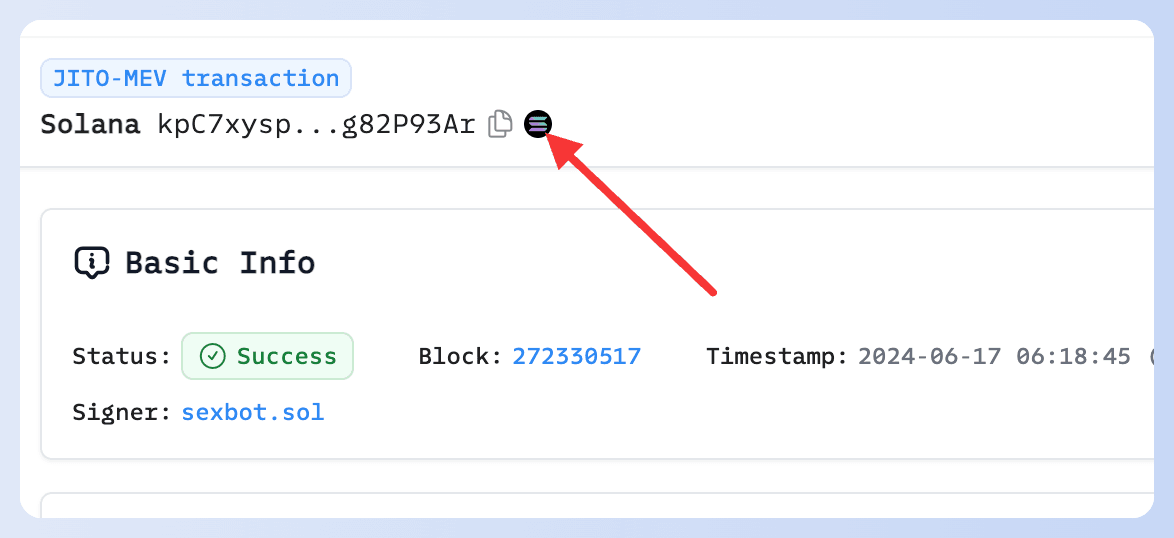

Identifizierung von MEV-Transaktionen

Der Phalcon Explorer kann MEV-Transaktionen identifizieren und ein Tag in der oberen linken Ecke der Seite anzeigen.

Schneller Zugriff auf Solscan

Der Phalcon Explorer bietet auch einen Schnellzugriff auf Solscan. Durch Klicken auf das Symbol in der oberen linken Ecke der Seite können Benutzer einfach zu Solscan navigieren.

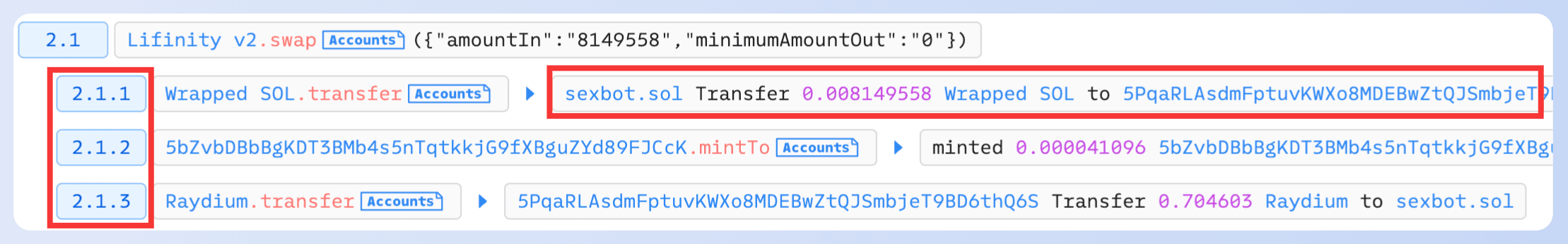

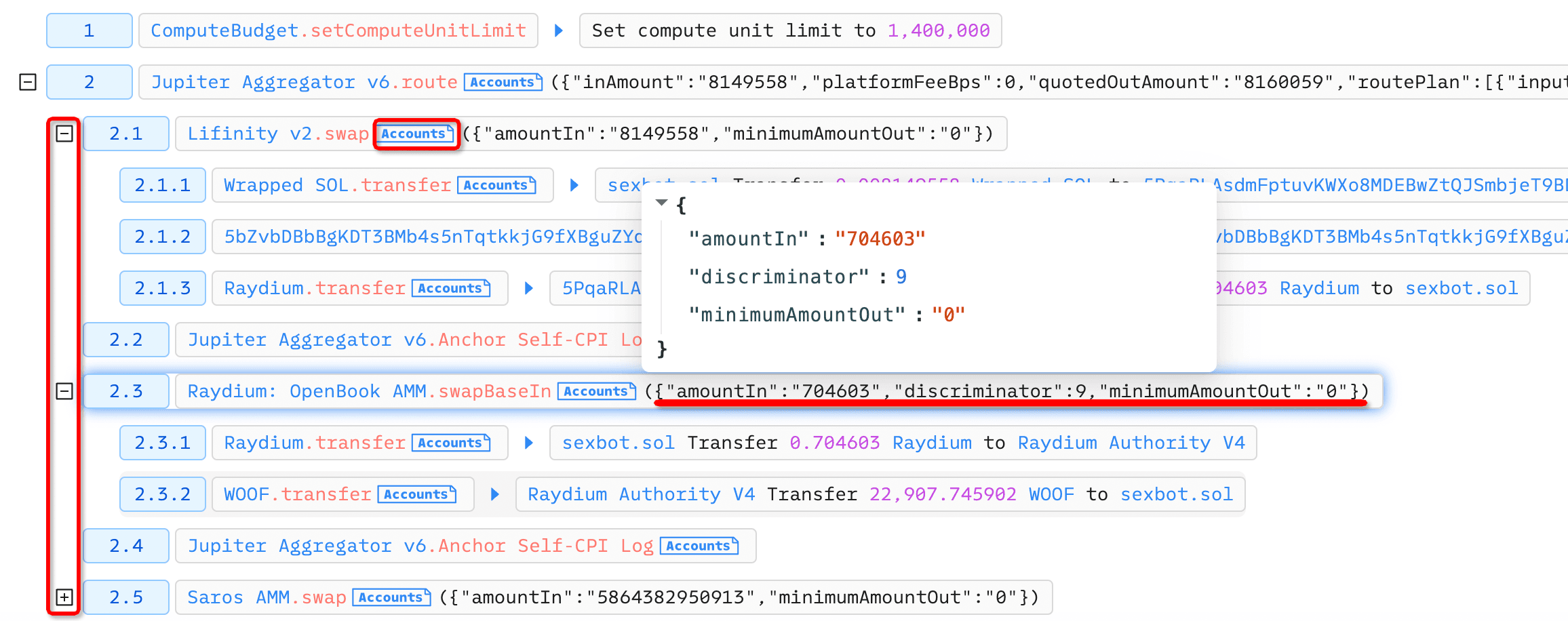

Klare und umfassende Funktionsaufrufe

Im Gegensatz zu anderen Explorern, die nur zwei Ebenen der Aufruftiefe bieten, bietet der Phalcon Explorer echte Tiefe und Aufrufbegzihungen. Darüber hinaus stellt er den Funktionsaufrufablauf semantisch und strukturiert dar, was ihn präziser, klarer und leichter verständlich macht.

Darüber hinaus unterstützt der Phalcon Explorer, im Gegensatz zur üblichen vertikalen Anordnung von Funktionsaufrufen, das Erweitern und Zusammenklappen jeder Ebene. Konto- und Parameterinformationen werden in einem zusammenklappbaren Format angezeigt, wobei Details in Popup-Fenstern nach dem Klicken verfügbar sind.

Dieser Ansatz bietet das höchste Bildschirm-Effizienzverhältnis unter den aktuellen Solana-Explorern, verbessert die Lesbarkeit und hilft Entwicklern, einen klaren und umfassenden Überblick über die Funktionsaufrufbeziehungen zu erhalten.

Schlussfolgerung

Da Solana zunehmend an Popularität bei Benutzern und Entwicklern gewinnt, reagiert BlockSec aktiv auf die Anforderungen der Benutzer und erweitert seine Produktfamilie zügig, um Solana vollständig zu unterstützen:

März: MetaSleuth

Im März unterstützte unsere Plattform für Krypto-Tracking und -Untersuchung MetaSleuth Solana. Sie übernahm ein einzigartiges Design, das mehrere Token-Adressen einer einzigen Wallet-Adresse zuordnet und klare und prägnante Geldflüsse bietet, die auf den Token-Account-Mechanismus von Solana zugeschnitten sind.

Mai: MetaSuites

Im Mai fügte die Blockchain-Explorer-Erweiterung MetaSuites die Unterstützung für wichtige Solana-Scans hinzu (einschließlich Solana Explorer, Solscan und SolanaFM). Diese Unterstützung ermöglicht es Benutzern, Geldflussdiagramme anzuzeigen und benutzerdefinierte Adresskennzeichnungen automatisch über mehrere Plattformen hinweg zu synchronisieren.

Juni: Phalcon Explorer

Im Juni brachte die vollständige Unterstützung des Phalcon Explorers erhebliche Erleichterungen für Solana-Benutzer und -Entwickler. Benutzer können komplexe Transaktionen durch klarere Kontobeziehungen, die Identifizierung von MEV-Transaktionen und den Zugriff auf eine riesige Datenbank von Adresskennzeichnungen leicht verstehen. Entwickler profitieren von präziseren Funktionsaufrufebenen und einer effizienten Informationsdarstellung, die das Debugging und die Analyse von Smart Contracts intuitiver und effektiver macht.

Kommende Inhalte für die Community

Wir werden der Community weiterhin spannende Inhalte zu Solana liefern. Im ersten Artikel der Reihe "Solana vereinfacht" "Beherrschen Sie die Kernkonzepte von Solana in einem Rutsch" stellten wir Schlüsselkonzepte innerhalb des Solana-Netzwerks vor, einschließlich seiner Funktionsweise, seines Kontenmodells und seiner Transaktionen.

In unserem morgigen Blog beginnen wir mit der Einrichtung der Umgebung und zeigen Ihnen, wie Sie ein Solana-Programm zum Veröffentlichen und Anzeigen von Artikeln schreiben. Bleiben Sie dran!

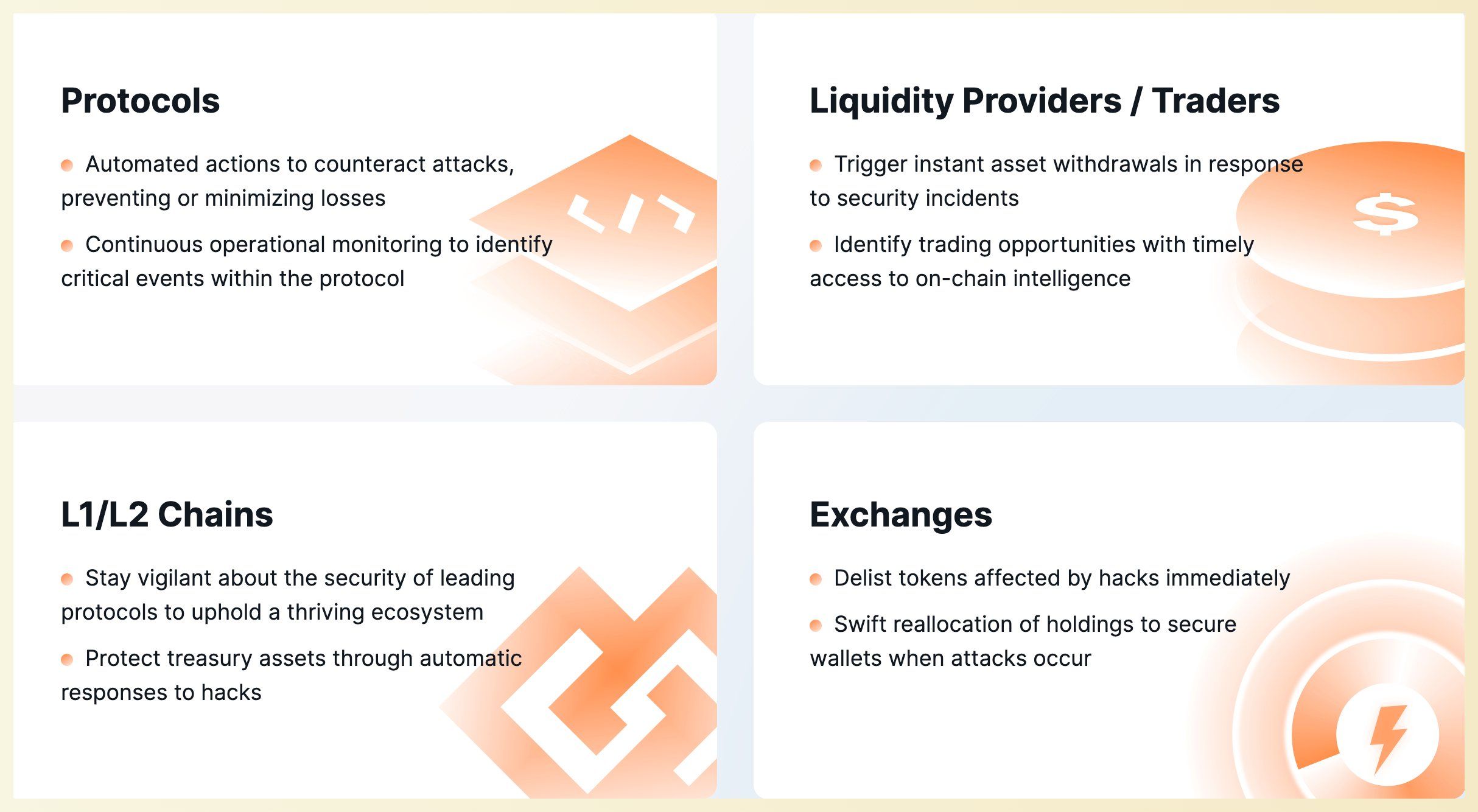

Über Phalcon

Phalcon ist eine Sicherheitsplattform, die von BlockSec entwickelt wurde, um Hacks zu überwachen und zu blockieren. Das System erkennt verdächtige Transaktionen, benachrichtigt Benutzer sofort und ergreift automatisierte Maßnahmen als Reaktion darauf.

Hauptvorteile von Phalcon:

- Präzise Erkennung mit minimalen bis null Fehlalarmen.

- Überwacht sowohl Hacks als auch operative Risiken wie Berechtigungsänderungen.

- Initiiert automatische Aktionen mit Unterstützung für benutzerdefinierte Antworten.

- Ermöglicht codefreie Konfiguration von Überwachungen und Aktionen.

Phalcon ist eine SaaS-Plattform, auf der Benutzer sich direkt über unsere offizielle Website einloggen https://account.blocksec.com/login?referer=https%3A%2F%2Fapp.blocksec.com%2Fsubscribe%2Fblock%2Fcustomize können, um verschiedene Preispläne und Funktionen anzuzeigen und sich sofort anzumelden (unterstützt sowohl Kreditkarten- als auch Krypto-Zahlungen). Bei Fragen können Sie gerne eine Demo https://calendly.com/blocksec/phalcon-demo mit unseren Sicherheitsexperten buchen, die Ihre Anliegen beantworten werden.

Unterstützendes Werkzeug: Phalcon Explorer

Phalcon Explorer ist das unterstützende Werkzeug für die Phalcon-Plattform. Dieser leistungsstarke Transaktions-Explorer wurde für die DeFi-Community entwickelt. Er bietet umfassende Daten zu Aufrufströmen, Guthabensänderungen und Transaktionsgeldflüssen und unterstützt die Transaktionssimulation. Dies hilft Entwicklern, Sicherheitsexperten und Händlern, Transaktionen intuitiver zu verstehen.