Wir freuen uns, Ihnen mitteilen zu können, dass unsere Plattform zur Angriffserkennung und -blockierung, Phalcon, jetzt das Mantle Network unterstützt und somit hackfreie Sicherheit für das Mantle-Ökosystem in der Post-Launch-Phase gewährleistet.

Phalcon: Heben Sie die Sicherheit des Mantle-Ökosystems auf ein neues Niveau

Code-Audits verbessern die Sicherheit eines Protokolls erheblich. Sobald ein DeFi-Protokoll jedoch live ist, ist es zahlreichen Risiken ausgesetzt, darunter externe Abhängigkeiten, Zero-Day-Angriffe und ungeprüfte Upgrades von Smart Contracts. Angesichts dieser Risiken erkennen immer mehr Blockchains, dass Code-Audits allein nicht ausreichen. Folglich ergreifen sie proaktive Verteidigungsmaßnahmen, um ihre Ökosysteme in der Post-Launch-Phase zu sichern.

Derzeit basieren die meisten Sicherheitslösungen nach dem Start auf Plattformen zur Angriffserkennung. Nach der Erkennung eines Angriffs müssen Protokollteams jedoch oft an Diskussionen mit mehreren Parteien teilnehmen und Reaktionen manuell genehmigen, was sich häufig als zu spät erweist.

Unsere Plattform zur Angriffserkennung und -blockierung, Phalcon, unterstützt jetzt Mantle und bietet robuste Sicherheit für das gesamte Mantle-Ökosystem. Phalcon ist die weltweit erste und einzige Plattform, die Angriffe nicht nur überwacht, sondern sie auch automatisch blockiert. Diese Fähigkeit wurde auf Herz und Nieren geprüft und hat nachweislich über 20 Hacking-Versuche blockiert und Vermögenswerte im Wert von über 20 Millionen US-Dollar gerettet.

Wie Phalcon das Mantle-Ökosystem stärkt

-

Für das Ökosystem: Mantle kann die Überwachung von Protokollen im Mantle Network implementieren, wodurch verdächtige Aktivitäten sofort erkannt und Protokollteams informiert werden können, um darauf zu reagieren.

-

Für Protokolle: Protokolle auf Mantle können Phalcon zur Überwachung von Angriffen nutzen und das Protokoll im Falle eines erkannten Angriffs automatisch pausieren. Darüber hinaus können Protokollbetreiber Phalcon nutzen, um sensible Vorgänge wie Änderungen an Admin-Schlüsseln, die Vergabe von Rollen, Schlüsselvariablen und mehr zu überwachen.

-

Für LPs: Liquiditätsanbieter können Phalcon nutzen, um Benachrichtigungen zu erhalten, falls ihre Anlageprotokolle gehackt werden. Gleichzeitig zieht das System automatisch Gelder ab, um potenzielle Verluste zu minimieren.

Phalcon ist eine SaaS-Plattform, die es Benutzern ermöglicht, Preise zu prüfen und sich zu abonnieren, sobald sie sich angemeldet haben. Wir laden Sie auch ein, eine Demo zu buchen mit unseren Sicherheitsexperten, um mehr darüber zu erfahren, wie Phalcon Ihre Protokolle oder Vermögenswerte schützen kann.

Phalcons integriertes Tool für überlegene Sicherheit und Benutzerfreundlichkeit

Um es Projektteams zu erleichtern, zu verstehen, was mit jeder ausgelösten Transaktion passiert ist, haben wir Phalcon Explorer in Phalcon integriert. Dies ermöglicht es Benutzern, nahtlos zu Phalcon Explorer zu wechseln, um den Aufrufablauf, Saldenänderungen, Geldflüsse und andere Details von Transaktionen anzuzeigen.

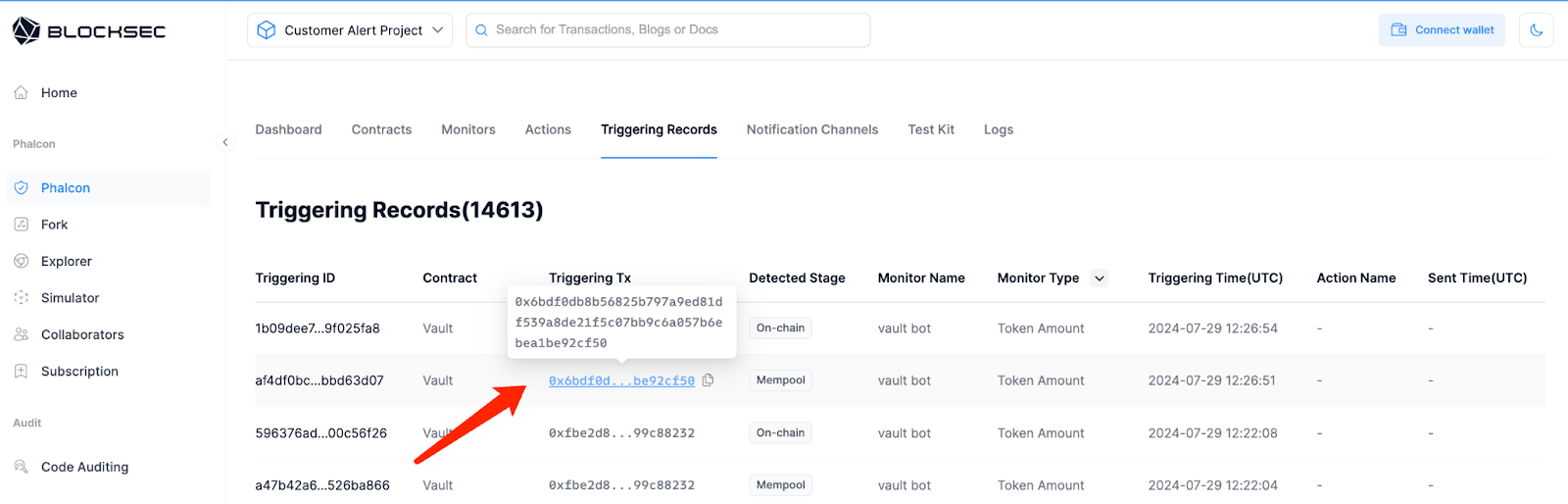

Klicken Sie auf die auslösende Transaktion:

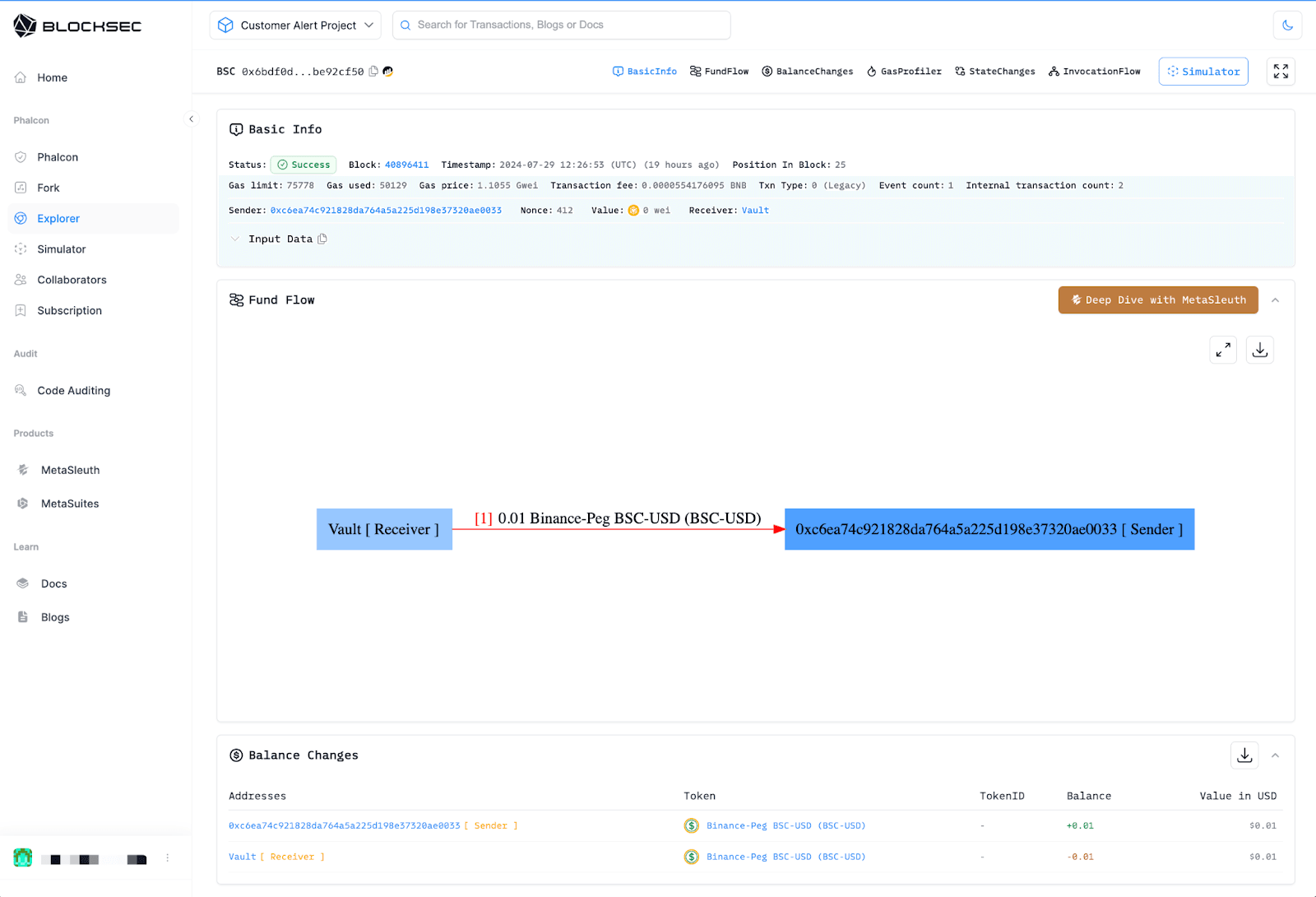

Springen Sie dann zur Transaktionsseite im Phalcon Explorer:

Fazit

Phalcons Mission ist es, durch unsere hochmoderne Plattform zur Angriffserkennung und -blockierung unübertroffene Sicherheit für das Ökosystem zu gewährleisten. Durch die Unterstützung des Mantle Network bieten wir den Teilnehmern seines Ökosystems einen beispiellosen Schutz und bewahren sie effektiv vor potenziellen Bedrohungen. Unsere auf Herz und Nieren geprüften Lösungen haben zahlreiche reale Hacking-Versuche erfolgreich verhindert und unterstreichen unsere Effektivität. Mit Blick auf die Zukunft ist diese Partnerschaft bestrebt, weiterhin Innovationen voranzutreiben und neue Maßstäbe in der Blockchain-Sicherheit zu setzen.